4.3 KiB

Impara l'hacking AWS da zero a eroe con htARTE (Esperto Red Team AWS di HackTricks)!

Altri modi per supportare HackTricks:

- Se desideri vedere la tua azienda pubblicizzata su HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Scopri La Famiglia PEASS, la nostra collezione di NFT esclusivi

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR a HackTricks e HackTricks Cloud repos di github.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Alcune applicazioni non accettano certificati scaricati dall'utente, quindi per ispezionare il traffico web di alcune app dobbiamo effettivamente decompilare l'applicazione e aggiungere alcune cose e ricompilarla.

Automatico

Lo strumento https://github.com/shroudedcode/apk-mitm apporterà automaticamente le modifiche necessarie all'applicazione per iniziare a catturare le richieste e disabilitare anche il pinning del certificato (se presente).

Manuale

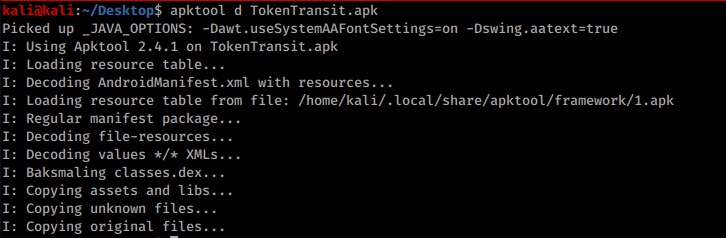

Prima decompiliamo l'app: apktool d *nome-file*.apk

Poi andiamo nel file Manifest.xml e scorriamo fino al tag <\application android> e aggiungiamo la seguente riga se non è già presente:

android:networkSecurityConfig="@xml/network_security_config

Prima dell'aggiunta:

Dopo l'aggiunta:

Ora vai nella cartella res/xml e crea/modifica un file chiamato network_security_config.xml con i seguenti contenuti:

<network-security-config>

<base-config>

<trust-anchors>

<!-- Trust preinstalled CAs -->

<certificates src="system" />

<!-- Additionally trust user added CAs -->

<certificates src="user" />

</trust-anchors>

</base-config>

</network-security-config>

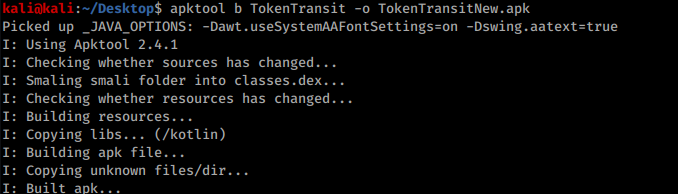

Quindi salva il file e esci da tutte le directory e ricostruisci l'APK con il seguente comando: apktool b *nome-cartella/* -o *file-output.apk*

Infine, devi solo firmare la nuova applicazione. Leggi questa sezione della pagina Smali - Decompilazione/[Modifica]/Compilazione per imparare come firmarla.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Impara l'hacking di AWS da zero a eroe con htARTE (HackTricks AWS Red Team Expert)!

Altri modi per supportare HackTricks:

- Se vuoi vedere la tua azienda pubblicizzata in HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale PEASS & HackTricks

- Scopri The PEASS Family, la nostra collezione di NFT esclusivi

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR ai HackTricks e HackTricks Cloud repository di Github.