25 KiB

Herramientas de Reversión y Métodos Básicos

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- ¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión de PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Obtén el swag oficial de PEASS y HackTricks

- Únete al 💬 grupo de Discord o al grupo de Telegram o sígueme en Twitter 🐦@carlospolopm.

- Comparte tus trucos de hacking enviando PRs al repositorio de hacktricks y al repositorio de hacktricks-cloud.

Herramientas de Reversión basadas en ImGui

Software:

- ReverseKit: https://github.com/zer0condition/ReverseKit

Descompilador Wasm / Compilador Wat

En línea:

- Utiliza https://webassembly.github.io/wabt/demo/wasm2wat/index.html para descompilar de wasm (binario) a wat (texto claro)

- Utiliza https://webassembly.github.io/wabt/demo/wat2wasm/ para compilar de wat a wasm

- También puedes probar a utilizar https://wwwg.github.io/web-wasmdec/ para descompilar

Software:

Descompilador .Net

dotPeek

dotPeek es un descompilador que descompila y examina múltiples formatos, incluyendo bibliotecas (.dll), archivos de metadatos de Windows (.winmd) y ejecutables (.exe). Una vez descompilado, se puede guardar un ensamblado como un proyecto de Visual Studio (.csproj).

El mérito aquí es que si se requiere la restauración de un código fuente perdido a partir de un ensamblado heredado, esta acción puede ahorrar tiempo. Además, dotPeek proporciona una navegación práctica a lo largo del código descompilado, lo que lo convierte en una de las herramientas perfectas para el análisis de algoritmos de Xamarin.

.Net Reflector

Con un modelo de complemento integral y una API que amplía la herramienta para adaptarse a tus necesidades exactas, .NET reflector ahorra tiempo y simplifica el desarrollo. Echemos un vistazo a la multitud de servicios de ingeniería inversa que esta herramienta proporciona:

- Proporciona una visión de cómo fluye los datos a través de una biblioteca o componente

- Proporciona información sobre la implementación y el uso de lenguajes y marcos de trabajo .NET

- Encuentra funcionalidades no documentadas y no expuestas para obtener más de las API y tecnologías utilizadas.

- Encuentra dependencias y diferentes ensamblados

- Localiza la ubicación exacta de los errores en tu código, componentes de terceros y bibliotecas.

- Depura el código fuente de todo el código .NET con el que trabajas.

ILSpy & dnSpy

Complemento de ILSpy para Visual Studio Code: Puedes tenerlo en cualquier sistema operativo (puedes instalarlo directamente desde VSCode, no es necesario descargar el git. Haz clic en Extensiones y busca ILSpy).

Si necesitas descompilar, modificar y volver a compilar, puedes usar: https://github.com/0xd4d/dnSpy/releases (Haz clic derecho -> Modificar Método para cambiar algo dentro de una función).

También puedes probar https://www.jetbrains.com/es-es/decompiler/

Registro de DNSpy

Para hacer que DNSpy registre alguna información en un archivo, puedes utilizar estas líneas de código .Net:

using System.IO;

path = "C:\\inetpub\\temp\\MyTest2.txt";

File.AppendAllText(path, "Password: " + password + "\n");

Depuración con DNSpy

Para depurar código utilizando DNSpy, debes seguir estos pasos:

Primero, cambia los atributos de ensamblado relacionados con la depuración:

[assembly: Debuggable(DebuggableAttribute.DebuggingModes.IgnoreSymbolStoreSequencePoints)]

A: Reversing Tools - Basic Methods

Reversing Tools

Introduction

Reversing tools are essential for any hacker or security professional involved in reverse engineering. These tools allow you to analyze and understand the inner workings of software, identify vulnerabilities, and develop exploits. In this guide, we will cover some of the basic methods and tools used in the field of reverse engineering.

Static Analysis

Static analysis involves examining the binary code of a program without executing it. This can be done using tools such as disassemblers and decompilers. Disassemblers convert machine code into assembly code, making it easier to understand and analyze. Decompilers, on the other hand, convert machine code into a higher-level programming language, such as C or C++. This allows for a more comprehensive analysis of the code.

Dynamic Analysis

Dynamic analysis involves running the program and observing its behavior in real-time. This can be done using tools such as debuggers and dynamic analysis frameworks. Debuggers allow you to step through the code, set breakpoints, and inspect variables and memory. Dynamic analysis frameworks provide a more automated approach, allowing you to monitor system calls, network traffic, and other runtime behavior.

Binary Patching

Binary patching involves modifying the binary code of a program to alter its behavior. This can be useful for bypassing security measures, removing licensing restrictions, or fixing bugs. Tools such as hex editors and patchers can be used to modify the binary code directly. However, caution must be exercised when patching binaries, as it can introduce unintended consequences and instability.

Obfuscation and Anti-Reversing Techniques

Obfuscation and anti-reversing techniques are used to make the reverse engineering process more difficult. These techniques can include code obfuscation, encryption, and anti-debugging measures. Reverse engineers must be familiar with these techniques in order to overcome them and analyze the software effectively.

Conclusion

Reversing tools are essential for reverse engineering and understanding the inner workings of software. By using static and dynamic analysis techniques, binary patching, and understanding obfuscation and anti-reversing techniques, hackers and security professionals can identify vulnerabilities and develop effective exploits.

[assembly: Debuggable(DebuggableAttribute.DebuggingModes.Default |

DebuggableAttribute.DebuggingModes.DisableOptimizations |

DebuggableAttribute.DebuggingModes.IgnoreSymbolStoreSequencePoints |

DebuggableAttribute.DebuggingModes.EnableEditAndContinue)]

Y haz clic en compilar:

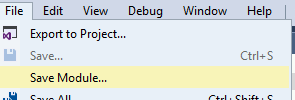

Luego guarda el nuevo archivo en Archivo >> Guardar módulo...:

Esto es necesario porque si no lo haces, en tiempo de ejecución se aplicarán varias optimizaciones al código y podría ser posible que al depurar no se alcance un punto de interrupción o que algunas variables no existan.

Luego, si tu aplicación .Net está siendo ejecutada por IIS, puedes reiniciarla con:

iisreset /noforce

Luego, para comenzar a depurar, debes cerrar todos los archivos abiertos y dentro de la pestaña Depurar, seleccionar Adjuntar a proceso...:

Luego selecciona w3wp.exe para adjuntarlo al servidor IIS y haz clic en adjuntar:

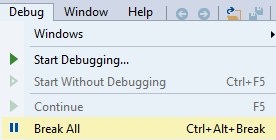

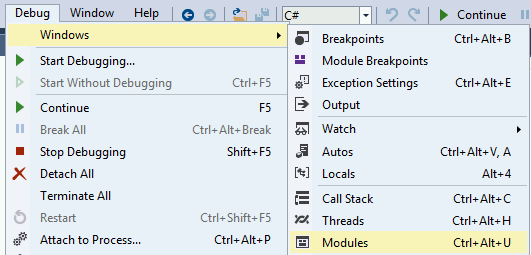

Ahora que estamos depurando el proceso, es hora de detenerlo y cargar todos los módulos. Primero haz clic en Depurar >> Detener todo y luego haz clic en Depurar >> Ventanas >> Módulos:

Haz clic en cualquier módulo en Módulos y selecciona Abrir todos los módulos:

Haz clic derecho en cualquier módulo en Explorador de ensamblajes y selecciona Ordenar ensamblajes:

Descompilador de Java

https://github.com/skylot/jadx

https://github.com/java-decompiler/jd-gui/releases

Depuración de DLLs

Usando IDA

- Cargar rundll32 (64 bits en C:\Windows\System32\rundll32.exe y 32 bits en C:\Windows\SysWOW64\rundll32.exe)

- Seleccionar el depurador Windbg

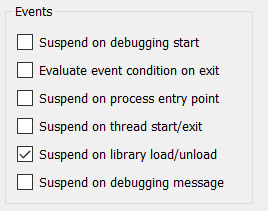

- Seleccionar "Suspender en carga/descarga de bibliotecas"

- Configurar los parámetros de la ejecución colocando la ruta de la DLL y la función que deseas llamar:

Luego, cuando comiences a depurar, la ejecución se detendrá cuando se cargue cada DLL, entonces, cuando rundll32 cargue tu DLL, la ejecución se detendrá.

Pero, ¿cómo puedes acceder al código de la DLL que se cargó? Usando este método, no sé cómo.

Usando x64dbg/x32dbg

- Cargar rundll32 (64 bits en C:\Windows\System32\rundll32.exe y 32 bits en C:\Windows\SysWOW64\rundll32.exe)

- Cambiar la línea de comandos ( Archivo --> Cambiar línea de comandos ) y establecer la ruta de la DLL y la función que deseas llamar, por ejemplo: "C:\Windows\SysWOW64\rundll32.exe" "Z:\shared\Cybercamp\rev2\\14.ridii_2.dll",DLLMain

- Cambiar Opciones --> Configuración y seleccionar "Entrada de DLL".

- Luego iniciar la ejecución, el depurador se detendrá en cada dll principal, en algún momento te detendrás en la Entrada de DLL de tu DLL. A partir de ahí, simplemente busca los puntos donde deseas poner un punto de interrupción.

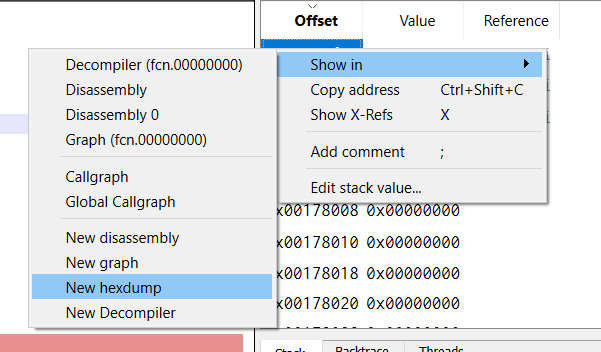

Ten en cuenta que cuando la ejecución se detiene por cualquier motivo en win64dbg, puedes ver en qué código te encuentras mirando en la parte superior de la ventana de win64dbg:

Luego, al mirar esto, puedes ver cuándo se detuvo la ejecución en la DLL que deseas depurar.

Aplicaciones GUI / Videojuegos

Cheat Engine es un programa útil para encontrar dónde se guardan los valores importantes dentro de la memoria de un juego en ejecución y cambiarlos. Más información en:

{% content-ref url="cheat-engine.md" %} cheat-engine.md {% endcontent-ref %}

ARM y MIPS

{% embed url="https://github.com/nongiach/arm_now" %}

Shellcodes

Depuración de un shellcode con blobrunner

Blobrunner asignará el shellcode a un espacio de memoria, te indicará la dirección de memoria donde se asignó el shellcode y detendrá la ejecución.

Luego, debes adjuntar un depurador (Ida o x64dbg) al proceso y establecer un punto de interrupción en la dirección de memoria indicada y reanudar la ejecución. De esta manera, estarás depurando el shellcode.

La página de lanzamientos de GitHub contiene archivos zip con las versiones compiladas: https://github.com/OALabs/BlobRunner/releases/tag/v0.0.5

Puedes encontrar una versión ligeramente modificada de Blobrunner en el siguiente enlace. Para compilarlo, simplemente crea un proyecto C/C++ en Visual Studio Code, copia y pega el código y compílalo.

{% content-ref url="blobrunner.md" %} blobrunner.md {% endcontent-ref %}

Depuración de un shellcode con jmp2it

jmp2it es muy similar a blobrunner. Asignará el shellcode a un espacio de memoria y comenzará un bucle eterno. Luego, debes adjuntar el depurador al proceso, iniciar, esperar de 2 a 5 segundos y detener y te encontrarás dentro del bucle eterno. Salta a la siguiente instrucción del bucle eterno, ya que será una llamada al shellcode, y finalmente te encontrarás ejecutando el shellcode.

Puedes descargar una versión compilada de jmp2it en la página de lanzamientos.

Depuración de shellcode usando Cutter

Cutter es la interfaz gráfica de radare. Con Cutter, puedes emular el shellcode e inspeccionarlo dinámicamente.

Ten en cuenta que Cutter te permite "Abrir archivo" y "Abrir shellcode". En mi caso, cuando abrí el shellcode como archivo, lo descompiló correctamente, pero cuando lo abrí como shellcode, no lo hizo:

Para comenzar la emulación en el lugar que desees, establece un punto de interrupción allí y aparentemente Cutter comenzará automáticamente la emulación desde allí:

Puedes ver la pila, por ejemplo, dentro de un volcado hexadecimal:

Desofuscando shellcode y obteniendo funciones ejecutadas

Deberías probar scdbg.

Te dirá cosas como qué funciones está utilizando el shellcode y si el shellcode se está descodificando en memoria.

scdbg.exe -f shellcode # Get info

scdbg.exe -f shellcode -r #show analysis report at end of run

scdbg.exe -f shellcode -i -r #enable interactive hooks (file and network) and show analysis report at end of run

scdbg.exe -f shellcode -d #Dump decoded shellcode

scdbg.exe -f shellcode /findsc #Find offset where starts

scdbg.exe -f shellcode /foff 0x0000004D #Start the executing in that offset

scDbg también cuenta con un lanzador gráfico donde puedes seleccionar las opciones que deseas y ejecutar el shellcode.

La opción Crear volcado volcará el shellcode final si se realiza algún cambio en el shellcode de forma dinámica en la memoria (útil para descargar el shellcode decodificado). El desplazamiento de inicio puede ser útil para iniciar el shellcode en un desplazamiento específico. La opción Depurar Shell es útil para depurar el shellcode utilizando la terminal de scDbg (sin embargo, encuentro que cualquiera de las opciones explicadas anteriormente es mejor para este propósito, ya que podrás usar Ida o x64dbg).

Desensamblar usando CyberChef

Carga tu archivo de shellcode como entrada y utiliza la siguiente receta para descompilarlo: https://gchq.github.io/CyberChef/#recipe=To_Hex('Space',0)Disassemble_x86('32','Full%20x86%20architecture',16,0,true,true)

Movfuscator

Este ofuscador modifica todas las instrucciones por mov (sí, realmente genial). También utiliza interrupciones para cambiar los flujos de ejecución. Para obtener más información sobre cómo funciona:

- https://www.youtube.com/watch?v=2VF_wPkiBJY

- https://github.com/xoreaxeaxeax/movfuscator/blob/master/slides/domas_2015_the_movfuscator.pdf

Si tienes suerte, demovfuscator desofuscará el binario. Tiene varias dependencias.

apt-get install libcapstone-dev

apt-get install libz3-dev

Y instala keystone (apt-get install cmake; mkdir build; cd build; ../make-share.sh; make install)

Si estás jugando un CTF, este truco para encontrar la bandera podría ser muy útil: https://dustri.org/b/defeating-the-recons-movfuscator-crackme.html

Rust

Para encontrar el punto de entrada, busca las funciones por ::main como en:

En este caso, el binario se llamaba authenticator, por lo que es bastante obvio que esta es la función principal interesante.

Teniendo el nombre de las funciones que se llaman, búscalas en Internet para aprender sobre sus entradas y salidas.

Delphi

Para binarios compilados en Delphi, puedes usar https://github.com/crypto2011/IDR

Si tienes que revertir un binario de Delphi, te sugiero que uses el complemento de IDA https://github.com/Coldzer0/IDA-For-Delphi

Simplemente presiona ATL+f7 (importar complemento de Python en IDA) y selecciona el complemento de Python.

Este complemento ejecutará el binario y resolverá los nombres de las funciones dinámicamente al inicio de la depuración. Después de iniciar la depuración, presiona nuevamente el botón de inicio (el verde o f9) y se detendrá en un punto de interrupción al comienzo del código real.

También es muy interesante porque si presionas un botón en la aplicación gráfica, el depurador se detendrá en la función ejecutada por ese botón.

Golang

Si tienes que revertir un binario de Golang, te sugiero que uses el complemento de IDA https://github.com/sibears/IDAGolangHelper

Simplemente presiona ATL+f7 (importar complemento de Python en IDA) y selecciona el complemento de Python.

Esto resolverá los nombres de las funciones.

Python compilado

En esta página puedes encontrar cómo obtener el código Python de un binario compilado ELF/EXE:

{% content-ref url="../../forensics/basic-forensic-methodology/specific-software-file-type-tricks/.pyc.md" %} .pyc.md {% endcontent-ref %}

GBA - Game Body Advance

Si obtienes el binario de un juego de GBA, puedes usar diferentes herramientas para emularlo y depurarlo:

- no$gba (Descarga la versión de depuración) - Contiene un depurador con interfaz

- mgba - Contiene un depurador de línea de comandos

- gba-ghidra-loader - Complemento de Ghidra

- GhidraGBA - Complemento de Ghidra

En no$gba, en Options --> Emulation Setup --> Controls** ** puedes ver cómo presionar los botones de Game Boy Advance

Cuando se presiona, cada tecla tiene un valor para identificarla:

A = 1

B = 2

SELECT = 4

START = 8

RIGHT = 16

LEFT = 32

UP = 64

DOWN = 128

R = 256

L = 256

Entonces, en este tipo de programas, una parte interesante será cómo trata el programa la entrada del usuario. En la dirección 0x4000130 encontrarás la función comúnmente encontrada: KEYINPUT.

En la imagen anterior puedes ver que la función es llamada desde FUN_080015a8 (direcciones: 0x080015fa y 0x080017ac).

En esa función, después de algunas operaciones de inicialización (sin importancia alguna):

void FUN_080015a8(void)

{

ushort uVar1;

undefined4 uVar2;

undefined4 uVar3;

ushort uVar4;

int iVar5;

ushort *puVar6;

undefined *local_2c;

DISPCNT = 0x1140;

FUN_08000a74();

FUN_08000ce4(1);

DISPCNT = 0x404;

FUN_08000dd0(&DAT_02009584,0x6000000,&DAT_030000dc);

FUN_08000354(&DAT_030000dc,0x3c);

uVar4 = DAT_030004d8;

Se ha encontrado este código:

do {

DAT_030004da = uVar4; //This is the last key pressed

DAT_030004d8 = KEYINPUT | 0xfc00;

puVar6 = &DAT_0200b03c;

uVar4 = DAT_030004d8;

do {

uVar2 = DAT_030004dc;

uVar1 = *puVar6;

if ((uVar1 & DAT_030004da & ~uVar4) != 0) {

El último if verifica si uVar4 está en las últimas teclas y no es la tecla actual, también conocido como soltar un botón (la tecla actual se almacena en uVar1).

if (uVar1 == 4) {

DAT_030000d4 = 0;

uVar3 = FUN_08001c24(DAT_030004dc);

FUN_08001868(uVar2,0,uVar3);

DAT_05000000 = 0x1483;

FUN_08001844(&DAT_0200ba18);

FUN_08001844(&DAT_0200ba20,&DAT_0200ba40);

DAT_030000d8 = 0;

uVar4 = DAT_030004d8;

}

else {

if (uVar1 == 8) {

if (DAT_030000d8 == 0xf3) {

DISPCNT = 0x404;

FUN_08000dd0(&DAT_02008aac,0x6000000,&DAT_030000dc);

FUN_08000354(&DAT_030000dc,0x3c);

uVar4 = DAT_030004d8;

}

}

else {

if (DAT_030000d4 < 8) {

DAT_030000d4 = DAT_030000d4 + 1;

FUN_08000864();

if (uVar1 == 0x10) {

DAT_030000d8 = DAT_030000d8 + 0x3a;

En el código anterior se puede ver que estamos comparando uVar1 (el lugar donde se encuentra el valor del botón presionado) con algunos valores:

- Primero, se compara con el valor 4 (botón SELECT): En el desafío, este botón borra la pantalla.

- Luego, se compara con el valor 8 (botón START): En el desafío, esto verifica si el código es válido para obtener la bandera.

- En este caso, se compara la variable

DAT_030000d8con 0xf3 y si el valor es el mismo, se ejecuta algún código. - En cualquier otro caso, se verifica una variable llamada

cont(DAT_030000d4). Es una variable de control porque se le suma 1 justo después de ingresar el código. - Si es menor que 8, se realiza algo que implica agregar valores a la variable

DAT_030000d8(básicamente se suman los valores de los botones presionados en esta variable siempre y cuandocontsea menor que 8).

Entonces, en este desafío, sabiendo los valores de los botones, necesitabas presionar una combinación con una longitud menor a 8 para que la suma resultante sea 0xf3.

Referencia para este tutorial: https://exp.codes/Nostalgia/

Game Boy

{% embed url="https://www.youtube.com/watch?v=VVbRe7wr3G4" %}

Cursos

- https://github.com/0xZ0F/Z0FCourse_ReverseEngineering

- https://github.com/malrev/ABD (Desofuscación binaria)

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- ¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión de PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Obtén el swag oficial de PEASS y HackTricks

- Únete al 💬 grupo de Discord o al grupo de Telegram o sígueme en Twitter 🐦@carlospolopm.

- Comparte tus trucos de hacking enviando PR al repositorio de hacktricks y al repositorio de hacktricks-cloud.