5.9 KiB

Google CTF 2018 - Czy zagramy w grę?

Naucz się hakować AWS od zera do bohatera z htARTE (HackTricks AWS Red Team Expert)!

Inne sposoby wsparcia HackTricks:

- Jeśli chcesz zobaczyć swoją firmę reklamowaną w HackTricks lub pobrać HackTricks w formacie PDF, sprawdź PLANY SUBSKRYPCYJNE!

- Zdobądź oficjalne gadżety PEASS & HackTricks

- Odkryj Rodzinę PEASS, naszą kolekcję ekskluzywnych NFT

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @carlospolopm.

- Podziel się swoimi sztuczkami hakerskimi, przesyłając PR-y do HackTricks i HackTricks Cloud na GitHubie.

Pobierz plik APK tutaj:

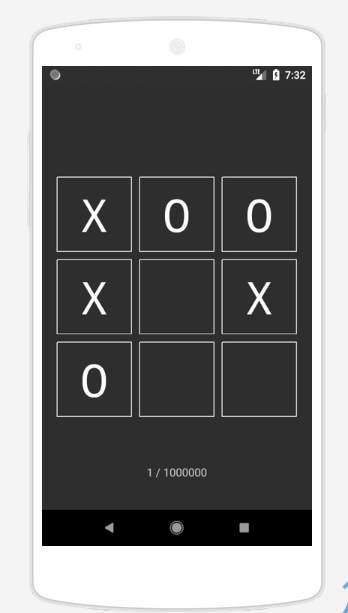

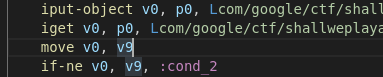

Zamierzam przesłać plik APK na https://appetize.io/ (konto darmowe), aby zobaczyć, jak zachowuje się plik apk:

Wygląda na to, że musisz wygrać 1000000 razy, aby zdobyć flagę.

Postępując zgodnie z krokami z testowania penetracyjnego Androida, możesz zdekompilować aplikację, aby uzyskać kod smali i przeczytać kod Javy za pomocą jadx.

Czytanie kodu Javy:

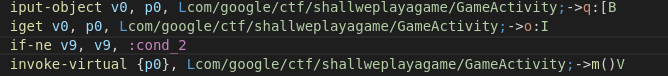

Wygląda na to, że funkcja, która wydrukuje flagę, to m().

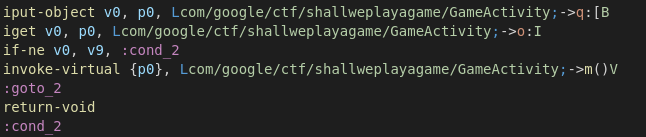

Zmiany w kodzie Smali

Wywołanie m() po raz pierwszy

Zmodyfikujmy aplikację tak, aby wywoływała m(), jeśli zmienna this.o != 1000000, aby to zrobić, po prostu zmień warunek:

if-ne v0, v9, :cond_2

Google CTF 2018: Shall we play a game?

Flag 1

Challenge Description

The first flag is stored in the app's shared preferences. You can find it by looking at the app's data directory.

Solution

- Decompile the APK: Use JADX or apktool to decompile the APK file.

- Search for Shared Preferences: Look for the shared preferences file in the decompiled code.

- Find the Flag: Search for the flag value within the shared preferences file.

Flag 2

Challenge Description

The second flag is stored in a SQLite database within the app. You need to extract it from the database.

Solution

- Decompile the APK: Use JADX or apktool to decompile the APK file.

- Search for Database Code: Look for code related to SQLite database operations.

- Extract the Flag: Identify the table and column where the flag is stored and extract the flag value.

Flag 3

Challenge Description

The third flag is hidden within the app's resources. You need to extract it from the resources.

Solution

- Decompile the APK: Use JADX or apktool to decompile the APK file.

- Search for Resource Files: Look for the resource files in the decompiled code.

- Extract the Flag: Find the hidden flag value within the resource files.

By following these steps, you can successfully retrieve all three flags and complete the challenge.

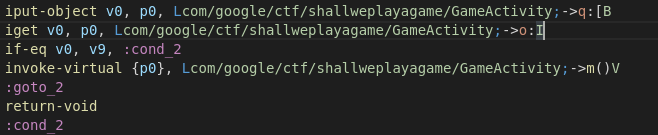

if-eq v0, v9, :cond_2

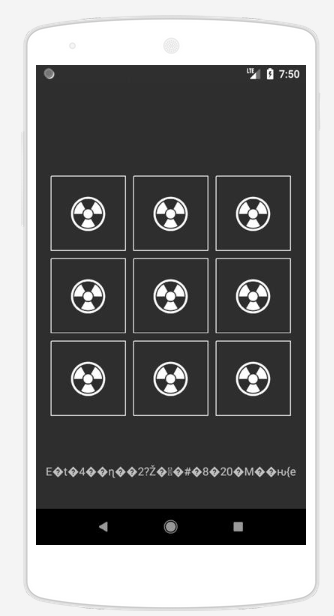

Postępuj zgodnie z krokami pentest Android, aby ponownie skompilować i podpisać plik APK. Następnie, prześlij go na https://appetize.io/ i zobaczmy, co się stanie:

Wygląda na to, że flaga jest zapisana bez pełnego odszyfrowania. Prawdopodobnie funkcja m() powinna być wywołana 1000000 razy.

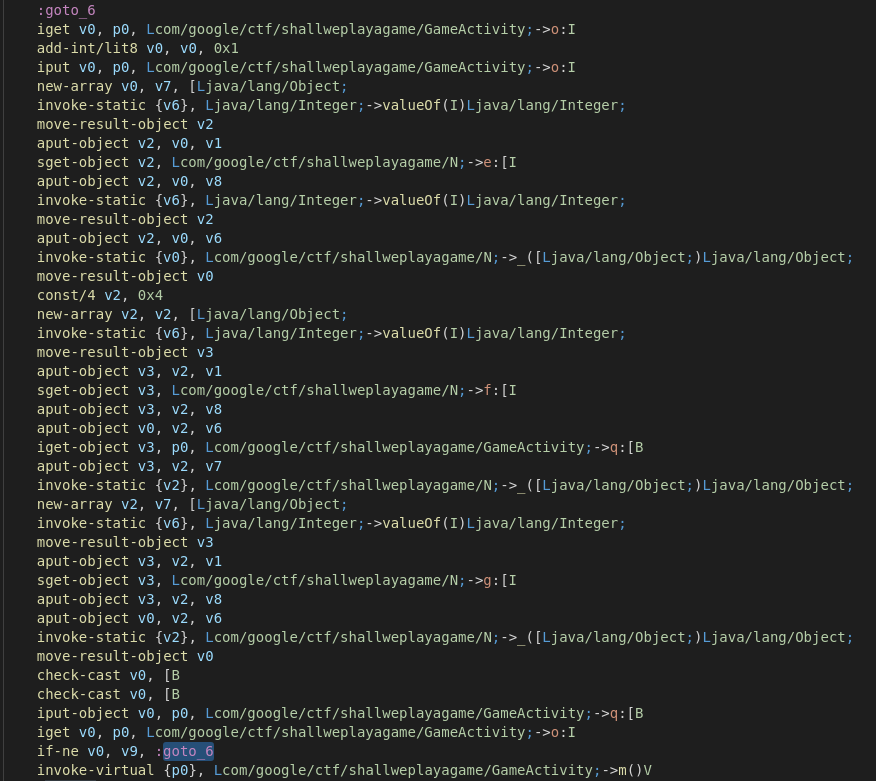

Inny sposób to nie zmieniać instrukcji, ale zmienić instrukcje porównywane:

Innym sposobem jest zamiast porównywać z 1000000, ustawić wartość na 1, aby this.o był porównywany z 1:

Czwarty sposób to dodanie instrukcji przeniesienia wartości v9(1000000) do v0 (this.o):

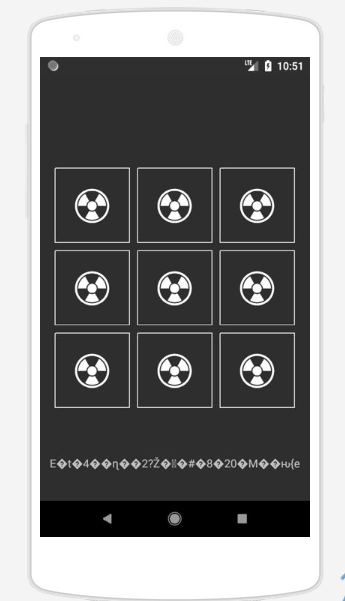

Rozwiązanie

Spraw, aby aplikacja wykonywała pętlę 100 000 razy po wygranej pierwszym razem. Aby to zrobić, wystarczy utworzyć pętlę :goto_6 i sprawić, aby aplikacja przeskoczyła tam, jeśli this.o nie ma wartości 100 000:

Musisz to zrobić na fizycznym urządzeniu, ponieważ (nie wiem dlaczego) nie działa to na urządzeniu wirtualnym.

Naucz się hakować AWS od zera do bohatera z htARTE (HackTricks AWS Red Team Expert)!

Inne sposoby wsparcia HackTricks:

- Jeśli chcesz zobaczyć swoją firmę reklamowaną w HackTricks lub pobrać HackTricks w formacie PDF, sprawdź PLANY SUBSKRYPCYJNE!

- Zdobądź oficjalne gadżety PEASS & HackTricks

- Odkryj Rodzinę PEASS, naszą kolekcję ekskluzywnych NFT

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @carlospolopm.

- Podziel się swoimi sztuczkami hakerskimi, przesyłając PR-y do HackTricks i HackTricks Cloud github repos.