7.9 KiB

111/TCP/UDP - Test di penetrazione Portmapper

Impara l'hacking AWS da zero a eroe con htARTE (Esperto Red Team AWS di HackTricks)!

Altri modi per supportare HackTricks:

- Se desideri vedere la tua azienda pubblicizzata su HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale PEASS & HackTricks

- Scopri La Famiglia PEASS, la nostra collezione di NFT esclusivi

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR a HackTricks e HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Informazioni di base

Portmapper è un servizio utilizzato per mappare le porte dei servizi di rete ai numeri di programma RPC (Remote Procedure Call). Agisce come componente critico nei sistemi basati su Unix, facilitando lo scambio di informazioni tra questi sistemi. La porta associata a Portmapper viene frequentemente esaminata dagli attaccanti poiché può rivelare informazioni preziose. Queste informazioni includono il tipo di Sistema Operativo Unix (OS) in esecuzione e dettagli sui servizi disponibili nel sistema. Inoltre, Portmapper è comunemente utilizzato insieme a NFS (Network File System), NIS (Network Information Service) e altri servizi basati su RPC per gestire efficacemente i servizi di rete.

Porta predefinita: 111/TCP/UDP, 32771 in Oracle Solaris

PORT STATE SERVICE

111/tcp open rpcbind

Enumerazione

rpcinfo irked.htb

nmap -sSUC -p111 192.168.10.1

A volte non ti fornisce alcuna informazione, in altre occasioni otterrai qualcosa del genere:

Shodan

port:111 portmap

RPCBind + NFS

Se trovi il servizio NFS, probabilmente sarai in grado di elencare e scaricare (e forse caricare) file:

Leggi 2049 - Pentesting servizio NFS per saperne di più su come testare questo protocollo.

NIS

Esplorare le vulnerabilità di NIS coinvolge un processo in due fasi, iniziando con l'identificazione del servizio ypbind. La pietra angolare di questa esplorazione è scoprire il nome di dominio NIS, senza il quale il progresso viene interrotto.

Il viaggio di esplorazione inizia con l'installazione dei pacchetti necessari (apt-get install nis). Il passo successivo richiede l'uso di ypwhich per confermare la presenza del server NIS pinging con il nome di dominio e l'IP del server, assicurandosi che questi elementi siano anonimizzati per motivi di sicurezza.

Il passo finale e cruciale coinvolge il comando ypcat per estrarre dati sensibili, in particolare password utente crittografate. Questi hash, una volta decifrati utilizzando strumenti come John the Ripper, rivelano informazioni sull'accesso al sistema e i privilegi.

# Install NIS tools

apt-get install nis

# Ping the NIS server to confirm its presence

ypwhich -d <domain-name> <server-ip>

# Extract user credentials

ypcat –d <domain-name> –h <server-ip> passwd.byname

File NIF

| File principale | Mappa(e) | Note |

|---|---|---|

| /etc/hosts | hosts.byname, hosts.byaddr | Contiene nomi host e dettagli IP |

| /etc/passwd | passwd.byname, passwd.byuid | File password utente NIS |

| /etc/group | group.byname, group.bygid | File gruppo NIS |

| /usr/lib/aliases | mail.aliases | Dettagli alias di posta |

Utenti RPC

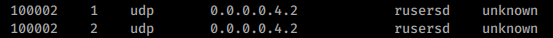

Se trovi il servizio rusersd elencato in questo modo:

Potresti enumerare gli utenti della macchina. Per saperne di più, leggi 1026 - Pentesting Rsusersd.

Bypass della porta Portmapper filtrata

Durante una scansione nmap e scoprendo porte NFS aperte con la porta 111 filtrata, l'exploitation diretta di queste porte non è fattibile. Tuttavia, simulando un servizio portmapper localmente e creando un tunnel dalla tua macchina al target, diventa possibile sfruttare gli strumenti standard. Questa tecnica consente di aggirare lo stato filtrato della porta 111, consentendo così l'accesso ai servizi NFS. Per una guida dettagliata su questo metodo, consulta l'articolo disponibile a questo link.

Shodan

Portmap

Laboratori per praticare

- Pratica queste tecniche sulla macchina HTB Irked.

{% embed url="https://websec.nl/" %}

Comandi Automatici di HackTricks

Protocol_Name: Portmapper #Protocol Abbreviation if there is one.

Port_Number: 43 #Comma separated if there is more than one.

Protocol_Description: PM or RPCBind #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for PortMapper

Note: |

Portmapper is a service that is utilized for mapping network service ports to RPC (Remote Procedure Call) program numbers. It acts as a critical component in Unix-based systems, facilitating the exchange of information between these systems. The port associated with Portmapper is frequently scanned by attackers as it can reveal valuable information. This information includes the type of Unix Operating System (OS) running and details about the services that are available on the system. Additionally, Portmapper is commonly used in conjunction with NFS (Network File System), NIS (Network Information Service), and other RPC-based services to manage network services effectively.

https://book.hacktricks.xyz/pentesting/pentesting-rpcbind

Entry_2:

Name: rpc info

Description: May give netstat-type info

Command: whois -h {IP} -p 43 {Domain_Name} && echo {Domain_Name} | nc -vn {IP} 43

Entry_3:

Name: nmap

Description: May give netstat-type info

Command: nmap -sSUC -p 111 {IP}

Impara l'hacking AWS da zero a eroe con htARTE (Esperto Red Team AWS di HackTricks)!

Altri modi per supportare HackTricks:

- Se desideri vedere la tua azienda pubblicizzata su HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Scopri La Famiglia PEASS, la nostra collezione di esclusive NFT

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR ai HackTricks e HackTricks Cloud repos di github.