5.1 KiB

iButton

Aprenda hacking no AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras formas de apoiar o HackTricks:

- Se você quer ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Verifique os PLANOS DE ASSINATURA!

- Adquira o material oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção de NFTs exclusivos

- Junte-se ao grupo 💬 Discord ou ao grupo do telegram ou siga-me no Twitter 🐦 @carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para os repositórios github do HackTricks e HackTricks Cloud.

Introdução

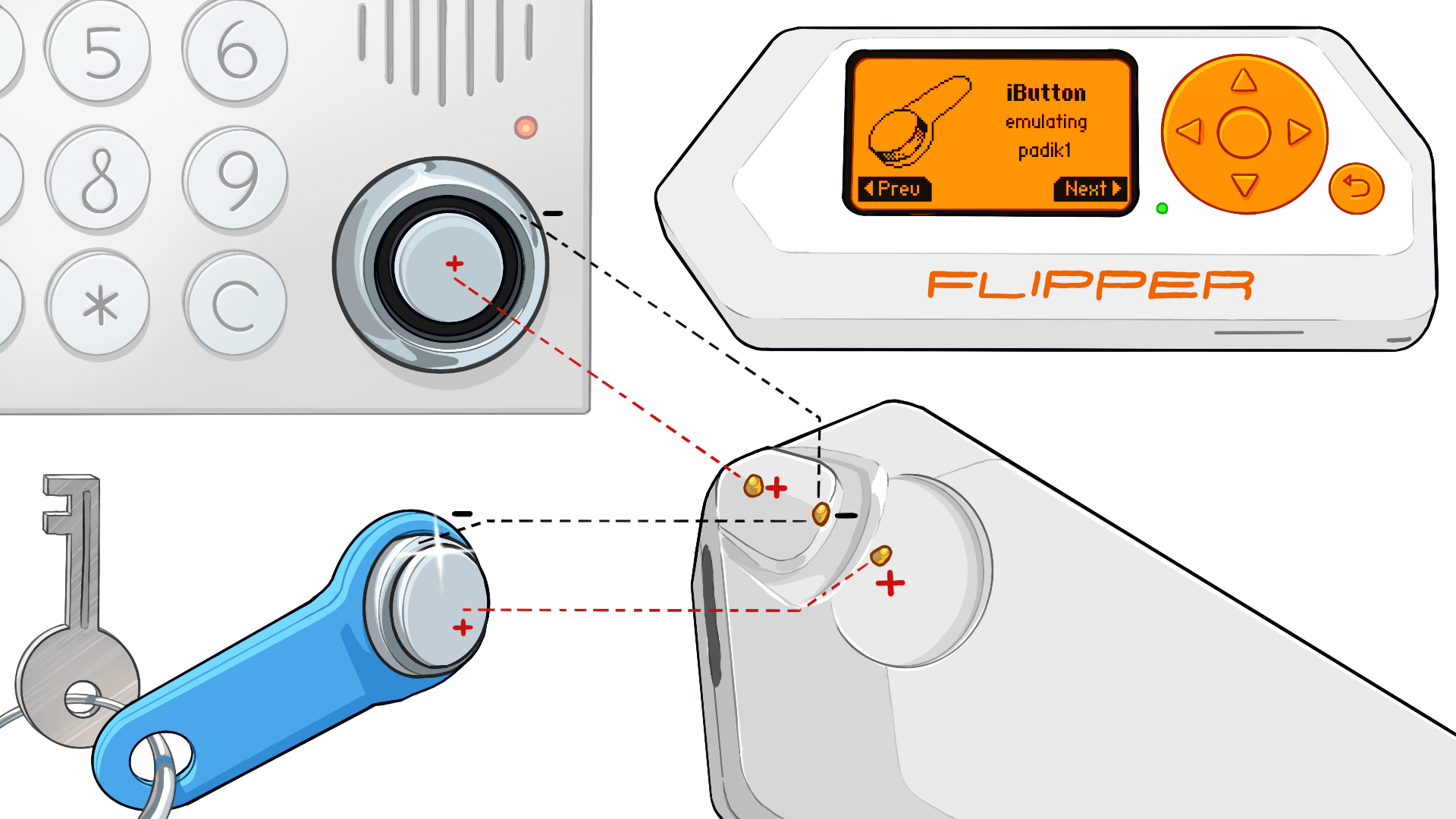

iButton é um nome genérico para uma chave de identificação eletrônica embalada em um recipiente metálico em forma de moeda. Também é chamado de Dallas Touch Memory ou memória de contato. Embora muitas vezes seja erroneamente referido como uma chave “magnética”, não há nada magnético nela. Na verdade, um microchip completo operando em um protocolo digital está escondido dentro.

O que é iButton?

Geralmente, iButton implica a forma física da chave e do leitor - uma moeda redonda com dois contatos. Para a moldura ao redor, existem muitas variações, desde o suporte de plástico mais comum com um furo até anéis, pingentes, etc.

Quando a chave alcança o leitor, os contatos se tocam e a chave é alimentada para transmitir seu ID. Às vezes, a chave não é lida imediatamente porque o PSD de contato de um interfone é maior do que deveria ser. Então, os contornos externos da chave e do leitor não conseguem se tocar. Se esse for o caso, você terá que pressionar a chave sobre uma das paredes do leitor.

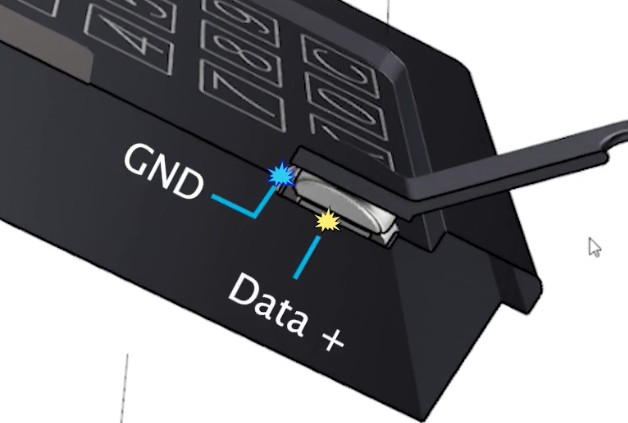

Protocolo 1-Wire

As chaves Dallas trocam dados usando o protocolo 1-wire. Com apenas um contato para transferência de dados (!!) em ambas as direções, do mestre para o escravo e vice-versa. O protocolo 1-wire funciona de acordo com o modelo Mestre-Escravo. Nesta topologia, o Mestre sempre inicia a comunicação e o Escravo segue suas instruções.

Quando a chave (Escravo) entra em contato com o interfone (Mestre), o chip dentro da chave liga, alimentado pelo interfone, e a chave é inicializada. Seguindo isso, o interfone solicita o ID da chave. A seguir, vamos examinar esse processo com mais detalhes.

O Flipper pode funcionar tanto nos modos Mestre quanto Escravo. No modo de leitura da chave, o Flipper age como um leitor, ou seja, funciona como um Mestre. E no modo de emulação da chave, o flipper finge ser uma chave, está no modo Escravo.

Chaves Dallas, Cyfral & Metakom

Para informações sobre como essas chaves funcionam, verifique a página https://blog.flipperzero.one/taming-ibutton/

Ataques

iButtons podem ser atacados com Flipper Zero:

{% content-ref url="flipper-zero/fz-ibutton.md" %} fz-ibutton.md {% endcontent-ref %}

Referências

Aprenda hacking no AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras formas de apoiar o HackTricks:

- Se você quer ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Verifique os PLANOS DE ASSINATURA!

- Adquira o material oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção de NFTs exclusivos

- Junte-se ao grupo 💬 Discord ou ao grupo do telegram ou siga-me no Twitter 🐦 @carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para os repositórios github do HackTricks e HackTricks Cloud.