2.9 KiB

{% hint style="success" %}

Aprenda e pratique AWS Hacking:  Treinamento HackTricks AWS Red Team Expert (ARTE)

Treinamento HackTricks AWS Red Team Expert (ARTE)

Aprenda e pratique GCP Hacking:  Treinamento HackTricks GCP Red Team Expert (GRTE)

Treinamento HackTricks GCP Red Team Expert (GRTE)

Apoie o HackTricks

- Verifique os planos de assinatura!

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para os repositórios HackTricks e HackTricks Cloud.

Verificar BSSIDs

Quando você recebe uma captura cujo tráfego principal é Wifi usando o WireShark, você pode começar a investigar todos os SSIDs da captura com Wireless --> WLAN Traffic:

Força Bruta

Uma das colunas dessa tela indica se alguma autenticação foi encontrada dentro do pcap. Se for o caso, você pode tentar força bruta usando aircrack-ng:

aircrack-ng -w pwds-file.txt -b <BSSID> file.pcap

Dados nos Beacons / Canal Lateral

Se suspeitar que dados estão sendo vazados dentro dos beacons de uma rede Wifi, você pode verificar os beacons da rede usando um filtro como o seguinte: wlan contains <NOMEdaREDE>, ou wlan.ssid == "NOMEdaREDE" e procurar dentro dos pacotes filtrados por strings suspeitas.

Encontrar Endereços MAC Desconhecidos em uma Rede Wifi

O seguinte link será útil para encontrar as máquinas enviando dados dentro de uma Rede Wifi:

((wlan.ta == e8:de:27:16:70:c9) && !(wlan.fc == 0x8000)) && !(wlan.fc.type_subtype == 0x0005) && !(wlan.fc.type_subtype ==0x0004) && !(wlan.addr==ff:ff:ff:ff:ff:ff) && wlan.fc.type==2

Se você já conhece os endereços MAC, pode removê-los da saída adicionando verificações como esta: && !(wlan.addr==5c:51:88:31:a0:3b)

Uma vez que você tenha detectado endereços MAC desconhecidos comunicando-se dentro da rede, você pode usar filtros como o seguinte: wlan.addr==<endereço MAC> && (ftp || http || ssh || telnet) para filtrar seu tráfego. Note que os filtros ftp/http/ssh/telnet são úteis se você tiver descriptografado o tráfego.

Descriptografar Tráfego

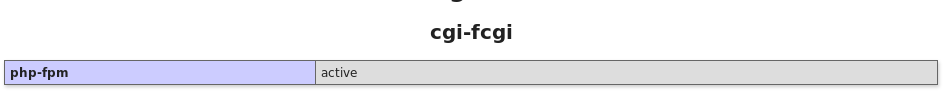

Editar --> Preferências --> Protocolos --> IEEE 802.11 --> Editar