13 KiB

27017,27018 - Pentesting MongoDB

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.

HackenProof é o lar de todas as recompensas por bugs de criptografia.

Seja recompensado sem atrasos

As recompensas do HackenProof são lançadas apenas quando seus clientes depositam o orçamento de recompensa. Você receberá a recompensa após a verificação do bug.

Adquira experiência em pentesting web3

Protocolos de blockchain e contratos inteligentes são a nova Internet! Domine a segurança web3 em seus dias de ascensão.

Torne-se a lenda do hacker web3

Ganhe pontos de reputação com cada bug verificado e conquiste o topo do leaderboard semanal.

Cadastre-se no HackenProof comece a ganhar com seus hacks!

{% embed url="https://hackenproof.com/register" %}

Informações Básicas

O MongoDB é um sistema de gerenciamento de banco de dados (DBMS) de código aberto que usa um modelo de banco de dados orientado a documentos que suporta várias formas de dados. (De aqui)

Porta padrão: 27017, 27018

PORT STATE SERVICE VERSION

27017/tcp open mongodb MongoDB 2.6.9 2.6.9

Enumeração

Manual

A enumeração manual é um processo de coleta de informações sobre um serviço MongoDB. Isso pode ser feito usando comandos e ferramentas específicas para obter detalhes sobre a instância do MongoDB em execução.

Verificação de porta

A primeira etapa é verificar se a porta 27017 (padrão do MongoDB) está aberta. Isso pode ser feito usando a ferramenta nmap com o seguinte comando:

nmap -p 27017 <alvo>

Se a porta estiver aberta, isso indica que o serviço MongoDB está em execução.

Conexão ao MongoDB

Após verificar a porta aberta, você pode se conectar ao serviço MongoDB usando o cliente mongo com o seguinte comando:

mongo <alvo>:27017

Isso abrirá uma conexão com o serviço MongoDB e permitirá que você execute comandos e consultas.

Coleta de informações

Uma vez conectado ao serviço MongoDB, você pode coletar informações sobre o banco de dados usando comandos específicos. Alguns comandos úteis incluem:

db.version(): exibe a versão do MongoDB em execução.show dbs: lista todos os bancos de dados disponíveis.use <nome_do_banco_de_dados>: seleciona um banco de dados específico.show collections: lista todas as coleções no banco de dados selecionado.db.<nome_da_coleção>.find(): exibe todos os documentos em uma coleção específica.

Esses comandos ajudarão você a obter informações sobre a estrutura e os dados armazenados no banco de dados MongoDB.

Exploração de vulnerabilidades

Após coletar informações sobre o serviço MongoDB, você pode explorar possíveis vulnerabilidades usando técnicas de teste de penetração específicas para o MongoDB. Isso pode incluir a busca por configurações incorretas, autenticação fraca ou outras falhas de segurança conhecidas.

É importante lembrar que a exploração de vulnerabilidades deve ser realizada apenas em sistemas e redes autorizados, como parte de um teste de penetração ético.

from pymongo import MongoClient

client = MongoClient(host, port, username=username, password=password)

client.server_info() #Basic info

#If you have admin access you can obtain more info

admin = client.admin

admin_info = admin.command("serverStatus")

cursor = client.list_databases()

for db in cursor:

print(db)

print(client[db["name"]].list_collection_names())

#If admin access, you could dump the database also

Alguns comandos do MongoDB:

# Show databases

# Mostrar bancos de dados

show databases

# Use a specific database

# Usar um banco de dados específico

use <database_name>

# Show collections in the current database

# Mostrar coleções no banco de dados atual

show collections

# Insert a document into a collection

# Inserir um documento em uma coleção

db.<collection_name>.insertOne({<document>})

# Find documents in a collection

# Encontrar documentos em uma coleção

db.<collection_name>.find({<query>})

# Update documents in a collection

# Atualizar documentos em uma coleção

db.<collection_name>.updateOne({<query>}, {<update>})

# Delete documents from a collection

# Excluir documentos de uma coleção

db.<collection_name>.deleteOne({<query>})

Note: Replace <database_name>, <collection_name>, <document>, <query>, and <update> with the actual names and values specific to your MongoDB instance.

show dbs

use <db>

show collections

db.<collection>.find() #Dump the collection

db.<collection>.count() #Number of records of the collection

db.current.find({"username":"admin"}) #Find in current db the username admin

Automático

O MongoDB é um banco de dados NoSQL popular que utiliza um modelo de armazenamento de documentos. Ele é amplamente utilizado em aplicações web e móveis devido à sua flexibilidade e escalabilidade. No entanto, como qualquer outro serviço de rede, o MongoDB também pode ser alvo de ataques.

Uma das principais preocupações de segurança relacionadas ao MongoDB é a configuração inadequada do acesso aos bancos de dados. Muitas vezes, os administradores deixam as configurações padrão, o que pode permitir o acesso não autorizado aos dados sensíveis.

Para automatizar o processo de identificação de bancos de dados MongoDB mal configurados, você pode usar ferramentas como o "MongoDB Scanner". Essas ferramentas são projetadas para escanear uma faixa de endereços IP em busca de instâncias do MongoDB e verificar se elas estão configuradas corretamente.

O "MongoDB Scanner" pode ser executado em um ambiente de teste ou em um ambiente de produção, desde que você tenha permissão para realizar a varredura. Ele pode identificar bancos de dados MongoDB que estão expostos à Internet e não possuem autenticação adequada, permitindo que qualquer pessoa acesse e modifique os dados.

Ao usar o "MongoDB Scanner", você pode automatizar o processo de identificação de bancos de dados MongoDB mal configurados e tomar medidas para corrigir as configurações inadequadas. Isso ajudará a proteger seus dados sensíveis e evitar possíveis violações de segurança.

nmap -sV --script "mongo* and default" -p 27017 <IP> #By default all the nmap mongo enumerate scripts are used

Shodan

- Todos os mongodb:

"informações do servidor mongodb" - Pesquisar por servidores mongodb totalmente abertos:

"informações do servidor mongodb" -"parcialmente habilitado" - Apenas habilitar parcialmente a autenticação:

"informações do servidor mongodb" "parcialmente habilitado"

Login

Por padrão, o mongo não requer senha.

Admin é um banco de dados comum do mongo.

mongo <HOST>

mongo <HOST>:<PORT>

mongo <HOST>:<PORT>/<DB>

mongo <database> -u <username> -p '<password>'

O script do nmap: mongodb-brute irá verificar se são necessárias credenciais.

nmap -n -sV --script mongodb-brute -p 27017 <ip>

Força bruta

Verifique dentro de /opt/bitnami/mongodb/mongodb.conf para saber se são necessárias credenciais:

grep "noauth.*true" /opt/bitnami/mongodb/mongodb.conf | grep -v "^#" #Not needed

grep "auth.*true" /opt/bitnami/mongodb/mongodb.conf | grep -v "^#\|noauth" #Not needed

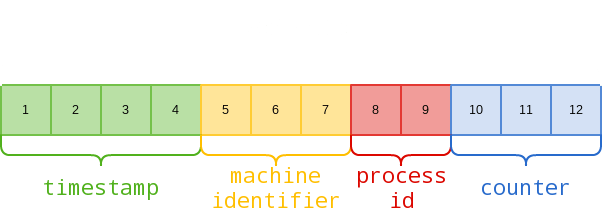

Previsão de Mongo Objectid

Os IDs de objeto do Mongo são strings hexadecimais de 12 bytes:

Por exemplo, aqui está como podemos analisar um ID de objeto real retornado por um aplicativo: 5f2459ac9fa6dc2500314019

- 5f2459ac: 1596217772 em decimal = Sexta-feira, 31 de julho de 2020 17:49:32

- 9fa6dc: Identificador da máquina

- 2500: ID do processo

- 314019: Um contador incremental

Dos elementos acima, o identificador da máquina permanecerá o mesmo enquanto o banco de dados estiver executando na mesma máquina física/virtual. O ID do processo só mudará se o processo do MongoDB for reiniciado. O timestamp será atualizado a cada segundo. O único desafio em adivinhar os IDs de objeto simplesmente incrementando os valores do contador e do timestamp, é o fato de que o Mongo DB gera IDs de objeto e atribui IDs de objeto em nível de sistema.

A ferramenta https://github.com/andresriancho/mongo-objectid-predict, dado um ID de objeto inicial (você pode criar uma conta e obter um ID inicial), retorna cerca de 1000 IDs de objeto prováveis que poderiam ter sido atribuídos aos próximos objetos, então você só precisa forçar a entrada.

Post

Se você é root, pode modificar o arquivo mongodb.conf para que não sejam necessárias credenciais (noauth = true) e fazer login sem credenciais.

HackenProof é o lar de todas as recompensas por bugs de criptografia.

Seja recompensado sem atrasos

As recompensas do HackenProof são lançadas apenas quando os clientes depositam o orçamento de recompensa. Você receberá a recompensa após a verificação do bug.

Adquira experiência em pentesting web3

Protocolos de blockchain e contratos inteligentes são a nova Internet! Domine a segurança web3 em seus dias de ascensão.

Torne-se a lenda do hacker web3

Ganhe pontos de reputação com cada bug verificado e conquiste o topo do leaderboard semanal.

Cadastre-se no HackenProof e comece a ganhar com seus hacks!

{% embed url="https://hackenproof.com/register" %}

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de cibersegurança? Você quer ver sua empresa anunciada no HackTricks? Ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e para o repositório hacktricks-cloud.