9.4 KiB

111/TCP/UDP - Pentesting Portmapper

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Basic Information

Portmapper είναι μια υπηρεσία που χρησιμοποιείται για την αντιστοίχιση θυρών υπηρεσιών δικτύου σε RPC (Remote Procedure Call) αριθμούς προγράμματος. Λειτουργεί ως κρίσιμος παράγοντας σε Unix-based systems, διευκολύνοντας την ανταλλαγή πληροφοριών μεταξύ αυτών των συστημάτων. Η θύρα που σχετίζεται με το Portmapper σαρώνεται συχνά από επιτιθέμενους καθώς μπορεί να αποκαλύψει πολύτιμες πληροφορίες. Αυτές οι πληροφορίες περιλαμβάνουν τον τύπο του Unix Operating System (OS) που εκτελείται και λεπτομέρειες σχετικά με τις υπηρεσίες που είναι διαθέσιμες στο σύστημα. Επιπλέον, το Portmapper χρησιμοποιείται συνήθως σε συνδυασμό με NFS (Network File System), NIS (Network Information Service) και άλλες RPC-based services για την αποτελεσματική διαχείριση των υπηρεσιών δικτύου.

Default port: 111/TCP/UDP, 32771 in Oracle Solaris

PORT STATE SERVICE

111/tcp open rpcbind

Καταμέτρηση

rpcinfo irked.htb

nmap -sSUC -p111 192.168.10.1

Sometimes it doesn't give you any information, in other occasions you will get something like this:

Shodan

port:111 portmap

RPCBind + NFS

If you find the service NFS then probably you will be able to list and download(and maybe upload) files:

Read 2049 - Pentesting NFS service to learn more about how to test this protocol.

NIS

Exploring NIS vulnerabilities involves a two-step process, starting with the identification of the service ypbind. The cornerstone of this exploration is uncovering the NIS domain name, without which progress is halted.

The exploration journey begins with the installation of necessary packages (apt-get install nis). The subsequent step requires using ypwhich to confirm the NIS server's presence by pinging it with the domain name and server IP, ensuring these elements are anonymized for security.

The final and crucial step involves the ypcat command to extract sensitive data, particularly encrypted user passwords. These hashes, once cracked using tools like John the Ripper, reveal insights into system access and privileges.

# Install NIS tools

apt-get install nis

# Ping the NIS server to confirm its presence

ypwhich -d <domain-name> <server-ip>

# Extract user credentials

ypcat –d <domain-name> –h <server-ip> passwd.byname

NIF αρχεία

| Κύριο αρχείο | Χάρτης(ες) | Σημειώσεις |

|---|---|---|

| /etc/hosts | hosts.byname, hosts.byaddr | Περιέχει ονόματα υπολογιστών και λεπτομέρειες IP |

| /etc/passwd | passwd.byname, passwd.byuid | Αρχείο κωδικών χρηστών NIS |

| /etc/group | group.byname, group.bygid | Αρχείο ομάδας NIS |

| /usr/lib/aliases | mail.aliases | Λεπτομέρειες ψευδωνύμων email |

RPC Χρήστες

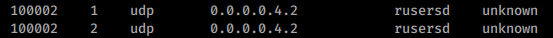

Αν βρείτε την υπηρεσία rusersd καταχωρημένη έτσι:

Μπορείτε να απαριθμήσετε τους χρήστες της συσκευής. Για να μάθετε πώς, διαβάστε 1026 - Pentesting Rsusersd.

Παράκαμψη Φιλτραρισμένου Portmapper port

Όταν διεξάγετε μια σάρωση nmap και ανακαλύπτετε ανοιχτές θύρες NFS με την θύρα 111 να είναι φιλτραρισμένη, η άμεση εκμετάλλευση αυτών των θυρών δεν είναι εφικτή. Ωστόσο, με την προσομοίωση μιας υπηρεσίας portmapper τοπικά και τη δημιουργία ενός τούνελ από τη μηχανή σας προς τον στόχο, η εκμετάλλευση καθίσταται δυνατή χρησιμοποιώντας τυπικά εργαλεία. Αυτή η τεχνική επιτρέπει την παράκαμψη της φιλτραρισμένης κατάστασης της θύρας 111, επιτρέποντας έτσι την πρόσβαση στις υπηρεσίες NFS. Για λεπτομερείς οδηγίες σχετικά με αυτή τη μέθοδο, ανατρέξτε στο άρθρο που είναι διαθέσιμο σε αυτόν τον σύνδεσμο.

Shodan

Portmap

Εργαστήρια για πρακτική

- Εξασκηθείτε σε αυτές τις τεχνικές στην Irked HTB μηχανή.

{% embed url="https://websec.nl/" %}

HackTricks Αυτόματες Εντολές

Protocol_Name: Portmapper #Protocol Abbreviation if there is one.

Port_Number: 43 #Comma separated if there is more than one.

Protocol_Description: PM or RPCBind #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for PortMapper

Note: |

Portmapper is a service that is utilized for mapping network service ports to RPC (Remote Procedure Call) program numbers. It acts as a critical component in Unix-based systems, facilitating the exchange of information between these systems. The port associated with Portmapper is frequently scanned by attackers as it can reveal valuable information. This information includes the type of Unix Operating System (OS) running and details about the services that are available on the system. Additionally, Portmapper is commonly used in conjunction with NFS (Network File System), NIS (Network Information Service), and other RPC-based services to manage network services effectively.

https://book.hacktricks.xyz/pentesting/pentesting-rpcbind

Entry_2:

Name: rpc info

Description: May give netstat-type info

Command: whois -h {IP} -p 43 {Domain_Name} && echo {Domain_Name} | nc -vn {IP} 43

Entry_3:

Name: nmap

Description: May give netstat-type info

Command: nmap -sSUC -p 111 {IP}

{% hint style="success" %}

Μάθετε & εξασκηθείτε στο AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Μάθετε & εξασκηθείτε στο GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Υποστηρίξτε το HackTricks

- Ελέγξτε τα σχέδια συνδρομής!

- Εγγραφείτε στην 💬 ομάδα Discord ή στην ομάδα telegram ή ακολουθήστε μας στο Twitter 🐦 @hacktricks_live.

- Μοιραστείτε κόλπα hacking υποβάλλοντας PRs στα HackTricks και HackTricks Cloud github repos.