mirror of

https://github.com/carlospolop/hacktricks

synced 2024-12-12 06:12:55 +00:00

4 KiB

4 KiB

FTP Bounce napad - Skeniranje

Naučite hakovanje AWS-a od nule do heroja sa htARTE (HackTricks AWS Red Team Expert)!

Drugi načini podrške HackTricks-u:

- Ako želite da vidite svoju kompaniju reklamiranu na HackTricks-u ili preuzmete HackTricks u PDF formatu Proverite PLANOVE ZA PRIJAVU!

- Nabavite zvanični PEASS & HackTricks swag

- Otkrijte Porodicu PEASS, našu kolekciju ekskluzivnih NFT-ova

- Pridružite se 💬 Discord grupi ili telegram grupi ili nas pratite na Twitteru 🐦 @carlospolopm.

- Podelite svoje hakovanje trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

FTP Bounce - Skeniranje

Ručno

- Povežite se sa ranjivim FTP-om

- Koristite **

PORT**iliEPRT(ali samo jedan od njih) da uspostavite vezu sa <IP:Port> koji želite da skenirate:

PORT 172,32,80,80,0,8080

EPRT |2|172.32.80.80|8080|

3. Koristite LIST(ovo će samo poslati povezanom <IP:Port> listu trenutnih fajlova u FTP folderu) i proverite moguće odgovore: 150 File status okay (Ovo znači da je port otvoren) ili 425 No connection established (Ovo znači da je port zatvoren)

- Umesto

LISTmožete takođe koristitiRETR /file/in/ftpi tražiti sličneOpen/Closeodgovore.

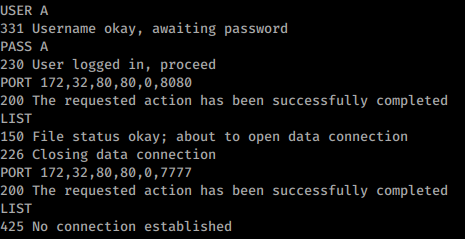

Primer korišćenja PORT (port 8080 od 172.32.80.80 je otvoren, a port 7777 je zatvoren):

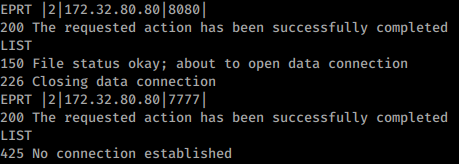

Isti primer korišćenja EPRT(autentikacija izostavljena sa slike):

Otvoren port korišćenjem EPRT umesto LIST (različito okruženje)

nmap

nmap -b <name>:<pass>@<ftp_server> <victim>

nmap -Pn -v -p 21,80 -b ftp:ftp@10.2.1.5 127.0.0.1 #Scan ports 21,80 of the FTP

nmap -v -p 21,22,445,80,443 -b ftp:ftp@10.2.1.5 192.168.0.1/24 #Scan the internal network (of the FTP) ports 21,22,445,80,443

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Naučite hakovanje AWS-a od nule do heroja sa htARTE (HackTricks AWS Red Team Expert)!

Drugi načini podrške HackTricks-u:

- Ako želite da vidite svoju kompaniju reklamiranu na HackTricks-u ili da preuzmete HackTricks u PDF formatu proverite PLANOVE ZA PRIJATELJE!

- Nabavite zvanični PEASS & HackTricks swag

- Otkrijte The PEASS Family, našu kolekciju ekskluzivnih NFT-ova

- Pridružite se 💬 Discord grupi ili telegram grupi ili nas pratite na Twitteru 🐦 @carlospolopm.

- Podelite svoje hakovanje trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.