6.1 KiB

Ostali web trikovi

{% hint style="success" %}

Učite i vežbajte AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Učite i vežbajte GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Podržite HackTricks

- Proverite planove pretplate!

- Pridružite se 💬 Discord grupi ili telegram grupi ili pratite nas na Twitteru 🐦 @hacktricks_live.

- Podelite hakerske trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.

Odmah dostupna postavka za procenu ranjivosti i penetraciono testiranje. Izvršite potpuno pentestiranje sa bilo kog mesta uz 20+ alata i funkcija koje idu od rekognicije do izveštavanja. Ne zamenjujemo pentestere - razvijamo prilagođene alate, module za detekciju i eksploataciju kako bismo im vratili vreme da dublje istražuju, otvaraju shell-ove i zabavljaju se.

{% embed url="https://pentest-tools.com/?utm_term=jul2024&utm_medium=link&utm_source=hacktricks&utm_campaign=spons" %}

Host header

Više puta, back-end veruje Host header da izvrši neke radnje. Na primer, može koristiti njegovu vrednost kao domen za slanje resetovanja lozinke. Tako kada primite email sa linkom za resetovanje lozinke, domen koji se koristi je onaj koji ste stavili u Host header. Tada možete zatražiti resetovanje lozinke drugih korisnika i promeniti domen na onaj koji kontrolišete kako biste ukrali njihove kodove za resetovanje lozinke. WriteUp.

{% hint style="warning" %} Imajte na umu da je moguće da ne morate ni da čekate da korisnik klikne na link za resetovanje lozinke da biste dobili token, jer možda čak i spam filteri ili drugi posrednički uređaji/botovi će kliknuti na njega da ga analiziraju. {% endhint %}

Session booleans

Nekada, kada ispravno završite neku verifikaciju, back-end će samo dodati boolean sa vrednošću "True" u sigurnosni atribut vaše sesije. Tada će druga tačka znati da ste uspešno prošli tu proveru.

Međutim, ako prođete proveru i vašoj sesiji je dodeljena ta "True" vrednost u sigurnosnom atributu, možete pokušati da pristupite drugim resursima koji zavise od istog atributa ali za koje ne biste trebali imati dozvole za pristup. WriteUp.

Funkcionalnost registracije

Pokušajte da se registrujete kao već postojeći korisnik. Pokušajte takođe koristiti ekvivalentne karaktere (tačke, puno razmaka i Unicode).

Preuzimanje emailova

Registrujte email, pre nego što ga potvrdite promenite email, zatim, ako je novi email za potvrdu poslat na prvi registrovani email, možete preuzeti bilo koji email. Ili ako možete omogućiti drugi email koji potvrđuje prvi, takođe možete preuzeti bilo koji nalog.

Pristup internom servisnom stolu kompanija koje koriste Atlassian

{% embed url="https://yourcompanyname.atlassian.net/servicedesk/customer/user/login" %}

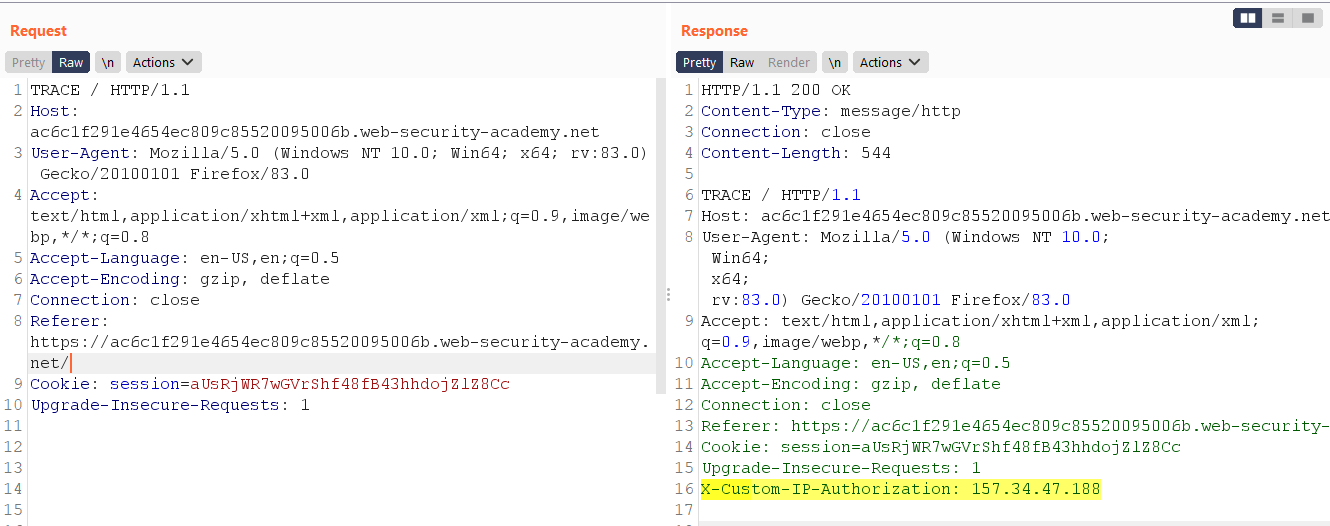

TRACE metoda

Programeri mogu zaboraviti da onemoguće razne opcije za debagovanje u produkcionom okruženju. Na primer, HTTP TRACE metoda je dizajnirana za dijagnostičke svrhe. Ako je omogućena, web server će odgovoriti na zahteve koji koriste TRACE metodu tako što će u odgovoru ponoviti tačan zahtev koji je primljen. Ovo ponašanje je često bezopasno, ali povremeno dovodi do otkrivanja informacija, kao što su imena internih autentifikacionih zaglavlja koja mogu biti dodata zahtevima od strane reverznih proksija.

Odmah dostupna postavka za procenu ranjivosti i penetraciono testiranje. Izvršite potpuno pentestiranje sa bilo kog mesta uz 20+ alata i funkcija koje idu od rekognicije do izveštavanja. Ne zamenjujemo pentestere - razvijamo prilagođene alate, module za detekciju i eksploataciju kako bismo im vratili vreme da dublje istražuju, otvaraju shell-ove i zabavljaju se.

{% embed url="https://pentest-tools.com/?utm_term=jul2024&utm_medium=link&utm_source=hacktricks&utm_campaign=spons" %}

{% hint style="success" %}

Učite i vežbajte AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Učite i vežbajte GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Podržite HackTricks

- Proverite planove pretplate!

- Pridružite se 💬 Discord grupi ili telegram grupi ili pratite nas na Twitteru 🐦 @hacktricks_live.

- Podelite hakerske trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.