4.5 KiB

PsExec/Winexec/ScExec

Aprenda hacking na AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras formas de apoiar o HackTricks:

- Se você quiser ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Verifique os PLANOS DE ASSINATURA!

- Adquira produtos oficiais PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.

Como funcionam

O processo é descrito nos passos abaixo, ilustrando como binários de serviço são manipulados para alcançar a execução remota em uma máquina alvo via SMB:

- Cópia de um binário de serviço para o compartilhamento ADMIN$ via SMB é realizada.

- Criação de um serviço na máquina remota é feita apontando para o binário.

- O serviço é iniciado remotamente.

- Após a saída, o serviço é parado e o binário é excluído.

Processo de Execução Manual do PsExec

Supondo que haja um payload executável (criado com msfvenom e ofuscado usando Veil para evitar a detecção de antivírus), chamado 'met8888.exe', representando um payload meterpreter reverse_http, os seguintes passos são tomados:

- Copiando o binário: O executável é copiado para o compartilhamento ADMIN$ a partir de um prompt de comando, embora possa ser colocado em qualquer lugar no sistema de arquivos para permanecer oculto.

- Criando um serviço: Utilizando o comando Windows

sc, que permite consultar, criar e excluir serviços do Windows remotamente, um serviço chamado "meterpreter" é criado para apontar para o binário enviado. - Iniciando o serviço: O último passo envolve iniciar o serviço, o que provavelmente resultará em um erro de "tempo esgotado" devido ao binário não ser um binário de serviço genuíno e falhar em retornar o código de resposta esperado. Este erro é inconsequente, pois o objetivo principal é a execução do binário.

A observação do ouvinte Metasploit revelará que a sessão foi iniciada com sucesso.

Saiba mais sobre o comando sc.

Encontre passos mais detalhados em: https://blog.ropnop.com/using-credentials-to-own-windows-boxes-part-2-psexec-and-services/

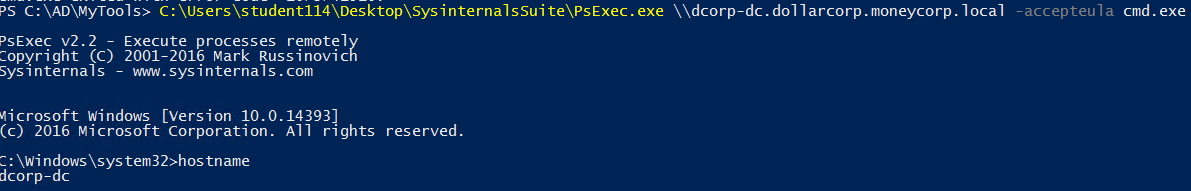

Você também pode usar o binário do Windows Sysinternals PsExec.exe:

Você também pode usar SharpLateral:

{% code overflow="wrap" %}

SharpLateral.exe redexec HOSTNAME C:\\Users\\Administrator\\Desktop\\malware.exe.exe malware.exe ServiceName

{% endcode %}

Aprenda hacking na AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você quiser ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Confira os PLANOS DE ASSINATURA!

- Adquira o swag oficial do PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.