9 KiB

143,993 - Pentesting IMAP

Apprenez le piratage AWS de zéro à héros avec htARTE (Expert en équipe rouge AWS de HackTricks)!

Autres façons de soutenir HackTricks:

- Si vous souhaitez voir votre entreprise annoncée dans HackTricks ou télécharger HackTricks en PDF Consultez les PLANS D'ABONNEMENT!

- Obtenez le swag officiel PEASS & HackTricks

- Découvrez La famille PEASS, notre collection exclusive de NFTs

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez-nous sur Twitter 🐦 @carlospolopm.

- Partagez vos astuces de piratage en soumettant des PR aux HackTricks et HackTricks Cloud dépôts github.

Groupe de sécurité Try Hard

{% embed url="https://discord.gg/tryhardsecurity" %}

Protocole d'accès aux messages Internet

Le protocole d'accès aux messages Internet (IMAP) est conçu dans le but de permettre aux utilisateurs d'accéder à leurs messages électroniques depuis n'importe quel endroit, principalement via une connexion Internet. En essence, les e-mails sont conservés sur un serveur plutôt que d'être téléchargés et stockés sur l'appareil personnel d'un individu. Cela signifie que lorsqu'un e-mail est consulté ou lu, cela se fait directement depuis le serveur. Cette capacité permet de vérifier les e-mails depuis plusieurs appareils, garantissant ainsi qu'aucun message n'est manqué quel que soit l'appareil utilisé.

Par défaut, le protocole IMAP fonctionne sur deux ports :

- Port 143 - c'est le port IMAP par défaut non chiffré

- Port 993 - c'est le port à utiliser si vous souhaitez vous connecter en utilisant IMAP de manière sécurisée

PORT STATE SERVICE REASON

143/tcp open imap syn-ack

Capture de bannière

nc -nv <IP> 143

openssl s_client -connect <IP>:993 -quiet

NTLM Auth - Divulgation d'informations

Si le serveur prend en charge l'authentification NTLM (Windows), vous pouvez obtenir des informations sensibles (versions) :

root@kali: telnet example.com 143

* OK The Microsoft Exchange IMAP4 service is ready.

>> a1 AUTHENTICATE NTLM

+

>> TlRMTVNTUAABAAAAB4IIAAAAAAAAAAAAAAAAAAAAAAA=

+ TlRMTVNTUAACAAAACgAKADgAAAAFgooCBqqVKFrKPCMAAAAAAAAAAEgASABCAAAABgOAJQAAAA9JAEkAUwAwADEAAgAKAEkASQBTADAAMQABAAoASQBJAFMAMAAxAAQACgBJAEkAUwAwADEAAwAKAEkASQBTADAAMQAHAAgAHwMI0VPy1QEAAAAA

Ou automatisez ceci avec le plugin nmap imap-ntlm-info.nse

Bruteforce IMAP

Syntaxe

Exemples de commandes IMAP à partir de ici:

Login

A1 LOGIN username password

Values can be quoted to enclose spaces and special characters. A " must then be escape with a \

A1 LOGIN "username" "password"

List Folders/Mailboxes

A1 LIST "" *

A1 LIST INBOX *

A1 LIST "Archive" *

Create new Folder/Mailbox

A1 CREATE INBOX.Archive.2012

A1 CREATE "To Read"

Delete Folder/Mailbox

A1 DELETE INBOX.Archive.2012

A1 DELETE "To Read"

Rename Folder/Mailbox

A1 RENAME "INBOX.One" "INBOX.Two"

List Subscribed Mailboxes

A1 LSUB "" *

Status of Mailbox (There are more flags than the ones listed)

A1 STATUS INBOX (MESSAGES UNSEEN RECENT)

Select a mailbox

A1 SELECT INBOX

List messages

A1 FETCH 1:* (FLAGS)

A1 UID FETCH 1:* (FLAGS)

Retrieve Message Content

A1 FETCH 2 body[text]

A1 FETCH 2 all

A1 UID FETCH 102 (UID RFC822.SIZE BODY.PEEK[])

Close Mailbox

A1 CLOSE

Logout

A1 LOGOUT

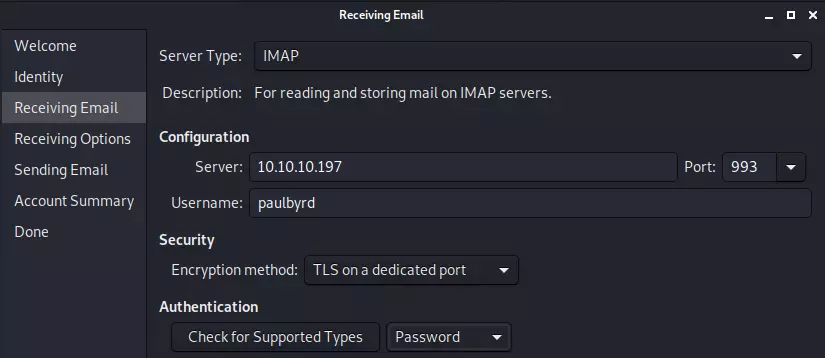

Évolution

apt install evolution

CURL

La navigation de base est possible avec CURL, mais la documentation est légère en détails, donc il est recommandé de vérifier la source pour des détails précis.

- Listing mailboxes (commande imap `LIST "" "*")

curl -k 'imaps://1.2.3.4/' --user user:pass

- Listing messages in a mailbox (commande IMAP

SELECT INBOXpuisSEARCH ALL)

curl -k 'imaps://1.2.3.4/INBOX?ALL' --user user:pass

Le résultat de cette recherche est une liste d'indices de messages.

Il est également possible de fournir des termes de recherche plus complexes. Par exemple, rechercher des brouillons avec le mot de passe dans le corps du mail:

curl -k 'imaps://1.2.3.4/Drafts?TEXT password' --user user:pass

Une bonne vue d'ensemble des termes de recherche possibles est située ici.

- Téléchargement d'un message (commande imap

SELECT BrouillonspuisFETCH 1 BODY[])

curl -k 'imaps://1.2.3.4/Drafts;MAILINDEX=1' --user user:pass

Le mail index sera le même index retourné par l'opération de recherche.

Il est également possible d'utiliser UID (identifiant unique) pour accéder aux messages, cependant c'est moins pratique car la commande de recherche doit être formatée manuellement. Par exemple :

curl -k 'imaps://1.2.3.4/INBOX' -X 'UID SEARCH ALL' --user user:pass

curl -k 'imaps://1.2.3.4/INBOX;UID=1' --user user:pass

De plus, il est possible de télécharger uniquement certaines parties d'un message, par exemple le sujet et l'expéditeur des 5 premiers messages (le -v est requis pour voir le sujet et l'expéditeur) :

$ curl -k 'imaps://1.2.3.4/INBOX' -X 'FETCH 1:5 BODY[HEADER.FIELDS (SUBJECT FROM)]' --user user:pass -v 2>&1 | grep '^<'

Bien que, il est probablement plus propre d'écrire simplement une petite boucle for :

for m in {1..5}; do

echo $m

curl "imap://1.2.3.4/INBOX;MAILINDEX=$m;SECTION=HEADER.FIELDS%20(SUBJECT%20FROM)" --user user:pass

done

Shodan

port:143 CAPABILITYport:993 CAPABILITY

Groupe de sécurité Try Hard

{% embed url="https://discord.gg/tryhardsecurity" %}

Commandes automatiques HackTricks

Protocol_Name: IMAP #Protocol Abbreviation if there is one.

Port_Number: 143,993 #Comma separated if there is more than one.

Protocol_Description: Internet Message Access Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WHOIS

Note: |

The Internet Message Access Protocol (IMAP) is designed for the purpose of enabling users to access their email messages from any location, primarily through an Internet connection. In essence, emails are retained on a server rather than being downloaded and stored on an individual's personal device. This means that when an email is accessed or read, it is done directly from the server. This capability allows for the convenience of checking emails from multiple devices, ensuring that no messages are missed regardless of the device used.

https://book.hacktricks.xyz/pentesting/pentesting-imap

Entry_2:

Name: Banner Grab

Description: Banner Grab 143

Command: nc -nv {IP} 143

Entry_3:

Name: Secure Banner Grab

Description: Banner Grab 993

Command: openssl s_client -connect {IP}:993 -quiet

Entry_4:

Name: consolesless mfs enumeration

Description: IMAP enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/imap/imap_version; set RHOSTS {IP}; set RPORT 143; run; exit'

Apprenez le piratage AWS de zéro à héros avec htARTE (Expert de l'équipe rouge AWS de HackTricks)!

D'autres façons de soutenir HackTricks:

- Si vous souhaitez voir votre entreprise annoncée dans HackTricks ou télécharger HackTricks en PDF, consultez les PLANS D'ABONNEMENT!

- Obtenez le swag officiel PEASS & HackTricks

- Découvrez La famille PEASS, notre collection exclusive de NFTs

- Rejoignez le 💬 groupe Discord ou le groupe Telegram ou suivez-nous sur Twitter 🐦 @carlospolopm.

- Partagez vos astuces de piratage en soumettant des PR aux HackTricks et HackTricks Cloud dépôts github.