4.9 KiB

43 - WHOIS Pentesting

AWS hackleme konusunda sıfırdan kahramana kadar öğrenin htARTE (HackTricks AWS Red Team Expert)!

HackTricks'ı desteklemenin diğer yolları:

- Şirketinizi HackTricks'te reklamını görmek istiyorsanız veya HackTricks'i PDF olarak indirmek istiyorsanız [ABONELİK PLANLARI]'na(https://github.com/sponsors/carlospolop) göz atın!

- Resmi PEASS & HackTricks ürünlerini edinin

- PEASS Ailesi'ni keşfedin, özel NFT'lerimiz koleksiyonumuz

- Katılın 💬 Discord grubuna veya telegram grubuna veya bizi Twitter 🐦 @carlospolopm'da takip edin.

- Hacking püf noktalarınızı paylaşarak PR'ler göndererek HackTricks ve HackTricks Cloud github depolarına katkıda bulunun.

Try Hard Güvenlik Grubu

{% embed url="https://discord.gg/tryhardsecurity" %}

Temel Bilgiler

WHOIS protokolü, belirli veritabanları aracılığıyla çeşitli İnternet kaynaklarının sahipleri veya kayıt sahipleri hakkında sorgulama yapma standart yöntemi olarak hizmet verir. Bu kaynaklar alan adları, IP adresi blokları ve otonom sistemleri gibi çeşitli kaynakları kapsar. Bu dışında, protokol daha geniş bir bilgi yelpazesine erişimde de uygulanır.

Varsayılan port: 43

PORT STATE SERVICE

43/tcp open whois?

Sırala

Bir alan adı hakkında whois servisinin sahip olduğu tüm bilgileri alın:

whois -h <HOST> -p <PORT> "domain.tld"

echo "domain.ltd" | nc -vn <HOST> <PORT>

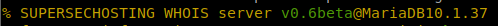

Bazı durumlarda WHOIS hizmetine bilgi istendiğinde kullanılan veritabanı yanıtta görünebilir:

Ayrıca, WHOIS hizmetinin her zaman bilgileri depolamak ve çıkarmak için bir veritabanı kullanması gerekir. Bu nedenle, kullanıcı tarafından sağlanan bazı bilgilerle veritabanını sorgularken olası bir SQLInjection mevcut olabilir. Örneğin whois -h 10.10.10.155 -p 43 "a') or 1=1#" yaparak veritabanında kayıtlı tüm bilgileri çıkarabilirsiniz.

Shodan

port:43 whois

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

HackTricks Otomatik Komutları

Protocol_Name: WHOIS #Protocol Abbreviation if there is one.

Port_Number: 43 #Comma separated if there is more than one.

Protocol_Description: WHOIS #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WHOIS

Note: |

The WHOIS protocol serves as a standard method for inquiring about the registrants or holders of various Internet resources through specific databases. These resources encompass domain names, blocks of IP addresses, and autonomous systems, among others. Beyond these, the protocol finds application in accessing a broader spectrum of information.

https://book.hacktricks.xyz/pentesting/pentesting-smtp

Entry_2:

Name: Banner Grab

Description: Grab WHOIS Banner

Command: whois -h {IP} -p 43 {Domain_Name} && echo {Domain_Name} | nc -vn {IP} 43

Sıfırdan kahraman olmaya kadar AWS hacklemeyi öğrenin htARTE (HackTricks AWS Kırmızı Takım Uzmanı)!

HackTricks'ı desteklemenin diğer yolları:

- Şirketinizi HackTricks'te reklamını görmek istiyorsanız veya HackTricks'i PDF olarak indirmek istiyorsanız ABONELİK PLANLARI'na göz atın!

- Resmi PEASS & HackTricks ürünlerini edinin

- PEASS Ailesi'ni keşfedin, özel NFT'lerimiz koleksiyonumuz

- Katılın 💬 Discord grubuna veya telegram grubuna veya bizi Twitter 🐦 @carlospolopm'da takip edin.

- Hacking püf noktalarınızı paylaşarak PR göndererek HackTricks HackTricks ve HackTricks Cloud github depolarına.