5.6 KiB

Informação Básica

MQTT significa MQ Telemetry Transport. É um protocolo de mensagens de publicação/assinatura, extremamente simples e leve, projetado para dispositivos restritos e redes de baixa largura de banda, alta latência ou não confiáveis. Os princípios de design são minimizar a largura de banda da rede e os requisitos de recursos do dispositivo, ao mesmo tempo em que tentam garantir confiabilidade e algum grau de garantia de entrega. Esses princípios também tornam o protocolo ideal para o mundo emergente de "máquina a máquina" (M2M) ou "Internet das coisas" de dispositivos conectados e para aplicativos móveis onde a largura de banda e a energia da bateria são essenciais.

Porta padrão: 1883

PORT STATE SERVICE REASON

1883/tcp open mosquitto version 1.4.8 syn-ack

Inspeção do tráfego

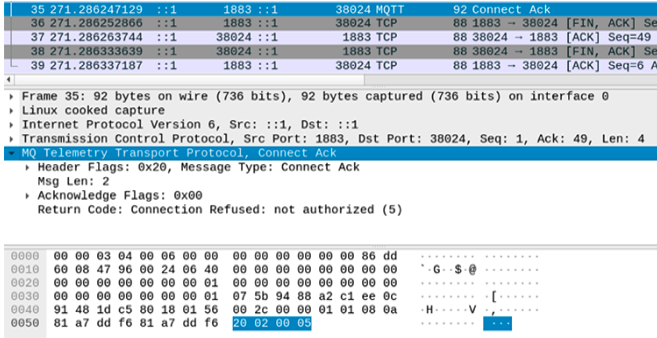

Os brokers MQTT enviam um pacote CONNACK em resposta a um pacote CONNECT. O código de retorno 0x00 indica que as credenciais são válidas e o código de retorno 0x05 indica que não são. Exemplo de 0x05:

Brute-Force MQTT

Pentesting MQTT

A autenticação é totalmente opcional e mesmo que a autenticação esteja sendo realizada, a criptografia não é usada por padrão (as credenciais são enviadas em texto claro). Ataques MITM ainda podem ser executados para roubar senhas.

Para se conectar a um serviço MQTT, você pode usar: https://github.com/bapowell/python-mqtt-client-shell e se inscrever em todos os tópicos fazendo:

> connect (NOTICE that you need to indicate before this the params of the connection, by default 127.0.0.1:1883)

> subscribe "#" 1

> subscribe "$SYS/#"

Você também pode usar https://github.com/akamai-threat-research/mqtt-pwn

apt-get install mosquitto mosquitto-clients

mosquitto_sub -t 'test/topic' -v #Subscriribe to 'test/topic'

Ou você pode executar este código para tentar se conectar a um serviço MQTT sem autenticação, se inscrever em todos os tópicos e ouvi-los:

#This is a modified version of https://github.com/Warflop/IOT-MQTT-Exploit/blob/master/mqtt.py

import paho.mqtt.client as mqtt

import time

import os

HOST = "127.0.0.1"

PORT = 1883

def on_connect(client, userdata, flags, rc):

client.subscribe('#', qos=1)

client.subscribe('$SYS/#')

def on_message(client, userdata, message):

print('Topic: %s | QOS: %s | Message: %s' % (message.topic, message.qos, message.payload))

def main():

client = mqtt.Client()

client.on_connect = on_connect

client.on_message = on_message

client.connect(HOST, PORT)

client.loop_start()

#time.sleep(10)

#client.loop_stop()

if __name__ == "__main__":

main()

Mais informações

aqui: https://morphuslabs.com/hacking-the-iot-with-mqtt-8edaf0d07b9b

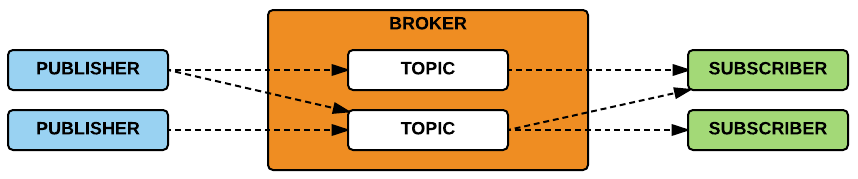

O Padrão Publicar/Assinar

O modelo publicar/assinar é composto por:

- Editor: publica uma mensagem em um (ou muitos) tópico(s) no broker.

- Assinante: assina um (ou muitos) tópico(s) no broker e recebe todas as mensagens enviadas pelo editor.

- Broker: roteia todas as mensagens dos editores para os assinantes.

- Tópico: consiste em um ou mais níveis que são separados por uma barra invertida (por exemplo, /smartshouse/livingroom/temperature).

Formato do Pacote

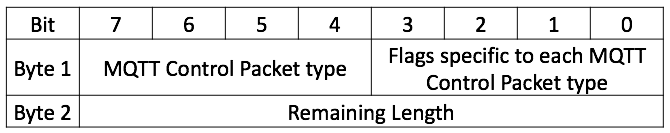

Cada pacote MQTT contém um cabeçalho fixo (Figura 02).Figura 02: Cabeçalho Fixo

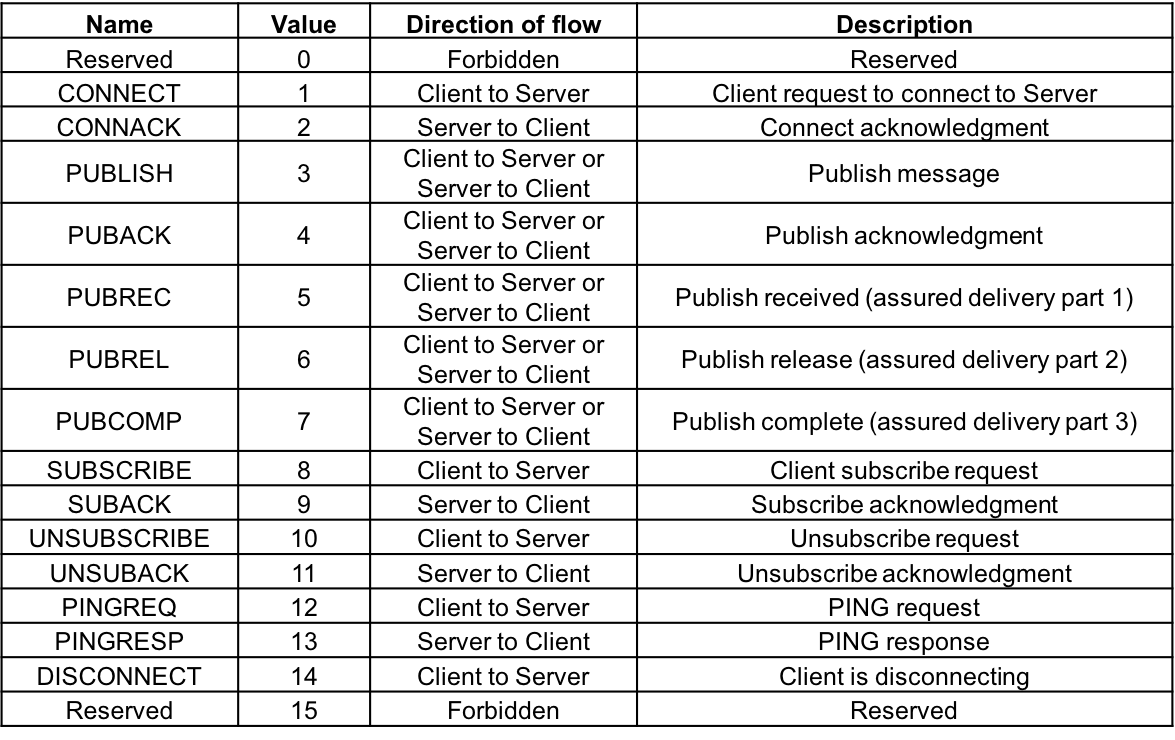

O primeiro campo do cabeçalho fixo representa o tipo do Pacote MQTT. Todos os tipos de pacotes estão listados na tabela 01.Tabela 01: Tipos de Pacotes MQTT

Shodan

port:1883 MQTT

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

-

Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Confira os PLANOS DE ASSINATURA!

-

Descubra A Família PEASS, nossa coleção exclusiva de NFTs

-

Adquira o swag oficial do PEASS & HackTricks

-

Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

-

Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e hacktricks-cloud repo.