6.4 KiB

Strumenti di Carving e Recupero Dati

Impara l'hacking su AWS da zero a eroe con htARTE (HackTricks AWS Red Team Expert)!

Altri modi per supportare HackTricks:

- Se vuoi vedere la tua azienda pubblicizzata su HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale PEASS & HackTricks

- Scopri La Famiglia PEASS, la nostra collezione di NFT esclusivi

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @hacktricks_live.

- Condividi i tuoi trucchi di hacking inviando PR a HackTricks e HackTricks Cloud github repos.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Strumenti di Carving e Recupero

Altri strumenti su https://github.com/Claudio-C/awesome-datarecovery

Autopsy

Lo strumento più comune utilizzato in informatica forense per estrarre file dalle immagini è Autopsy. Scaricalo, installalo e fallo analizzare il file per trovare file "nascosti". Nota che Autopsy è progettato per supportare immagini di disco e altri tipi di immagini, ma non file semplici.

Binwalk

Binwalk è uno strumento per analizzare file binari e trovare contenuti incorporati. È installabile tramite apt e il suo codice sorgente si trova su GitHub.

Comandi utili:

sudo apt install binwalk #Insllation

binwalk file #Displays the embedded data in the given file

binwalk -e file #Displays and extracts some files from the given file

binwalk --dd ".*" file #Displays and extracts all files from the given file

Foremost

Un altro strumento comune per trovare file nascosti è foremost. Puoi trovare il file di configurazione di foremost in /etc/foremost.conf. Se desideri cercare solo alcuni file specifici, rimuovine il commento. Se non rimuovi il commento da nulla, foremost cercherà i tipi di file configurati per impostazione predefinita.

sudo apt-get install foremost

foremost -v -i file.img -o output

#Discovered files will appear inside the folder "output"

Scalpel

Scalpel è un altro strumento che può essere utilizzato per trovare ed estrarre file incorporati in un file. In questo caso, sarà necessario rimuovere il commento dal file di configurazione (/etc/scalpel/scalpel.conf) dei tipi di file che si desidera estrarre.

sudo apt-get install scalpel

scalpel file.img -o output

Bulk Extractor

Questo strumento è incluso in kali ma puoi trovarlo qui: https://github.com/simsong/bulk_extractor

Questo strumento può esaminare un'immagine e estrarrà pcaps al suo interno, informazioni di rete (URL, domini, IP, MAC, email) e altri file. Devi solo fare:

bulk_extractor memory.img -o out_folder

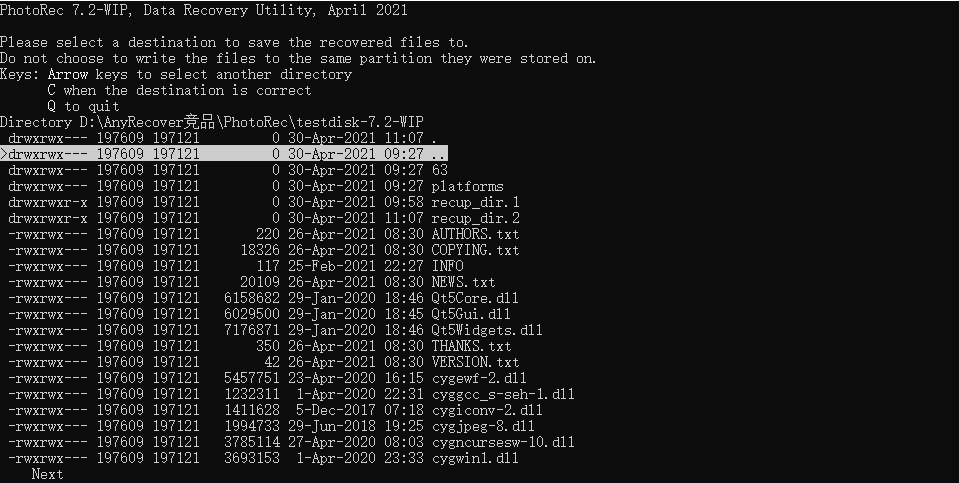

PhotoRec

Puoi trovarlo su https://www.cgsecurity.org/wiki/TestDisk_Download

Viene fornito con versioni GUI e CLI. Puoi selezionare i tipi di file che desideri far cercare a PhotoRec.

binvis

Controlla il codice e la pagina web dello strumento.

Caratteristiche di BinVis

- Visualizzatore di strutture visive e attive

- Più grafici per punti di focalizzazione diversi

- Focalizzazione su porzioni di un campione

- Visualizzazione di stringhe e risorse, in eseguibili PE o ELF, ad esempio

- Ottenere modelli per la crittoanalisi su file

- Individuare algoritmi di impacchettamento o codifica

- Identificare la steganografia tramite modelli

- Differenziazione binaria visuale

BinVis è un ottimo punto di partenza per familiarizzare con un target sconosciuto in uno scenario di scatola nera.

Strumenti Specifici per il Recupero dei Dati

FindAES

Cerca chiavi AES cercando i loro programmi di chiavi. In grado di trovare chiavi a 128, 192 e 256 bit, come quelle utilizzate da TrueCrypt e BitLocker.

Scarica qui.

Strumenti Complementari

Puoi utilizzare viu per visualizzare immagini dal terminale.

Puoi utilizzare lo strumento della riga di comando di Linux pdftotext per trasformare un PDF in testo e leggerlo.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Impara l'hacking di AWS da zero a eroe con htARTE (HackTricks AWS Red Team Expert)!

Altri modi per supportare HackTricks:

- Se desideri vedere la tua azienda pubblicizzata in HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Scopri The PEASS Family, la nostra collezione di NFT esclusivi

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @hacktricks_live.

- Condividi i tuoi trucchi di hacking inviando PR ai HackTricks e HackTricks Cloud repository di Github.