4.5 KiB

FZ - 125kHz RFID

{% hint style="success" %}

AWS Hacking öğrenin ve pratik yapın: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCP Hacking öğrenin ve pratik yapın:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks'i Destekleyin

- abonelik planlarını kontrol edin!

- 💬 Discord grubuna veya telegram grubuna katılın ya da Twitter'da 🐦 @hacktricks_live'i takip edin.**

- Hacking ipuçlarını paylaşmak için HackTricks ve HackTricks Cloud github reposuna PR gönderin.

{% embed url="https://websec.nl/" %}

Giriş

125kHz etiketlerinin nasıl çalıştığı hakkında daha fazla bilgi için kontrol edin:

{% content-ref url="../pentesting-rfid.md" %} pentesting-rfid.md {% endcontent-ref %}

Eylemler

Bu tür etiketler hakkında daha fazla bilgi için bu girişi okuyun.

Oku

Kart bilgisini okumaya çalışır. Sonra bunları taklit edebilir.

{% hint style="warning" %} Bazı interkomların, okumadan önce bir yazma komutu göndererek kendilerini anahtar kopyalamaktan korumaya çalıştığını unutmayın. Yazma başarılı olursa, o etiket sahte olarak kabul edilir. Flipper RFID'yi taklit ettiğinde, okuyucunun bunu orijinalinden ayırt etmesi için bir yol yoktur, bu nedenle böyle bir sorun ortaya çıkmaz. {% endhint %}

Manuel Ekle

Flipper Zero'da verileri belirterek sahte kartlar oluşturabilirsiniz ve ardından bunu taklit edebilirsiniz.

Kartlardaki Kimlikler

Bazen, bir kart aldığınızda, kartta görünür şekilde yazılı olan kimliği (veya bir kısmını) bulacaksınız.

- EM Marin

Örneğin, bu EM-Marin kartında fiziksel kartta son 3'ü 5 baytın açık bir şekilde okunması mümkündür.

Diğer 2'si karttan okuyamazsanız brute-force ile bulunabilir.

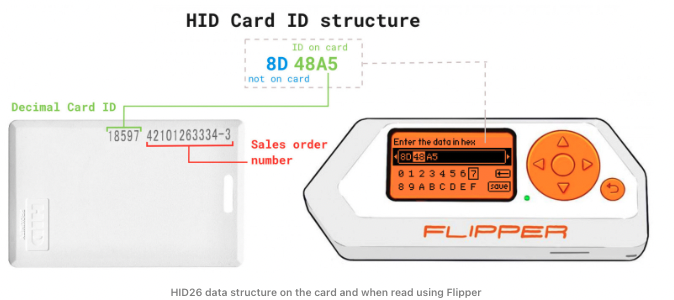

- HID

Bu HID kartında da aynı durum geçerlidir; burada yalnızca 3 bayttan 2'si kartta basılı olarak bulunabilir.

Taklit/Yaz

Bir kartı kopyaladıktan veya kimliği manuel olarak girdikten sonra, bunu Flipper Zero ile taklit etmek veya gerçek bir karta yazmak mümkündür.

Referanslar

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

AWS Hacking öğrenin ve pratik yapın: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCP Hacking öğrenin ve pratik yapın:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks'i Destekleyin

- abonelik planlarını kontrol edin!

- 💬 Discord grubuna veya telegram grubuna katılın ya da Twitter'da 🐦 @hacktricks_live'i takip edin.**

- Hacking ipuçlarını paylaşmak için HackTricks ve HackTricks Cloud github reposuna PR gönderin.