7.7 KiB

27017,27018 - Pentesting MongoDB

Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você quiser ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Verifique os PLANOS DE ASSINATURA!

- Obtenha o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.

Junte-se ao servidor HackenProof Discord para se comunicar com hackers experientes e caçadores de recompensas por bugs!

Percepções de Hacking

Engaje-se com conteúdo que mergulha na emoção e desafios do hacking

Notícias de Hacking em Tempo Real

Mantenha-se atualizado com o mundo acelerado do hacking através de notícias e percepções em tempo real

Últimos Anúncios

Fique informado sobre os mais recentes programas de recompensas por bugs lançados e atualizações cruciais da plataforma

Junte-se a nós no Discord e comece a colaborar com os melhores hackers hoje!

Informações Básicas

MongoDB é um sistema de gerenciamento de banco de dados open source que utiliza um modelo de banco de dados orientado a documentos para lidar com diversas formas de dados. Oferece flexibilidade e escalabilidade para gerenciar dados não estruturados ou semi-estruturados em aplicativos como análise de big data e gerenciamento de conteúdo. Porta padrão: 27017, 27018

PORT STATE SERVICE VERSION

27017/tcp open mongodb MongoDB 2.6.9 2.6.9

Enumeração

Manual

from pymongo import MongoClient

client = MongoClient(host, port, username=username, password=password)

client.server_info() #Basic info

#If you have admin access you can obtain more info

admin = client.admin

admin_info = admin.command("serverStatus")

cursor = client.list_databases()

for db in cursor:

print(db)

print(client[db["name"]].list_collection_names())

#If admin access, you could dump the database also

Alguns comandos do MongoDB:

show dbs

use <db>

show collections

db.<collection>.find() #Dump the collection

db.<collection>.count() #Number of records of the collection

db.current.find({"username":"admin"}) #Find in current db the username admin

Automático

nmap -sV --script "mongo* and default" -p 27017 <IP> #By default all the nmap mongo enumerate scripts are used

Shodan

- Todos os mongodb:

"informações do servidor mongodb" - Buscar por servidores mongodb totalmente abertos:

"informações do servidor mongodb" -"parcialmente habilitado" - Apenas autenticação parcialmente habilitada:

"informações do servidor mongodb" "parcialmente habilitado"

Login

Por padrão, o mongo não requer senha.

Admin é um banco de dados mongo comum.

mongo <HOST>

mongo <HOST>:<PORT>

mongo <HOST>:<PORT>/<DB>

mongo <database> -u <username> -p '<password>'

O script nmap: mongodb-brute irá verificar se são necessárias credenciais.

nmap -n -sV --script mongodb-brute -p 27017 <ip>

Brute force

Verifique dentro de /opt/bitnami/mongodb/mongodb.conf para saber se são necessárias credenciais:

grep "noauth.*true" /opt/bitnami/mongodb/mongodb.conf | grep -v "^#" #Not needed

grep "auth.*true" /opt/bitnami/mongodb/mongodb.conf | grep -v "^#\|noauth" #Not needed

Previsão de Mongo Objectid

Exemplo daqui.

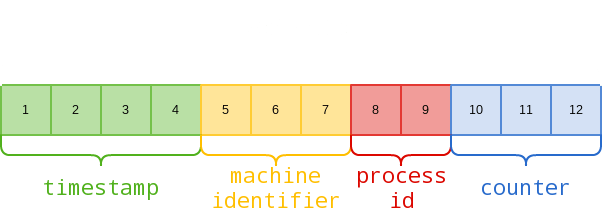

Os IDs de objetos do Mongo são strings hexadecimais de 12 bytes:

Por exemplo, aqui está como podemos analisar um ID de objeto real retornado por um aplicativo: 5f2459ac9fa6dc2500314019

- 5f2459ac: 1596217772 em decimal = Sexta-feira, 31 de julho de 2020 17:49:32

- 9fa6dc: Identificador da máquina

- 2500: ID do processo

- 314019: Um contador incremental

Dos elementos acima, o identificador da máquina permanecerá o mesmo enquanto o banco de dados estiver sendo executado na mesma máquina física/virtual. O ID do processo só mudará se o processo do MongoDB for reiniciado. O carimbo de data/hora será atualizado a cada segundo. O único desafio em adivinhar IDs de objetos simplesmente incrementando os valores do contador e do carimbo de data/hora, é o fato de que o Mongo DB gera IDs de objetos e atribui IDs de objetos em nível de sistema.

A ferramenta https://github.com/andresriancho/mongo-objectid-predict, dado um ID de objeto inicial (você pode criar uma conta e obter um ID inicial), retorna cerca de 1000 IDs de objetos prováveis que poderiam ter sido atribuídos aos próximos objetos, então você só precisa forçá-los.

Postagem

Se você é root, você pode modificar o arquivo mongodb.conf para que não sejam necessárias credenciais (noauth = true) e fazer login sem credenciais.

Junte-se ao servidor HackenProof Discord para se comunicar com hackers experientes e caçadores de bugs!

Percepções de Hacking

Engaje-se com conteúdo que mergulha na emoção e desafios do hacking

Notícias de Hacking em Tempo Real

Mantenha-se atualizado com o mundo acelerado do hacking através de notícias e percepções em tempo real

Últimos Anúncios

Fique informado sobre os mais novos programas de recompensas por bugs lançados e atualizações cruciais na plataforma

Junte-se a nós no Discord e comece a colaborar com os melhores hackers hoje!

Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você deseja ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Confira os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o HackTricks e HackTricks Cloud github repos.