4.9 KiB

Ferramentas de Escultura e Recuperação de Dados

Aprenda hacking na AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você deseja ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF, verifique os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe seus truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.

Ferramentas de Escultura e Recuperação

Mais ferramentas em https://github.com/Claudio-C/awesome-datarecovery

Autópsia

A ferramenta mais comum usada em forense para extrair arquivos de imagens é o Autopsy. Baixe, instale e faça com que ele ingira o arquivo para encontrar arquivos "ocultos". Note que o Autopsy é construído para suportar imagens de disco e outros tipos de imagens, mas não arquivos simples.

Binwalk

Binwalk é uma ferramenta para analisar arquivos binários em busca de conteúdo incorporado. É instalável via apt e seu código-fonte está no GitHub.

Comandos úteis:

sudo apt install binwalk #Insllation

binwalk file #Displays the embedded data in the given file

binwalk -e file #Displays and extracts some files from the given file

binwalk --dd ".*" file #Displays and extracts all files from the given file

Foremost

Outra ferramenta comum para encontrar arquivos ocultos é o foremost. Você pode encontrar o arquivo de configuração do foremost em /etc/foremost.conf. Se você deseja procurar por arquivos específicos, descomente-os. Se você não descomentar nada, o foremost procurará pelos tipos de arquivos configurados por padrão.

sudo apt-get install foremost

foremost -v -i file.img -o output

#Discovered files will appear inside the folder "output"

Scalpel

Scalpel é outra ferramenta que pode ser usada para encontrar e extrair arquivos incorporados em um arquivo. Neste caso, você precisará descomentar no arquivo de configuração (/etc/scalpel/scalpel.conf) os tipos de arquivos que deseja extrair.

sudo apt-get install scalpel

scalpel file.img -o output

Bulk Extractor

Esta ferramenta está incluída no kali mas você pode encontrá-la aqui: https://github.com/simsong/bulk_extractor

Esta ferramenta pode escanear uma imagem e irá extrair pcaps dentro dela, informações de rede (URLs, domínios, IPs, MACs, e-mails) e mais arquivos. Você só precisa fazer:

bulk_extractor memory.img -o out_folder

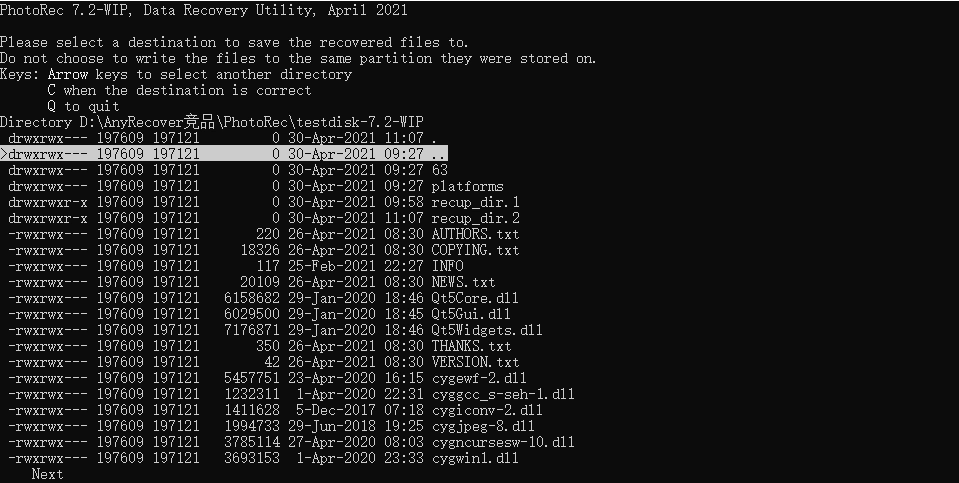

PhotoRec

Você pode encontrá-lo em https://www.cgsecurity.org/wiki/TestDisk_Download

Ele vem com versões GUI e CLI. Você pode selecionar os tipos de arquivos que deseja que o PhotoRec pesquise.

binvis

Verifique o código e a página da ferramenta web.

Recursos do BinVis

- Visualizador de estrutura visual e ativo

- Múltiplos gráficos para diferentes pontos de foco

- Focando em porções de uma amostra

- Visualizando strings e recursos, em executáveis PE ou ELF, por exemplo

- Obtendo padrões para criptoanálise em arquivos

- Identificando algoritmos de empacotamento ou codificação

- Identificando Esteganografia por padrões

- Diferenciando binário visual

BinVis é um ótimo ponto de partida para se familiarizar com um alvo desconhecido em um cenário de caixa preta.

Ferramentas Específicas de Recuperação de Dados

FindAES

Procura por chaves AES pesquisando por suas agendas de chaves. Capaz de encontrar chaves de 128, 192 e 256 bits, como as usadas pelo TrueCrypt e BitLocker.

Baixe aqui.

Ferramentas Complementares

Você pode usar viu para ver imagens a partir do terminal.

Você pode usar a ferramenta de linha de comando do Linux pdftotext para transformar um PDF em texto e lê-lo.