4.4 KiB

{% hint style="success" %}

Aprenda e pratique AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprenda e pratique GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Confira os planos de assinatura!

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para o HackTricks e HackTricks Cloud repositórios do github.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Algumas aplicações não aceitam certificados baixados pelo usuário, então, para inspecionar o tráfego da web de alguns aplicativos, precisamos realmente descompilar a aplicação, adicionar algumas coisas e recompilá-la.

Automático

A ferramenta https://github.com/shroudedcode/apk-mitm automaticamente fará as alterações necessárias na aplicação para começar a capturar as requisições e também desativará o pinning de certificado (se houver).

Manual

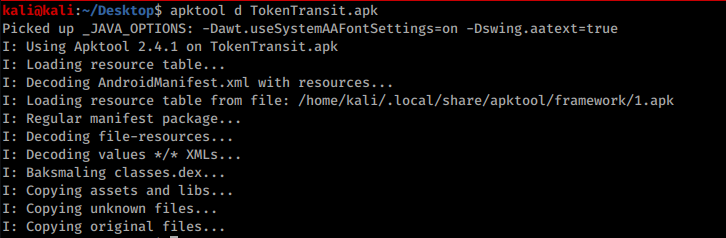

Primeiro, descompilamos o app: apktool d *file-name*.apk

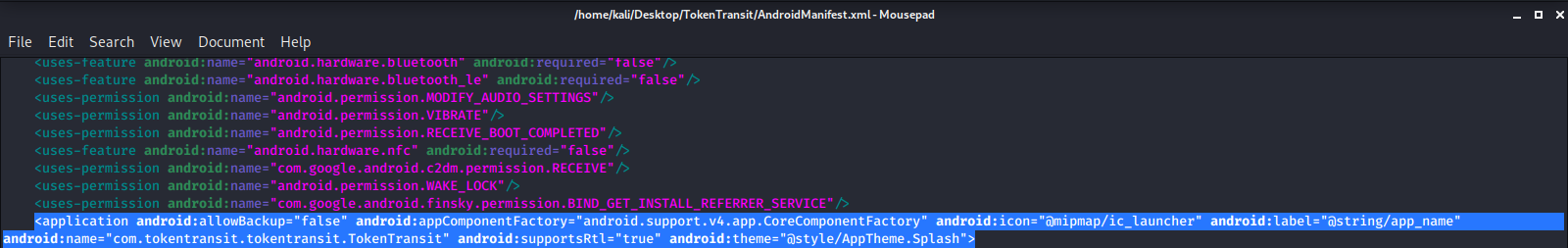

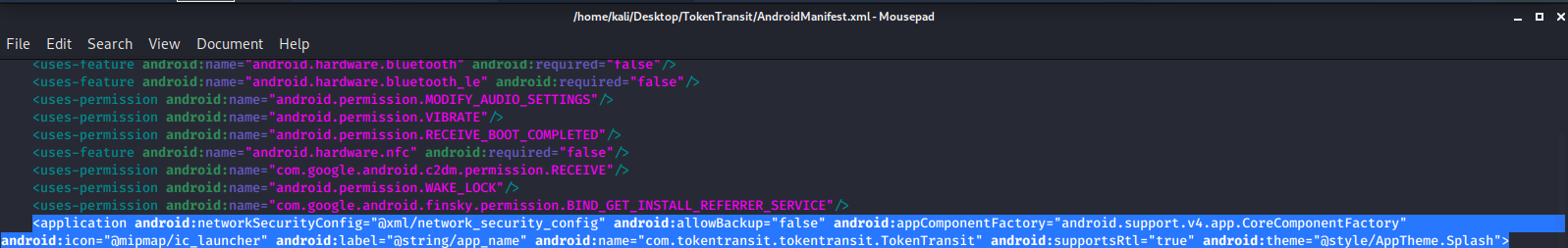

Em seguida, vamos para o arquivo Manifest.xml e rolamos até a tag <\application android> e vamos adicionar a seguinte linha, se ainda não estiver lá:

android:networkSecurityConfig="@xml/network_security_config

Antes de adicionar:

Depois de adicionar:

Agora, vá para a pasta res/xml e crie/modifique um arquivo chamado network_security_config.xml com o seguinte conteúdo:

<network-security-config>

<base-config>

<trust-anchors>

<!-- Trust preinstalled CAs -->

<certificates src="system" />

<!-- Additionally trust user added CAs -->

<certificates src="user" />

</trust-anchors>

</base-config>

</network-security-config>

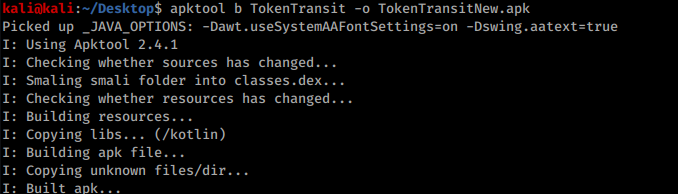

Então salve o arquivo e saia de todos os diretórios e reconstrua o apk com o seguinte comando: apktool b *folder-name/* -o *output-file.apk*

Finalmente, você só precisa assinar a nova aplicação. Leia esta seção da página Smali - Decompiling/[Modifying]/Compiling para aprender como assiná-la.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você quiser ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF, confira os PLANOS DE ASSINATURA!

- Obtenha o merch oficial do PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção de NFTs exclusivas

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-nos no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para os repositórios do HackTricks e HackTricks Cloud.