11 KiB

FZ - Sub-GHz

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.

Encontre as vulnerabilidades que mais importam para que você possa corrigi-las mais rapidamente. O Intruder rastreia sua superfície de ataque, executa varreduras proativas de ameaças, encontra problemas em toda a sua pilha de tecnologia, desde APIs até aplicativos da web e sistemas em nuvem. Experimente gratuitamente hoje.

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

Introdução

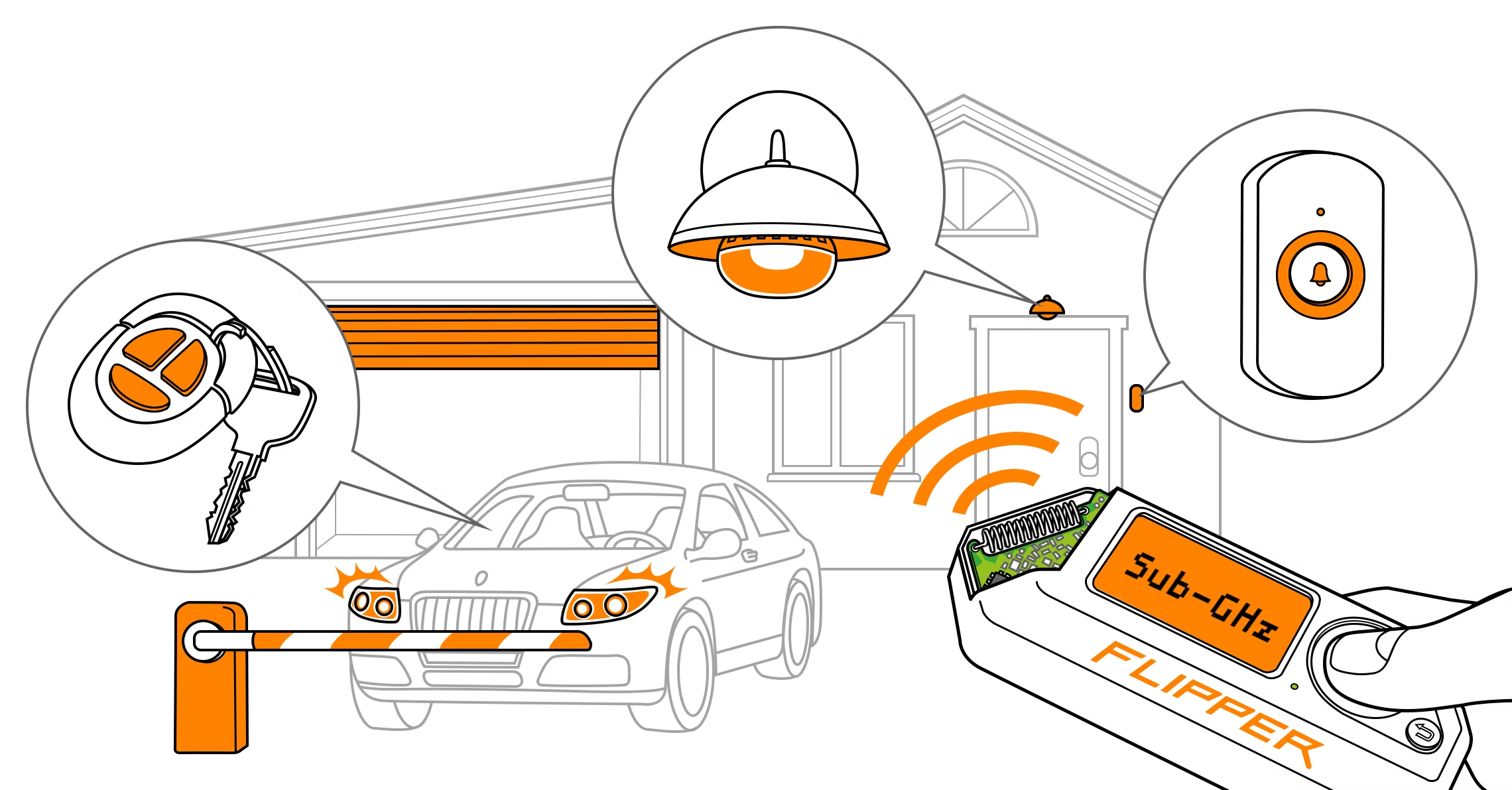

O Flipper Zero pode receber e transmitir frequências de rádio na faixa de 300-928 MHz com seu módulo embutido, que pode ler, salvar e emular controles remotos. Esses controles são usados para interação com portões, barreiras, fechaduras de rádio, interruptores de controle remoto, campainhas sem fio, luzes inteligentes e muito mais. O Flipper Zero pode ajudar você a descobrir se sua segurança está comprometida.

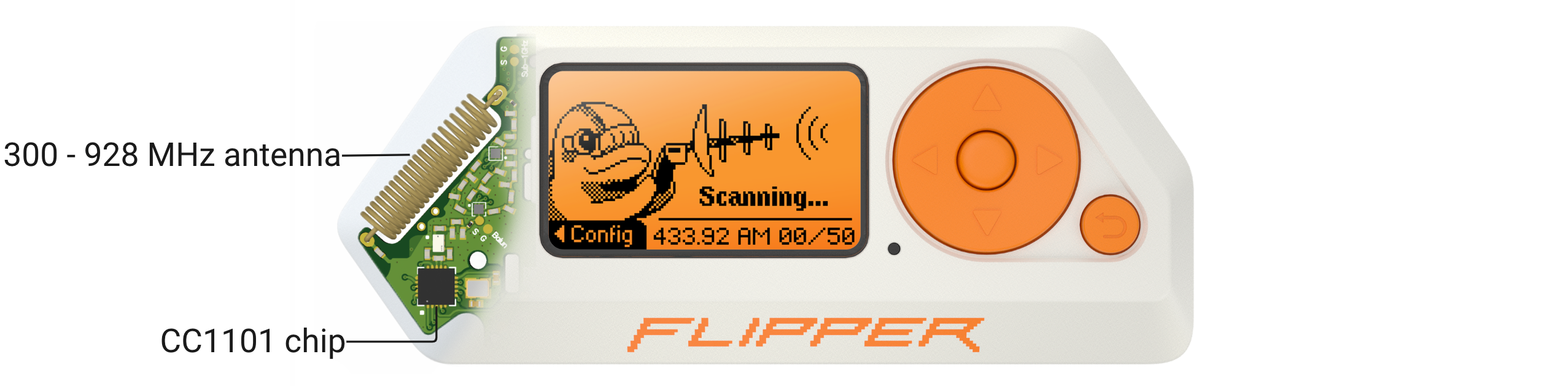

Hardware Sub-GHz

O Flipper Zero possui um módulo sub-1 GHz embutido baseado em um chip CC1101 e uma antena de rádio (o alcance máximo é de 50 metros). Tanto o chip CC1101 quanto a antena são projetados para operar em frequências nas bandas de 300-348 MHz, 387-464 MHz e 779-928 MHz.

Ações

Analisador de Frequência

{% hint style="info" %} Como encontrar qual frequência o controle remoto está usando {% endhint %}

Ao analisar, o Flipper Zero está escaneando a intensidade do sinal (RSSI) em todas as frequências disponíveis na configuração de frequência. O Flipper Zero exibe a frequência com o valor de RSSI mais alto, com intensidade de sinal maior que -90 dBm.

Para determinar a frequência do controle remoto, siga estes passos:

- Coloque o controle remoto muito próximo à esquerda do Flipper Zero.

- Vá para Menu Principal → Sub-GHz.

- Selecione Analisador de Frequência e pressione e segure o botão do controle remoto que você deseja analisar.

- Verifique o valor da frequência na tela.

Ler

{% hint style="info" %} Encontre informações sobre a frequência usada (também outra maneira de encontrar qual frequência é usada) {% endhint %}

A opção Ler escuta na frequência configurada na modulação indicada: 433,92 AM por padrão. Se algo for encontrado durante a leitura, as informações são exibidas na tela. Essas informações podem ser usadas para replicar o sinal no futuro.

Enquanto a Leitura está em uso, é possível pressionar o botão esquerdo e configurá-lo.

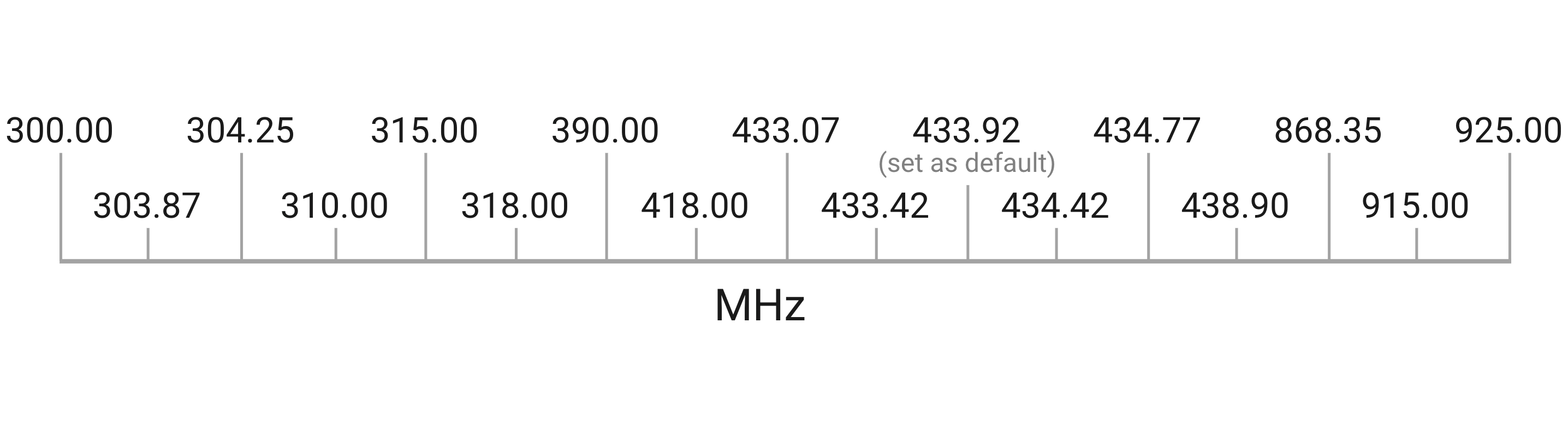

Neste momento, existem 4 modulações (AM270, AM650, FM328 e FM476), e várias frequências relevantes armazenadas:

Você pode definir qualquer uma que lhe interesse, no entanto, se você não tem certeza de qual frequência pode ser a usada pelo controle remoto que você possui, ative o Hopping (desativado por padrão) e pressione o botão várias vezes até o Flipper capturar e fornecer as informações necessárias para definir a frequência.

{% hint style="danger" %} Alternar entre frequências leva algum tempo, portanto, os sinais transmitidos no momento da troca podem ser perdidos. Para melhor recepção do sinal, defina uma frequência fixa determinada pelo Analisador de Frequência. {% endhint %}

Ler Raw

{% hint style="info" %} Roubar (e reproduzir) um sinal na frequência configurada {% endhint %}

A opção Ler Raw registra os sinais enviados na frequência de escuta. Isso pode ser usado para roubar um sinal e repeti-lo.

Por padrão, o Ler Raw também está em 433,92 em AM650, mas se com a opção Ler você descobrir que o sinal que lhe interessa está em uma frequência/modulação diferente, você também pode modificá-la pressionando o botão esquerdo (enquanto estiver dentro da opção Ler Raw).

Brute-Force

Se você conhece o protocolo usado, por exemplo, pela porta da garagem, é possível gerar todos os códigos e enviá-los com o Flipper Zero. Este é um exemplo que suporta os tipos comuns de garagens: https://github.com/tobiabocchi/flipperzero-bruteforce****

Adicionar Manualmente

{% hint style="info" %} Adicionar sinais de uma lista configurada de protocolos {% endhint %}

Lista de protocolos suportados

| Princeton_433 (funciona com a maioria dos sistemas de código estático) | 433.92 | Estático |

|---|---|---|

| Nice Flo 12bit_433 | 433.92 | Estático |

| Nice Flo 24bit_433 | 433.92 | Estático |

| CAME 12bit_433 | 433.92 | Estático |

| CAME 24bit_433 | 433.92 | Estático |

| Linear_300 | 300.00 | Estático |

| CAME TWEE | 433.92 | Estático |

| Gate TX_433 | 433.92 | Estático |

| DoorHan_315 | 315.00 | Dinâmico |

| DoorHan_433 | 433.92 | Dinâmico |

| LiftMaster_315 | 315.00 | Dinâmico |

| LiftMaster_390 | 390.00 | Dinâmico |

| Security+2.0_310 | 310.00 | Dinâmico |

| Security+2.0_315 | 315.00 | Dinâmico |

| Security+2.0_390 | 390.00 | Dinâmico |

Vendedores Sub-GHz suportados

Verifique a lista em https://docs.flipperzero.one/sub-ghz/supported-vendors

Frequências suportadas por região

Verifique a lista em https://docs.flipperzero.one/sub-ghz/frequencies

Teste

{% hint style="info" %} Obtenha dBms das frequências salvas {% endhint %}

Referência

Encontre vulnerabilidades que são mais importantes para que você possa corrigi-las mais rapidamente. O Intruder rastreia sua superfície de ataque, executa varreduras proativas de ameaças, encontra problemas em toda a sua pilha de tecnologia, desde APIs até aplicativos da web e sistemas em nuvem. Experimente gratuitamente hoje.

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de cibersegurança? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

- Descubra The PEASS Family, nossa coleção exclusiva de NFTs

- Adquira o swag oficial PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e para o repositório hacktricks-cloud.