4.4 KiB

FZ - 125kHz RFID

{% hint style="success" %}

Aprenda e pratique Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprenda e pratique Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Confira os planos de assinatura!

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para o HackTricks e HackTricks Cloud repositórios do github.

{% embed url="https://websec.nl/" %}

Intro

Para mais informações sobre como funcionam as tags de 125kHz, confira:

{% content-ref url="../pentesting-rfid.md" %} pentesting-rfid.md {% endcontent-ref %}

Actions

Para mais informações sobre esses tipos de tags leia esta introdução.

Read

Tenta ler as informações do cartão. Então, pode emular elas.

{% hint style="warning" %} Note que alguns intercomunicadores tentam se proteger contra duplicação de chaves enviando um comando de gravação antes de ler. Se a gravação for bem-sucedida, essa tag é considerada falsa. Quando o Flipper emula RFID, não há como o leitor distinguir entre a original e a emulada, então não ocorrem tais problemas. {% endhint %}

Add Manually

Você pode criar cartões falsos no Flipper Zero indicando os dados que você insere manualmente e então emulá-los.

IDs on cards

Às vezes, quando você obtém um cartão, encontrará o ID (ou parte dele) escrito na parte visível do cartão.

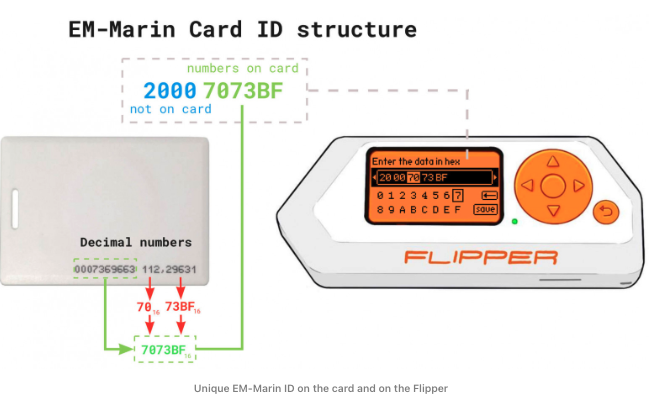

- EM Marin

Por exemplo, neste cartão EM-Marin, é possível ler os últimos 3 de 5 bytes em claro.

Os outros 2 podem ser forçados por força bruta se você não conseguir lê-los do cartão.

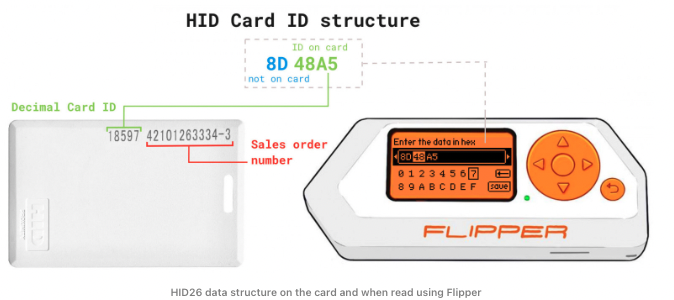

- HID

O mesmo acontece neste cartão HID, onde apenas 2 dos 3 bytes podem ser encontrados impressos no cartão.

Emulate/Write

Após copiar um cartão ou inserir o ID manualmente, é possível emulá-lo com o Flipper Zero ou gravá-lo em um cartão real.

References

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Aprenda e pratique Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprenda e pratique Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Confira os planos de assinatura!

- Junte-se ao 💬 grupo do Discord ou ao grupo do telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para o HackTricks e HackTricks Cloud repositórios do github.