4.8 KiB

43 - Test di penetrazione WHOIS

Impara l'hacking AWS da zero a eroe con htARTE (Esperto Red Team AWS di HackTricks)!

Altri modi per supportare HackTricks:

- Se desideri vedere la tua azienda pubblicizzata su HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Scopri La Famiglia PEASS, la nostra collezione di NFT esclusivi

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR a HackTricks e HackTricks Cloud github repos.

Gruppo di Sicurezza Try Hard

{% embed url="https://discord.gg/tryhardsecurity" %}

Informazioni di Base

Il protocollo WHOIS funge da metodo standard per richiedere informazioni sui registranti o detentori di vari risorse Internet attraverso database specifici. Queste risorse includono nomi di dominio, blocchi di indirizzi IP e sistemi autonomi, tra gli altri. Oltre a ciò, il protocollo trova applicazione nell'accesso a un'ampia gamma di informazioni.

Porta predefinita: 43

PORT STATE SERVICE

43/tcp open whois?

Enumerare

Ottieni tutte le informazioni che un servizio whois ha su un dominio:

whois -h <HOST> -p <PORT> "domain.tld"

echo "domain.ltd" | nc -vn <HOST> <PORT>

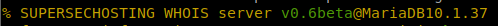

Nota che a volte, quando si richiedono informazioni a un servizio WHOIS, il database utilizzato appare nella risposta:

Inoltre, il servizio WHOIS ha sempre bisogno di utilizzare un database per memorizzare ed estrarre le informazioni. Quindi, potrebbe essere presente una possibile SQLInjection quando si interroga il database con alcune informazioni fornite dall'utente. Ad esempio, eseguendo: whois -h 10.10.10.155 -p 43 "a') or 1=1#" potresti essere in grado di estrae tutte le informazioni salvate nel database.

Shodan

port:43 whois

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

HackTricks Automatic Commands

Protocol_Name: WHOIS #Protocol Abbreviation if there is one.

Port_Number: 43 #Comma separated if there is more than one.

Protocol_Description: WHOIS #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WHOIS

Note: |

The WHOIS protocol serves as a standard method for inquiring about the registrants or holders of various Internet resources through specific databases. These resources encompass domain names, blocks of IP addresses, and autonomous systems, among others. Beyond these, the protocol finds application in accessing a broader spectrum of information.

https://book.hacktricks.xyz/pentesting/pentesting-smtp

Entry_2:

Name: Banner Grab

Description: Grab WHOIS Banner

Command: whois -h {IP} -p 43 {Domain_Name} && echo {Domain_Name} | nc -vn {IP} 43

Impara l'hacking AWS da zero a eroe con htARTE (Esperto Red Team AWS di HackTricks)!

Altri modi per supportare HackTricks:

- Se desideri vedere la tua azienda pubblicizzata su HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Scopri La Famiglia PEASS, la nostra collezione di esclusive NFT

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR a HackTricks e HackTricks Cloud repos di github.