7.6 KiB

27017,27018 - Pentesting MongoDB

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Join HackenProof Discord server to communicate with experienced hackers and bug bounty hunters!

Hacking Insights

Engage with content that delves into the thrill and challenges of hacking

Real-Time Hack News

Keep up-to-date with fast-paced hacking world through real-time news and insights

Latest Announcements

Stay informed with the newest bug bounties launching and crucial platform updates

Join us on Discord and start collaborating with top hackers today!

Informations de base

MongoDB est un système de gestion de base de données open source qui utilise un modèle de base de données orienté document pour gérer diverses formes de données. Il offre flexibilité et évolutivité pour gérer des données non structurées ou semi-structurées dans des applications telles que l'analyse de big data et la gestion de contenu. Port par défaut : 27017, 27018

PORT STATE SERVICE VERSION

27017/tcp open mongodb MongoDB 2.6.9 2.6.9

Énumération

Manuel

from pymongo import MongoClient

client = MongoClient(host, port, username=username, password=password)

client.server_info() #Basic info

#If you have admin access you can obtain more info

admin = client.admin

admin_info = admin.command("serverStatus")

cursor = client.list_databases()

for db in cursor:

print(db)

print(client[db["name"]].list_collection_names())

#If admin access, you could dump the database also

Quelques commandes MongoDB :

show dbs

use <db>

show collections

db.<collection>.find() #Dump the collection

db.<collection>.count() #Number of records of the collection

db.current.find({"username":"admin"}) #Find in current db the username admin

Automatique

nmap -sV --script "mongo* and default" -p 27017 <IP> #By default all the nmap mongo enumerate scripts are used

Shodan

- Tous les mongodb :

"mongodb server information" - Rechercher des serveurs mongodb entièrement ouverts :

"mongodb server information" -"partially enabled" - Seulement l'authentification partiellement activée :

"mongodb server information" "partially enabled"

Login

Par défaut, mongo ne nécessite pas de mot de passe.

Admin est une base de données mongo courante.

mongo <HOST>

mongo <HOST>:<PORT>

mongo <HOST>:<PORT>/<DB>

mongo <database> -u <username> -p '<password>'

Le script nmap : mongodb-brute vérifiera si des identifiants sont nécessaires.

nmap -n -sV --script mongodb-brute -p 27017 <ip>

Brute force

Regardez à l'intérieur de /opt/bitnami/mongodb/mongodb.conf pour savoir si des identifiants sont nécessaires :

grep "noauth.*true" /opt/bitnami/mongodb/mongodb.conf | grep -v "^#" #Not needed

grep "auth.*true" /opt/bitnami/mongodb/mongodb.conf | grep -v "^#\|noauth" #Not needed

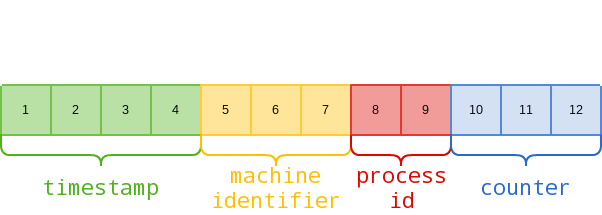

Prédiction de l'Objectid Mongo

Exemple d'ici.

Les ID d'Object Mongo sont des chaînes hexadécimales de 12 octets :

Par exemple, voici comment nous pouvons décomposer un ID d'Object réel retourné par une application : 5f2459ac9fa6dc2500314019

- 5f2459ac : 1596217772 en décimal = Vendredi, 31 Juillet 2020 17:49:32

- 9fa6dc : Identifiant de machine

- 2500 : ID de processus

- 314019 : Un compteur incrémental

Parmi les éléments ci-dessus, l'identifiant de machine restera le même tant que la base de données fonctionne sur la même machine physique/virtuelle. L'ID de processus ne changera que si le processus MongoDB est redémarré. L'horodatage sera mis à jour chaque seconde. Le seul défi pour deviner les ID d'Object en incrémentant simplement les valeurs du compteur et de l'horodatage, est le fait que Mongo DB génère des ID d'Object et les attribue au niveau système.

L'outil https://github.com/andresriancho/mongo-objectid-predict, donné un ID d'Object de départ (vous pouvez créer un compte et obtenir un ID de départ), renvoie environ 1000 ID d'Object probables qui auraient pu être attribués aux objets suivants, donc vous devez juste les bruteforcer.

Post

Si vous êtes root, vous pouvez modifier le fichier mongodb.conf afin qu'aucune authentification ne soit nécessaire (noauth = true) et vous connecter sans identifiants.

Rejoignez le serveur HackenProof Discord pour communiquer avec des hackers expérimentés et des chasseurs de bugs !

Aperçus de Hacking

Engagez-vous avec du contenu qui explore le frisson et les défis du hacking

Actualités de Hack en Temps Réel

Restez à jour avec le monde du hacking en rapide évolution grâce à des nouvelles et des aperçus en temps réel

Dernières Annonces

Restez informé des nouvelles primes de bugs lancées et des mises à jour cruciales de la plateforme

Rejoignez-nous sur Discord et commencez à collaborer avec les meilleurs hackers aujourd'hui !

{% hint style="success" %}

Apprenez et pratiquez le Hacking AWS : HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Apprenez et pratiquez le Hacking GCP :  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Soutenir HackTricks

- Consultez les plans d'abonnement !

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez-nous sur Twitter 🐦 @hacktricks_live.

- Partagez des astuces de hacking en soumettant des PRs aux dépôts github de HackTricks et HackTricks Cloud.