9.5 KiB

143,993 - Pentesting IMAP

Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você deseja ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Verifique os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.

Encontre vulnerabilidades que importam mais para que você possa corrigi-las mais rapidamente. O Intruder rastreia sua superfície de ataque, executa varreduras proativas de ameaças, encontra problemas em toda a sua pilha tecnológica, de APIs a aplicativos da web e sistemas em nuvem. Experimente de graça hoje.

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

Protocolo de Acesso a Mensagens da Internet

Como o nome sugere, o IMAP permite que você acesse suas mensagens de e-mail onde quer que esteja; na maioria das vezes, é acessado via Internet. Basicamente, as mensagens de e-mail são armazenadas em servidores. Sempre que você verifica sua caixa de entrada, seu cliente de e-mail entra em contato com o servidor para conectá-lo às suas mensagens. Quando você lê uma mensagem de e-mail usando o IMAP, você não está realmente baixando ou armazenando-a em seu computador; em vez disso, você está lendo-a no servidor. Como resultado, é possível verificar seu e-mail em vários dispositivos diferentes sem perder nada.

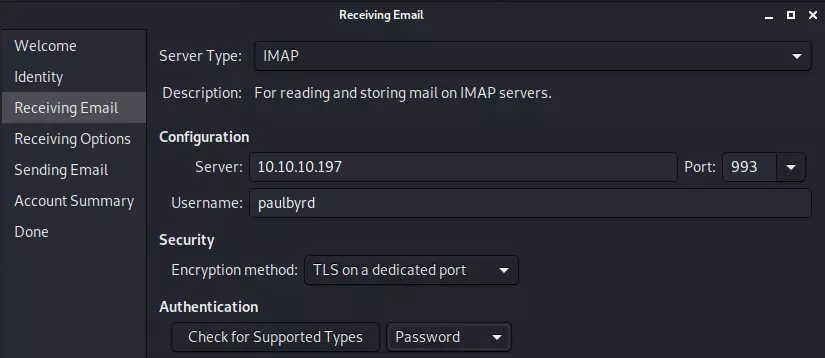

Por padrão, o protocolo IMAP funciona em duas portas:

- Porta 143 - esta é a porta IMAP padrão não criptografada

- Porta 993 - esta é a porta que você precisa usar se deseja se conectar usando IMAP de forma segura

PORT STATE SERVICE REASON

143/tcp open imap syn-ack

Coleta de Banner

nc -nv <IP> 143

openssl s_client -connect <IP>:993 -quiet

NTLM Auth - Divulgação de informações

Se o servidor suporta autenticação NTLM (Windows) você pode obter informações sensíveis (versões):

root@kali: telnet example.com 143

* OK The Microsoft Exchange IMAP4 service is ready.

>> a1 AUTHENTICATE NTLM

+

>> TlRMTVNTUAABAAAAB4IIAAAAAAAAAAAAAAAAAAAAAAA=

+ TlRMTVNTUAACAAAACgAKADgAAAAFgooCBqqVKFrKPCMAAAAAAAAAAEgASABCAAAABgOAJQAAAA9JAEkAUwAwADEAAgAKAEkASQBTADAAMQABAAoASQBJAFMAMAAxAAQACgBJAEkAUwAwADEAAwAKAEkASQBTADAAMQAHAAgAHwMI0VPy1QEAAAAA

Ou automatize isso com o plugin nmap imap-ntlm-info.nse

Bruteforce IMAP

Sintaxe

Exemplos de comandos IMAP de aqui:

Login

A1 LOGIN username password

Values can be quoted to enclose spaces and special characters. A " must then be escape with a \

A1 LOGIN "username" "password"

List Folders/Mailboxes

A1 LIST "" *

A1 LIST INBOX *

A1 LIST "Archive" *

Create new Folder/Mailbox

A1 CREATE INBOX.Archive.2012

A1 CREATE "To Read"

Delete Folder/Mailbox

A1 DELETE INBOX.Archive.2012

A1 DELETE "To Read"

Rename Folder/Mailbox

A1 RENAME "INBOX.One" "INBOX.Two"

List Subscribed Mailboxes

A1 LSUB "" *

Status of Mailbox (There are more flags than the ones listed)

A1 STATUS INBOX (MESSAGES UNSEEN RECENT)

Select a mailbox

A1 SELECT INBOX

List messages

A1 FETCH 1:* (FLAGS)

A1 UID FETCH 1:* (FLAGS)

Retrieve Message Content

A1 FETCH 2 body[text]

A1 FETCH 2 all

A1 UID FETCH 102 (UID RFC822.SIZE BODY.PEEK[])

Close Mailbox

A1 CLOSE

Logout

A1 LOGOUT

Evolução

apt install evolution

CURL

A navegação básica é possível com CURL, mas a documentação é escassa em detalhes, então é recomendado verificar a fonte para detalhes precisos.

- Listando caixas de correio (comando imap

LIST "" "*")

$ curl -k 'imaps://1.2.3.4/' --user user:pass

- Listando mensagens em uma caixa de correio (comando imap

SELECT INBOXe depoisSEARCH ALL)

$ curl -k 'imaps://1.2.3.4/INBOX?ALL' --user user:pass

O resultado dessa pesquisa é uma lista de índices de mensagens.

Também é possível fornecer termos de pesquisa mais complexos. Por exemplo, procurando por rascunhos com senha no corpo do e-mail:

$ curl -k 'imaps://1.2.3.4/Drafts?TEXT password' --user user:pass

Uma boa visão geral dos termos de pesquisa possíveis está localizada aqui.

- Baixando uma mensagem (comando imap

SELECT Draftse depoisFETCH 1 BODY[])

$ curl -k 'imaps://1.2.3.4/Drafts;MAILINDEX=1' --user user:pass

O índice de e-mail será o mesmo índice retornado da operação de pesquisa.

Também é possível usar UID (identificador único) para acessar mensagens, no entanto, é menos conveniente, pois o comando de pesquisa precisa ser formatado manualmente. Por exemplo:

$ curl -k 'imaps://1.2.3.4/INBOX' -X 'UID SEARCH ALL' --user user:pass

$ curl -k 'imaps://1.2.3.4/INBOX;UID=1' --user user:pass

Também é possível baixar apenas partes de uma mensagem, por exemplo, o assunto e o remetente das primeiras 5 mensagens (o -v é necessário para ver o assunto e o remetente):

$ curl -k 'imaps://1.2.3.4/INBOX' -X 'FETCH 1:5 BODY[HEADER.FIELDS (SUBJECT FROM)]' --user user:pass -v 2>&1 | grep '^<'

Embora seja provavelmente mais limpo escrever um pequeno loop for:

for m in {1..5}; do

echo $m

curl "imap://1.2.3.4/INBOX;MAILINDEX=$m;SECTION=HEADER.FIELDS%20(SUBJECT%20FROM)" --user user:pass

done

Shodan

port:143 CAPABILITYport:993 CAPABILITY

Comandos Automáticos do HackTricks

Protocol_Name: IMAP #Protocol Abbreviation if there is one.

Port_Number: 143,993 #Comma separated if there is more than one.

Protocol_Description: Internet Message Access Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WHOIS

Note: |

As its name implies, IMAP allows you to access your email messages wherever you are; much of the time, it is accessed via the Internet. Basically, email messages are stored on servers. Whenever you check your inbox, your email client contacts the server to connect you with your messages. When you read an email message using IMAP, you aren't actually downloading or storing it on your computer; instead, you are reading it off of the server. As a result, it's possible to check your email from several different devices without missing a thing.

https://book.hacktricks.xyz/pentesting/pentesting-imap

Entry_2:

Name: Banner Grab

Description: Banner Grab 143

Command: nc -nv {IP} 143

Entry_3:

Name: Secure Banner Grab

Description: Banner Grab 993

Command: openssl s_client -connect {IP}:993 -quiet

Entry_4:

Name: consolesless mfs enumeration

Description: IMAP enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/imap/imap_version; set RHOSTS {IP}; set RPORT 143; run; exit'

Encontre vulnerabilidades que mais importam para que você possa corrigi-las mais rapidamente. O Intruder rastreia sua superfície de ataque, executa varreduras proativas de ameaças, encontra problemas em toda a sua pilha tecnológica, desde APIs até aplicativos da web e sistemas em nuvem. Experimente gratuitamente hoje.

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

Aprenda hacking na AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você deseja ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Confira os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para os repositórios HackTricks e HackTricks Cloud.