5.1 KiB

SMTP-Schmuggel

Erlernen Sie AWS-Hacking von Null auf Held mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks beworben sehen möchten oder HackTricks im PDF-Format herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repositories einreichen.

Grundlegende Informationen

Diese Art von Schwachstelle wurde ursprünglich in diesem Beitrag entdeckt, in dem erklärt wird, dass es möglich ist, Diskrepanzen bei der Interpretation des SMTP-Protokolls auszunutzen, um beim Abschluss einer E-Mail mehr E-Mails im Text der legitimen E-Mail zu schmuggeln. Dies ermöglicht es einem Angreifer, andere Benutzer der betroffenen Domäne (wie admin@outlook.com) zu imitieren und Verteidigungen wie SPF zu umgehen.

Warum

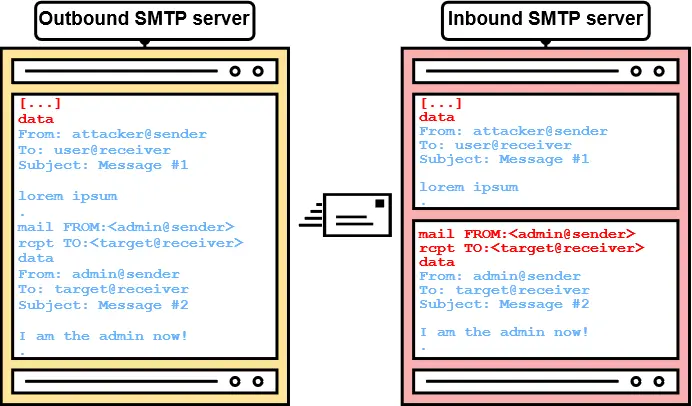

Dies liegt daran, dass im SMTP-Protokoll die Daten der Nachricht, die in der E-Mail gesendet werden sollen, von einem Benutzer (Angreifer) kontrolliert werden, der speziell gestaltete Daten senden könnte, die Unterschiede in Parsern missbrauchen, um zusätzliche E-Mails im Empfänger zu schmuggeln. Schauen Sie sich dieses illustrierte Beispiel aus dem Originalbeitrag an:

Wie

Um diese Schwachstelle auszunutzen, muss ein Angreifer einige Daten senden, die der Outbound-SMPT-Server für nur 1 E-Mail hält, während der Inbound-SMTP-Server denkt, dass es mehrere E-Mails sind.

Die Forscher stellten fest, dass verschiedene Inbound-Server verschiedene Zeichen als Ende der Daten der E-Mail-Nachricht betrachten, die Outbound-Server nicht betrachten.

Beispielsweise ist ein reguläres Ende der Daten \r\n.\r\n. Aber wenn der Inbound-SMTP-Server auch \n.\n unterstützt, könnte ein Angreifer einfach diese Daten seiner E-Mail hinzufügen und die SMTP-Befehle eines neuen starten, um sie genauso zu schmuggeln wie im vorherigen Bild.

Natürlich könnte dies nur funktionieren, wenn der Outbound-SMTP-Server diese Daten nicht auch als Ende der Nachrichtendaten behandelt, da er in diesem Fall 2 E-Mails anstelle von nur 1 sehen würde. Am Ende wird also die Desynchronisation ausgenutzt, die diese Schwachstelle ausnutzt.

Potenzielle Desynchronisationsdaten:

\n.\n\n.\r\n

Beachten Sie auch, dass SPF umgangen wird, weil wenn Sie eine E-Mail von admin@outlook.com aus einer E-Mail von user@outlook.com schmuggeln, der Absender immer noch outlook.com ist.

Referenzen

Erlernen Sie AWS-Hacking von Null auf Held mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks beworben sehen möchten oder HackTricks im PDF-Format herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repositories einreichen.